BSI/200-2/Absicherung: Unterschied zwischen den Versionen

Erscheinungsbild

Keine Bearbeitungszusammenfassung |

K Textersetzung - „““ durch „"“ |

||

| (5 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 4: | Zeile 4: | ||

[[File:gsVorgehen18.png|mini|400px|Einstiegs-Varianten]] | [[File:gsVorgehen18.png|mini|400px|Einstiegs-Varianten]] | ||

[[File:gsVorgehen46.png|mini|400px|Übersicht]] | |||

[[File:gsVorgehen46.png|mini|400px]] | |||

{| class="wikitable options" | {| class="wikitable options" | ||

| Zeile 25: | Zeile 24: | ||

* Nur besonders wichtige Bereiche | * Nur besonders wichtige Bereiche | ||

* Alle Schritte der Standard-Absicherung | * Alle Schritte der Standard-Absicherung | ||

* Ausgewählte, besonders wichtige Bereiche ( | * Ausgewählte, besonders wichtige Bereiche ("Kronjuwelen") | ||

|} | |} | ||

| Zeile 41: | Zeile 40: | ||

Die Entscheidung für eine dieser Vorgehensweisen und ihre Anwendung setzt voraus, dass eine Institution gewisse organisatorische Grundlagen geschaffen hat | Die Entscheidung für eine dieser Vorgehensweisen und ihre Anwendung setzt voraus, dass eine Institution gewisse organisatorische Grundlagen geschaffen hat | ||

== Basis == | === Basis === | ||

{{:BSI/200-2/Absicherung/Basis}} | {{:BSI/200-2/Absicherung/Basis}} | ||

== Standard == | === Standard === | ||

'''Standard-Absicherung''' - Beschreibung | '''Standard-Absicherung''' - Beschreibung | ||

| Zeile 58: | Zeile 57: | ||

[[File:gsVorgehen14.png|400px]] | [[File:gsVorgehen14.png|400px]] | ||

== Kern == | === Kern === | ||

{{:BSI/200-2/Absicherung/Kern}} | {{:BSI/200-2/Absicherung/Kern}} | ||

| Zeile 65: | Zeile 64: | ||

== Anhang == | == Anhang == | ||

=== Siehe auch === | === Siehe auch === | ||

* [[Grundschutz/Informationsverbund]] | * [[IT-Grundschutz/Informationsverbund]] | ||

---- | |||

{{Special:PrefixIndex/BSI/200-2/Absicherung}} | {{Special:PrefixIndex/BSI/200-2/Absicherung}} | ||

Aktuelle Version vom 31. März 2025, 20:53 Uhr

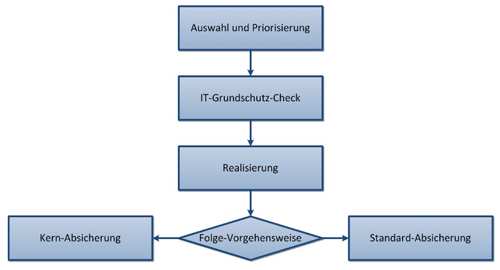

Absicherung-Varianten - Einstiegswege in den IT-Grundschutz

- Absicherung-Varianten

| Absicherung | Beschreibung |

|---|---|

| Basis |

|

| Standard |

|

| Kern |

|

- Voraussetzungen, Ausgangspunkte und Ziele

- Sicherheitsniveau gemäß

- Institution

- Anforderungen

- Gegebenheiten

Unterschiedliche Institutionen haben auch unterschiedliche Voraussetzungen und Ausgangspunkte für eine ganzheitliche Umsetzung von Informationssicherheit

- So haben insbesondere kleinere und mittelgroße Institutionen oft nicht die personellen und finanziellen Ressourcen für eine umfassende Absicherung in einem Schritt

- Für sie kann es daher zielführender sein, sich zunächst auf die Umsetzung elementarer Sicherheitsmaßnahmen oder die gezielte Absicherung besonders schützenswerter Bereiche zu konzentrieren

- Organisatorische Grundlagen

Die Entscheidung für eine dieser Vorgehensweisen und ihre Anwendung setzt voraus, dass eine Institution gewisse organisatorische Grundlagen geschaffen hat

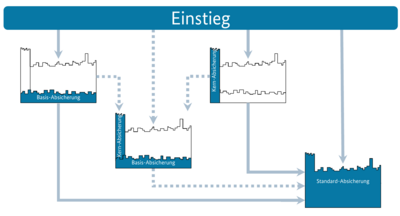

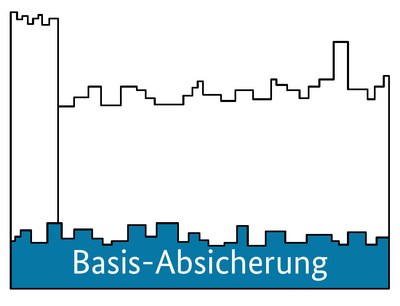

Basis

Basis-Absicherung - Einstieg in das Management der Informationssicherheit

- Einfacher Einstieg in das systematische Management der Informationssicherheit

- Ohne differenzierte Bewertungen des Schutzbedarfs und ergänzende Risikoanalysen Sicherheitsniveau signifikant erhöhen

- Erfüllung besonders wichtiger Basis-Anforderungen

- Leitfaden zur Basis-Absicherung

Drei Schritten zur Informationssicherheit

- Kompakter und übersichtlicher Einstieg

- Für kleine und mittlere Unternehmen und Behörden

- Vorgehen

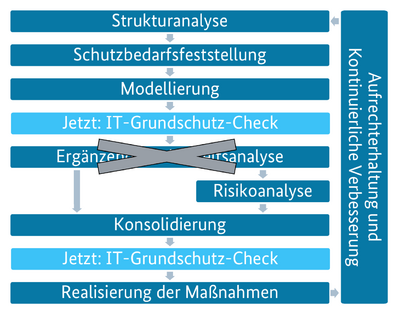

Standard

Standard-Absicherung - Beschreibung

- Umfassende Absicherung

- Systematische Strukturanalyse

- Erfassung der verschiedenen Komponenten

- Festlegung des Informationsverbundes (Scope)

- Bewertung des Schutzbedarfs

- Zusätzliche Risikoanalysen

- Vorgehen

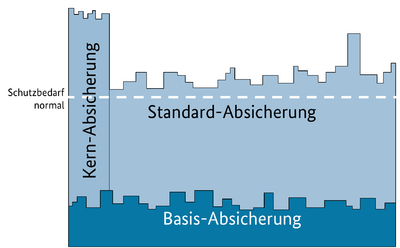

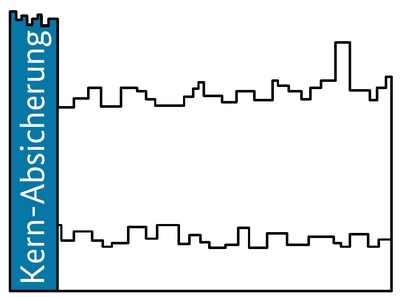

Kern

Kern-Absicherung - Konzentration auf Kronjuwelen

- Umfasst alle Schritte der Standard-Absicherung

- Konzentriert sich auf

- ausgewählte

- besonders wichtige Bereiche

- Kronjuwelen

Anhang

Siehe auch