Diskussion:Risikomanagement: Unterschied zwischen den Versionen

Keine Bearbeitungszusammenfassung |

Keine Bearbeitungszusammenfassung |

||

| (4 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

== Risikomanagement == | == Risikomanagement == | ||

Allgemein ausgedrückt ist Risiko die Wahrscheinlichkeit, dass etwas Schlimmes passiert, das einem Informationsgut Schaden zufügt (oder den Verlust des Gutes verursacht) | Allgemein ausgedrückt ist Risiko die Wahrscheinlichkeit, dass etwas Schlimmes passiert, das einem Informationsgut Schaden zufügt (oder den Verlust des Gutes verursacht) | ||

| Zeile 390: | Zeile 389: | ||

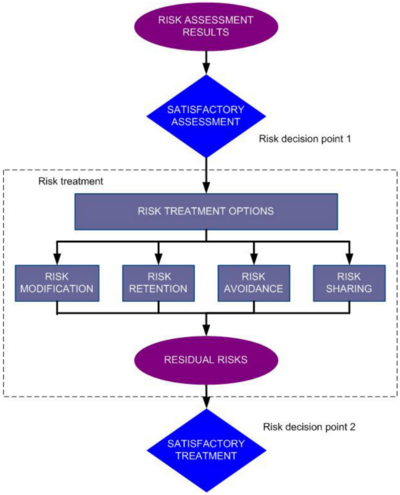

[[File:10000000000001A80000009371E7036F99060687.png|400px]] | [[File:10000000000001A80000009371E7036F99060687.png|400px]] | ||

Aktuelle Version vom 25. November 2024, 19:03 Uhr

Risikomanagement

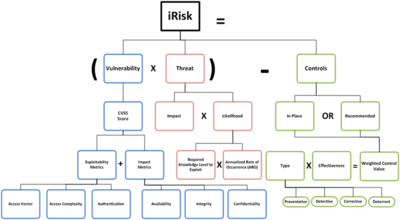

Allgemein ausgedrückt ist Risiko die Wahrscheinlichkeit, dass etwas Schlimmes passiert, das einem Informationsgut Schaden zufügt (oder den Verlust des Gutes verursacht) Eine Schwachstelle ist eine Schwäche, die ausgenutzt werden könnte, um einen Informationswert zu gefährden oder zu schädigen

- Eine Bedrohung ist alles (vom Menschen verursachte oder Naturereignis), was das Potenzial hat, Schaden zu verursachen

Die Wahrscheinlichkeit, dass eine Bedrohung eine Schwachstelle ausnutzt, um Schaden zu verursachen, stellt ein Risiko dar

- Wenn eine Bedrohung eine Schwachstelle ausnutzt, um Schaden anzurichten, hat dies eine Auswirkung

Im Zusammenhang mit der Informationssicherheit ist die Auswirkung ein Verlust an Verfügbarkeit, Integrität und Vertraulichkeit sowie möglicherweise andere Verluste (Einkommensverluste, Verlust von Menschenleben, Verlust von Immobilien)

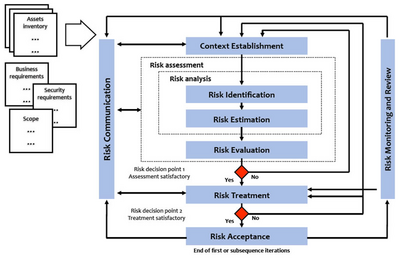

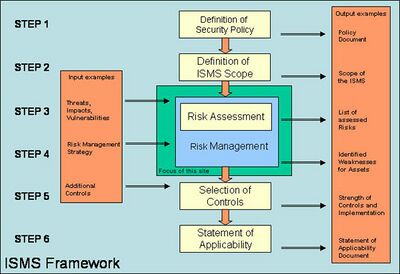

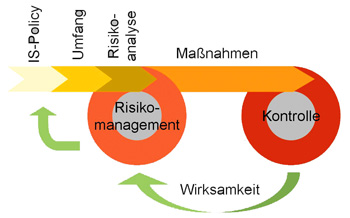

Das Certified Information Systems Auditor (CISA) Review Manual 2006' definiert Risikomanagement als "den Prozess der Identifizierung von Schwachstellen und Bedrohungen für die Informationsressourcen, die von einer Organisation zur Erreichung ihrer Geschäftsziele genutzt werden, und die Entscheidung, welche Gegenmaßnahmen, Gegenmaßnahmen]] zu ergreifen sind, um das Risiko auf ein akzeptables Niveau zu reduzieren, basierend auf dem Wert der Informationsressourcen für die Organisation."

In dieser Definition gibt es zwei Punkte, die einer Klarstellung bedürfen

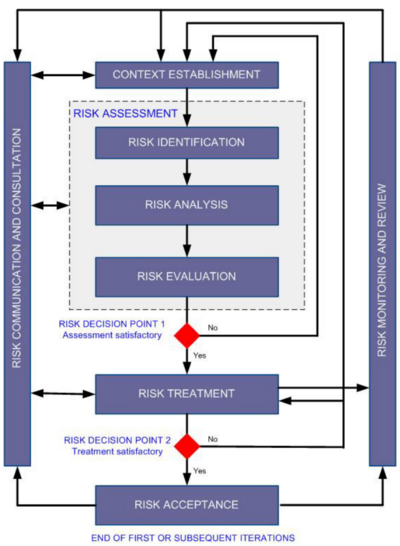

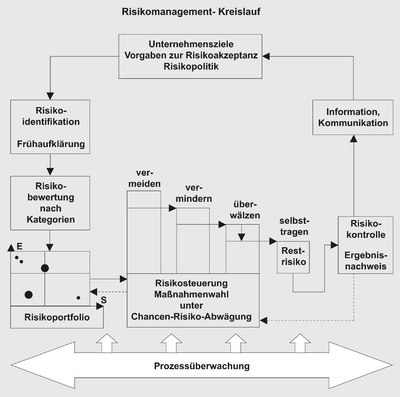

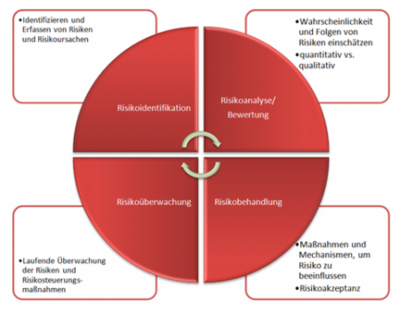

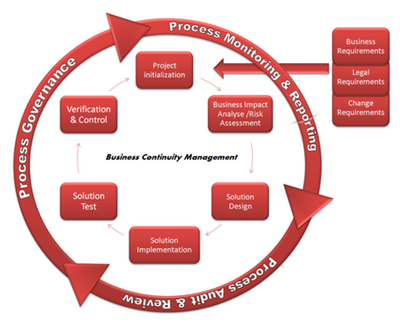

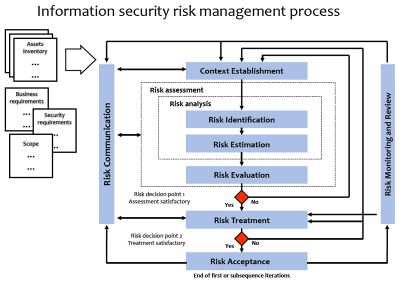

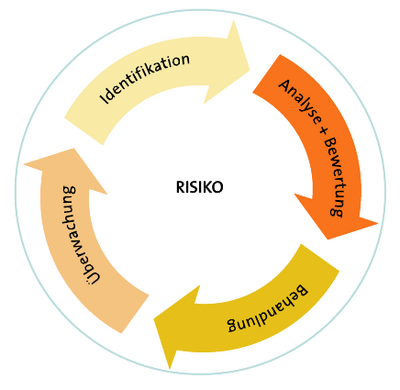

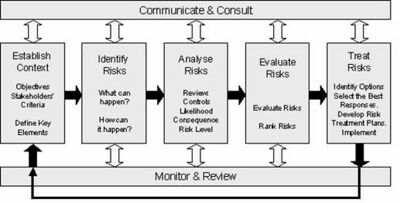

- Erstens ist der Prozess des Risikomanagements ein fortlaufender, iterativer Prozess

- Er muss unendlich oft wiederholt werden

- Das Geschäftsumfeld ändert sich ständig, und jeden Tag tauchen neue Bedrohungen und Schwachstellen auf

Zweitens muss bei der Wahl der Gegenmaßnahmen (Kontrollen), die zur Bewältigung von Risiken eingesetzt werden, ein Gleichgewicht zwischen Produktivität, Kosten, Wirksamkeit der Gegenmaßnahme und dem Wert des zu schützenden Informationsguts gefunden werden Darüber hinaus sind diesen Verfahren Grenzen gesetzt, da Sicherheitsverletzungen im Allgemeinen selten sind und in einem spezifischen Kontext auftreten, der sich nicht ohne weiteres duplizieren lässt Daher sollte jedes Verfahren und jede Gegenmaßnahme selbst auf Schwachstellen untersucht werden Es ist weder möglich, alle Risiken zu identifizieren, noch ist es möglich, alle Risiken zu eliminieren

- Das verbleibende Risiko wird als "Restrisiko" bezeichnet

"

Eine Risikobewertung wird von einem Team von Personen durchgeführt, die über Kenntnisse in bestimmten Bereichen des Unternehmens verfügen Die Zusammensetzung des Teams kann sich im Laufe der Zeit ändern, da verschiedene Bereiche des Unternehmens bewertet werden Die Bewertung kann auf einer subjektiven qualitativen Analyse beruhen, die sich auf eine fundierte Meinung stützt, oder, wenn verlässliche Dollar-Zahlen und historische Informationen verfügbar sind, auf einer quantitativen Analyse

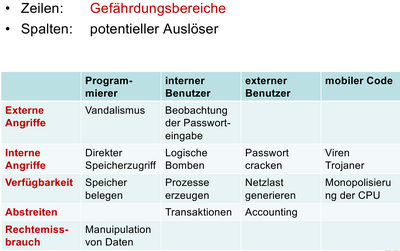

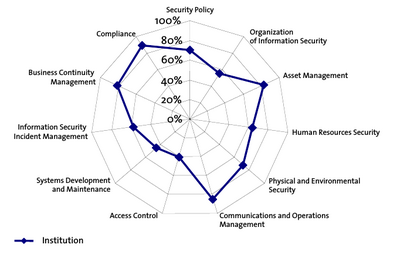

Die Forschung hat gezeigt, dass die anfälligste Stelle in den meisten Informationssystemen der menschliche Benutzer, Bediener, Designer oder andere Menschen sind Der ISO/IEC 27002:2005 Code of Practice for Information Security Management empfiehlt, bei einer Risikobewertung Folgendes zu untersuchen:

- Sicherheitspolitik,

- Organisation der Informationssicherheit,

- Asset Management,

- Sicherheit der Humanressourcen,

- physische und Umweltsicherheit,

- Kommunikation und Betriebsmanagement,

- Zugangskontrolle,

- Erwerb, Entwicklung und Wartung von Informationssystemen,

- Incident Management der Informationssicherheit,

- Management der Geschäftskontinuität

- Einhaltung von Vorschriften

Im Großen und Ganzen besteht der Risikomanagementprozess aus

- Identifizierung von Vermögenswerten und Schätzung ihres Wertes

- Dazu gehören: Menschen, Gebäude, Hardware, Software, Daten (elektronisch, gedruckt, andere), Zubehör

- Durchführung einer Bedrohungsanalyse

- Einschließlich: Naturkatastrophen, Kriegshandlungen, Unfälle, böswillige Handlungen, die von innerhalb oder außerhalb der Organisation ausgehen

- Durchführung einer Schwachstellenbewertung, wobei für jede Schwachstelle die Wahrscheinlichkeit berechnet wird, dass sie ausgenutzt wird

- Bewertung von Richtlinien, Verfahren, Standards, Ausbildung, physische Sicherheit, Qualitätskontrolle, technische Sicherheit

- Berechnen Sie die Auswirkungen, die jede Bedrohung auf jeden Vermögenswert haben würde

- Verwenden Sie eine qualitative oder quantitative Analyse

- Identifizieren, wählen und implementieren Sie geeignete Kontrollen

- Geben Sie eine verhältnismäßige Antwort

- Berücksichtigen Sie Produktivität, Kosteneffizienz und den Wert des Gutes

- Bewerten Sie die Wirksamkeit der Kontrollmaßnahmen

- Sicherstellen, dass die Kontrollen den erforderlichen kosteneffektiven Schutz ohne erkennbare Produktivitätseinbußen bieten

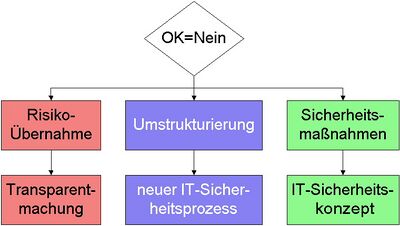

Bei jedem gegebenen Risiko kann die Unternehmensleitung entscheiden, das Risiko aufgrund des relativ geringen Werts des Vermögenswerts, der relativ geringen Häufigkeit des Auftretens und der relativ geringen Auswirkungen auf das Unternehmen zu akzeptieren Oder die Unternehmensleitung kann sich dafür entscheiden, das Risiko durch die Auswahl und Umsetzung geeigneter Kontrollmaßnahmen zu mindern

- In einigen Fällen kann das Risiko auf ein anderes Unternehmen übertragen werden, indem man eine Versicherung abschließt oder es an ein anderes Unternehmen auslagert

Die Realität mancher Risiken kann umstritten sein

- In solchen Fällen kann sich die Unternehmensleitung dafür entscheiden, das Risiko zu leugnen

Sicherheitskontrollen

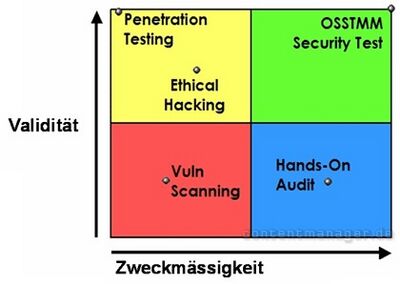

Vorlage:Main Die Auswahl und Umsetzung geeigneter Sicherheitskontrollen hilft einer Organisation zunächst, das Risiko auf ein akzeptables Niveau zu senken Die Auswahl der Kontrollen sollte auf der Grundlage der Risikobewertung erfolgen Kontrollen können unterschiedlicher Natur sein, aber im Grunde genommen sind sie Mittel zum Schutz der Vertraulichkeit, Integrität oder Verfügbarkeit von Informationen

- Die ISO/IEC 27001 hat Kontrollen in verschiedenen Bereichen definiert

Organisationen können je nach Bedarf zusätzliche Kontrollen einführen ISO/IEC 27002 bietet einen Leitfaden für organisatorische Informationssicherheitsstandards

Administrative Kontrollen

Administrative Kontrollen (auch Verfahrenskontrollen genannt) bestehen aus genehmigten schriftlichen Richtlinien, Verfahren, Standards und Leitlinien

- Administrative Kontrollen bilden den Rahmen für die Führung des Unternehmens und die Verwaltung der Mitarbeiter

Sie informieren die Mitarbeiter darüber, wie das Unternehmen zu führen ist und wie das Tagesgeschäft abzulaufen hat

- Gesetze und Verordnungen, die von staatlichen Stellen erlassen werden, sind ebenfalls eine Art von Verwaltungskontrolle, da sie dem Unternehmen Informationen liefern

Einige Branchen haben Richtlinien, Verfahren, Standards und Leitlinien, die befolgt werden müssen - der Payment Card Industry Data Security Standard (PCI DSS), der von Visa und MasterCard gefordert wird, ist ein solches Beispiel

- Weitere Beispiele für Verwaltungskontrollen sind die Unternehmenssicherheitspolitik, die Passwortpolitik, die Einstellungspolitik und die Disziplinarpolitik

Administrative Kontrollen bilden die Grundlage für die Auswahl und Umsetzung logischer und physischer Kontrollen

- Logische und physische Kontrollen sind Ausprägungen der administrativen Kontrollen, die von überragender Bedeutung sind

Logische

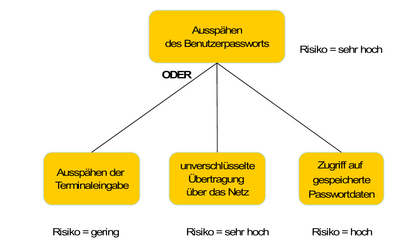

Logische Kontrollen (auch technische Kontrollen genannt) verwenden Software und Daten, um den Zugang zu Informationen und Computersystemen zu überwachen und zu kontrollieren: Passwörter, netzwerk- und hostbasierte Firewalls, netzwerkbasierte Intrusion Detection-Systeme, Zugangskontrolllisten und Datenverschlüsselung sind Beispiele für logische Kontrollen

Eine wichtige logische Kontrolle, die häufig übersehen wird, ist das Prinzip der geringsten Privilegien, das besagt, dass einer Person, einem Programm oder einem Systemprozess nicht mehr Zugriffsrechte gewährt werden dürfen, als für die Ausführung der Aufgabe erforderlich sind Ein eklatantes Beispiel für die Nichteinhaltung des Prinzips der geringsten Rechte ist die Anmeldung bei Windows als Benutzer Administrator, um E-Mails zu lesen und im Internet zu surfen

- Verstöße gegen dieses Prinzip können auch auftreten, wenn eine Person im Laufe der Zeit zusätzliche Zugriffsrechte erwirbt

Dies geschieht, wenn sich die Aufgaben eines Mitarbeiters ändern, er in eine neue Position befördert wird oder er in eine andere Abteilung versetzt wird Die für die neuen Aufgaben erforderlichen Zugriffsrechte werden häufig zu den bereits bestehenden Zugriffsrechten hinzugefügt, die möglicherweise nicht mehr notwendig oder angemessen sind

Physische

Physische Kontrollen überwachen und kontrollieren die Umgebung des Arbeitsplatzes und der EDV-Einrichtungen Dazu gehören Türen, Schlösser, Heizungs- und Klimaanlagen, Rauch- und Feuermelder, Brandbekämpfungssysteme, Kameras, Absperrungen, Zäune, Sicherheitspersonal, Kabelschlösser usw

- Die Aufteilung des Netzes und des Arbeitsplatzes in Funktionsbereiche gehört ebenfalls zu den physischen Kontrollen

Eine wichtige physische Kontrolle, die häufig übersehen wird, ist die Aufgabentrennung, die sicherstellt, dass eine Person eine kritische Aufgabe nicht allein erledigen kann So sollte beispielsweise ein Mitarbeiter, der einen Erstattungsantrag stellt, nicht auch in der Lage sein, die Zahlung zu genehmigen oder den Scheck zu drucken Ein Anwendungsprogrammierer sollte nicht gleichzeitig der Serveradministrator oder der Datenbankadministrator sein; diese Rollen und Verantwortlichkeiten müssen voneinander getrennt werden

Defense in Depth

Main: Defense in depth (computing)

Die Informationssicherheit muss Informationen während ihres gesamten Lebenszyklus schützen, von der Erstellung der Informationen bis zu ihrer endgültigen Vernichtung Die Informationen müssen geschützt werden, während sie in Bewegung sind und während sie ruhen

- Während ihrer Lebensdauer können Informationen viele verschiedene Informationsverarbeitungssysteme und viele verschiedene Teile von Informationsverarbeitungssystemen durchlaufen

Es gibt viele verschiedene Möglichkeiten, wie die Informationen und Informationssysteme bedroht werden können

- Um die Informationen während ihrer Lebensdauer vollständig zu schützen, muss jede Komponente des Informationsverarbeitungssystems ihre eigenen Schutzmechanismen haben

Der Aufbau, die Schichtung und die Überlappung von Sicherheitsmaßnahmen wird als "Verteidigung in der Tiefe" bezeichnet Im Gegensatz zu einer Metallkette, die bekanntlich nur so stark ist wie ihr schwächstes Glied, zielt die Strategie der "Verteidigung in der Tiefe" auf eine Struktur ab, bei der im Falle des Versagens einer Verteidigungsmaßnahme andere Maßnahmen weiterhin Schutz bieten

Erinnern Sie sich an die frühere Diskussion über administrative Kontrollen, logische Kontrollen und physische Kontrollen

- Diese drei Arten von Kontrollen können als Grundlage für die Entwicklung einer Strategie der Tiefenverteidigung verwendet werden

- Mit diesem Ansatz lässt sich die "Defense in Depth"-Strategie als drei verschiedene, übereinander liegende Schichten oder Ebenen konzipieren

Weitere Einblicke in die Defense-in-Depth-Strategie erhält man, wenn man sie sich als die Schichten einer Zwiebel vorstellt, wobei die Daten den Kern der Zwiebel bilden, die Menschen die nächste äußere Schicht der Zwiebel und die Netzwerksicherheit, die hostbasierte Sicherheit und die Anwendungssicherheit die äußersten Schichten der Zwiebel bilden Beide Sichtweisen sind gleichermaßen gültig, und beide bieten wertvolle Einblicke in die Umsetzung einer guten Defense-in-Depth-Strategie

Klassifizierung

Ein wichtiger Aspekt der Informationssicherheit und des Risikomanagements ist das Erkennen des Wertes von Informationen und die Festlegung geeigneter Verfahren und Schutzanforderungen für die Informationen Nicht alle Informationen sind gleichwertig, und nicht alle Informationen erfordern den gleichen Grad an Schutz Dazu müssen die Informationen einer Sicherheitsklassifizierung zugeordnet werden Der erste Schritt bei der Klassifizierung von Informationen besteht darin, ein Mitglied der Geschäftsleitung als Eigentümer der zu klassifizierenden Informationen zu bestimmen

- Als Nächstes ist eine Klassifizierungsrichtlinie zu entwickeln

Die Richtlinie sollte die verschiedenen Klassifizierungskennzeichnungen beschreiben, die Kriterien für die Zuweisung einer bestimmten Kennzeichnung festlegen und die erforderlichen Sicherheitskontrollen für jede Klassifizierung auflisten

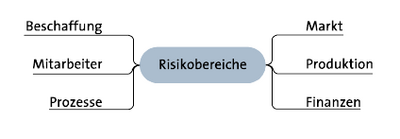

Zu den Faktoren, die Einfluss darauf haben, welche Klassifizierung einer Information zugewiesen werden sollte, gehören der Wert der Information für das Unternehmen, das Alter der Information und die Frage, ob die Information veraltet ist oder nicht Auch Gesetze und andere regulatorische Anforderungen spielen bei der Klassifizierung von Informationen eine wichtige Rolle Die Information Systems Audit and Control Association (ISACA) und ihr Business Model for Information Security (Geschäftsmodell für Informationssicherheit) dienen auch als Instrument für Sicherheitsexperten, um die Sicherheit aus einer Systemperspektive zu betrachten und eine Umgebung zu schaffen, in der die Sicherheit ganzheitlich verwaltet werden kann, so dass die tatsächlichen Risiken angegangen werden können

Welche Art von Klassifizierungskennzeichen für die Informationssicherheit ausgewählt und verwendet wird, hängt von der Art der Organisation ab:

- Im geschäftlichen Bereich werden Kennzeichnungen wie: Öffentlich, Sensibel, Privat, Vertraulich

- Im staatlichen Sektor werden Bezeichnungen wie: Unclassified, Inoffiziell, Geschützt, Vertraulich, Geheim, Streng Geheim und ihre nicht-englischen Entsprechungen

- In sektorübergreifenden Zusammenschlüssen das Ampelprotokoll, das aus folgenden Elementen besteht: Weiß, Grün, Gelb und Rot

- Im persönlichen Bereich eine Bezeichnung wie Finanzen

- Dazu gehören Aktivitäten im Zusammenhang mit der Verwaltung von Geld, wie z.B

- Online-Banking

Alle Mitarbeiter des Unternehmens sowie die Geschäftspartner müssen im Hinblick auf das Klassifizierungsschema geschult werden und die erforderlichen Sicherheitskontrollen und Handhabungsverfahren für jede Klassifizierung verstehen Die Klassifizierung eines bestimmten Informationsguts, die zugewiesen wurde, sollte regelmäßig überprüft werden, um sicherzustellen, dass die Klassifizierung für die Informationen immer noch angemessen ist und um zu gewährleisten, dass die durch die Klassifizierung vorgeschriebenen Sicherheitskontrollen vorhanden sind und in den richtigen Verfahren befolgt werden

Zugangskontrolle

Der Zugang zu geschützten Informationen muss auf Personen beschränkt werden, die zum Zugriff auf die Informationen berechtigt sind Die Computerprogramme und in vielen Fällen auch die Computer, die die Informationen verarbeiten, müssen ebenfalls autorisiert sein Dies setzt voraus, dass Mechanismen zur Kontrolle des Zugriffs auf geschützte Informationen vorhanden sind

- Die Ausgereiftheit der Zugriffskontrollmechanismen sollte dem Wert der zu schützenden Informationen entsprechen; je sensibler oder wertvoller die Informationen sind, desto stärker müssen die Kontrollmechanismen sein

Die Grundlage, auf der die Zugangskontrollmechanismen aufgebaut sind, beginnt mit der Identifizierung und Authentifizierung

Die Zugangskontrolle erfolgt im Allgemeinen in drei Schritten: Identifizierung, Authentifizierung und Autorisierung

Identifizierung

Identifizierung ist eine Aussage darüber, wer jemand ist oder was etwas ist

- Wenn eine Person sagt: "Hallo, mein Name ist John Doe", dann behauptet sie damit, wer sie ist

Diese Behauptung kann jedoch wahr sein oder auch nicht

- Bevor John Doe Zugang zu geschützten Informationen erhalten kann, muss überprüft werden, ob die Person, die behauptet, John Doe zu sein, wirklich John Doe ist

In der Regel erfolgt die Angabe in Form eines Benutzernamens

- Durch die Eingabe dieses Benutzernamens erklären Sie, dass Sie die Person sind, zu der der Benutzername gehört"

Authentifizierung

Authentifizierung ist der Akt der Verifizierung einer behaupteten Identität

- Wenn John Doe in eine Bank geht, um Geld abzuheben, sagt er dem Bankangestellten, dass er John Doe ist, eine Behauptung der Identität

Der Bankangestellte verlangt einen Lichtbildausweis, woraufhin er dem Angestellten seinen Führerschein aushändigt Der Bankangestellte prüft den Führerschein, um sicherzustellen, dass John Doe darauf steht, und vergleicht das Foto auf dem Führerschein mit der Person, die behauptet, John Doe zu sein Wenn das Foto und der Name mit der Person übereinstimmen, hat der Kassierer bestätigt, dass John Doe derjenige ist, der er vorgibt zu sein

- In ähnlicher Weise beweist der Benutzer durch die Eingabe des richtigen Passworts, dass er/sie die Person ist, der der Benutzername gehört

Es gibt drei verschiedene Arten von Informationen, die für die Authentifizierung verwendet werden können:

- Etwas, das Sie wissen: Dinge wie eine PIN, ein Passwort oder der Mädchenname Ihrer Mutter

- Etwas, das Sie haben: ein Führerschein oder eine magnetische Magnetkarte

- Etwas, das Sie sind: Biometrie, einschließlich Handabdrucke, Fingerabdrucke, Stimmabdrücke und Retina-(Augen-)Scans

Eine starke Authentifizierung erfordert die Angabe von mehr als einer Art von Authentifizierungsinformationen (Zwei-Faktor-Authentifizierung) Der Benutzername ist heute die gebräuchlichste Form der Identifizierung auf Computersystemen, und das Kennwort ist die häufigste Form der Authentifizierung Benutzernamen und Passwörter haben ihren Zweck erfüllt, aber sie sind zunehmend unzureichend Benutzernamen und Passwörter werden allmählich durch ausgefeiltere Authentifizierungsmechanismen wie Zeitbasierter Einmal-Passwort-Algorithmuse ersetzt oder ergänzt

Autorisierung

Nachdem eine Person, ein Programm oder ein Computer erfolgreich identifiziert und authentifiziert wurde, muss festgelegt werden, auf welche Informationsressourcen sie zugreifen dürfen und welche Aktionen sie durchführen dürfen (ausführen, anzeigen, erstellen, löschen oder ändern) Dies wird Autorisierung genannt

- Die Autorisierung für den Zugriff auf Informationen und andere Computerdienste beginnt mit administrativen Richtlinien und Verfahren

In den Richtlinien wird festgelegt, welche Informationen und Computerdienste von wem und unter welchen Bedingungen genutzt werden dürfen

- Die Zugriffskontrollmechanismen werden dann so konfiguriert, dass sie diese Richtlinien durchsetzen

Verschiedene Computersysteme sind mit unterschiedlichen Arten von Zugangskontrollmechanismen ausgestattet

- Einige bieten sogar eine Auswahl an verschiedenen Zugangskontrollmechanismen

Der Zugangskontrollmechanismus, den ein System anbietet, basiert auf einem der drei Ansätze zur Zugangskontrolle oder er kann aus einer Kombination der drei Ansätze abgeleitet sein

Der nicht-diskretionäre Ansatz konsolidiert die gesamte Zugangskontrolle unter einer zentralisierten Verwaltung Der Zugang zu Informationen und anderen Ressourcen basiert in der Regel auf der Funktion (Rolle) des Einzelnen in der Organisation oder auf den Aufgaben, die der Einzelne erfüllen muss

Der diskretionäre Ansatz gibt dem Ersteller oder Eigentümer der Informationsressource die Möglichkeit, den Zugriff auf diese Ressourcen zu kontrollieren

- Bei der obligatorischen Zugangskontrolle wird der Zugang auf der Grundlage der der Informationsressource zugewiesenen Sicherheitseinstufung gewährt oder verweigert

Beispiele für gängige Zugriffskontrollmechanismen sind die Rollenbasierte Zugriffskontrolle, die in vielen fortgeschrittenen Datenbankverwaltungssystemen verfügbar ist; einfache Dateiberechtigungen, die in den Betriebssystemen UNIX und Windows bereitgestellt werden; Gruppenrichtlinienobjekte in Windows-Netzwerksystemen; und Kerberos, RADIUS, TACACS und die einfachen Zugriffslisten, die in vielen Firewalls und Routern verwendet werden

Um wirksam zu sein, müssen Richtlinien und andere Sicherheitskontrollen durchsetzbar sein und aufrechterhalten werden

- Wirksame Richtlinien stellen sicher, dass die Mitarbeiter für ihre Handlungen zur Verantwortung gezogen werden

Die Richtlinien des U.S * Treasury für Systeme, die sensible oder geschützte Informationen verarbeiten, sehen beispielsweise vor, dass alle fehlgeschlagenen und erfolgreichen Authentifizierungs- und Zugriffsversuche protokolliert werden müssen und jeder Zugriff auf Informationen eine Art Audit Trail hinterlassen muss

Außerdem muss bei der Zugangskontrolle der Grundsatz "Kenntnisnahme erforderlich" beachtet werden

- Dieses Prinzip gibt einer Person Zugriffsrechte, um ihre Aufgaben zu erfüllen

Dieses Prinzip wird in der Regierung bei unterschiedlichen Freigaben angewendet Auch wenn zwei Mitarbeiter in verschiedenen Abteilungen eine Streng geheim haben, müssen sie voneinander wissen, damit Informationen ausgetauscht werden können

- Im Rahmen des Need-to-know-Prinzips gewähren die Netzwerkadministratoren den Mitarbeitern die geringsten Rechte, um zu verhindern, dass sie auf mehr Informationen zugreifen, als sie eigentlich dürften

Need-to-know hilft bei der Durchsetzung des Dreiklangs Vertraulichkeit-Integrität-Verfügbarkeit

- Need-to-know wirkt sich direkt auf den vertraulichen Bereich des Dreiklangs aus