Informationssicherheitsgesetz: Unterschied zwischen den Versionen

Erscheinungsbild

Markierung: Ersetzt |

K Textersetzung - „===== Weblinks =====“ durch „==== Weblinks ====“ |

||

| (5 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 3: | Zeile 3: | ||

== Beschreibung == | == Beschreibung == | ||

[[File:itSicherheitsgesetz2.png|mini|500px]] | [[File:itSicherheitsgesetz2.png|mini|500px]] | ||

Seit 2015 | |||

; Ziele | ; Ziele | ||

| Zeile 29: | Zeile 29: | ||

== Anhang == | == Anhang == | ||

=== Siehe auch === | === Siehe auch === | ||

{{Special:PrefixIndex/{{BASEPAGENAME}}}} | {{Special:PrefixIndex/{{BASEPAGENAME}}/}} | ||

=== Dokumentation === | |||

=== Links === | |||

==== Weblinks ==== | |||

[[Kategorie:ISMS/Recht]] | [[Kategorie:ISMS/Recht]] | ||

Aktuelle Version vom 22. März 2025, 00:06 Uhr

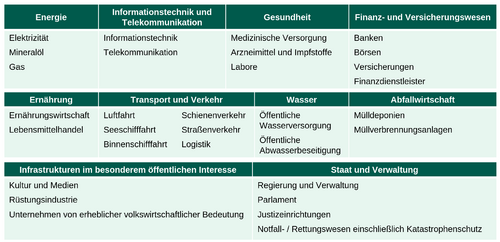

Informationssicherheitsgesetz - Anforderungen an Betreiber von kritischen Infrastrukturen (KRITIS)

Beschreibung

Seit 2015

- Ziele

- Schutz der Bürger

- Stärkung des Staates

- Schutz der öffentlichen Informationstechnik

- Informationstechnisch robuste Wirtschaft

- Festlegung kritischer Infrastrukturen

- Pflichten

- ISMS inkl. IT-Risikoanalysen

- Krisenreaktionsplänen in Abstimmung mit den Aufsichtsbehörden (BCM)

- Systeme zur Angriffserkennung (SIEM)

- ISMS und BCM

Business Continuity Management und Informationssicherheitsmanagement

IT-risikospezifische Verbindung zwischen

für einen sicheren und konformen IT-Betrieb bei KRITIS-Betreibern

Anhang

Siehe auch

Dokumentation

Links

Weblinks