T2600G/Security/Access/SSH: Unterschied zwischen den Versionen

K Textersetzung - „T2600G:“ durch „T2600G/“ |

Keine Bearbeitungszusammenfassung |

||

| (14 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

[[SSH]] (Security Shell) bietet Sicherheit und eine leistungsstarke Authentifizierung für eine ungesicherte Fernverwaltung, um den Schutz der Verwaltungsdaten zu gewährleisten. | '''T2600G/Security/Access/SSH''' - [[SSH]] (Security Shell) bietet Sicherheit und eine leistungsstarke Authentifizierung für eine ungesicherte Fernverwaltung, um den Schutz der Verwaltungsdaten zu gewährleisten. | ||

== Global Config == | == Global Config == | ||

| Zeile 21: | Zeile 21: | ||

== Encryption Algorithm == | == Encryption Algorithm == | ||

Wählen Sie den | Wählen Sie den Kryptografiealgorithmus, den der Switch unterstützen soll, und klicken Sie auf '''Apply'''. | ||

{| class="wikitable sortable options" | {| class="wikitable sortable options" | ||

|- | |- | ||

| Zeile 69: | Zeile 69: | ||

:#: Wenn der auf dem SSH-Client importierte private Schlüssel nicht mit dem hier angegebenen öffentlichen Schlüssel übereinstimmt, wird für den SSH-Zugang die Passwortauthentifizierung verwendet. | :#: Wenn der auf dem SSH-Client importierte private Schlüssel nicht mit dem hier angegebenen öffentlichen Schlüssel übereinstimmt, wird für den SSH-Zugang die Passwortauthentifizierung verwendet. | ||

[[Kategorie:T2600G/Security | [[Kategorie:T2600G/Security/Access]] | ||

[[Kategorie:SSH]] | [[Kategorie:SSH]] | ||

| Zeile 89: | Zeile 89: | ||

1Überblick | 1Überblick | ||

Im Unternehmensnetzwerk hat der Administrator die Anforderung, auf den Switch zuzugreifen und ihn zu verwalten. Allerdings kann der Zugriff auf den Switch mit herkömmlichen Methoden, wie | Im Unternehmensnetzwerk hat der Administrator die Anforderung, auf den Switch zuzugreifen und ihn zu verwalten. Allerdings kann der Zugriff auf den Switch mit herkömmlichen Methoden, wie beispielsweise über Telnet oder http, Sicherheitsprobleme verursachen. Die Kommunikationsdaten sind der Gefahr verschiedener Angriffe wie Abhören und Verfälschen ausgesetzt. Um dieses Problem zu lösen, kann der Administrator über SSH oder HTTPS auf den Switch zugreifen. Diese Protokolle bieten einen sicheren Mechanismus, der die Vertraulichkeit und Integrität von Daten gewährleistet und eine Datenursprungsauthentifizierung bereitstellt. | ||

Es gibt zwei Methoden, um sicher auf den Switch zuzugreifen, nämlich über SSH und über HTTPS. | Es gibt zwei Methoden, um sicher auf den Switch zuzugreifen, nämlich über SSH und über HTTPS. | ||

| Zeile 127: | Zeile 127: | ||

Verwenden der GUI | Verwenden der GUI | ||

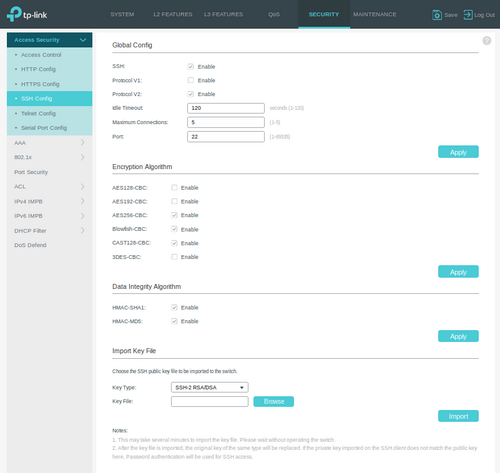

1)Wählen Sie auf dem Switch das Menü SECURITY > Access Security > SSH Config , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt | 1)Wählen Sie auf dem Switch das Menü SECURITY > Access Security > SSH Config , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt " Globale Konfiguration " SSH, Protokoll V1 und Protokoll V2. Geben Sie im Feld Port den Port des SSH-Servers ein ( standardmäßig 22 ) . Klicken Sie auf Anwenden . | ||

Abbildung 2-2Globales Konfigurieren des SSH-Servers | Abbildung 2-2Globales Konfigurieren des SSH-Servers | ||

| Zeile 197: | Zeile 197: | ||

Verwenden der GUI | Verwenden der GUI | ||

1)Wählen Sie auf dem Switch das Menü SECURITY > Access Security > SSH Config , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt | 1)Wählen Sie auf dem Switch das Menü SECURITY > Access Security > SSH Config , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt " Globale Konfiguration " SSH, Protokoll V1 und Protokoll V2. Geben Sie im Feld Port den Port des SSH-Servers ein ( standardmäßig 22 ) . Klicken Sie auf Anwenden . | ||

Abbildung 2-7Globales Konfigurieren des SSH-Servers | Abbildung 2-7Globales Konfigurieren des SSH-Servers | ||

| Zeile 243: | Zeile 243: | ||

2.2.2Generieren des SSH-Schlüssels auf dem PC | 2.2.2Generieren des SSH-Schlüssels auf dem PC | ||

1)Rufen Sie auf dem PC die Website <nowiki>https://www.ssh.com/ssh/putty/download</nowiki> auf, um putty-0.70-installer.msi herunterzuladen , die SSH-Client-Software. Führen Sie den PuTTY-Setup-Assistenten aus, indem Sie auf putty-0.70-installer.msi doppelklicken . Folgen Sie den Anweisungen, um die Software auf dem PC zu installieren. Doppelklicken Sie im Installationspfad auf puttygen.exe , um die Software zu starten. Geben Sie den zu generierenden Schlüsseltyp als RSA oder DSA an . Geben Sie die Anzahl der | 1)Rufen Sie auf dem PC die Website <nowiki>https://www.ssh.com/ssh/putty/download</nowiki> auf, um putty-0.70-installer.msi herunterzuladen , die SSH-Client-Software. Führen Sie den PuTTY-Setup-Assistenten aus, indem Sie auf putty-0.70-installer.msi doppelklicken . Folgen Sie den Anweisungen, um die Software auf dem PC zu installieren. Doppelklicken Sie im Installationspfad auf puttygen.exe , um die Software zu starten. Geben Sie den zu generierenden Schlüsseltyp als RSA oder DSA an . Geben Sie die Anzahl der Bit in einem generierten Schlüssel nach Ihren Bedürfnissen an, hier geben wir die Anzahl als 2048 an . Klicken Sie auf Generieren , um ein Schlüsselpaar zu generieren. | ||

Abbildung 2-10Generieren eines Schlüsselpaars | Abbildung 2-10Generieren eines Schlüsselpaars | ||

| Zeile 273: | Zeile 273: | ||

Verwenden der CLI | Verwenden der CLI | ||

1)Während der Switch die öffentliche Schlüsseldatei von einem TFTP-Server herunterlädt, können wir eine TFTP-Serversoftware eines Drittanbieters auf dem PC starten, | 1)Während der Switch die öffentliche Schlüsseldatei von einem TFTP-Server herunterlädt, können wir eine TFTP-Serversoftware eines Drittanbieters auf dem PC starten, beispielsweise tftpd32. Gehen Sie auf die folgende Website <nowiki>https://tftpd32.jounin.net/tftpd32_download.html</nowiki> , um die tftpd32-Standardausgabe (zip) herunterzuladen, dekomprimieren Sie das Paket und starten Sie die Software, indem Sie auf tftpd32.exe doppelklicken. | ||

2)Klicken Sie auf Einstellungen und wählen Sie das Menü GLOBAL , um die folgende Seite zu laden. Aktivieren Sie den TFTP-Server und deaktivieren Sie die anderen Funktionen. | 2)Klicken Sie auf Einstellungen und wählen Sie das Menü GLOBAL , um die folgende Seite zu laden. Aktivieren Sie den TFTP-Server und deaktivieren Sie die anderen Funktionen. | ||

| Zeile 462: | Zeile 462: | ||

Abbildung 3-13Erstellen eines neuen Zertifikats | Abbildung 3-13Erstellen eines neuen Zertifikats | ||

7)Wählen Sie das Menü Betreff , um die folgende Seite zu laden. Geben Sie die Distinguished Name-Einträge, wie | 7)Wählen Sie das Menü Betreff , um die folgende Seite zu laden. Geben Sie die Distinguished Name-Einträge, wie beispielsweise den internen Namen, nach Ihren Bedürfnissen an. Diese Einträge werden in dem zu erstellenden Zertifikat enthalten sein. Wählen Sie den privaten Schlüssel als tplink (RSA:2048 Bit) aus . Dies ist der private Schlüssel, den wir zuvor generiert haben. Klicken Sie auf OK . | ||

Abbildung 3-14Angeben der Distinguished Name-Einträge | Abbildung 3-14Angeben der Distinguished Name-Einträge | ||

| Zeile 500: | Zeile 500: | ||

Verwenden der CLI | Verwenden der CLI | ||

1)Während der Switch die öffentliche Schlüsseldatei von einem TFTP-Server herunterlädt, können wir eine TFTP-Serversoftware eines Drittanbieters auf dem PC starten, | 1)Während der Switch die öffentliche Schlüsseldatei von einem TFTP-Server herunterlädt, können wir eine TFTP-Serversoftware eines Drittanbieters auf dem PC starten, beispielsweise tftpd32. Gehen Sie auf die folgende Website <nowiki>https://tftpd32.jounin.net/tftpd32_download.html</nowiki> , um die tftpd32 Standard Edition (zip) herunterzuladen, dekomprimieren Sie das Paket und starten Sie die Software, indem Sie auf tftpd32.exe doppelklicken . | ||

2)Klicken Sie auf Einstellungen und wählen Sie das Menü GLOBAL , um die folgende Seite zu laden. Aktivieren Sie den TFTP-Server und deaktivieren Sie die anderen Funktionen. | 2)Klicken Sie auf Einstellungen und wählen Sie das Menü GLOBAL , um die folgende Seite zu laden. Aktivieren Sie den TFTP-Server und deaktivieren Sie die anderen Funktionen. | ||

| Zeile 545: | Zeile 545: | ||

Abbildung 3-26Einloggen in den Switch | Abbildung 3-26Einloggen in den Switch | ||

[[Kategorie:T2600G/Security | [[Kategorie:T2600G/Security/Access]] | ||

Aktuelle Version vom 1. Oktober 2025, 21:08 Uhr

T2600G/Security/Access/SSH - SSH (Security Shell) bietet Sicherheit und eine leistungsstarke Authentifizierung für eine ungesicherte Fernverwaltung, um den Schutz der Verwaltungsdaten zu gewährleisten.

Global Config

| Option | Beschreibung |

|---|---|

| SSH | SSH aktivieren |

| Protocol V2 | SSH Version 2 aktivieren |

| Idle Timeout | Trennung der Verbindung nach Inaktivität |

| Maximum Connections | Maximale gleichzeitige SSH-Anmeldungen |

| Port | TCP-Port für den SSH-Server |

Encryption Algorithm

Wählen Sie den Kryptografiealgorithmus, den der Switch unterstützen soll, und klicken Sie auf Apply.

| Algorithmus | Bewertung |

|---|---|

| AES128-CBC | |

| AES192-CBC | |

| AES256-CBC | |

| Blowfish-CBC | |

| CAST128-CBC | |

| 3DES-CBC |

Data Integrity Algorithm

Wählen Sie den Integritätsalgorithmus, den der Schalter unterstützen soll, und klicken Sie auf Apply.

| Option | Bewertung |

|---|---|

| HMAC-SHA1 | |

| HMAC-MD5 |

Load Key

| Option | Beschreibung |

|---|---|

| Key Type | Algorithmus des entsprechenden Typs wird sowohl für die Schlüsselerzeugung als auch für die Authentifizierung verwendet |

| Key File |

|

- Notes

-

- Es kann einige Minuten dauern, bis die Schlüsseldatei importiert ist.

- Bitte warten Sie, ohne den Schalter zu betätigen.

- Nachdem die Schlüsseldatei importiert wurde, wird der ursprüngliche Schlüssel desselben Typs ersetzt.

- Wenn der auf dem SSH-Client importierte private Schlüssel nicht mit dem hier angegebenen öffentlichen Schlüssel übereinstimmt, wird für den SSH-Zugang die Passwortauthentifizierung verwendet.

- Es kann einige Minuten dauern, bis die Schlüsseldatei importiert ist.

TMP

KAPITEL

1. Übersicht

2. Zugriff auf den Switch über SSH

3. Zugriff auf den Switch über HTTPS

| Diese Anleitung gilt für:

T1500/T1500G/T1600G/T1700G/T1700X/T2500/T2500G/T2600G/T2700G/T3700G. |

1Überblick

Im Unternehmensnetzwerk hat der Administrator die Anforderung, auf den Switch zuzugreifen und ihn zu verwalten. Allerdings kann der Zugriff auf den Switch mit herkömmlichen Methoden, wie beispielsweise über Telnet oder http, Sicherheitsprobleme verursachen. Die Kommunikationsdaten sind der Gefahr verschiedener Angriffe wie Abhören und Verfälschen ausgesetzt. Um dieses Problem zu lösen, kann der Administrator über SSH oder HTTPS auf den Switch zugreifen. Diese Protokolle bieten einen sicheren Mechanismus, der die Vertraulichkeit und Integrität von Daten gewährleistet und eine Datenursprungsauthentifizierung bereitstellt.

Es gibt zwei Methoden, um sicher auf den Switch zuzugreifen, nämlich über SSH und über HTTPS.

SSH

SSH (Secure Shell) ist eine Methode zur sicheren Anmeldung von einem Terminal an einem verwalteten Gerät. Es schützt die Kommunikationssicherheit und -integrität durch starke Authentifizierung und Verschlüsselung. Es ist eine sichere Alternative zu den ungeschützten Anmeldeprotokollen wie Telnet. Bei einer SSH-Anmeldesitzung fungiert der PC als SSH-Client und der Switch als SSH-Server.

HTTPS

HTTPS (HTTP Secure) ist eine Adaption von HTTP (Hypertext Transfer Protocol) für sichere Kommunikation. HTTPS erstellt einen sicheren Kanal über ein unsicheres Netzwerk. Wenn geeignete Cipher Suites verwendet werden und das Zertifikat des Servers verifiziert und vertrauenswürdig ist, können die Kommunikationsdaten vor Lauschangriffen und Man-in-the-Middle-Angriffen geschützt werden. HTTPS wird auch als HTTP over TLS oder HTTP over SSL bezeichnet, da bei HTTPS Kommunikationsdaten durch TLS (Transport Layer Security) oder SSL (Secure Sockets Layer) verschlüsselt werden. Heutzutage wird HTTPS im Internet häufig für die sichere Kommunikation zwischen Websites und Webbrowsern verwendet. In einem lokalen Netzwerk kann HTTPS auch für den sicheren Zugriff auf Netzwerkgeräte wie Switches verwendet werden.

2Zugriff auf den Switch über SSH

Die SSH-Anmeldung unterstützt die folgenden zwei Modi:

Passwort-Authentifizierungsmodus: In diesem Modus sind Benutzername und Passwort für die Authentifizierung erforderlich. Es ist einfacher, aber weniger sicher, im Kennwortauthentifizierungsmodus auf den Switch zuzugreifen.

Schlüsselauthentifizierungsmodus: In diesem Modus ist ein Schlüsselpaar erforderlich, das einen öffentlichen Schlüssel und einen privaten Schlüssel enthält. Der Server authentifiziert den Client, indem er den öffentlichen Schlüssel des Servers mit dem privaten Schlüssel des Clients abgleicht. Dieser Modus ist sicherer als der Kennwortauthentifizierungsmodus. Sie können entweder SSH-1 RSA oder SSH-2 RSA/DSA verwenden, um ein Schlüsselpaar zu generieren.

Die folgende Abbildung zeigt die typische Netzwerktopologie in diesem Szenario.

Abbildung 2-1Sicherer Zugriff auf den Switch

Die folgenden Abschnitte, die mit T2600G-28TS V3 demonstriert werden, bieten Konfigurationsverfahren in zwei Modi: Kennwortauthentifizierungsmodus und Schlüsselauthentifizierungsmodus.

2.1Passwort-Authentifizierungsmodus

Führen Sie im Kennwortauthentifizierungsmodus die folgenden Schritte aus, um über SSH auf den Switch zuzugreifen:

1)Konfigurieren Sie den SSH-Server.

2)Konfigurieren Sie den SSH-Client.

2.1.1Konfigurieren des SSH-Servers

Verwenden der GUI

1)Wählen Sie auf dem Switch das Menü SECURITY > Access Security > SSH Config , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt " Globale Konfiguration " SSH, Protokoll V1 und Protokoll V2. Geben Sie im Feld Port den Port des SSH-Servers ein ( standardmäßig 22 ) . Klicken Sie auf Anwenden .

Abbildung 2-2Globales Konfigurieren des SSH-Servers

2)Aktivieren Sie im Abschnitt Verschlüsselungsalgorithmus alle Verschlüsselungsalgorithmen und klicken Sie auf Anwenden .

Abbildung 2-3Konfigurieren der Verschlüsselungsalgorithmen

3)Aktivieren Sie im Abschnitt Datenintegritätsalgorithmus alle Datenintegritätsalgorithmen und klicken Sie auf Anwenden .

Abbildung 2-4Konfigurieren der Datenintegritätsalgorithmen

Verwenden der CLI

1)Aktivieren Sie den SSH-Server global und konfigurieren Sie die SSH-Version.

T2600G-28TS#konfigurieren

T2600G-28TS(config)#ip ssh server

T2600G-28TS(config)#ip ssh version v1

T2600G-28TS(config)#ip ssh version v2

2)Verschlüsselungsalgorithmen konfigurieren.

T2600G-28TS (config) #ip ssh-Algorithmus AES128-CBC

T2600G-28TS (config) #ip ssh-Algorithmus AES192-CBC

T2600G-28TS (config) #ip ssh-Algorithmus AES256-CBC

T2600G-28TS (config) #ip ssh-Algorithmus Blowfish-CBC

T2600G-28TS(config)#ip ssh-Algorithmus Cast128-CBC

T2600G-28TS(config)#ip ssh algorithm 3DES-CBC

3)Konfigurieren Sie Datenintegritätsalgorithmen.

T2600G-28TS(config)#ip ssh-Algorithmus HMAC-SHA1

T2600G-28TS(config)#ip ssh-Algorithmus HMAC-MD5

2.1.2Konfigurieren des SSH-Clients

1)Rufen Sie auf dem PC die Website https://www.ssh.com/ssh/putty/download auf, um putty-0.70-installer.msi herunterzuladen , die SSH-Client-Software. Führen Sie den PuTTY-Setup-Assistenten aus, indem Sie auf putty-0.70-installer.msi doppelklicken . Folgen Sie den Anweisungen, um die Software auf dem PC zu installieren. Doppelklicken Sie im Installationspfad auf putty.exe , um die Software zu starten. Wählen Sie das Menü Sitzung , um die folgende Seite zu laden. Geben Sie den Verbindungstyp als SSH an . Geben Sie im Feld Hostname (oder IP-Adresse) die IP-Adresse des Switches ein ( standardmäßig 192.168.0.1 ). Geben Sie im Feld Port die Portnummer ein, die Sie auf dem SSH-Server in 2.1.1 festgelegt haben. Konfigurieren des SSH-Servers( standardmäßig 22 ).

Abbildung 2-5Konfigurieren grundlegender Optionen für Ihre PuTTY- Sitzung

2)Klicken Sie auf Öffnen , um die folgende Seite zu laden. Wenn eine PuTTY-Sicherheitswarnung angezeigt wird, klicken Sie auf Ja , um mit der Verbindung fortzufahren. Geben Sie das Benutzerkonto und das Passwort ein. Dann können Sie den Schalter in der Befehlszeile verwalten.

Abbildung 2-6Einloggen in den Switch

2.2Schlüsselauthentifizierungsmodus

Im Schlüsselauthentifizierungsmodus können Sie entweder SSH-1 RSA oder SSH-2 RSA/DSA verwenden, um ein Schlüsselpaar zu generieren, hier nehmen wir SSH-2 RSA/DSA als Beispiel. Befolgen Sie diese Schritte, um über SSH auf den Switch zuzugreifen:

1)Konfigurieren Sie den SSH-Server.

2)Generieren Sie den SSH-Schlüssel auf dem PC.

3)Laden Sie den öffentlichen Schlüssel auf den Switch herunter.

4)Konfigurieren Sie den SSH-Client.

2.2.1Konfigurieren des SSH-Servers

Verwenden der GUI

1)Wählen Sie auf dem Switch das Menü SECURITY > Access Security > SSH Config , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt " Globale Konfiguration " SSH, Protokoll V1 und Protokoll V2. Geben Sie im Feld Port den Port des SSH-Servers ein ( standardmäßig 22 ) . Klicken Sie auf Anwenden .

Abbildung 2-7Globales Konfigurieren des SSH-Servers

2)Aktivieren Sie im Abschnitt Verschlüsselungsalgorithmus alle Verschlüsselungsalgorithmen und klicken Sie auf Anwenden .

Abbildung 2-8Konfigurieren der Verschlüsselungsalgorithmen

3)Aktivieren Sie im Abschnitt Datenintegritätsalgorithmus alle Datenintegritätsalgorithmen und klicken Sie auf Anwenden .

Abbildung 2-9Konfigurieren der Datenintegritätsalgorithmen

Verwenden der CLI

1)Aktivieren Sie den SSH-Server global und konfigurieren Sie die SSH-Version.

T2600G-28TS#konfigurieren

T2600G-28TS(config)#ip ssh server

T2600G-28TS(config)#ip ssh version v1

T2600G-28TS(config)#ip ssh version v2

2)Verschlüsselungsalgorithmen konfigurieren.

T2600G-28TS (config) #ip ssh-Algorithmus AES128-CBC

T2600G-28TS (config) #ip ssh-Algorithmus AES192-CBC

T2600G-28TS (config) #ip ssh-Algorithmus AES256-CBC

T2600G-28TS (config) #ip ssh-Algorithmus Blowfish-CBC

T2600G-28TS(config)#ip ssh-Algorithmus Cast128-CBC

T2600G-28TS(config)#ip ssh algorithm 3DES-CBC

3)Konfigurieren Sie Datenintegritätsalgorithmen.

T2600G-28TS(config)#ip ssh-Algorithmus HMAC-SHA1

T2600G-28TS(config)#ip ssh-Algorithmus HMAC-MD5

2.2.2Generieren des SSH-Schlüssels auf dem PC

1)Rufen Sie auf dem PC die Website https://www.ssh.com/ssh/putty/download auf, um putty-0.70-installer.msi herunterzuladen , die SSH-Client-Software. Führen Sie den PuTTY-Setup-Assistenten aus, indem Sie auf putty-0.70-installer.msi doppelklicken . Folgen Sie den Anweisungen, um die Software auf dem PC zu installieren. Doppelklicken Sie im Installationspfad auf puttygen.exe , um die Software zu starten. Geben Sie den zu generierenden Schlüsseltyp als RSA oder DSA an . Geben Sie die Anzahl der Bit in einem generierten Schlüssel nach Ihren Bedürfnissen an, hier geben wir die Anzahl als 2048 an . Klicken Sie auf Generieren , um ein Schlüsselpaar zu generieren.

Abbildung 2-10Generieren eines Schlüsselpaars

2)Bewegen Sie während der Generierung des Schlüsselpaars die Maus schnell über den leeren Bereich, um eine gewisse Zufälligkeit zu erzeugen. Nach dem Vorgang wird die folgende Seite angezeigt. Geben Sie eine Schlüssel-Passphrase ein und bestätigen Sie die Passphrase, um den privaten Schlüssel zu schützen.

Abbildung 2-11Konfigurieren der Schlüssel-Passphrase

3)Klicken Sie auf Öffentlichen Schlüssel speichern , um die folgende Seite zu laden. Geben Sie einen Dateipfad für die öffentliche Schlüsseldatei an. Geben Sie einen Dateinamen für die öffentliche Schlüsseldatei ein. Klicken Sie auf Speichern .

Abbildung 2-12Speichern des öffentlichen Schlüssels

4)Klicken Sie auf Private Schlüssel speichern , um die folgende Seite zu laden. Geben Sie einen Dateipfad für die private Schlüsseldatei an. Geben Sie einen Dateinamen für die private Schlüsseldatei ein, klicken Sie auf Speichern .

Abbildung 2-13Speichern des privaten Schlüssels

2.2.3Herunterladen des öffentlichen Schlüssels auf den Switch

Verwenden der GUI

1)Wählen Sie auf dem Switch das Menü SECURITY > Access Security > SSH Config , um die folgende Seite zu laden. Wählen Sie im Abschnitt Schlüsseldatei importieren als Schlüsseltyp SSH-2 RSA/DSA aus .

Abbildung 2-14Festlegen des Schlüsseltyps

2)Klicken Sie auf Durchsuchen , um die folgende Seite zu laden. Geben Sie den Dateipfad des öffentlichen Schlüssels in die Adressleiste ein. Wählen Sie die zuvor gespeicherte öffentliche Schlüsseldatei aus. Klicken Sie auf Öffnen . Klicken Sie auf Importieren , um den öffentlichen Schlüssel auf den Switch herunterzuladen.

Abbildung 2-15Herunterladen des öffentlichen Schlüssels auf den Switch

Verwenden der CLI

1)Während der Switch die öffentliche Schlüsseldatei von einem TFTP-Server herunterlädt, können wir eine TFTP-Serversoftware eines Drittanbieters auf dem PC starten, beispielsweise tftpd32. Gehen Sie auf die folgende Website https://tftpd32.jounin.net/tftpd32_download.html , um die tftpd32-Standardausgabe (zip) herunterzuladen, dekomprimieren Sie das Paket und starten Sie die Software, indem Sie auf tftpd32.exe doppelklicken.

2)Klicken Sie auf Einstellungen und wählen Sie das Menü GLOBAL , um die folgende Seite zu laden. Aktivieren Sie den TFTP-Server und deaktivieren Sie die anderen Funktionen.

Abbildung 2-16Globale Konfiguration des TFTP-Servers

3)Wählen Sie das Menü TFTP , um die folgende Seite zu laden. Geben Sie das Basisverzeichnis als Schlüsseldateipfad an, in dem der öffentliche Schlüssel gespeichert wird. Klicken Sie auf OK .

Abbildung 2-17Konfigurieren des Pfads für den TFTP-Server

| Notiz:

Der Basisverzeichnispfad darf keine Leerzeichen enthalten. Andernfalls kann der TFTP-Server die Datei nicht finden. |

4)Starten Sie die TFTP-Software neu, um die neuen Einstellungen zu übernehmen, und laden Sie die folgende Seite. Geben Sie das aktuelle Verzeichnis als Schlüsseldateipfad an, in dem der öffentliche Schlüssel gespeichert wird. Wählen Sie die Serverschnittstelle als 192.168.0.2 aus der Dropdown-Liste aus, die die IP-Adresse des PCs ist.

Abbildung 2-18Konfigurieren der Schnittstelle für den TFTP-Server

5)Laden Sie auf dem Switch die öffentliche Schlüsseldatei über das TFTP-Protokoll herunter.

T2600G-28TS#konfigurieren

T2600G-28TS(config)#ip ssh herunterladen v2 öffentliche IP-Adresse 192.168.0.2

Starten Sie den Download der SSH-Schlüsseldatei......

SSH-Schlüsseldatei herunterladen OK.

2.2.4Konfigurieren des SSH-Clients

1)Doppelklicken Sie auf dem PC auf putty.exe im Installationspfad, um die Software zu starten. Wählen Sie das Menü Sitzung , um die folgende Seite zu laden. Geben Sie den Verbindungstyp als SSH an . Geben Sie im Feld Hostname (oder IP-Adresse) die IP-Adresse des Switches ein ( standardmäßig 192.168.0.1 ). Geben Sie im Feld Port die Portnummer ein, die Sie auf dem SSH-Server in 2.2.1 festgelegt haben. Konfigurieren des SSH-Servers ( standardmäßig 22 ).

Abbildung 2-19Konfigurieren der SSH-Sitzung

2)Wählen Sie das Menü Verbindung > SSH , um die folgende Seite zu laden. Geben Sie die SSH-Protokollversion als 2 an .

Abbildung 2-20Konfigurieren der SSH-Protokollversion

3)Wählen Sie das Menü Connection > SSH > Auth , um die folgende Seite zu laden.

Abbildung 2-21Konfigurieren der SSH-Authentifizierung

4)Klicken Sie auf Durchsuchen , um die folgende Seite zu laden. Geben Sie den Dateipfad des privaten Schlüssels in die Adressleiste ein. Wählen Sie die zuvor gespeicherte private Schlüsseldatei aus. Klicken Sie auf Öffnen.

Abbildung 2-22Konfigurieren des privaten Schlüssels

5)Klicken Sie auf Öffnen , um die folgende Seite zu laden. Wenn eine PuTTY-Sicherheitswarnung angezeigt wird, klicken Sie auf Ja , um mit der Verbindung fortzufahren. Geben Sie den Benutzernamen ein, der standardmäßig admin ist. Geben Sie die Schlüssel-Passphrase ein, die im Schlüsselpaar-Generierungsprozess konfiguriert wurde. Anschließend können Sie den Switch über die CLI verwalten.

Abbildung 2-23Einloggen in den Switch

3Zugriff auf den Switch über HTTPS

Im Internet wird HTTPS häufig für die Kommunikation zwischen einer Website und einem Webbrowser verwendet, um die Zugriffssicherheit zu erhöhen. Wenn Sie eine Website mit HTTPS durchsuchen, fungiert der Webbrowser als HTTPS-Client und die Website als HTTPS-Server. Der Kommunikationsprozess ist wie folgt:

1)Der Server sendet sein Zertifikat an den Client. Das Zertifikat wird in der Regel von einer offiziellen CA (Certificate Authentication) an den Server vergeben.

2)Der Client identifiziert den Server unter der Bedingung, dass der Client der CA und den von der CA signierten Zertifikaten vertraut.

3)Der Client verwendet den im Zertifikat enthaltenen öffentlichen Schlüssel, um die an den Server gesendeten Daten zu verschlüsseln.

4)Der Server entschlüsselt den Chiffretext mit dem entsprechenden privaten Schlüssel.

Im lokalen Netzwerk können Sie auch HTTPS verwenden, um sicher auf den Switch zuzugreifen und ihn zu verwalten. Dieser Kommunikationsprozess ähnelt dem zwischen einer Website und einem Webbrowser. Der Unterschied besteht darin, dass Ihr PC als HTTPS-Client fungiert und der Switch als HTTPS-Server fungiert. Außerdem können Sie anstelle eines autoritativ signierten Zertifikats kostenlos das integrierte Zertifikat des Switches oder ein selbst signiertes Zertifikat verwenden.

Sie können über die folgenden zwei Methoden sicher auf den Switch zugreifen:

Verwenden des integrierten Zertifikats des Switches

Sie können über HTTPS auf den Switch zugreifen, ohne ein Zertifikat zu generieren, indem Sie das integrierte Zertifikat des Switch verwenden. Diese Methode ist wesentlich komfortabler, greift aber nur unter der Voraussetzung, dass Sie dem eingebauten Zertifikat des Switches vertrauen.

Verwenden eines selbstsignierten Zertifikats

Sie können Ihre eigene Zertifizierungsstelle betreiben, ein selbstsigniertes Zertifikat generieren und das Zertifikat auf den Switch herunterladen. Anschließend können Sie mit dem selbstsignierten Zertifikat sicher auf den Switch zugreifen.

Die folgende Abbildung zeigt die typische Netzwerktopologie in diesem Szenario.

Abbildung 3-1Sicherer Zugriff auf den Switch

Die folgenden Abschnitte, die mit T2600G-28TS V3 demonstriert werden, bieten Konfigurationsverfahren auf zwei Arten: mit dem integrierten Zertifikat des Switches und mit einem selbstsignierten Zertifikat.

3.1Verwenden des integrierten Zertifikats des Switch

Gehen Sie folgendermaßen vor, um mit dem integrierten Zertifikat auf den Switch zuzugreifen:

1)Konfigurieren Sie den HTTPS-Server.

2)Greifen Sie mit dem integrierten Zertifikat auf den Switch zu.

3.1.1Konfigurieren des HTTPS-Servers

Verwenden der GUI

1)Wählen Sie auf dem Switch das Menü SICHERHEIT > Zugriffssicherheit > HTTPS -Konfiguration , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt Globale Konfiguration HTTPS, SSL Version 3 und TLS Version 1. Geben Sie im Feld Port den Port des HTTPS-Servers ein ( standardmäßig 443) . Klicken Sie auf Anwenden .

Abbildung 3-2HTTPS-Server global konfigurieren

2)Aktivieren Sie im Abschnitt CipherSuite Config alle Suites. Klicken Sie auf Anwenden .

Abbildung 3-3Konfigurieren der Cipher Suites für den HTTPS-Server

Verwenden der CLI

1)Aktivieren Sie den HTTPS-Server global und konfigurieren Sie die HTTPS-Version.

T2600G-28TS#konfigurieren

T2600G-28TS(config)#ip http Secure-Server

T2600G-28TS(config)#ip http sicheres Protokoll ssl3 tls1

2)Konfigurieren Sie die HTTPS-Verschlüsselungssammlungen.

T2600G-28TS(config)#ip http secure-ciphersuite 3des-ede-cbc-sha rc4-128-md5 rc4-128-sha des-cbc-sha

3.1.2Zugriff auf den Switch mit dem integrierten Zertifikat

1)Starten Sie den Webbrowser auf dem PC. Hier nehmen wir zum Beispiel den Internet Explorer. Geben Sie https://192.168.0.1 in die Adressleiste des Browsers ein und drücken Sie die Eingabetaste . https kennzeichnet den Zugriff auf den Switch über HTTPS. 192.168.0.1 ist die IP-Adresse des Switches. Die folgenden Warninformationen werden angezeigt.

Abbildung 3-4Zugriff auf den Switch

2)Klicken Sie auf Laden dieser Website fortsetzen (nicht empfohlen) . Die folgende Webseite wird angezeigt. Geben Sie den Benutzernamen und das Passwort ein und klicken Sie auf Anmelden , um sicher auf den Switch zuzugreifen und ihn zu verwalten.

Abbildung 3-5Einloggen in den Switch

3.2Verwenden eines selbstsignierten Zertifikats

Gehen Sie folgendermaßen vor, um das selbstsignierte Zertifikat für den Zugriff auf den Switch zu verwenden:

1)Konfigurieren Sie den HTTPS-Server.

2)Generieren Sie das Zertifikat und den privaten Schlüssel auf dem PC.

3)Laden Sie das Zertifikat und den privaten Schlüssel auf den Switch herunter.

4)Greifen Sie mit dem selbstsignierten Zertifikat auf den Switch zu.

3.2.1Konfigurieren des HTTPS-Servers

Verwenden der GUI

1)Wählen Sie auf dem Switch das Menü SICHERHEIT > Zugriffssicherheit > HTTPS -Konfiguration , um die folgende Seite zu laden. Aktivieren Sie im Abschnitt Globale Konfiguration HTTPS, SSL Version 3 und TLS Version 1. Geben Sie im Feld Port den Port des HTTPS-Servers ein ( standardmäßig 443 ). Klicken Sie auf Anwenden .

Abbildung 3-6HTTPS-Server global konfigurieren

2)Aktivieren Sie im Abschnitt CipherSuite Config alle Suites. Klicken Sie auf Anwenden .

Abbildung 3-7Konfigurieren der Cipher Suites für den HTTPS-Server

Verwenden der CLI

1)Aktivieren Sie den HTTPS-Server global und konfigurieren Sie die HTTPS-Version.

T2600G-28TS#konfigurieren

T2600G-28TS(config)#ip http Secure-Server

T2600G-28TS(config)#ip http sicheres Protokoll ssl3 tls1

2)Konfigurieren Sie die HTTPS-Verschlüsselungssammlungen.

T2600G-28TS(config)#ip http secure-ciphersuite 3des-ede-cbc-sha rc4-128-md5 rc4-128-sha des-cbc-sha

3.2.2Generieren des Zertifikats und des privaten Schlüssels auf dem PC

1)Rufen Sie auf dem PC die Website https://sourceforge.net/projects/xca auf, um die xca-Software herunterzuladen, die zum Generieren des Zertifikats und des privaten Schlüssels verwendet wird. Folgen Sie den Anweisungen, um die Software zu installieren und starten Sie die Software auf dem PC. Die folgende Seite wird angezeigt.

Abbildung 3-8Starten der XCA-Software

2)Wählen Sie das Menü Datei > Neue Datenbank , um die folgende Seite zu laden. Geben Sie einen Dateipfad für die Datenbankdatei an. Geben Sie einen Dateinamen für die XCA-Datenbank ein, hier geben wir den Dateinamen als xcadata an. Wählen Sie den Dateityp als XCA-Datenbanken aus . Klicken Sie auf Speichern .

Abbildung 3-9Erstellen einer neuen Datenbank

3)Wählen Sie das Menü Private Keys > New Key , um die folgende Seite zu laden. Geben Sie einen Namen für den Schlüssel ein, hier geben wir den Dateinamen als tplink an . Wählen Sie den Schlüsseltyp als RSA aus . Wählen Sie die Schlüsselgröße als 2048 Bit aus . Klicken Sie auf Erstellen .

Abbildung 3-10Erstellen eines neuen privaten Schlüssels

4)Wählen Sie das Menü Private Keys , um die folgende Seite zu laden. Wählen Sie den zuvor generierten privaten Schlüssel aus.

Abbildung 3-11Exportieren des privaten Schlüssels

5)Klicken Sie auf Exportieren , um die folgende Seite zu laden. Klicken Sie auf und geben Sie einen Dateipfad und einen Dateinamen für die private Schlüsseldatei an. Wählen Sie das Exportformat als PEM privat (*.pem) aus . Klicken Sie auf OK .

Abbildung 3-12Speichern des privaten Schlüssels

6)Wählen Sie das Menü Zertifikat > Neues Zertifikat , um die folgende Seite zu laden. Wählen Sie das Menü Quelle . Wählen Sie Selbstsigniertes Zertifikat mit der Seriennummer erstellen und geben Sie die Seriennummer als 1 an . Wählen Sie den Signaturalgorithmus nach Ihren Bedürfnissen aus, hier wählen wir den Signaturalgorithmus als SHA 256 . Wählen Sie die Vorlage für das neue Zertifikat als [Standard] CA aus . Klicken Sie auf Alle anwenden .

Abbildung 3-13Erstellen eines neuen Zertifikats

7)Wählen Sie das Menü Betreff , um die folgende Seite zu laden. Geben Sie die Distinguished Name-Einträge, wie beispielsweise den internen Namen, nach Ihren Bedürfnissen an. Diese Einträge werden in dem zu erstellenden Zertifikat enthalten sein. Wählen Sie den privaten Schlüssel als tplink (RSA:2048 Bit) aus . Dies ist der private Schlüssel, den wir zuvor generiert haben. Klicken Sie auf OK .

Abbildung 3-14Angeben der Distinguished Name-Einträge

8)Wählen Sie das Menü Zertifikate , um die folgende Seite zu laden. Wählen Sie das soeben generierte Zertifikat aus.

Abbildung 3-15Exportieren des Zertifikats

9)Klicken Sie auf Exportieren , um die folgende Seite zu laden. Klicken Sie auf und geben Sie den Dateipfad und den Dateinamen für die Zertifikatsdatei an. Hier wird der Dateipfad gleich mit der Schlüsseldatei gesetzt. Wählen Sie das Exportformat als PEM (*.crt) . Klicken Sie auf OK .

Abbildung 3-16Speichern des Zertifikats

3.2.3Herunterladen des Zertifikats und des privaten Schlüssels auf den Switch

Verwenden der GUI

1)Wählen Sie auf dem Switch das Menü SICHERHEIT > Zugriffssicherheit > HTTPS -Konfiguration , um die folgende Seite zu laden.

Abbildung 3-17Herunterladen des Zertifikats und Schlüssels

2)Klicken Sie im Abschnitt Zertifikat laden auf Durchsuchen , um die folgende Seite zu laden. Geben Sie den Pfad der Zertifikatsdatei in die Adressleiste ein. Wählen Sie die zuvor exportierte Zertifikatsdatei aus. Klicken Sie auf Öffnen .

Abbildung 3-18Angabe des herunterzuladenden Zertifikats

3)Die folgende Seite wird angezeigt. Klicken Sie im Abschnitt Zertifikat laden auf Laden , um das Zertifikat auf den Switch herunterzuladen.

Abbildung 3-19Herunterladen des Zertifikats

4)Klicken Sie im Abschnitt Schlüssel laden auf Durchsuchen , um die folgende Seite zu laden. Geben Sie den Dateipfad des privaten Schlüssels in die Adressleiste ein. Wählen Sie die zuvor exportierte private Schlüsseldatei aus. Klicken Sie auf Öffnen .

Abbildung 3-20Angeben des Schlüssels zum Herunterladen

5)Die folgende Seite wird angezeigt. Klicken Sie im Abschnitt Schlüssel laden auf Laden , um den Schlüssel auf den Switch herunterzuladen.

Abbildung 3-21Herunterladen des Schlüssels

Verwenden der CLI

1)Während der Switch die öffentliche Schlüsseldatei von einem TFTP-Server herunterlädt, können wir eine TFTP-Serversoftware eines Drittanbieters auf dem PC starten, beispielsweise tftpd32. Gehen Sie auf die folgende Website https://tftpd32.jounin.net/tftpd32_download.html , um die tftpd32 Standard Edition (zip) herunterzuladen, dekomprimieren Sie das Paket und starten Sie die Software, indem Sie auf tftpd32.exe doppelklicken .

2)Klicken Sie auf Einstellungen und wählen Sie das Menü GLOBAL , um die folgende Seite zu laden. Aktivieren Sie den TFTP-Server und deaktivieren Sie die anderen Funktionen.

Abbildung 3-22Globale Konfiguration des TFTP-Servers

3)Wählen Sie das Menü TFTP , um die folgende Seite zu laden. Geben Sie das Basisverzeichnis als Schlüsseldatei und Pfad der Zertifikatsdatei an. Klicken Sie auf OK .

Abbildung 3-23Konfigurieren des Pfads für den TFTP-Server

| Notiz:

Der Basisverzeichnispfad darf keine Leerzeichen enthalten. Andernfalls kann der TFTP-Server die Datei nicht finden. |

4)Starten Sie die TFTP-Software neu, um die neuen Einstellungen zu übernehmen, und laden Sie die folgende Seite. Geben Sie das aktuelle Verzeichnis als Schlüsseldatei und Pfad der Zertifikatsdatei an. Wählen Sie die Serverschnittstelle als 192.168.0.2 aus der Dropdown-Liste aus. Dies sollte die IP-Adresse des PCs sein.

Abbildung 3-24Konfigurieren der Schnittstelle für den TFTP-Server

5)Laden Sie das Zertifikat auf den Switch herunter.

T2600G-28TS(config)#ip http Secure-Server Download-Zertifikat tplink.crt IP-Adresse 192.168.0.2

Starten Sie den Download des SSL-Zertifikats......

SSL-Zertifikat herunterladen OK.

6)Laden Sie die Schlüsseldatei auf den Switch herunter.

T2600G-28TS(config)#ip http Secure-Server Downloadschlüssel tplink.pem IP-Adresse 192.168.0.2

Download des SSL-Schlüssels starten......

SSL-Schlüssel herunterladen OK.

3.2.4Zugriff auf den Switch mit dem selbstsignierten Zertifikat

1)Starten Sie den Webbrowser auf dem PC. Hier nehmen wir zum Beispiel den Internet Explorer. Geben Sie https://192.168.0.1 in die Adressleiste des Browsers ein und drücken Sie die Eingabetaste . https kennzeichnet den Zugriff auf den Switch über HTTPS. 192.168.0.1 ist die IP-Adresse des Switches. Die folgenden Warninformationen werden angezeigt.

Abbildung 3-25Zugriff auf den Switch

2)Dem zuvor generierten selbstsignierten Zertifikat sollte vertraut werden. Sie können diese Warnung einfach ignorieren und auf Laden dieser Website fortsetzen (nicht empfohlen) klicken . Die folgende Webseite wird angezeigt. Geben Sie den Benutzernamen und das Passwort ein und klicken Sie auf Anmelden , um sicher auf den Switch zuzugreifen und ihn zu verwalten.

Abbildung 3-26Einloggen in den Switch