CERT-Bund: Unterschied zwischen den Versionen

K Textersetzung - „==== Dokumentation ====“ durch „=== Dokumentation ===“ |

|||

| (56 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

'''CERT-Bund''' - | '''CERT-Bund''' - [[Computer Emergency Response Team]] für [[Bundesbehörden]] | ||

== Beschreibung == | |||

CERT-Bund ist Teil des Bundesamtes für Sicherheit in der Informationstechnik (BSI) | |||

; Zentrale Anlaufstelle | |||

CERT-Bund | * Sicherheitsrelevante Vorfällen in Computer-Systemen | ||

* Präventive und reaktive Maßnahmen | |||

; Computer-Notfallteam | ; Computer-Notfallteam | ||

{| class="wikitable options" | |||

|- | |||

! Aufgabe !! Beschreibung | |||

|- | |||

| Erstellt || und veröffentlicht präventive Handlungsempfehlungen zur Schadensvermeidung | |||

|- | |||

| Weist || auf Schwachstellen in Hardware- und Software-Produkten hin | |||

|- | |||

| Schlägt || Aktionen vor, um bekannte Sicherheitslücken zu beheben | |||

|- | |||

| Unterstützt || bei der Reaktion auf IT-Sicherheitsvorfall|- | |||

| Empfiehlt || reaktive Maßnahmen zur Schadensbegrenzung oder -beseitigung | |||

|- | |||

| Arbeitet || eng mit dem IT-Lagezentrum und dem IT-Krisenreaktionszentrum des BSI zusammen und unterstützt beide personell | |||

|} | |||

=== Zielguppe === | |||

* | Die angebotenen Inhalte richten sich insbesondere an IT-Sicherheitsverantwortliche der Bundesverwaltung | ||

* Gleichzeitig können auch IT-Fachkräfte anderer Organisationen und interessierte Bürgerinnen und Bürger die Veröffentlichungen auf dieser Webseite nutzen, um potenzielle Sicherheitslücken in eigenen IT-Systemen zu erkennen | |||

* | * Informationen für Mitarbeitende der Bundesverwaltung | ||

* | * Informationen für andere Organisationen | ||

* | * Informationen für Bürgerinnen und Bürger | ||

=== Dienstleistungen === | |||

[[File:widCertBundDePortalWidStart.png|mini|400px]] | |||

=== | Stehen in erster Linie den [[Bundesbehörden]] zur Verfügung | ||

Dienstleistungen | |||

* 24-Stunden-Rufbereitschaft | |||

: Gemeinsam mit dem IT-Lage- und Analysezentrum | |||

* | * Analyse eingehender Vorfallsmeldungen | ||

* | * Erstellung daraus abgeleiteter Empfehlungen | ||

* | * Unterstützung bei IT-Sicherheitsvorfällen | ||

* Betrieb des hier angebotenen Warn- und Informationsdienstes sowie | |||

* Aktive Alarmierung der Bundesverwaltung bei akuten Gefährdungen | |||

=== Quellen === | === Quellen === | ||

'''Woher stammen die Erkenntnisse zu den veröffentlichten Sicherheitshinweisen?''' | '''Woher stammen die Erkenntnisse zu den veröffentlichten Sicherheitshinweisen?''' | ||

Alle Informationen stammen in der Regel aus öffentlichen Quellen, wie Hersteller-Webseiten, Blogs oder etablierten IT-Entwicklungsportalen | Alle Informationen stammen in der Regel aus öffentlichen Quellen, wie Hersteller-Webseiten, Blogs oder etablierten IT-Entwicklungsportalen | ||

* So ist sichergestellt, dass ausschließlich valide Inhalte veröffentlicht werden | |||

== | == Warn- und Informationsdienst == | ||

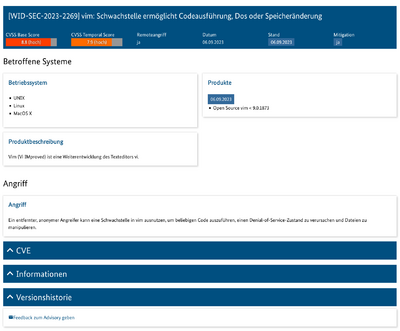

[[File:certBundMeldung.png|mini|400px|Meldung]] | |||

Über den hier angebotenen Warn- und Informationsdienst (WID) werden Hinweise zu neuen Schwachstellen und Sicherheitslücken sowie aktuellen Bedrohungen für IT-Systeme publiziert, die in der Regel auf der ursprünglichen Sicherheitsempfehlung /-information des Herstellers beruhen | |||

In erster Linie ist die von CERT-Bund mit diesen Dienst angesprochene Zielgruppe die Bundesverwaltung | |||

* Daneben können auch andere Institutionen sowie Bürgerinnen und Bürger die herausgegebenen Meldungen abrufen | |||

Die frühzeitige Verteilung dieser Informationen soll dazu beitragen, Sicherheitsvorfälle zu vermeiden oder zumindest deren Auswirkungen zu beschränken | |||

Das Informationsangebot des WID ist so realisiert, dass | |||

* aktuelle Advisories (nur für die Bundesverwaltung im passwortgeschützten Bereich) | |||

* aktuelle Sicherheitshinweise (andere Organisationen) | |||

* Technische Warnungen (insbesondere Bürgerinnen und Bürger) direkt auf diesem Portal publiziert werden | |||

=== | ==== Kommunikationskanäle ==== | ||

== | ; Welche Kommunikationskanäle stehen zum Empfang der Sicherheitshinweise zur Verfügung? | ||

Nicht-registrierte Organisationen sowie Bürgerinnen und Bürger haben die Möglichkeit, die veröffentlichten Informationen auf den Internetseiten von cert-bund.de bzw. bsi.bund.de einzusehen | |||

* Zusätzlich steht jeder Zielgruppe auch jeweils ein RSS-Feed zur Verfügung, über den neue Schwachstellen-Informationen kurzfristig eingesehen werden können | |||

* Verschiedene Programme zur Verarbeitung von RSS-Feeds bieten außerdem die Möglichkeit, die Feeds mithilfe von Filtern entsprechend der eingesetzten IT-Lösungen zu individualisieren | |||

* Registrierte IT-Sicherheitsverantwortliche aus der Bundesverwaltung haben außerdem die Option, einen E-Mail-Digest zu konfigurieren, auf Basis dessen Sicherheitshinweise per E-Mail abonniert werden können | |||

Mittelfristig wird das WID-Portal darüber hinaus um verschiedene CSAF-Funktionalitäten ergänzt | |||

* Diese ermöglichen es Interessierten, die Verarbeitung der angebotenen Informationen weiter zu automatisieren | |||

===== RSS-Feed ===== | |||

; Wie kann ich auf den RSS-Feed zugreifen? | |||

Zum RSS-Feed für Organisationen gelangen Sie über diesen Link, Bürgerinnen und Bürger können den hier angebotenen Feed nutzen | |||

* Zum Empfang eigenen sich in der Regel gängige Mail-Programme, Browser Plugins oder spezielle Feed-Reader | |||

; Die Umstellung auf einen RSS-Feed führt bei meinen internen Prozessen zu Schwierigkeiten, die bei der Nutzung des E-Mailabonnements in der Vergangenheit nicht da waren. Was kann ich tun? | |||

* | Das BSI hat die Vor- und Nachteile der Umstellung der Informationsverteilung auf einen RSS-Feed intern intensiv diskutiert und sich letztendlich zur Umsetzung dieser Maßnahme entschieden - auch, weil dieser Informationskanal von verschiedenen Interessierten ausdrücklich gewünscht wurde | ||

* Falls hieraus Nachteile für Sie entstehen, nehmen wir dies sehr ernst | |||

* Bitte geben Sie uns daher eine entsprechende Rückmeldung unter certbund@bsi.bund.de | |||

* Diese werden wir dann bei der Weiterentwicklung des Portals berücksichtigen | |||

; Gleichzeitig empfehlen wir, verschiedene Möglichkeiten zur Nutzung des RSS-Feeds zu prüfen | |||

Hierbei könnten etwa folgende Optionen hilfreich sein: | |||

* Einige Tools zur Nutzung von RSS-Feeds bieten die Möglichkeit, Meldung anhand verschiedener Suchbegriffe zu filtern | |||

* Auf diese Weise kann der Feed an Ihre organisationsspezifischen Bedürfnisse angepasst werden | |||

* Im Internet existieren verschiedene Dienste, die RSS-Feeds in unterschiedliche Formate umwandeln | |||

* Auch hier könnte eine Möglichkeit bestehen, die Einbindung in Ihre internen Abläufe zu erleichtern | |||

=== Registrierung === | |||

In einer strategischen Entscheidung hat sich das Bundesamt für Sicherheit in der Informationstechnik (BSI) dazu entschieden, den Betrieb des ehemals auf Basis von individueller Entwicklung realisierten Warn- und Informationsdienst künftig an einen externen Dienstleister zu übergeben | |||

* Hiermit gehen verschiedene Änderungen der Rahmenbedingungen einher, weshalb der Zugriff auf den passwortgeschützten Bereich der Webseite derzeit nur Mitarbeitenden der Bundesverwaltung gestattet ist | |||

* Das BSI ist dennoch an der Resonanz aller Zielgruppen interessiert und wird die Rückmeldungen bei den weiteren Entscheidungen zur zukünftigen Ausrichtung dieses Portals berücksichtigen | |||

Sofern Sie für die Bundesverwaltung tätig sind und Ihre Registrierung abgelehnt wurde, bitten wir Sie, über certbund@bsi.bund.de mit uns in Kontakt zu treten | |||

== Risikoeinstufungen == | |||

; Wie entstehen die Risikoeinstufungen? | |||

Alle veröffentlichten Schwachstellen-Informationen werden hinsichtlich ihrer Tragweite nach dem Common Vulnerability Scoring System (CVSS) bewertet, das als internationaler Standard bei der Einstufung von Sicherheitslücken gilt | |||

* Hierbei werden verschiedene Kriterien berücksichtigt, die dem CVSS-Standard entnommen werden können | |||

* Die Berechnungen aus dem [[CVSS]]-Temporal Score, der für die betroffenen IT-Produkte zusätzlich die Verfügbarkeit von Schadcode bzw. Sicherheitsupdates miteinbezieht, ergeben die mit farblichen Icons dargestellten Risikoeinschätzungen | |||

= | ; Die farblichen Kennzeichnungen können aus folgenden Werten für Temporal Scores abgeleitet werden | ||

{| class="wikitable options" | |||

|- | |||

! Einstufung !! Beschreibung | |||

|- | |||

| Gering || Der Wert liegt zwischen 0.1 und 3.9 | |||

|- | |||

| Mittle || Der Wert liegt zwischen 4.0 und 6.9 | |||

|- | |||

| Hoch || Der Wert liegt zwischen 7.0 und 8.9 | |||

|- | |||

| Kritisch || Der Wert liegt zwischen 9.0 und 10.0 | |||

|} | |||

== Anhang == | == Anhang == | ||

=== Siehe auch === | === Siehe auch === | ||

{{Special:PrefixIndex/{{BASEPAGENAME}}}} | {{Special:PrefixIndex/{{BASEPAGENAME}}/}} | ||

=== Dokumentation === | |||

=== Links === | |||

==== Projekt ==== | |||

# https://www.cert-bund.de | # https://www.cert-bund.de | ||

==== Weblinks ==== | |||

[[Kategorie:CERT]] | |||

</noinclude> | </noinclude> | ||

Aktuelle Version vom 21. März 2025, 23:37 Uhr

CERT-Bund - Computer Emergency Response Team für Bundesbehörden

Beschreibung

CERT-Bund ist Teil des Bundesamtes für Sicherheit in der Informationstechnik (BSI)

- Zentrale Anlaufstelle

- Sicherheitsrelevante Vorfällen in Computer-Systemen

- Präventive und reaktive Maßnahmen

- Computer-Notfallteam

| Aufgabe | Beschreibung | ||

|---|---|---|---|

| Erstellt | und veröffentlicht präventive Handlungsempfehlungen zur Schadensvermeidung | ||

| Weist | auf Schwachstellen in Hardware- und Software-Produkten hin | ||

| Schlägt | Aktionen vor, um bekannte Sicherheitslücken zu beheben | ||

| Unterstützt | - | Empfiehlt | reaktive Maßnahmen zur Schadensbegrenzung oder -beseitigung |

| Arbeitet | eng mit dem IT-Lagezentrum und dem IT-Krisenreaktionszentrum des BSI zusammen und unterstützt beide personell |

Zielguppe

Die angebotenen Inhalte richten sich insbesondere an IT-Sicherheitsverantwortliche der Bundesverwaltung

- Gleichzeitig können auch IT-Fachkräfte anderer Organisationen und interessierte Bürgerinnen und Bürger die Veröffentlichungen auf dieser Webseite nutzen, um potenzielle Sicherheitslücken in eigenen IT-Systemen zu erkennen

- Informationen für Mitarbeitende der Bundesverwaltung

- Informationen für andere Organisationen

- Informationen für Bürgerinnen und Bürger

Dienstleistungen

Stehen in erster Linie den Bundesbehörden zur Verfügung

Dienstleistungen

- 24-Stunden-Rufbereitschaft

- Gemeinsam mit dem IT-Lage- und Analysezentrum

- Analyse eingehender Vorfallsmeldungen

- Erstellung daraus abgeleiteter Empfehlungen

- Unterstützung bei IT-Sicherheitsvorfällen

- Betrieb des hier angebotenen Warn- und Informationsdienstes sowie

- Aktive Alarmierung der Bundesverwaltung bei akuten Gefährdungen

Quellen

Woher stammen die Erkenntnisse zu den veröffentlichten Sicherheitshinweisen?

Alle Informationen stammen in der Regel aus öffentlichen Quellen, wie Hersteller-Webseiten, Blogs oder etablierten IT-Entwicklungsportalen

- So ist sichergestellt, dass ausschließlich valide Inhalte veröffentlicht werden

Warn- und Informationsdienst

Über den hier angebotenen Warn- und Informationsdienst (WID) werden Hinweise zu neuen Schwachstellen und Sicherheitslücken sowie aktuellen Bedrohungen für IT-Systeme publiziert, die in der Regel auf der ursprünglichen Sicherheitsempfehlung /-information des Herstellers beruhen

In erster Linie ist die von CERT-Bund mit diesen Dienst angesprochene Zielgruppe die Bundesverwaltung

- Daneben können auch andere Institutionen sowie Bürgerinnen und Bürger die herausgegebenen Meldungen abrufen

Die frühzeitige Verteilung dieser Informationen soll dazu beitragen, Sicherheitsvorfälle zu vermeiden oder zumindest deren Auswirkungen zu beschränken

Das Informationsangebot des WID ist so realisiert, dass

- aktuelle Advisories (nur für die Bundesverwaltung im passwortgeschützten Bereich)

- aktuelle Sicherheitshinweise (andere Organisationen)

- Technische Warnungen (insbesondere Bürgerinnen und Bürger) direkt auf diesem Portal publiziert werden

Kommunikationskanäle

- Welche Kommunikationskanäle stehen zum Empfang der Sicherheitshinweise zur Verfügung?

Nicht-registrierte Organisationen sowie Bürgerinnen und Bürger haben die Möglichkeit, die veröffentlichten Informationen auf den Internetseiten von cert-bund.de bzw. bsi.bund.de einzusehen

- Zusätzlich steht jeder Zielgruppe auch jeweils ein RSS-Feed zur Verfügung, über den neue Schwachstellen-Informationen kurzfristig eingesehen werden können

- Verschiedene Programme zur Verarbeitung von RSS-Feeds bieten außerdem die Möglichkeit, die Feeds mithilfe von Filtern entsprechend der eingesetzten IT-Lösungen zu individualisieren

- Registrierte IT-Sicherheitsverantwortliche aus der Bundesverwaltung haben außerdem die Option, einen E-Mail-Digest zu konfigurieren, auf Basis dessen Sicherheitshinweise per E-Mail abonniert werden können

Mittelfristig wird das WID-Portal darüber hinaus um verschiedene CSAF-Funktionalitäten ergänzt

- Diese ermöglichen es Interessierten, die Verarbeitung der angebotenen Informationen weiter zu automatisieren

RSS-Feed

- Wie kann ich auf den RSS-Feed zugreifen?

Zum RSS-Feed für Organisationen gelangen Sie über diesen Link, Bürgerinnen und Bürger können den hier angebotenen Feed nutzen

- Zum Empfang eigenen sich in der Regel gängige Mail-Programme, Browser Plugins oder spezielle Feed-Reader

- Die Umstellung auf einen RSS-Feed führt bei meinen internen Prozessen zu Schwierigkeiten, die bei der Nutzung des E-Mailabonnements in der Vergangenheit nicht da waren. Was kann ich tun?

Das BSI hat die Vor- und Nachteile der Umstellung der Informationsverteilung auf einen RSS-Feed intern intensiv diskutiert und sich letztendlich zur Umsetzung dieser Maßnahme entschieden - auch, weil dieser Informationskanal von verschiedenen Interessierten ausdrücklich gewünscht wurde

- Falls hieraus Nachteile für Sie entstehen, nehmen wir dies sehr ernst

- Bitte geben Sie uns daher eine entsprechende Rückmeldung unter certbund@bsi.bund.de

- Diese werden wir dann bei der Weiterentwicklung des Portals berücksichtigen

- Gleichzeitig empfehlen wir, verschiedene Möglichkeiten zur Nutzung des RSS-Feeds zu prüfen

Hierbei könnten etwa folgende Optionen hilfreich sein:

- Einige Tools zur Nutzung von RSS-Feeds bieten die Möglichkeit, Meldung anhand verschiedener Suchbegriffe zu filtern

- Auf diese Weise kann der Feed an Ihre organisationsspezifischen Bedürfnisse angepasst werden

- Im Internet existieren verschiedene Dienste, die RSS-Feeds in unterschiedliche Formate umwandeln

- Auch hier könnte eine Möglichkeit bestehen, die Einbindung in Ihre internen Abläufe zu erleichtern

Registrierung

In einer strategischen Entscheidung hat sich das Bundesamt für Sicherheit in der Informationstechnik (BSI) dazu entschieden, den Betrieb des ehemals auf Basis von individueller Entwicklung realisierten Warn- und Informationsdienst künftig an einen externen Dienstleister zu übergeben

- Hiermit gehen verschiedene Änderungen der Rahmenbedingungen einher, weshalb der Zugriff auf den passwortgeschützten Bereich der Webseite derzeit nur Mitarbeitenden der Bundesverwaltung gestattet ist

- Das BSI ist dennoch an der Resonanz aller Zielgruppen interessiert und wird die Rückmeldungen bei den weiteren Entscheidungen zur zukünftigen Ausrichtung dieses Portals berücksichtigen

Sofern Sie für die Bundesverwaltung tätig sind und Ihre Registrierung abgelehnt wurde, bitten wir Sie, über certbund@bsi.bund.de mit uns in Kontakt zu treten

Risikoeinstufungen

- Wie entstehen die Risikoeinstufungen?

Alle veröffentlichten Schwachstellen-Informationen werden hinsichtlich ihrer Tragweite nach dem Common Vulnerability Scoring System (CVSS) bewertet, das als internationaler Standard bei der Einstufung von Sicherheitslücken gilt

- Hierbei werden verschiedene Kriterien berücksichtigt, die dem CVSS-Standard entnommen werden können

- Die Berechnungen aus dem CVSS-Temporal Score, der für die betroffenen IT-Produkte zusätzlich die Verfügbarkeit von Schadcode bzw. Sicherheitsupdates miteinbezieht, ergeben die mit farblichen Icons dargestellten Risikoeinschätzungen

- Die farblichen Kennzeichnungen können aus folgenden Werten für Temporal Scores abgeleitet werden

| Einstufung | Beschreibung |

|---|---|

| Gering | Der Wert liegt zwischen 0.1 und 3.9 |

| Mittle | Der Wert liegt zwischen 4.0 und 6.9 |

| Hoch | Der Wert liegt zwischen 7.0 und 8.9 |

| Kritisch | Der Wert liegt zwischen 9.0 und 10.0 |

Anhang

Siehe auch

Dokumentation

Links

Projekt

Weblinks