Informationssicherheit/Standard: Unterschied zwischen den Versionen

Markierung: Zurückgesetzt |

|||

| (35 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 2: | Zeile 2: | ||

== Beschreibung == | == Beschreibung == | ||

Der Aufwand für die Sicherung der IT-Ressourcen in einem Unternehmen kann mitunter sehr hoch sein | ; Der Aufwand für die Sicherung der IT-Ressourcen in einem Unternehmen kann mitunter sehr hoch sein | ||

* Da traditionellerweise zuerst eine Analyse der vorhandenen schützenswerten Objekte (Assets) und eine Risiko- und Bedrohungsanalyse erfolgen muss. | |||

* Danach werden die notwendigen Sicherheitsmaßnahmen ausgewählt, die zum Schutz der jeweiligen Assets für nötig erachtet werden. | * Danach werden die notwendigen Sicherheitsmaßnahmen ausgewählt, die zum Schutz der jeweiligen Assets für nötig erachtet werden. | ||

* Um den Zeit- und Arbeitsaufwand für die Sicherung reduzieren zu können und unternommene Sicherheitsbemühungen besser vergleichen zu können, werden in der Praxis oft Kriterienkataloge angewandt, die den Sicherheitsverantwortlichen bei seiner Arbeit unterstützen. | * Um den Zeit- und Arbeitsaufwand für die Sicherung reduzieren zu können und unternommene Sicherheitsbemühungen besser vergleichen zu können, werden in der Praxis oft Kriterienkataloge angewandt, die den Sicherheitsverantwortlichen bei seiner Arbeit unterstützen. | ||

* Die verschiedenen Kriterienwerke haben aber eine unterschiedliche Auslegung bezüglich der Anwendung, der verwendeten Methoden und der betrachteten Problemstellungen. | * Die verschiedenen Kriterienwerke haben aber eine unterschiedliche Auslegung bezüglich der Anwendung, der verwendeten Methoden und der betrachteten Problemstellungen. | ||

=== Nutzen von Sicherheitstandards === | |||

{| class="wikitable options big" | |||

=== Nutzen von | |||

{| class="wikitable options" | |||

|- | |- | ||

! Option !! Beschreibung | ! Option !! Beschreibung | ||

|- | |- | ||

| Kostensenkung || | | Kostensenkung || | ||

* Praxiserprobte Vorgehensmodelle | * Praxiserprobte Vorgehensmodelle | ||

* Methodische Vereinheitlichung | * Methodische Vereinheitlichung | ||

| Zeile 36: | Zeile 25: | ||

* Verbesserung des Sicherheitsniveaus durch die Notwendigkeit der zyklischen Bewertung | * Verbesserung des Sicherheitsniveaus durch die Notwendigkeit der zyklischen Bewertung | ||

|- | |- | ||

| Wettbewerbsvorteile || | | Wettbewerbsvorteile || | ||

* Zertifizierung des Unternehmens sowie von Produkten | * Zertifizierung des Unternehmens sowie von Produkten | ||

* Nachweisfähigkeit bei öffentlichen und privatwirtschaftlichen Vergabeverfahren | * Nachweisfähigkeit bei öffentlichen und privatwirtschaftlichen Vergabeverfahren | ||

* Verbesserung des Unternehmensimage | * Verbesserung des Unternehmensimage | ||

|- | |||

| Rechtssicherheit || | |||

* Stärkung der Rechtssicherheit | * Stärkung der Rechtssicherheit | ||

|} | |} | ||

=== Arten von Normen und Standards === | === Zweck und Struktur relevanter Normen und Richtlinien === | ||

==== Arten von Normen und Standards ==== | |||

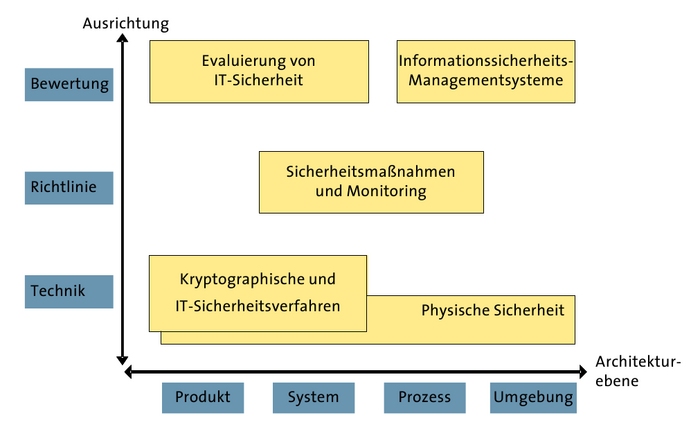

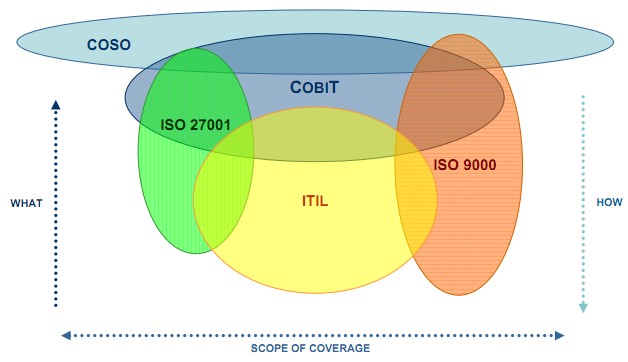

; Standards zur Informationssicherheit im Überblick | ; Standards zur Informationssicherheit im Überblick | ||

[[File:img-005-001.png| | [[File:img-005-001.png|700px]] | ||

[[File:img-039-046.jpg| | [[File:img-039-046.jpg|700px]] | ||

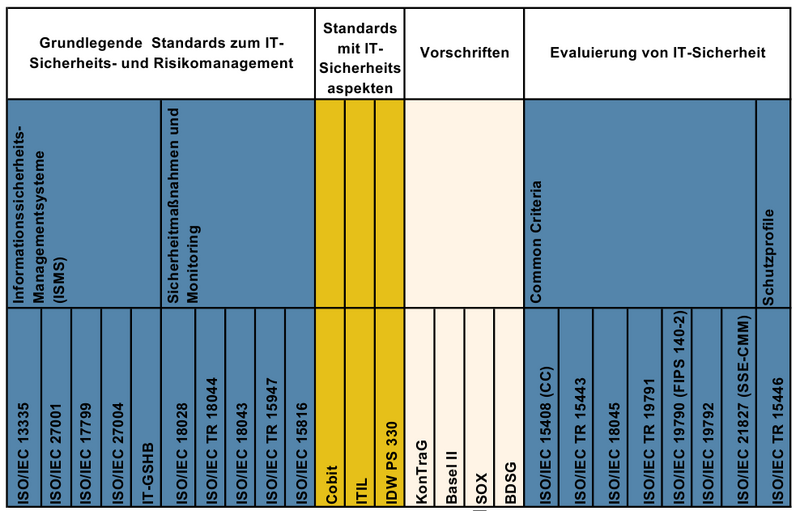

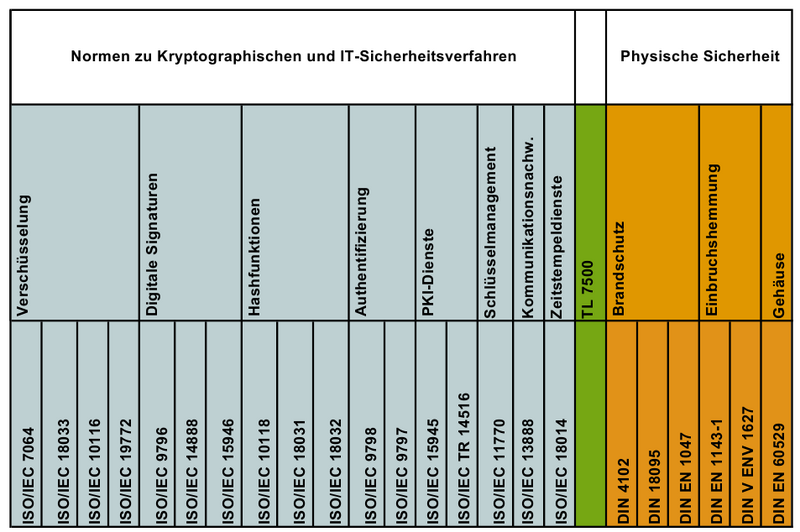

=== Beispiele für Normen und Standards === | === Beispiele für Normen und Standards === | ||

; Kriterienwerke | |||

{| class="wikitable options big" | |||

{| class="wikitable options" | |||

|- | |- | ||

! Standard !! Beschreibung | ! Standard !! Beschreibung | ||

|- | |||

| [[IT-Grundschutz-Kompendium]]n || | |||

|- | |||

| [[BSI/Standard]] || | |||

|- | |||

| [[ISO/IEC 13335]] || | |||

|- | |||

| [[ISO/IEC 19790]] || | |||

|- | |||

| [[ISO/27000]] || | |||

|- | |||

| [[Common Criteria/ITSEC/ISO/IEC 15408]] || | |||

|- | |||

| [[COBIT]] || | |||

|- | |||

| [[ITIL]] || | |||

|- | |||

| [[DIN EN 50600]] || | |||

|- | |- | ||

| [[Common Criteria]] || | | [[Common Criteria]] || | ||

| Zeile 85: | Zeile 69: | ||

| [[ISIS12]] || | | [[ISIS12]] || | ||

|- | |- | ||

| [[COSO]] || | | [[COSO]] || | ||

|- | |- | ||

| Zeile 93: | Zeile 75: | ||

| [[ISO/IEC 13335]] || | | [[ISO/IEC 13335]] || | ||

|- | |- | ||

| [[ISO/IEC 9000]] || | | [[ISO/IEC 9000]] || | ||

|} | |} | ||

[[File:img-006-002.png|800px]] | |||

[[File:img-007-003.png|800px]] | |||

=== Verbindlichkeit === | |||

{{:Modalverben}} | |||

<noinclude> | <noinclude> | ||

Aktuelle Version vom 15. April 2024, 14:41 Uhr

Informationssicherheit - Normen und Standards im Überblick

Beschreibung[Bearbeiten | Quelltext bearbeiten]

- Der Aufwand für die Sicherung der IT-Ressourcen in einem Unternehmen kann mitunter sehr hoch sein

- Da traditionellerweise zuerst eine Analyse der vorhandenen schützenswerten Objekte (Assets) und eine Risiko- und Bedrohungsanalyse erfolgen muss.

- Danach werden die notwendigen Sicherheitsmaßnahmen ausgewählt, die zum Schutz der jeweiligen Assets für nötig erachtet werden.

- Um den Zeit- und Arbeitsaufwand für die Sicherung reduzieren zu können und unternommene Sicherheitsbemühungen besser vergleichen zu können, werden in der Praxis oft Kriterienkataloge angewandt, die den Sicherheitsverantwortlichen bei seiner Arbeit unterstützen.

- Die verschiedenen Kriterienwerke haben aber eine unterschiedliche Auslegung bezüglich der Anwendung, der verwendeten Methoden und der betrachteten Problemstellungen.

Nutzen von Sicherheitstandards[Bearbeiten | Quelltext bearbeiten]

| Option | Beschreibung |

|---|---|

| Kostensenkung |

|

| Angemessenes Sicherheitsniveau |

|

| Wettbewerbsvorteile |

|

| Rechtssicherheit |

|

Zweck und Struktur relevanter Normen und Richtlinien[Bearbeiten | Quelltext bearbeiten]

Arten von Normen und Standards[Bearbeiten | Quelltext bearbeiten]

- Standards zur Informationssicherheit im Überblick

Beispiele für Normen und Standards[Bearbeiten | Quelltext bearbeiten]

- Kriterienwerke

Verbindlichkeit[Bearbeiten | Quelltext bearbeiten]

- Modalverben beschreiben die Verbindlichkeit einer Anforderung

- Was getan werden MUSS oder SOLL

| Ausdruck | Verbindlichkeit |

|---|---|

| MUSS, DARF NUR | Anforderung muss unbedingt erfüllt werden |

| DARF NICHT, DARF KEIN | Darf in keinem Fall getan werden |

| SOLLTE | Anforderung ist normalerweise zu erfüllt (MUSS, wenn kann). Abweichung in stichhaltig begründeten Fällen möglich. |

| SOLLTE NICHT, SOLLTE KEIN | Dieser Ausdruck bedeutet, dass etwas normalerweise nicht getan werden darf, bei stichhaltigen Gründen aber trotzdem erfolgen kann. |

| Ausdruck | Verbindlichkeit |

|---|---|

| MUST, MUST NOT, SHALL, SHALL NOT | Anforderung muss zwingend eingehalten werden |

| SHOULD, SHOULD NOT, RECOMMENDED, NOT RECOMMENDED | Empfohlene Anforderung, Abweichung in Begründeten Einelfällen möglich. |

| MAY, OPTIONAL | Anforderung liegt im Ermessen des Herstellers |

- Siehe auch

Anhang[Bearbeiten | Quelltext bearbeiten]

Siehe auch[Bearbeiten | Quelltext bearbeiten]

- Branchenspezifische Sicherheitsstandards

- IT-Grundschutz-Profile

- DIN/50600

- Security_Policy

- IT-Sicherheitsbeauftragte

Links[Bearbeiten | Quelltext bearbeiten]

Weblinks[Bearbeiten | Quelltext bearbeiten]