BSI/200-2/Absicherung: Unterschied zwischen den Versionen

Erscheinungsbild

| Zeile 10: | Zeile 10: | ||

! Absicherung !! Beschreibung | ! Absicherung !! Beschreibung | ||

|- | |- | ||

| Basis || | | Basis || Einfachen Einstieg | ||

Einfachen Einstieg | |||

* keine differenzierte Bewertungen | * keine differenzierte Bewertungen | ||

* besonders wichtiger Anforderungen | * besonders wichtiger Anforderungen | ||

|- | |- | ||

| Standard || | | Standard || Systematischen Erfassung | ||

Systematischen Erfassung | |||

* Bewertung ihres Schutzbedarfs | * Bewertung ihres Schutzbedarfs | ||

* erforderliche Risikoanalysen | * erforderliche Risikoanalysen | ||

* umfassende Absicherung | * umfassende Absicherung | ||

|- | |- | ||

| Kern || | | Kern || Besonders wichtige Bereiche | ||

Besonders wichtige Bereiche | |||

* Alle Schritte der Standard-Absicherung | * Alle Schritte der Standard-Absicherung | ||

* Ausgewählte, besonders wichtige Bereiche („Kronjuwelen“) | * Ausgewählte, besonders wichtige Bereiche („Kronjuwelen“) | ||

Version vom 17. August 2024, 09:56 Uhr

Absicherung-Varianten - Einstieg in den Grundschutz

Beschreibung

- Übersicht

| Absicherung | Beschreibung |

|---|---|

| Basis | Einfachen Einstieg

|

| Standard | Systematischen Erfassung

|

| Kern | Besonders wichtige Bereiche

|

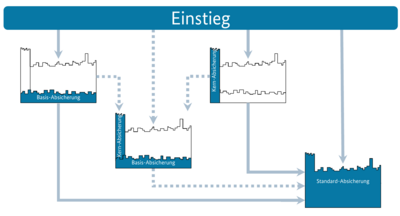

Einstiegs-Varianten

- Drei Varianten

Sicherheitsniveau gemäß

- Institution

- Anforderungen

- Gegebenheiten

- Voraussetzungen und Ausgangspunkte

Unterschiedliche Institutionen haben auch unterschiedliche Voraussetzungen und Ausgangspunkte für eine ganzheitliche Umsetzung von Informationssicherheit

- So haben insbesondere kleinere und mittelgroße Institutionen oft nicht die personellen und finanziellen Ressourcen für eine umfassende Absicherung in einem Schritt

- Für sie kann es daher zielführender sein, sich zunächst auf die Umsetzung elementarer Sicherheitsmaßnahmen oder die gezielte Absicherung besonders schützenswerter Bereiche zu konzentrieren

Organisatorische Grundlagen

Die Entscheidung für eine dieser Vorgehensweisen und ihre Anwendung setzt voraus, dass eine Institution gewisse organisatorische Grundlagen geschaffen hat

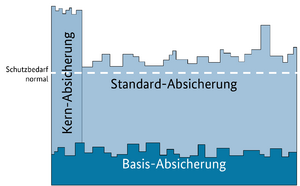

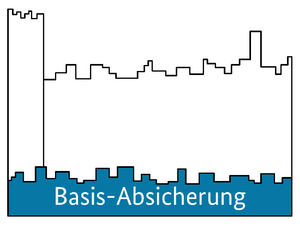

Basis-Absicherung

Einfacher Einstieg in das systematische Management der Informationssicherheit

- Ohne differenzierte Bewertungen des Schutzbedarfs und ergänzende Risikoanalysen Sicherheitsniveau signifikant erhöhen

- Erfüllung besonders wichtiger Basis-Anforderungen

- Leitfaden zur Basis-Absicherung

Drei Schritten zur Informationssicherheit

- Kompakter und übersichtlicher Einstieg

- Für kleine und mittlere Unternehmen und Behörden

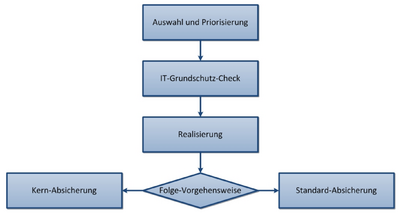

Vorgehen

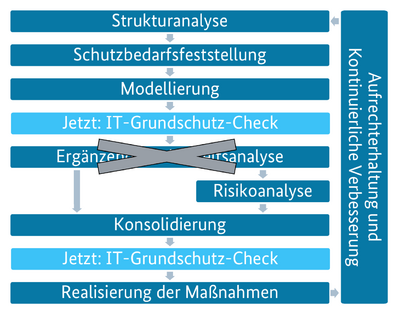

Standard-Absicherung

- Umfassende Absicherung

- Systematischen Strukturanalyse

- Erfassung der verschiedenen Komponenten

- Festlegung des Informationsverbundes (Scope)

- Bewertung des Schutzbedarfs

- Zusätzliche Risikoanalysen

Standard-Vorgehen

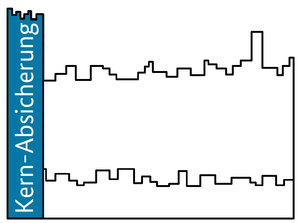

Kern-Absicherung

Umfasst alle Schritte der Standard-Absicherung, konzentriert sich dabei aber auf ausgewählte, besonders wichtige Bereiche (die „Kronjuwelen“) einer Institution

Anhang

Siehe auch

Dokumentation

Links

Projekt

Weblinks