BSI/200-3/Gefährdungsübersicht: Unterschied zwischen den Versionen

| Zeile 113: | Zeile 113: | ||

[[BSI/Standard/200-3/Gefährdungsübersicht/Zusätzliche Gefährdungen]] | [[BSI/Standard/200-3/Gefährdungsübersicht/Zusätzliche Gefährdungen]] | ||

=== Risikoanalyse-Meeting === | ==== Risikoanalyse-Meeting ==== | ||

[[Risikoanalyse-Meeting]] | [[Risikoanalyse-Meeting]] | ||

<noinclude> | |||

=== Anhang === | === Anhang === | ||

==== Siehe auch ==== | ==== Siehe auch ==== | ||

Version vom 18. September 2023, 11:25 Uhr

Beschreibung

Gefährdungsübersicht ergänzen

Auch wenn die Zusammenstellung elementarer Gefährdungen vielfältige Bedrohungen berücksichtigt, denen Informationen und Informationstechnik ausgesetzt sind, so kann dennoch nicht ausgeschlossen werden, dass weitere Gefährdungen zu betrachten sind.

- Dies gilt insbesondere dann, wenn es für ein Zielobjekt in untypischen Einsatzszenarien betrieben wird.

Im Anschluss an den ersten Teilschritt prüfen Sie daher, ob neben den relevanten elementaren Gefährdungen weitere Gefährdungen zu untersuchen sind.

Wie finden Sie zusätzliche Gefährdungen?

- Zusätzliche Gefährdungen

- Moderiertes Brainstorming mit klarem Auftrag und Zeitbegrenzung

- Gefährdungen, die nicht in den IT-Grundschutz-Katalogen aufgeführt sind

- Realistische Gefährdungen mit nennenswerten Schäden 3 Grundwerte berücksichtigen

- Höhere Gewalt, organisatorische Mängel, menschliche Fehlhandlungen, technisches Versagen, Außen-/Innentäter

- Externe Quellen einbeziehen

- Ein bewährtes Mittel

Mögliche Gefährdungen zu ermitteln, ist ein von dem oder einem anderen Sicherheitsexperten moderierter Workshop, an dem diejenigen Mitarbeiterinnen und Mitarbeiter zu beteiligen sind, die in irgendeiner Weise mit der betrachteten Komponente in Verbindung stehen (zum Beispiel Administratoren, Anwendungsbetreuer, Benutzer).

- Hinweise auf Gefährdungen können auch weitere Quellen liefern, etwa Herstellerdokumentationen oder Publikationen im Internet.

Worauf sollten Sie achten?

- Unter Umständen können in dem Workshop zahlreiche und vielfältige Gefährdungen diskutiert werden.

- Um die sich anschließende Bewertung der Gefährdungen nicht unnötig zu erschweren, sollten Sie

- sich auf diejenigen Gefährdungen konzentrieren, die Grundwerte beeinträchtigen, in denen das betrachtete Zielobjekt den Schutzbedarf sehr hoch oder hoch hat,

- alle Gefahrenbereiche berücksichtigen, nach denen die Gefährdungskataloge gruppiert sind, also höhere Gewalt, organisatorische Mängel, menschliche Fehlhandlungen, technisches Versagen und vorsätzliche Angriff von Außen- und Innentätern, und die Gefährdungen entsprechend gruppieren,

- auf die Relevanz der Vorschläge achten, also nur solche Gefährdungen weiter verfolgen, die zu nennenswerten Schäden führen können und im behandelten Zusammenhang realistisch sind,

- bei jedem vorgebrachten Vorschlag prüfen, ob die betreffende Gefährdung nicht bereits durch eine vorhandene Gefährdung abgedeckt wird, sowie

- die verbleibenden Vorschläge verallgemeinern, um die Anzahl der in den künftigen Schritten zu berücksichtigenden Gefährdungen zu verringern.

- Die Ermittlung der Gefährdungen verlangt ebenso wie die weiteren Schritte bei der Risikoanalyse vertiefte Fachkenntnisse.

- Öffentlich zugängliche Informationen, wie Zeitschriftenartikel oder Quellen im Internet, können Ihnen in vielen Fällen wertvolle Hinweise geben.

- Oft empfiehlt es sich auch, auf das Know-how externer Experten zurückzugreifen.

Beispiel

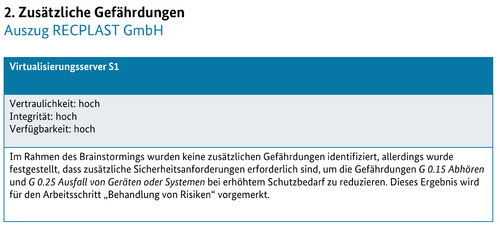

Die Diskussion weiterer zu betrachtender Gefährdungen bei der RECPLAST ergibt, dass für den gesamten Informationsverbund mögliche Manipulationen durch Familienangehörige und Besucher aufgrund der häufigen Anwesenheit dieser Personengruppen als zusätzliche Gefährdung zu betrachten sind.

- G z.1 Manipulation durch Familienangehörige und Besucher

- Familienangehörige und Besucher haben zeitweise Zutritt zu bestimmten Räumlichkeiten des Unternehmens

- Es besteht die Gefahr, dass diese Personen dies als Gelegenheit nutzen, unerlaubte Veränderungen an Hardware, Software oder Informationen vorzunehmen.

- Diese zusätzliche Gefährdung konkretisiert die elementaren Gefährdungen G 0.21 Manipulation von Hard- oder Software und G 0.22 Manipulation von Informationen.

- Daneben wurden weitere zusätzliche Gefährdungen ermittelt

- Etwa die Beschädigung von im Fertigungsbereich aufgrund der dort bestehenden besonderen Umgebungsbedingungen (z. B. Staub, Erschütterungen).

- Diese Gefährdung ist bei Risikoanalysen von IT-Komponenten mit hohem oder sehr hohem Schutzbedarf zu berücksichtigen.

Gefährdungsübersicht

- Abb_7_04_Schritt_1.png (Schritte bei der Risikoanalyse: Gefährdungsübersicht erstellen

- Der erste Schritt einer Risikoanalyse ist es, die Risiken zu identifizieren, denen ein Objekt oder ein Sachverhalt ausgesetzt ist.

- Hierfür ist zunächst zu beschreiben, welchen Gefährdungen das Objekt oder der Sachverhalt unterliegt.

- Gemäß -Standard 200-3 verwenden Sie hierfür die elementaren Gefährdungen als Ausgangspunkt.

- Hierbei sind zwei Fälle zu unterscheiden

- Es gibt für ein Zielobjekt (noch) keinen passenden Baustein.In diesem Fall ziehen Sie die vollständige Liste der elementaren Gefährdungen hinzu und prüfen, welche der Gefährdungen für das betreffende Zielobjekt relevant sind.

- Es gibt einen passenden Baustein für das Zielobjekt.In diesem Fall wurde bereits vorab eine Risikoanalyse für den betreffenden Zielobjekt-Typ durchgeführt und in den Bausteinen tabellarisch dargestellt, welche elementaren Gefährdungen relevant sind und mit welchen Anforderungen diesen Gefährdungen jeweils begegnet wird.

- Es ist Ihre Aufgabe, zu prüfen, ob weitere elementare Gefährdungen einen nennenswerten Schaden hervorrufen können.

- Die Relevanz einer Gefährdung bestimmen Sie mit Hilfe der möglichen Einwirkung einer Gefährdung.

- Dabei ist zu unterscheiden, ob eine Gefährdung unmittelbar (direkt) oder nur indirekt über andere, allgemeinere Gefährdungen auf das betrachtete Objekt einwirkt.

- Nur Gefährdungen mit direkter Relevanz nehmen Sie in die Gefährdungsübersicht auf.

Beispiel

- Für den Virtualisierungsserver S007 sind gemäß der Modellierung die folgenden drei Grundschutz-Bausteine relevant

- SYS.1.1 Allgemeiner Server, SYS.1.3 Server unter Unix und SYS.1.5 Virtualisierung.

Aus den in diesen Bausteinen referenzierten elementaren Gefährdungen lässt sich die folgende auszugsweise wiedergegebene Übersicht relevanter Gefährdungen zusammenstellen:

| Gefährdung | Beschreibung |

|---|---|

| G 0.14 | Ausspähen von Informationen (Spionage) |

| G 0.15 | Abhören |

| G 0.18 | Fehlplanung oder fehlende Anpassung |

| G 0.19 | Offenlegung schützenswerter Informationen |

| G 0.21 | Manipulation von Hard- oder Software |

| G 0.22 | Manipulation von Informationen |

| G 0.23 | Unbefugtes Eindringen in IT-Systeme |

| G 0.25 | Ausfall von Geräten oder Systemen |

| G 0.26 | Fehlfunktion von Geräten oder Systemen |

| G 0.28 | Software-Schwachstellen oder -Fehler |

| G 0.30 | Unberechtigte Nutzung oder Administration von Geräten und Systemen |

| G 0.31 | Fehlerhafte Nutzung oder Administration von Geräten und Systemen |

| G 0.32 | Missbrauch von Berechtigungen |

| G 0.40 | Verhinderung von Diensten (Denial of Service) |

| G 0.43 | Einspielen von Nachrichten |

| G 0.45 | Datenverlust |

| G 0.46 | Integritätsverlust schützenswerter Informationen |

Erstellung einer Gefährdungsübersicht

BSI/Standard/200-3/Gefährdungsübersicht/Ementaren Gefährdungen

Ermittlung zusätzlicher Gefährdungen

BSI/Standard/200-3/Gefährdungsübersicht/Zusätzliche Gefährdungen

Risikoanalyse-Meeting