Informationssicherheit: Unterschied zwischen den Versionen

| Zeile 260: | Zeile 260: | ||

== Quellen für Normen == | == Quellen für Normen == | ||

[[Informationssicherheit/Normen]] | |||

== Anhang == | == Anhang == | ||

Version vom 28. Oktober 2023, 13:31 Uhr

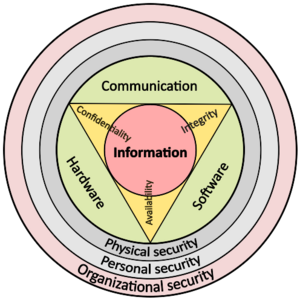

Informationssicherheit - Eigenschaft von Systemen Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen

Beschreibung

- Informationssicherheit - Schutz von Informationen durch Risikominderung

Informationssicherheit, manchmal abgekürzt mit InfoSec, ist der Schutz von Informationen durch die Minderung von Informationsrisiken.

- Sie ist Teil des Informationsrisikomanagement.

In der Regel geht es darum, die Wahrscheinlichkeit eines unbefugten/unangemessenen Zugriffs auf Daten oder die unrechtmäßige Nutzung, Enthüllung, Unterbrechung, Löschung, Korruption, Änderung, Einsichtnahme, Aufzeichnung oder Entwertung von Informationen zu verhindern oder zu verringern.

Er umfasst auch Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle.

- Geschützte Informationen können jede Form annehmen, z.B. elektronisch oder physisch, materiell (z.B. Papier) oder immateriell (z.B. Wissen).

Das Hauptaugenmerk der Informationssicherheit liegt auf dem ausgewogenen Schutz der Datenvertraulichkeit, Datenintegrität und Datenverfügbarkeit von Daten (auch als CIA-Trias bekannt), wobei der Schwerpunkt auf der effizienten Umsetzung von Richtlinien liegt, ohne die Produktivität der Organisation zu beeinträchtigen.

- Dies wird größtenteils durch einen strukturierten Risikomanagement-Prozess erreicht, der Folgendes umfasst

- Identifizierung von Informationen und zugehörigen Vermögenswerten sowie potenziellen Bedrohungen, Schwachstellen und Auswirkungen;

- Bewertung der Risiken

- Entscheidung, wie mit den Risiken umzugehen ist, d.h.

- sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren

- wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung

- Überwachung der Aktivitäten und ggf.

- Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten

Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu Passwort, Antivirensoftware, firewall, Verschlüsselungssoftware, rechtliche Haftung, Sicherheitsbewusstsein und Schulung usw.

- anzubieten.

Diese Standardisierung kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden. Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der Kontinuierliche Verbesserung eingeführt wird.

Definition

- Im Folgenden werden verschiedene Definitionen von Informationssicherheit vorgeschlagen, die aus unterschiedlichen Quellen stammen

- Bewahrung der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen.

- Darüber hinaus können auch andere Eigenschaften, wie Authentizität, Verantwortlichkeit, Nichtabstreitbarkeit und Zuverlässigkeit, einbezogen werden." (ISO/IEC 27000:2009)

- "Der Schutz von Informationen und Informationssystemen vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten." (CNSS, 2010)

- "Stellt sicher, dass nur autorisierte Benutzer (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit)." (ISACA, 2008)

- "Informationssicherheit ist der Prozess des Schutzes des geistigen Eigentums einer Organisation." (Pipkin, 2000)

- "...Informationssicherheit ist eine Disziplin des Risikomanagements, deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten." (McDermott und Geer, 2001)

- Ein gut informiertes Gefühl der Sicherheit, dass Informationsrisiken und -kontrollen im Gleichgewicht sind. (Anderson, J., 2003)

- "Informationssicherheit ist der Schutz von Informationen und minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden." (Venter und Eloff, 2003)

- Informationssicherheit ist ein multidisziplinäres Studien- und Berufsfeld, das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen.

Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden.

- Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen.

- Der derzeit relevante Satz von Sicherheitszielen kann Folgendes umfassen: Vertraulichkeit, Integrität, Verfügbarkeit, Datenschutz, Authentizität und Vertrauenswürdigkeit, Nichtabstreitbarkeit, Rechenschaftspflicht und Überprüfbarkeit." (Cherdantseva und Hilton, 2013)

- Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung (Kurose und Ross, 2010).

Überblick

- Das Kernstück der Informationssicherheit ist die Informationssicherung, d.h.

- die Aufrechterhaltung der Vertraulichkeit, Integrität und Verfügbarkeit (CIA) von Informationen, um sicherzustellen, dass Informationen in kritischen Situationen nicht beeinträchtigt werden.

- Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl.

- Während papiergestützte Geschäftsabläufe immer noch weit verbreitet sind und eine eigene Reihe von Informationssicherheitspraktiken erfordern, werden digitale Unternehmensinitiativen immer mehr in den Vordergrund gerückt, wobei die Informationssicherheit jetzt in der Regel von IT-Sicherheitsspezialisten übernommen wird.

- Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen).

- Es sei darauf hingewiesen, dass ein Computer nicht zwangsläufig ein Heimcomputer ist.

- Ein Computer ist jedes Gerät mit einer Prozessor und etwas Speicher.

- Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis hin zu vernetzten mobilen Computern wie Smartphones und Tablet-Computern reichen.

IT-Sicherheitsspezialisten sind aufgrund der Art und des Wertes der Daten in größeren Unternehmen fast immer in allen größeren Unternehmen/Einrichtungen zu finden. Sie sind dafür verantwortlich, dass die gesamte Technologie des Unternehmens vor böswilligen Cyberangriffen geschützt wird, die häufig darauf abzielen, an wichtige private Informationen zu gelangen oder die Kontrolle über die internen Systeme zu erlangen.

- Der Bereich der Informationssicherheit hat sich in den letzten Jahren stark weiterentwickelt.

- Es bietet viele Spezialisierungsmöglichkeiten, darunter die Sicherung von Netzwerken und verwandter Infrastruktur, die Sicherung von Anwendungen und Datenbanken, Sicherheitstests, die Prüfung von Informationssystemen Auditierung, Geschäftskontinuitätsplanung, die Aufdeckung elektronischer Daten und digitale Forensik.Fachleute für Informationssicherheit sind in ihrem Beschäftigungsverhältnis sehr stabil.

- Mehr als 80 Prozent der Fachleute hatten über einen Zeitraum von einem Jahr keinen Wechsel des Arbeitgebers oder der Beschäftigung zu verzeichnen, und die Zahl der Fachleute wird von 2014 bis 2019 voraussichtlich kontinuierlich um mehr als 11 Prozent jährlich steigen.

Bedrohungen

Geschichte

Informationssicherheit/Geschichte

Grundprinzipien

Schlüsselkonzepte

Der CIA-Dreiklang aus Vertraulichkeit, Integrität und Verfügbarkeit ist das Herzstück der Informationssicherheit. (Die Mitglieder des klassischen InfoSec-Dreiklangs - Vertraulichkeit, Integrität und Verfügbarkeit - werden in der Literatur auch als Sicherheitsattribute, Eigenschaften, Sicherheitsziele, grundlegende Aspekte, Informationskriterien, kritische Informationsmerkmale und Grundbausteine bezeichnet). Es wird jedoch weiterhin darüber diskutiert, ob diese CIA-Trias ausreicht, um den sich schnell ändernden technologischen und geschäftlichen Anforderungen gerecht zu werden, wobei empfohlen wird, die Überschneidungen zwischen Verfügbarkeit und Vertraulichkeit sowie die Beziehung zwischen Sicherheit und Datenschutz zu erweitern.

Der Dreiklang scheint erstmals 1977 in einer NIST-Publikation erwähnt worden zu sein.

In den 1992 veröffentlichten und 2002 überarbeiteten Guidelines for the Security of Information Systems and Networks der OECD die neun allgemein anerkannten Grundsätze vor: Bewusstsein, Verantwortung, Reaktion, Ethik, Demokratie, Risikobewertung, Sicherheitsentwurf und -umsetzung, Sicherheitsmanagement und Neubewertung. Darauf aufbauend wurden 2004 in den NISTs Engineering Principles for Information Technology Security 33 Grundsätze vorgeschlagen.

- Aus jedem dieser Grundsätze wurden Leitlinien und Praktiken abgeleitet.

1998 schlug Donn Parker ein alternatives Modell für die klassische CIA-Triade vor, das er die Sechs atomare Elemente der Information nannte.

- Die Elemente sind Vertraulichkeit, Besitz, Integrität, Authentizität, Verfügbarkeit und Nutzen.

- Die Vorzüge des Parkersche Hexades sind unter Sicherheitsexperten umstritten.

Im Jahr 2011 veröffentlichte The Open Group den Informationssicherheitsmanagement-Standard O-ISM3. Dieser Standard schlägt eine operationelle Definition der Schlüsselkonzepte der Sicherheit vor, mit Elementen, die als "Sicherheitsziele" bezeichnet werden und sich auf Zugriffskontrolle (9), Verfügbarkeit (3), Datenqualität (1), Compliance und Technik (4) beziehen.

- Im Jahr 2009 hat die DoD Software Protection Initiative die Three Tenets of Cybersecurity veröffentlicht, die die Anfälligkeit des Systems, den Zugang zum Fehler und die Fähigkeit zur Ausnutzung des Fehlers umfassen.

Keines dieser Modelle ist weit verbreitet.

Vertraulichkeit

In der Informationssicherheit ist Vertraulichkeit "die Eigenschaft, dass Informationen nicht für unbefugte Personen, Einrichtungen oder Prozesse zugänglich gemacht oder offengelegt werden".

Obwohl sie dem Begriff "Datenschutz" ähneln, sind die beiden Wörter nicht austauschbar.

- Vielmehr ist die Vertraulichkeit eine Komponente des Datenschutzes, die unsere Daten vor unbefugten Einblicken schützt.

Beispiele für die Gefährdung der Vertraulichkeit elektronischer Daten sind der Diebstahl von Laptops, der Diebstahl von Passwörtern oder der Versand sensibler E-Mails an die falschen Personen.

Integrität

In der IT-Sicherheit bedeutet Datenintegrität, dass die Richtigkeit und Vollständigkeit von Daten während ihres gesamten Lebenszyklus gewahrt und sichergestellt wird. Dies bedeutet, dass Daten nicht auf unautorisierte oder unentdeckte Weise verändert werden können. Dies ist nicht dasselbe wie die referentielle Integrität in Datenbanken, obwohl sie als ein Spezialfall der Konsistenz im Sinne des klassischen ACID-Modells der Transaktionsverarbeitung angesehen werden kann. Informationssicherheitssysteme enthalten in der Regel Kontrollen zur Gewährleistung ihrer eigenen Integrität, insbesondere zum Schutz des Kerns oder der Kernfunktionen gegen absichtliche und zufällige Bedrohungen. Mehrzweck- und Mehrbenutzer-Computersysteme zielen darauf ab, die Daten und die Verarbeitung so aufzuteilen, dass kein Benutzer oder Prozess einen anderen nachteilig beeinflussen kann: Die Kontrollen können jedoch nicht erfolgreich sein, wie wir bei Vorfällen wie Malware-Infektionen, Hacks, Datendiebstahl, Betrug und Verletzungen der Privatsphäre sehen.

Im weiteren Sinne ist Integrität ein Grundsatz der Informationssicherheit, der sowohl die menschliche/soziale, verfahrenstechnische und wirtschaftliche Integrität als auch die Datenintegrität umfasst.

- Als solches berührt sie Aspekte wie Glaubwürdigkeit, Konsistenz, Wahrhaftigkeit, Vollständigkeit, Genauigkeit, Aktualität und Sicherheit.

Verfügbarkeit

Damit ein Informationssystem seinen Zweck erfüllen kann, müssen die Informationen verfügbar sein, wenn sie benötigt werden. Das bedeutet, dass die Computersysteme, die zur Speicherung und Verarbeitung der Informationen verwendet werden, die Sicherheitskontrollen, die zum Schutz der Informationen eingesetzt werden, und die Kommunikationskanäle, über die auf die Informationen zugegriffen wird, korrekt funktionieren müssen. Hochverfügbarkeitssysteme zielen darauf ab, jederzeit verfügbar zu sein und Dienstunterbrechungen aufgrund von Stromausfällen, Hardwarefehlern und System-Upgrades zu verhindern. Zur Sicherstellung der Verfügbarkeit gehört auch die Verhinderung von Denial-of-Service-Angriffen, wie z.B.

- eine Flut von eingehenden Nachrichten an das Zielsystem, die es im Wesentlichen zum Abschalten zwingt.

Im Bereich der Informationssicherheit kann die Verfügbarkeit oft als einer der wichtigsten Bestandteile eines erfolgreichen Informationssicherheitsprogramms angesehen werden, denn schließlich müssen die Endbenutzer in der Lage sein, ihre Aufgaben zu erfüllen; durch die Sicherstellung der Verfügbarkeit ist ein Unternehmen in der Lage, die von den Interessengruppen des Unternehmens erwarteten Standards zu erfüllen. Dies kann Themen wie Proxy-Konfigurationen, Web-Zugang von außen, Zugriff auf freigegebene Laufwerke und die Möglichkeit, E-Mails zu versenden, betreffen. Führungskräfte haben oft kein Verständnis für die technische Seite der Informationssicherheit und sehen die Verfügbarkeit als einfache Lösung an, aber dies erfordert oft die Zusammenarbeit vieler verschiedener Organisationsteams, wie z.B.

- Netzwerkbetrieb, Entwicklungsbetrieb, Reaktion auf Zwischenfälle und Richtlinien-/Änderungsmanagement.

Ein erfolgreiches Informationssicherheitsteam umfasst viele verschiedene Schlüsselrollen, die ineinandergreifen und aufeinander abgestimmt sein müssen, damit die CIA-Dreiergruppe effektiv bereitgestellt werden kann.

Unleugbarkeit

Im Recht bedeutet Nichtabstreitbarkeit die Absicht einer Person, ihre Verpflichtungen aus einem Vertrag zu erfüllen.

- Es bedeutet auch, dass eine Partei einer Transaktion nicht bestreiten kann, eine Transaktion erhalten zu haben, noch kann die andere Partei bestreiten, eine Transaktion gesendet zu haben.

Es ist wichtig, darauf hinzuweisen, dass Technologie wie kryptografische Systeme zwar bei den Bemühungen um Nichtabstreitbarkeit helfen können, das Konzept aber im Kern ein Rechtskonzept ist, das über den Bereich der Technologie hinausgeht. So reicht es beispielsweise nicht aus, nachzuweisen, dass die Nachricht mit einer digitalen Signatur übereinstimmt, die mit dem privaten Schlüssel des Absenders unterzeichnet wurde, so dass nur der Absender die Nachricht abgeschickt haben kann und niemand sonst sie während der Übertragung verändert haben kann (Datenintegrität). Der angebliche Absender könnte im Gegenzug nachweisen, dass der Algorithmus der digitalen Signatur anfällig oder fehlerhaft ist, oder behaupten oder beweisen, dass sein Signaturschlüssel kompromittiert wurde. Die Schuld für diese Verstöße kann beim Absender liegen oder auch nicht, und solche Behauptungen können den Absender von der Haftung befreien oder auch nicht, aber die Behauptung würde die Behauptung entkräften, dass die Signatur notwendigerweise Authentizität und Integrität beweist.

- Als solcher kann der Absender die Nachricht zurückweisen (denn Authentizität und Integrität sind Voraussetzungen für die Nichtabstreitbarkeit).

Risikomanagement

Verfahren

Die Begriffe "vernünftige und umsichtige Person", "Sorgfaltspflicht" und "Sorgfaltspflicht" werden seit vielen Jahren in den Bereichen Finanzen, Wertpapiere und Recht verwendet.

- In den letzten Jahren haben diese Begriffe auch in den Bereichen Informatik und Informationssicherheit Einzug gehalten.

In der Geschäftswelt erwarten Aktionäre, Kunden, Geschäftspartner und Regierungen, dass die Unternehmensleitung das Unternehmen in Übereinstimmung mit anerkannten Geschäftspraktiken und unter Einhaltung von Gesetzen und anderen Vorschriften führt.

- Dies wird oft als die Regel der "vernünftigen und umsichtigen Person" beschrieben.

- Eine umsichtige Person achtet darauf, dass alles Erforderliche getan wird, um das Unternehmen nach soliden Geschäftsprinzipien und auf legale, ethische Weise zu führen.

- Eine umsichtige Person ist auch gewissenhaft (aufmerksam, fortlaufend) in ihrer Sorgfaltspflicht gegenüber dem Unternehmen.

Im Bereich der Informationssicherheit bietet Harris die folgenden Definitionen der Begriffe "due care" und "due diligence" an:

- "Due care are steps that are taken to show that a company has taken responsibility for the activities that take place within the corporation and has taken the necessary steps to help protect the company, its resources, and employees.

." Und [Due Diligence sind die] "kontinuierliche Aktivitäten, die sicherstellen, dass die Schutzmechanismen kontinuierlich aufrechterhalten werden und funktionsfähig sind."'

Bei diesen Definitionen sollten zwei wichtige Punkte beachtet werden.

- Erstens werden bei der Sorgfaltspflicht Schritte unternommen, die sich nachweisen lassen; das bedeutet, dass die Schritte überprüft und gemessen werden können oder sogar greifbare Artefakte hervorbringen.

- Dies bedeutet, dass Menschen tatsächlich etwas tun, um die Schutzmechanismen zu überwachen und aufrechtzuerhalten, und dass diese Aktivitäten fortlaufend sind.

Organisationen haben eine Verantwortung, die Sorgfaltspflicht bei der Anwendung der Informationssicherheit zu praktizieren.

- Der Duty of Care Risk Analysis Standard (DoCRA) bietet Grundsätze und Praktiken für die Bewertung von Risiken.

- Dabei werden alle Parteien berücksichtigt, die von diesen Risiken betroffen sein könnten.

- DoCRA hilft bei der Bewertung von Schutzmaßnahmen, ob diese geeignet sind, andere vor Schaden zu bewahren und gleichzeitig eine angemessene Belastung darstellen.

- Angesichts der zunehmenden Rechtsstreitigkeiten im Zusammenhang mit Datenschutzverletzungen müssen Unternehmen ein Gleichgewicht zwischen Sicherheitskontrollen, Einhaltung der Vorschriften und ihrem Auftrag herstellen.

Sicherheits-Governance

Das Software Engineering Institute an der Carnegie Mellon University definiert in einer Veröffentlichung mit dem Titel Governing for Enterprise Security (GES) Implementation Guide die Merkmale einer effektiven Security Governance.

- Ein unternehmensweites Thema

- Führungskräfte sind rechenschaftspflichtig

- Betrachtung als Geschäftsanforderung

- Risikobasiert

- Rollen, Verantwortlichkeiten und Aufgabentrennung definiert

- In der Politik angesprochen und durchgesetzt

- Angemessene Ressourcen werden bereitgestellt

- Sensibilisierung und Schulung der Mitarbeiter

- Eine Anforderung an den Entwicklungslebenszyklus

- Geplant, verwaltet, messbar und gemessen

- Überprüft und auditiert

Vorfallsreaktionspläne

Änderungsmanagement

Business Continuity Management

Business Continuity Management

Gesetze und Vorschriften

green: Protections and safeguards

red: Endemic surveillance societies

Nachfolgend finden Sie eine unvollständige Auflistung staatlicher Gesetze und Vorschriften in verschiedenen Teilen der Welt, die sich erheblich auf die Datenverarbeitung und die Informationssicherheit auswirken, ausgewirkt haben oder auswirken werden.

Wichtige branchenspezifische Vorschriften sind ebenfalls aufgeführt, wenn sie sich erheblich auf die Informationssicherheit auswirken.

- Das britische Data Protection Act 1998 enthält neue Bestimmungen zur Regelung der Verarbeitung personenbezogener Daten, einschließlich der Erlangung, des Besitzes, der Verwendung und der Offenlegung solcher Daten.

Die Datenschutzrichtlinie der Europäischen Union (EUDPD) verlangt, dass alle EU-Mitglieder nationale Vorschriften erlassen, um den Schutz des Datenschutzes für die Bürger in der gesamten EU zu vereinheitlichen.

- Das Computermissbrauchsgesetz 1990 ist ein Gesetz des U.K.-Parlaments, das Computerkriminalität (z.B.

- Hacking) unter Strafe stellt.

Das Gesetz wurde zum Vorbild für mehrere andere Länder, Kanada]] und die Republik Irland, haben sich bei der Ausarbeitung ihrer eigenen Gesetze zur Informationssicherheit davon inspirieren lassen.

- Die Richtlinie über die Vorratsdatenspeicherung der EU (aufgehoben) verpflichtet Internetanbieter und Telefongesellschaften, Daten über jede gesendete elektronische Nachricht und jeden getätigten Anruf zwischen sechs Monaten und zwei Jahren zu speichern.

- Das Family Educational Rights and Privacy Act (FERPA) (g; 34 CFR Part 99) ist ein US-amerikanisches Bundesgesetz, das die Privatsphäre von Schülerunterlagen schützt.

Das Gesetz gilt für alle Schulen, die im Rahmen eines entsprechenden Programms des US-Bildungsministeriums Mittel erhalten. Im Allgemeinen müssen die Schulen die schriftliche Erlaubnis der Eltern oder des berechtigten Schülers haben um Informationen aus den Bildungsunterlagen eines Schülers freizugeben.

- Die Sicherheitsrichtlinien für Prüfer des Federal Financial Institutions Examination Council (FFIEC) enthalten Anforderungen an die Sicherheit im Online-Banking.

- Der Health Insurance Portability and Accountability Act (HIPAA) von 1996 schreibt die Einführung nationaler Standards für elektronische Transaktionen im Gesundheitswesen und nationaler Kennungen für Leistungserbringer, Krankenversicherungspläne und Arbeitgeber vor.

Darüber hinaus verpflichtet es Gesundheitsdienstleister, Versicherungsanbieter und Arbeitgeber, die Sicherheit und den Datenschutz von Gesundheitsdaten zu gewährleisten.

- Der Gramm-Leach-Bliley Act von 1999 (GLBA), auch bekannt als Financial Services Modernization Act von 1999, schützt die Privatsphäre und die Sicherheit privater Finanzdaten, die von Finanzinstituten gesammelt, gespeichert und verarbeitet werden.

- Abschnitt 404 des Sarbanes-Oxley Act of 2002 (SOX) verpflichtet börsennotierte Unternehmen, die Wirksamkeit ihrer internen Kontrollen für die Finanzberichterstattung in den Jahresberichten zu bewerten, die sie am Ende eines jeden Geschäftsjahres vorlegen.

Die Chief Information Officers sind für die Sicherheit, Genauigkeit und Zuverlässigkeit der Systeme verantwortlich, die die Finanzdaten verwalten und ausweisen. Das Gesetz verpflichtet börsennotierte Unternehmen außerdem, unabhängige Prüfer zu beauftragen, die die Gültigkeit ihrer Bewertungen bestätigen und darüber berichten müssen.

- Der Payment Card Industry Data Security Standard (PCI DSS) legt umfassende Anforderungen zur Verbesserung der Sicherheit von Zahlungskontodaten fest.

Er wurde von den Gründungsmitgliedern des PCI Security Standards Council entwickelt - darunter American Express, Discover Financial Services, JCB, MasterCard Worldwide, und Visa International - entwickelt, um die breite Einführung einheitlicher Datensicherheitsmaßnahmen auf globaler Basis zu erleichtern. Der PCI DSS ist ein vielschichtiger Sicherheitsstandard, der Anforderungen an Sicherheitsmanagement, Richtlinien, Verfahren, Netzwerkarchitektur, Softwaredesign und andere wichtige Schutzmaßnahmen enthält.

- Staatliche Gesetze zur Meldung von Sicherheitsverletzungen (Kalifornien und viele andere) verpflichten Unternehmen, gemeinnützige Organisationen und staatliche Einrichtungen, Verbraucher zu benachrichtigen, wenn unverschlüsselte "personenbezogene Daten" möglicherweise kompromittiert wurden, verloren gegangen oder gestohlen worden sind.

- Das kanadische Gesetz zum Schutz persönlicher Daten und elektronischer Dokumente (PIPEDA) unterstützt und fördert den elektronischen Handel durch den Schutz persönlicher Daten, die unter bestimmten Umständen erhoben, verwendet oder weitergegeben werden,

indem es die Verwendung elektronischer Mittel zur Übermittlung oder Aufzeichnung von Informationen oder Transaktionen vorsieht und den Canada Evidence Act, den Statutory Instruments Act und den Statute Revision Act ändert.

- Die griechische Behörde für Kommunikationssicherheit und Datenschutz (ADAE) (Gesetz 165/2011) legt die Mindestkontrollen für die Informationssicherheit fest, die jedes Unternehmen, das elektronische Kommunikationsnetze und/oder -dienste in Griechenland anbietet, zum Schutz der Vertraulichkeit der Kunden einsetzen sollte.

Dazu gehören sowohl verwaltungstechnische als auch technische Kontrollen (z.B.

- sollten Protokollaufzeichnungen zwei Jahre lang aufbewahrt werden).

- Griechenlands griechische Behörde für Kommunikationssicherheit und Datenschutz (ADAE) (Gesetz 205/2013) konzentriert sich auf den Schutz der Integrität und Verfügbarkeit der von griechischen Telekommunikationsunternehmen angebotenen Dienste und Daten.

Das Gesetz zwingt diese und andere damit verbundene Unternehmen dazu, geeignete Pläne für die Geschäftskontinuität und redundante Infrastrukturen zu entwickeln, einzusetzen und zu testen.

Das US-Verteidigungsministerium (DoD) erließ im Jahr 2004 die DoD-Richtlinie 8570, ergänzt durch die DoD-Richtlinie 8140, die vorschreibt, dass alle DoD-Mitarbeiter und alle DoD-Vertragspersonen, die in der Informationssicherung tätig sind, verschiedene IT-Zertifizierungen erwerben und aufrechterhalten müssen, um sicherzustellen, dass alle DoD-Mitarbeiter, die an der Verteidigung der Netzwerkinfrastruktur beteiligt sind, über ein Mindestmaß an in der IT-Branche anerkannten Kenntnissen, Fähigkeiten und Fertigkeiten (KSA) verfügen.

- Andersson und Reimers (2019) berichten, dass diese Zertifizierungen von CompTIAs A+ und Security+ bis hin zu ICS2.orgs CISSP usw.

- reichen.

Kultur

Quellen für Normen

Anhang

Siehe auch

Links

Weblinks

- https://en.wikipedia.org/wiki/Information_security

- http://iac.dtic.mil/iatac/ia_policychart.html

- http://msdn2.microsoft.com/en-us/library/ms998382.aspx

- http://www.opensecurityarchitecture.org

- http://www.iwar.org.uk/comsec

- Ross Anderson's book "Security Engineering"

- Mind Map der Informationssicherheit