Wireshark: Unterschied zwischen den Versionen

| Zeile 158: | Zeile 158: | ||

[[Kategorie:Entwurf]] | [[Kategorie:Entwurf]] | ||

Version vom 8. Dezember 2022, 19:28 Uhr

Wireshark ist eine freie Software zur Analyse und grafischen Aufbereitung von Datenprotokollen

Beschreibung

Wireshark ( „Draht“, „Kabel“ und Vorlage:Lang „Hai“) ist eine freie Software zur Analyse und grafischen Aufbereitung von Datenprotokollen (Sniffer), die 2006 als Fork des Programms Ethereal (englisch „himmlisch“, „ätherisch“, Anspielung auf Ethernet) entstanden ist.

- Solche Datenprotokolle verwenden Computer auf verschiedensten Kommunikationsmedien wie dem lokalen Netzwerk, Bluetooth oder USB.

- Das Netzwerk-Analyse-Tool kann Administratoren, Netzwerk-Experten und Sicherheits-Experten bei der Suche nach Netzwerkproblemen, der Ermittlung von Botnet-Verbindungen oder beim Netzwerk-Management behilflich sein.

Wireshark zeigt bei einer Aufnahme sowohl den Protokoll-Kopf als auch den übertragenen Inhalt an.

- Das Programm stützt sich bei der grafischen Aufbereitung auf die Ausgabe von kleinen Unterprogrammen wie pcap oder usbpcap, um den Inhalt der Kommunikation auf dem jeweiligen Übertragungsmedium mitzuschneiden.

- Datenprotokolle verwenden Computer auf verschiedensten Kommunikationsmedien wie dem lokalen Netzwerk, Bluetooth oder USB.

- Hilft bei der Suche nach Netzwerkproblemen, der Ermittlung von Botnet-Verbindungen oder beim Netzwerk-Management.

- Wireshark zeigt bei einer Aufnahme sowohl den Protokoll-Kopf als auch den übertragenen Inhalt an.

- Das Programm stützt sich bei der grafischen Aufbereitung auf die Ausgabe von kleinen Unterprogrammen wie pcap oder usbpcap.

- Der Inhalt der Kommunikation auf dem jeweiligen Übertragungsmedium wird mitgeschnitten.

Technische Details

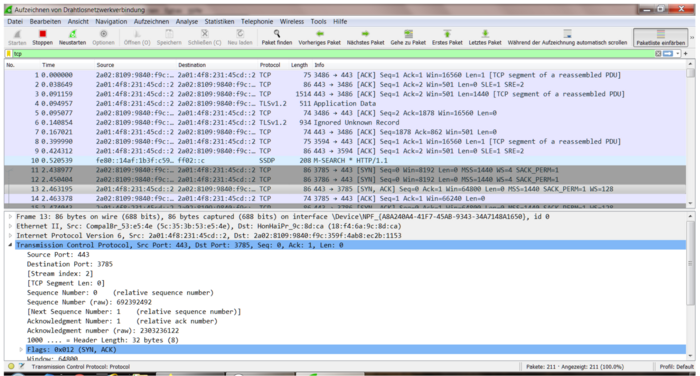

Das Werkzeug Wireshark stellt entweder während oder nach der Aufzeichnung von Datenverkehr einer Netzwerk-Schnittstelle die Daten in Form einzelner Pakete dar.

- Dabei werden die Daten übersichtlich mit entsprechend auf die jeweiligen Protokolle angepassten Filtern aufbereitet.

- So kann der Inhalt der mitgeschnittenen Pakete betrachtet oder nach diesem gefiltert werden.

- Wireshark kann auch Statistiken zum Datenfluss erstellen oder über spezielle Filter gezielt binäre Inhalte wie Bilder u. a. extrahieren.

Als Netzwerkschnittstellen, deren Datenverkehr analysiert werden kann, sind primär Ethernet mit den verschiedenen Internetprotokollfamilien wie TCP/IP zu nennen.

- Darüber hinaus kann Wireshark auch drahtlosen Datenverkehr im Wireless Local Area Network (WLAN) und Bluetooth-Verbindungen aufzeichnen und analysieren. Über entsprechende Module lassen sich weitere übliche Schnittstellen wie USB in Wireshark integrieren.[1] Unter Windows zeichnet Wireshark den Datenverkehr ab Version 3.0 transparent mit Hilfe von Npcap[2] auf.

- Bis zur Version 3.0 wurde WinPcap verwendet.

- Voraussetzung dafür ist immer, dass der jeweilige Rechner, auf dem Wireshark betrieben wird, über die entsprechenden physischen Schnittstellen verfügt und der Benutzer entsprechende Zugriffsberechtigungen auf diese Schnittstellen hat.

Neben der grafischen Wireshark-Version gibt es das auf demselben Netzwerkcode basierende Tshark, das über Kommandozeilen-Optionen gesteuert wird.

- Für beide Versionen wurde das Aufzeichnungsformat der Messdaten von tcpdump entlehnt bzw. übernommen.

- Gleichwohl kann Wireshark zusätzlich die Formate anderer LAN-Analyzer einlesen.

Besondere Leistungsmerkmale

- Wireshark fügt bei verschiedenen Protokollen Metainformationen zu Paketen hinzu.

- Diese ergeben sich nur aus dem Kontext des Datenflusses.

- So wird zu SMB-Paketen, die aus Operationen in Windows-Dateifreigaben stammen, der Datei- bzw. Verzeichnisname hinzugefügt.

- Nur, wenn das Öffnen der Datei mit aufgezeichnet wurde.

- Diese speziellen Filter und Protokollmodule kann der Benutzer auch selber erstellen.

- Zum Beispiel, um selbst entworfene Übertragungsprotokolle mittels Wireshark effizient untersuchen zu können.

Installation

Anwendungen

Filter

Display-Filter

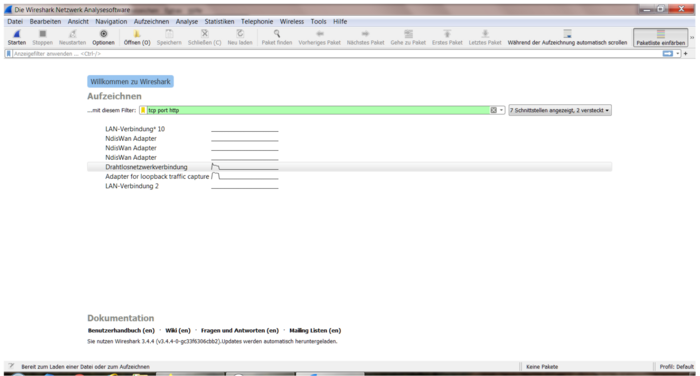

Netzwerkverkehr aufzeichnen, filtern und auswerten.

- Zeigt nur STMP (Port 25) und ICMP-Traffic

- Schaltfläche ...mit diesem Filter: wird der Filter eingegeben, mit dem gesucht werden soll.

- Anschließend die gewünschte (aktive) Verbindung auswählen.

- Die Aufzeichnung der Datenübertragung starten.

- Die Aufzeichnung läuft und Wireshark zeigt in einem Statusfenster die Anzahl der aufgezeichneten Frames (Captured Packets) an.

- Datenübertragung stoppen.

Filter

- Das wichtigste Instrument zum Auswerten von Traces sind Filter.

- Mit Filtern wird die Anzeige auf die interessanten Frames eingeschränkt.

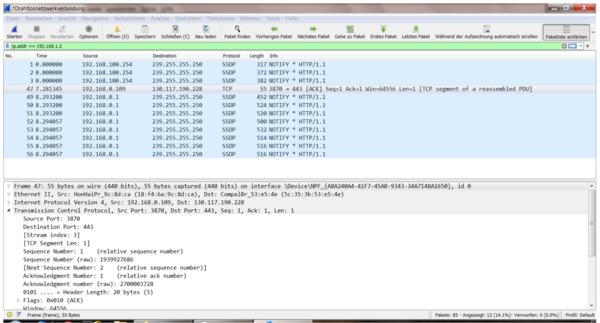

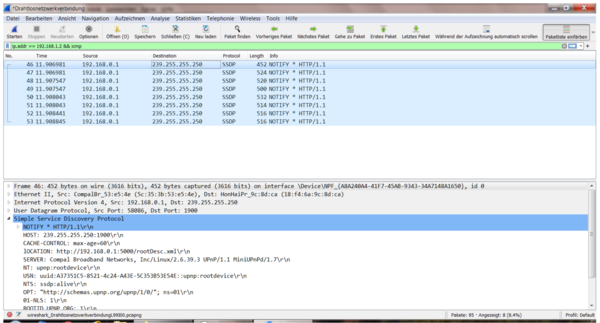

- Um nur noch Traffic von und zu unserer eigenen IP-Adresse zu sehen, geben wir im Eingabefeld Filter von Wireshark folgenden Ausdruck ein:

ip.addr == 192.168.1.2

- Als IP-Adresse setzen wir die IP-Adresse des Sniffers ein, also unsere eigene.

- Wireshark zeigt nun nur noch Frames an, die diese Filterbedingung erfüllen.

- Mit der Schaltfläche Clear kann die Filterbedingung gelöscht werden.

Filter erweitern

- Anzeige weiter einschränken:

- Nur der Traffic des Ping-Kommandos ist interessant.

- Ping nutzt ein Protokoll namens ICMP.

- Filterbedingung entsprechend erweitern:

ip.addr == 192.168.1.2 && icmp

- Mit dem Operator && werden die einzelnen Filterbedingungen UND-verknüpft.

- icmp schränkt die Anzeige auf das Protokoll ICMP ein

- In der Anzeige sind jetzt nur noch ICMP-Pakete unserer eigenen IP-Adresse zu sehen.

Testdaten erzeugen

- Beispiel

- Ping auf den Host www.google.de

- In einer Shell oder Eingabeaufforderung das Kommando ping www.google.de eingeben.

$ ping www.google.de

Ping www.google.de [66.249.93.104] mit 32 Bytes Daten:

Antwort von 66.249.93.104: Bytes=32 Zeit=76ms TTL=243

Antwort von 66.249.93.104: Bytes=32 Zeit=77ms TTL=243

Antwort von 66.249.93.104: Bytes=32 Zeit=75ms TTL=244

Antwort von 66.249.93.104: Bytes=32 Zeit=75ms TTL=243

Ping-Statistik für 66.249.93.104:

Pakete: Gesendet = 4, Empfangen = 4, Verloren = 0 (0% Verlust),

Ca. Zeitangaben in Millisek.:

Minimum = 75ms, Maximum = 77ms, Mittelwert = 75ms

- Jetzt halten wir die Datenaufzeichnung im Wireshark mit der Schaltfläche Stop an.

- Wireshark bereitet die aufgezeichneten Frames nun auf und zeigt sie an.

- Da beim Aufzeichnen keinen Filter gesetzt wurde, ist sämtlicher Netzwerkverkehr mitgeschnitten worden.

Fehlerbehebung

Syntax

Optionen

Parameter

Umgebungsvariablen

Exit-Status

Konfiguration

Dateien

Sicherheit

Dokumentation

RFC

Man-Pages

Info-Pages

Siehe auch

Links

Interne Links

Weblinks

- https://de.wikipedia.org/wiki/Wireshark

- http://www.nwlab.net/tutorials/wireshark

- Netzwerkanalyse mit Wireshark – Admin-Magazin, aus der Ausgabe 05/2011

- Analyse mit tcpdump/wireshark – Butschek.de, am 24. April 2009

- Wireshark – günstige Sniffer-Alternative – Computerwoche, am 11. Oktober 2006

- Ethereal (Wireshark) Tutorial – Seite bei Easy-Network

- Wireshark Tutorial Teil 1 – Seite bei Network Lab

- Wireshark-Homepage

- Packetyzer – alternative Oberfläche für Ethereal (Windows)

Projekt-Homepage

Weblinks

Einzelnachweise

Testfragen

Testfrage 1

Testfrage 2

Testfrage 3

Testfrage 4

Testfrage 5

Wikipedia

|Hersteller = Wireshark-Community

|Betriebssystem = Unix, Linux, Solaris, Mac, Windows und diversen BSD-Versionen

|Programmiersprache = C

|Lizenz = GPL (freie Software)

Geschichte

Wireshark wurde ursprünglich als Ethereal von einem Team um Gerald Combs unter der GNU General Public License als freie quelloffene Software (FOSS) entwickelt.

Als Gerald Combs von Ethereal Software Inc. zu CACE Technologies wechselte, startete er ein eigenes Folgeprojekt und nannte es Wireshark.

- Die erste Version von Wireshark wurde am 7. Juni 2006 mit der Versionsnummer 0.99.1 veröffentlicht.[1] Der Vorläufer Ethereal ist weiterhin in Version 0.99.0 erhältlich, wird aber nicht mehr weiterentwickelt.

Version 1.0 von Wireshark wurde am 31. März 2008 veröffentlicht.[2]

Version 2.0 von Wireshark wurde am 19. November 2015 veröffentlicht.

- Das ganze Programm wurde auf Qt umgestellt und mit einer neuen, intuitiv bedienbaren Oberfläche versehen.

Version 3.0.0 wurde am 28. Februar 2019 veröffentlicht.

- Es enthält eine Reihe an kleineren Verbesserungen sowie internen Aktualisierungen.

- Beispielsweise wurde das Framework Qt auf den aktuellsten Stand gebracht.[3]

Version 4.0 erschien am 4. Oktober 2022 und enthält eine Reihe an Neuerungen sowie Verbesserungen.

- Unter anderem zeigt die Software beim Start jene Schnittstelle mit der höchsten Netzwerkauslastung weiter oben an, damit sie leichter gefunden werden kann.

- Neben internen Änderungen wechselten die Filter für Datenpakete von bisher GRegex zu PCRE2.

- Bemerkenswert ist zudem, dass die Unterstützung von Binaries für 32 Bit Systeme unter Windows eingestellt wurde.

- Wer dies benötigt (z. B. für ältere Systeme), soll laut Empfehlung der Entwickler die aktuellste Ausgabe der vorherigen 3.6 Version nutzen.[4]

Besondere Leistungsmerkmale

Wireshark fügt bei verschiedenen Protokollen Metainformationen zu Paketen hinzu, die sich nur aus dem Kontext des Datenflusses ergeben.

- So wird zu SMB-Paketen, die aus Operationen in Windows-Dateifreigaben stammen, der Datei- bzw. Verzeichnisname hinzugefügt, wenn das Öffnen der Datei mit aufgezeichnet wurde.

- Diese speziellen Filter und Protokollmodule kann der Benutzer auch selber erstellen, um zum Beispiel selbst entworfene Übertragungsprotokolle mittels Wireshark effizient untersuchen zu können.

Vergangenheit und Zukunft

Vorläufer von Ethereal und Wireshark waren Netzwerk-Analyse-Produkte kommerzieller Hersteller.

- In Erscheinungsform und Wirkungsweise erinnert manches an diese Vorläufer, von denen einige inzwischen durch das erfolgreiche Open-Source-Projekt Ethereal/Wireshark vom Markt verdrängt und infolgedessen eingestellt worden sind.

Letztlich ist Wireshark aber ein paket- und nicht datenorientierter Sniffer, dessen Schwerpunkt die Analyse punktueller Probleme ist.

Einzelnachweise

- ↑ Ethereal is now Wireshark (englisch) – Meldung bei Wireshark. 7. Juni 2006.

- ↑ Netzwerkschnüffler Wireshark in Version 1.0 erschienen – Heise, am 31. März 2008.

- ↑

- ↑