OPNsense/IDS/Verwaltung/Herunterladen: Unterschied zwischen den Versionen

Erscheinungsbild

Keine Bearbeitungszusammenfassung |

|||

| Zeile 87: | Zeile 87: | ||

# https://docs.opnsense.org/manual/how-tos/ips-feodo.html | # https://docs.opnsense.org/manual/how-tos/ips-feodo.html | ||

# https://docs.opnsense.org/manual/how-tos/ips-sslfingerprint.html | # https://docs.opnsense.org/manual/how-tos/ips-sslfingerprint.html | ||

Version vom 11. März 2023, 08:55 Uhr

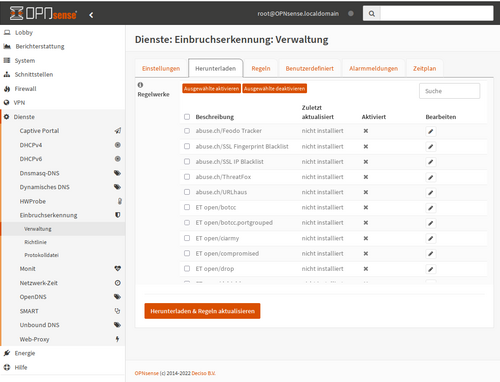

Download von Regelwerken

- Mit den oben durchgeführten Einstellungen ist das IPS bereits aktiv, allerdings fehlen nun noch die Pattern („Muster“), mit denen das IPS die Angriffe erkennen soll

- Diese sind in Regelwerken angeordnet

- Ein Regelwerken enthält mehrere Regeln, die auf Mustern basieren

- Grundsätzlich sucht man sich seine gewünschten Regelwerke aus, klickt auf „enable selected“ und dann auf „download & update rules“

- Kostenpflichtige und kostenlose Regelwerke

- Die Regelwerke unterscheiden sich zum einen in kostenpflichtige und kostenlose Rulesets

- Die „guten“ Patterns sind deshalb kostenpflichtig, weil sie kuratiert und aktuell gehalten werden, bspw. IP-Adressen, von denen Angriffe, Portscans oder Exploits aus gestartet wurden.

- Die kostenlosen Rulesets dagegen enthalten zum einen allgemeine Muster, bereits bekannte Schwachstellen oder IP-Adressen-Listen, die bereits älter sind.

- In der Regel haben die kostenlosen Rulesets eine Verzögerung von 30 Tage.

- Wer damit leben kann, darf gerne zugreifen.

- Die zweite Unterscheidung besteht im Inhalt der Rulesets

- Sie sind entweder thematisch (IPs), Service-bezogen (SSH, FTP, HTTP) oder Anwendung-bezogen (OpenSSH-Server, WordPress, MariaDB).

- Nur notwendige Regelwerke benötigten Rulesets zu aktivieren

- Wir empfehlen dringend, nur die benötigten Rulesets zu aktivieren.

- Das schont den RAM, die CPU sowie die Performance.

- Wer also FTP und Telnet gar nicht mehr im Netzwerk verwendet, muss diese Rulesets gar nicht herunterladen.

- Diese Patterns müssen daher auch nicht mit Traffic abgeglichen werden, was der Performance zugute kommt.

- Nachdem die Rulesets herunterladen wurden, erscheint das Download-Datum unter „last updated“

- Die nicht ausgewählten Rulesets führen zu einem das „x“ und weisen auch „not installed“ als Download-Datum aus

Download der Rulesets

- Mit den oben durchgeführten Einstellungen ist das IPS bereits aktiv, allerdings fehlen nun noch die Pattern („Muster“), mit denen das IPS die Angriffe erkennen soll.

- Diese sind in Rulesets angeordnet.

- Ein Ruleset enthält mehrere Rules, die auf Pattern basieren.

- Grundsätzlich sucht man sich seine gewünschten Rulesets aus, klickt auf „enable selected“ und dann auf „download & update rules“

- Die Rulesets unterscheiden sich zum einen in kostenpflichtige und kostenlose Rulesets.

- Die „guten“ Patterns sind deshalb kostenpflichtig, weil sie kuratiert und aktuell gehalten werden, bspw.

- IP-Adressen, von denen Angriffe, Portscans oder Exploits aus gestartet wurden.

- Die kostenlosen Rulesets dagegen enthalten zum einen allgemeine Muster, bereits bekannte Schwachstellen oder IP-Adressen-Listen, die bereits älter sind.

- In der Regel haben die kostenlosen Rulesets eine Verzögerung von 30 Tage.

- Wer damit leben kann, darf gerne zugreifen.

- Die zweite Unterscheidung besteht im Inhalt der Rulesets.

- Sie sind entweder thematisch (IPs), Service-bezogen (SSH, FTP, HTTP) oder Anwendung-bezogen (OpenSSH-Server, WordPress, MariaDB).

- Wir empfehlen dringend, nur die benötigten Rulesets zu aktivieren.

- Das schont den RAM, die CPU sowie die Performance.

- Wer also FTP und Telnet gar nicht mehr im Netzwerk verwendet, muss diese Rulesets gar nicht herunterladen.

- Diese Patterns müssen daher auch nicht mit Traffic abgeglichen werden, was der Performance zugute kommt.

- Nachdem die Rulesets herunterladen wurden, erscheint das Download-Datum unter „last updated“

- Die nicht ausgewählten Rulesets führen zu einem das „x“ und weisen auch „not installed“ als Download-Datum aus

Regelsätze herunterladen

- Wenn IDS/IPS zum ersten Mal aktiviert wird, ist das System ohne Regeln zur Erkennung oder Blockierung von bösartigem Datenverkehr aktiv.

- Die Registerkarte "Download" enthält alle auf dem System verfügbaren Regelsätze (die durch Plugins erweitert werden können).

- In diesem Abschnitt finden Sie eine Liste der Regelsätze, die von verschiedenen Parteien zur Verfügung gestellt werden, und wann (falls installiert) sie zuletzt auf das System heruntergeladen wurden.

- In früheren Versionen (vor 21.1) konnten Sie hier einen "Filter" auswählen, um das Standardverhalten der installierten Regeln von Warnung auf Blockierung zu ändern.

- Ab 21.1 wird diese Funktionalität von Policies abgedeckt, einer separaten Funktion innerhalb des IDS/IPS-Moduls, die eine feinere Kontrolle über die Regelsätze bietet.

- Anmerkung

- Bei der Migration von einer Version vor 21.1 werden die Filter von der Seite Regelsätze herunterladen automatisch in Richtlinien migriert.

Verfügbare Regelsätze

OPNsense/IDS/Verwaltung/Rulesets