Kategorie:ISIS12: Unterschied zwischen den Versionen

Erscheinungsbild

Keine Bearbeitungszusammenfassung |

Keine Bearbeitungszusammenfassung |

||

| Zeile 1: | Zeile 1: | ||

==== ISIS12 ==== | ==== ISIS12 ==== | ||

[[File:img-008-004.jpg | 600px]] | [[File:img-008-004.jpg |mini| 600px]] | ||

; Informations-Sicherheitsmanagement System in 12 Schritten | ; Informations-Sicherheitsmanagement System in 12 Schritten | ||

ISMS nach ISO/IEC 27001 oder den IT-Grundschutz-Katalogen des BSI stellen aus verschiedenen Gründen oft große Hürden für Unternehmen des Mittelstands ([[Kleine und mittlere Unternehmen|Kleine und mittlere Unternehmen (KMU)]]) dar, vor allem wenn diese nicht in der IT-Branche tätig sind. | ISMS nach ISO/IEC 27001 oder den IT-Grundschutz-Katalogen des BSI stellen aus verschiedenen Gründen oft große Hürden für Unternehmen des Mittelstands ([[Kleine und mittlere Unternehmen|Kleine und mittlere Unternehmen (KMU)]]) dar, vor allem wenn diese nicht in der IT-Branche tätig sind. | ||

Version vom 26. November 2023, 23:51 Uhr

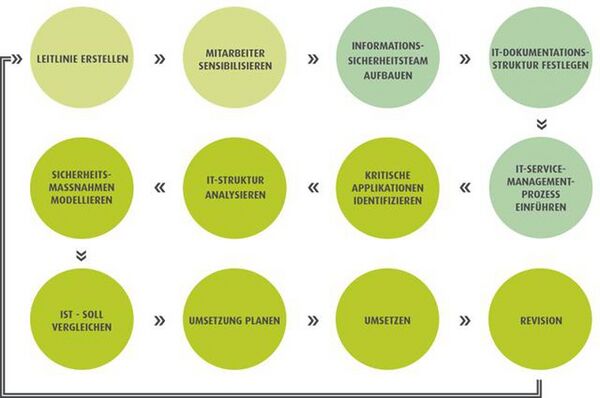

ISIS12

- Informations-Sicherheitsmanagement System in 12 Schritten

ISMS nach ISO/IEC 27001 oder den IT-Grundschutz-Katalogen des BSI stellen aus verschiedenen Gründen oft große Hürden für Unternehmen des Mittelstands (Kleine und mittlere Unternehmen (KMU)) dar, vor allem wenn diese nicht in der IT-Branche tätig sind.

- Schwierigkeiten bestehen erfahrungsgemäß unter anderem darin, ausreichend ausgebildetes Personal in den meist kleinen IT-Abteilungen abstellen zu können.

- Weiterhin stellt die in dem ISO/IEC 27001-Standard geforderte Risikoanalyse sowie das Auswählen von konkreten Maßnahmen viele Unternehmen in der Realität vor unlösbare Aufgaben.

- Das sogenannte „Netz für Informationssicherheit im Mittelstand (NIM)“ (Mitglieder u. a. Bayerischer IT-Sicherheitscluster, Universität und Hochschule Regensburg) entwickelte daher – aus IT-Grundschutz und ISO/IEC 27001 abgeleitet – ein wissenschaftlich abgestütztes Modell zur Einführung eines ISMS in 12 konkreten Schritten.

- Wesentliches Augenmerk wurde darauf gelegt, dass nicht jedes Bedrohungsszenario abgedeckt wird, sondern den Unternehmen eine klare Handlungsanweisung in begrenztem Umfang, mit integriertem Einführungskonzept und in verständlicher Sprache an die Hand gegeben wird.