IT-Grundschutz/Profile

Erscheinungsbild

topic - Kurzbeschreibung

Beschreibung

- IT-Grundschutz-Profile

- Schablonen für die Informationssicherheit

- Überblick

- Werkzeug für anwenderspezifische Empfehlungen

- Individuelle Anpassungen des IT-Grundschutzes an die jeweiligen Bedürfnisse

- Berücksichtigt Möglichkeiten und Risiken der Institution

- Profile beziehen sich auf typische IT-Szenarien

- Profile werden in der Regel durch Dritte (Verbände, Branchen, ...) und nicht durch das BSI erstellt

- Nicht als BSI-Vorgabe zu verstehen!

- Diskussion: Nachweis für Umsetzung (z. B. Testat) sowie

- Anerkennung ausgewählter Profile durch BSI

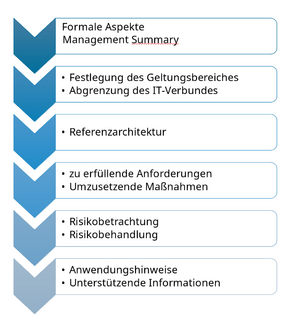

Aufbau eines Profils

Wie ist ein Profil aufgebaut?

- Formale Aspekte

Titel Autor Verantwortlich Registrierungsnummer Versionsstand Revisionszyklus Vertraulichkeit Status der Anerkennung durch das BSI

- Management Summary

- Kurzzusammenfassung der Zielgruppe, Zielsetzung und Inhalte des IT-Grundschutz-Profils

- Aufbau (2/5)

- Geltungsbereich

- Zielgruppe

- Angestrebter Schutzbedarf

- Zugrundeliegende IT-Grundschutz-Vorgehensweise

- ISO 27001-Kompatibilität

- Rahmenbedingungen

- Abgrenzung

- Bestandteile des IT-Grundschutz-Profils

- Nicht im IT-Grundschutz-Profil berücksichtigte Aspekte

- Verweise auf andere IT-Grundschutz-Profile

- Aufbau (3/5)

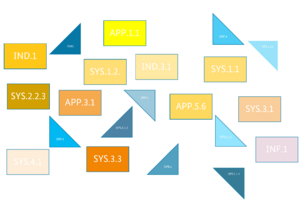

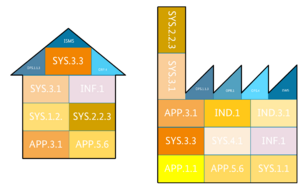

- Referenzarchitektur

- Abgrenzung Teilinformationsverbund vom Gesamtinformationsverbund

- Informationsverbund mit

- Prozessen,

- (Infrastruktur,)

- Netz-Komponenten,

- IT-Systemen und

- Anwendungen

- Textuell und graphisch mit eindeutigen Bezeichnungen

- Wenn möglich, Gruppenbildung

- Umgang bei Abweichungen zur Referenzarchitektur

- Aufbau (4/5)

- Umzusetzende Anforderungen und Maßnahmen

- Zuordnung von Prozess- und System-Bausteinen auf Untersucherungsgegenstand

- Umsetzungsvorgabe möglich:

- „Auf geeignete Weise“

- „Durch Umsetzung der zugehörigen Maßnahmen der Umsetzungshinweise“

- „Durch Umsetzung von [...]“

- Auswahl der umzusetzenden Anforderungen eines Bausteins:

- Verzicht auf (einzelne) Standardanforderungen

- Verbindliche Erfüllung von Anforderungen für erhöhtem Schutzbedarf

- Zusätzliche Anforderungen

- Verbindliche Vorgabe einer Maßnahme zur Erfüllung einer Anforderung

- Bedingte Einschränkung für Umsetzung eines Bausteins / einer Anforderung

- [...]

- Aufbau (5/5)

- Anwendungshinweise

- Zusätzliche Informationen zur Anwendung und Integration in das

- Gesamtsicherheitskonzept

- Risikobehandlung

- Nennung von zusätzlichen Risiken mit Behandlungsempfehlungen

- Unterstützende Informationen

- Hinweise, wo vertiefende Informationen zu finden sind

- Anhang

- Glossar, zusätzliche Bausteine, etc.