OPNsense/Firewall/NAT/Portweiterleitung

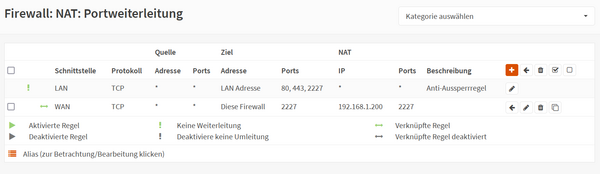

Erscheinungsbild

Portweiterleitungen ermöglichen den Zugriff auf Rechner hinter einem NAT-Router

Beschreibung

Anwendungen

Fehlerbehebung

Konfiguration

Dateien

Sicherheit

Siehe auch

Dokumentation

RFC

Man-Pages

Info-Pages

Links

Einzelnachweise

Projekt

Weblinks

Testfragen

Testfrage 1

Antwort1

Testfrage 2

Antwort2

Testfrage 3

Antwort3

Testfrage 4

Antwort4

Testfrage 5

Antwort5

TMP

Beispiel

- Zugriff aus dem Internet auf den SSH-Server 192.168.1.110

Einrichtung per GUI

Firewall-Einstellungen prüfen/anpassen

- Firewall -> Settings -> Advanced

- Reflection for port forwards: Enabled

- Reflection for 1:1: Disabled

- Automatic outbound NAT for Reflection: Enabled

- Änderungen speichern

Port Forwarding

- Firewall -> NAT -> Port Forward -> Add

- Interface: WAN

- TCP/IP Version: IPv4

- Protocol: TCP

- Source > Advanced

- Source / Invert: Unchecked

- Source: Any

- Source Port Range: any to any

- Destination / Invert: Unchecked

- FIXME: Destination: 84.132.103.64

- Destination Port range: (other) 2227 to (other) 2227

- Redirect target IP: Alias "192.168.1.110"

- Redirect target Port: (other) 22

- Pool Options: Default

- NAT reflection: Enable

- Filter rule association: Rule NAT

- Änderungen speichern