IT-Grundschutz/Kompendium

Erscheinungsbild

IT-Grundschutz-Kompendium - Arbeitsinstrument und Nachschlagewerk zur Informationssicherheit

Beschreibung

- IT-Grundschutz-Baustein

IT-Grundschutz-Kompendiums ist modular in Bausteinen aufgebaut

- Thematische Schichten

- Unterschiedliche Aspekte

- Kontinuierliche Aktualisierung und Erweiterung

- Berücksichtigung von Anwenderwünschen

- Anpassung an die Entwicklung der zugrunde liegenden Standards

- Anpassung an die Gefährdungslage

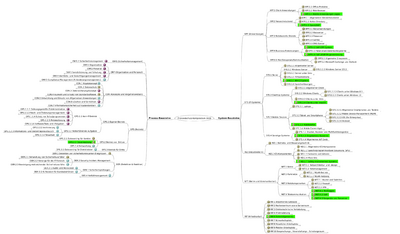

Schichtenmodell

- Grundschutz-Bausteine sind in ein Schichtenmodell gegliedert

- Grundschutz-Bausteine sind in ein Schichtenmodell gegliedert

- Vorteile des Schichtenmodells

Die im Grundschutz-Kompendium vorgenommene Einteilung der Bausteine bietet eine Reihe von Vorteilen.

- So wird durch die vorgenommene Aufteilung der verschiedenen Einzelaspekte der Informationssicherheit die Komplexität dieses Themas zweckmäßig reduziert und Redundanzen werden vermieden.

- Dies erleichtert es auch, gezielt Einzelaspekte eines entwickelten Sicherheitskonzepts zu aktualisieren, ohne dass davon andere Teile des Konzepts beeinflusst werden.

- Vorteile des Schichtenmodells

- So wird durch die vorgenommene Aufteilung der verschiedenen Einzelaspekte der Informationssicherheit die Komplexität dieses Themas zweckmäßig reduziert und Redundanzen werden vermieden.

- Dies erleichtert es auch, gezielt Einzelaspekte eines entwickelten Sicherheitskonzepts zu aktualisieren, ohne dass davon andere Teile des Konzepts beeinflusst werden.

- Schichten sind so gewählt, dass Zuständigkeiten gebündelt werden

- So adressieren die Schichten und primär das Sicherheitsmanagement einer Institution, die Schicht die Haustechnik und die Schichten, und die für IT-Systeme, Netze und Anwendungen jeweils zuständigen Verantwortlichen, Administratoren und Betreiber.

- IT-Grundschutz-Kompendium

- Kontinuierlich aktualisiert und erweitert

- Dabei berücksichtigt das mit jährlich durchgeführten Befragungen die Wünsche der Anwender

- Aktuelle Informationen zum Grundschutz

- Wenn Sie regelmäßige aktuelle Informationen zum Grundschutz wünschen oder sich an Befragungen zu dessen Weiterentwicklung beteiligen möchten, können Sie sich beim für den Bezug des -Grundschutz-Newsletters registrieren lassen (zur Registrierung).

- Für den fachlichen Austausch und die Information über Aktuelles zum Grundschutz haben Sie hierzu in einer eigenen Gruppe zum Grundschutz bei XING Gelegenheit.

Gliederung

Gliederung des IT-Grundschutz Kompendiums - Aufbau und Inhalte

Gliederung

| Kapitel | Beschreibung |

|---|---|

| Einführung |

|

| Schichtenmodell und Modellierung | |

| Rollen | |

| Glossar | |

| Elementare Gefährdungen | |

| Bausteine |