Informationssicherheit

Informationssicherheit - Eigenschaft von Systemen Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen

Beschreibung

- Schutz von Informationen

- Schutz von Informationen durch die Minderung von Informationsrisiken

- Teil des Informationsrisikomanagement

- Risikominderung

- Eintrittwahrscheinlichkeit

- Schadensausmaß

- Gefährdungen von Informationen

- unbefugter/unangemessener Zugriff

- unrechtmäßige Nutzung

- Enthüllung

- Unterbrechung

- Löschung

- Korruption

- Änderung

- Einsichtnahme

- Aufzeichnung

- Entwertung

- Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle

- Geschützte Informationen können jede Form annehmen, z.B. elektronisch oder physisch, materiell (z.B. Papier) oder immateriell (z.B. Wissen).

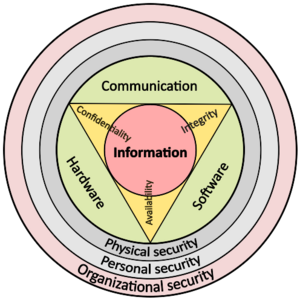

- CIA-Trias

Ausgewogenen Schutz

| Grundwert | English | Abkürzung |

|---|---|---|

| Datenvertraulichkeit | ||

| Datenintegrität | ||

| Datenverfügbarkeit |

- Schwerpunkt

- Effiziente Umsetzung von Richtlinien

- ohne die Produktivität der Organisation zu beeinträchtigen

- Risikomanagement-Prozess

Strukturierter Risikomanagement-Prozess

- Identifizierung von Informationen und zugehörigen Vermögenswerten sowie potenziellen Bedrohungen, Schwachstellen und Auswirkungen;

- Bewertung der Risiken

- Entscheidung, wie mit den Risiken umzugehen ist, d.h. sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren

- wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung

- Überwachung der Aktivitäten und ggf. Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten

- Standardisierte Vorgehensweise

Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu Passwort, Antivirensoftware, firewall, Verschlüsselungssoftware, rechtliche Haftung, Sicherheitsbewusstsein und Schulung usw. anzubieten.

Diese Standardisierung kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden. Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der Kontinuierliche Verbesserung eingeführt wird.

Definition

- Im Folgenden werden verschiedene Definitionen von Informationssicherheit vorgeschlagen, die aus unterschiedlichen Quellen stammen

- Bewahrung der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen.

- Darüber hinaus können auch andere Eigenschaften, wie Authentizität, Verantwortlichkeit, Nichtabstreitbarkeit und Zuverlässigkeit, einbezogen werden." (ISO/IEC 27000:2009)

- "Der Schutz von Informationen und Informationssystemen vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten." (CNSS, 2010)

- "Stellt sicher, dass nur autorisierte Benutzer (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit)." (ISACA, 2008)

- "Informationssicherheit ist der Prozess des Schutzes des geistigen Eigentums einer Organisation." (Pipkin, 2000)

- "...Informationssicherheit ist eine Disziplin des Risikomanagements, deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten." (McDermott und Geer, 2001)

- Ein gut informiertes Gefühl der Sicherheit, dass Informationsrisiken und -kontrollen im Gleichgewicht sind. (Anderson, J., 2003)

- "Informationssicherheit ist der Schutz von Informationen und minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden." (Venter und Eloff, 2003)

- Informationssicherheit ist ein multidisziplinäres Studien- und Berufsfeld, das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen.

Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden.

- Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen.

- Der derzeit relevante Satz von Sicherheitszielen kann Folgendes umfassen: Vertraulichkeit, Integrität, Verfügbarkeit, Datenschutz, Authentizität und Vertrauenswürdigkeit, Nichtabstreitbarkeit, Rechenschaftspflicht und Überprüfbarkeit." (Cherdantseva und Hilton, 2013)

- Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung (Kurose und Ross, 2010).

Anhang

Siehe auch

Links

Weblinks

- https://en.wikipedia.org/wiki/Information_security

- http://iac.dtic.mil/iatac/ia_policychart.html

- http://msdn2.microsoft.com/en-us/library/ms998382.aspx

- http://www.opensecurityarchitecture.org

- http://www.iwar.org.uk/comsec

- Ross Anderson's book "Security Engineering"

- Mind Map der Informationssicherheit