Keylength.com: Unterschied zwischen den Versionen

| Zeile 11: | Zeile 11: | ||

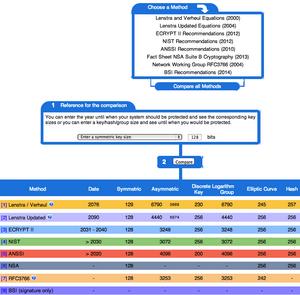

[[File:keylengths_com.png|mini]] | [[File:keylengths_com.png|mini]] | ||

''keylength.com'' | ''keylength.com'' | ||

* | * Implementiert mathematische Formeln | ||

* | * Fasst Berichte bekannter Organisationen zusammen | ||

die es ermöglichen, die Mindestsicherheitsanforderungen für ein System zu ermitteln | die es ermöglichen, die Mindestsicherheitsanforderungen für ein System zu ermitteln | ||

* Techniken vergleichen | * Techniken vergleichen | ||

* Geeignete Schlüssellänge für das gewünschte [[Schutzniveau]] | * Geeignete Schlüssellänge für das gewünschte [[Schutzniveau]] ermitteln | ||

Die angegebenen Längen sind so konzipiert, dass sie mathematischen Angriffen widerstehen | Die angegebenen Längen sind so konzipiert, dass sie mathematischen Angriffen widerstehen | ||

Version vom 19. April 2024, 14:52 Uhr

keylength.com - Vergleich von Schlüssellängen

Beschreibung

Motivation

- Schlüssellänge

Bei den meisten kryptographischen Funktionen ist die Schlüssellänge ein wichtiger Sicherheitsparameter

- Sowohl akademische als auch private Organisationen geben Empfehlungen und mathematische Formeln zur Annäherung an die für die Sicherheit erforderliche Mindestschlüsselgröße.

- Trotz der Verfügbarkeit dieser Veröffentlichungen bereitet die Wahl einer geeigneten Schlüssellänge zum Schutz Ihres Systems vor Angriffen nach wie vor Kopfzerbrechen, da Sie all diese Papiere lesen und verstehen müssen.

Vorgehen

- Mindestsicherheitsanforderungen ermitteln

keylength.com

- Implementiert mathematische Formeln

- Fasst Berichte bekannter Organisationen zusammen

die es ermöglichen, die Mindestsicherheitsanforderungen für ein System zu ermitteln

- Techniken vergleichen

- Geeignete Schlüssellänge für das gewünschte Schutzniveau ermitteln

Die angegebenen Längen sind so konzipiert, dass sie mathematischen Angriffen widerstehen

- Sie berücksichtigen keine algorithmischen Angriffe, Hardwarefehler usw...

Anhang

Siehe auch

Links

Weblinks