ISO/27005: Unterschied zwischen den Versionen

Erscheinungsbild

Keine Bearbeitungszusammenfassung |

|||

| (20 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

'''ISO | '''ISO 27005''' - Risikomanagement in der der Informationssicherheit | ||

== Beschreibung == | == Beschreibung == | ||

ISO/IEC 27005 - Risikomanagement in der Informationssicherheit | |||

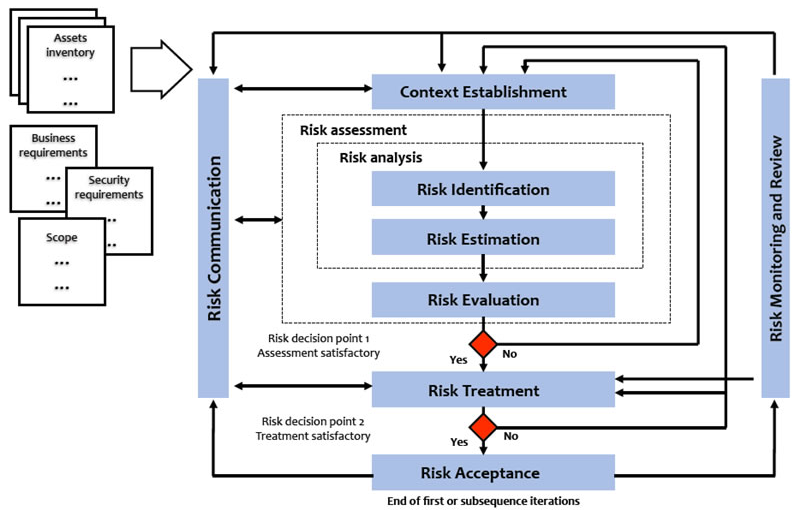

{| class="wikitable options | ; Prozess-Überblick | ||

[[File:iso27005overview.png|800px]] | |||

{| class="wikitable options big" | |||

|- | |- | ||

! Prozesse !! Beschreibung | ! Prozesse !! Beschreibung | ||

| Zeile 28: | Zeile 31: | ||

== Inhalte == | == Inhalte == | ||

ISO/IEC 27005:2022:Informationssicherheit, Cybersicherheit und Schutz der Privatsphäre - Leitfaden für das Management von Informationssicherheitsrisiken | |||

:Informationssicherheit, Cybersicherheit und Schutz der Privatsphäre - Leitfaden für das Management von Informationssicherheitsrisiken | |||

Vorwort | '''Vorwort''' | ||

Einleitung | '''Einleitung''' | ||

1 Anwendungsbereich | '''1 Anwendungsbereich''' | ||

2 Normative Verweise | '''2 Normative Verweise''' | ||

3 Begriffe und Definitionen | '''3 Begriffe und Definitionen''' | ||

3.1 Begriffe im Zusammenhang mit dem Informationssicherheitsrisiko | 3.1 Begriffe im Zusammenhang mit dem Informationssicherheitsrisiko | ||

3.2 Begriffe im Zusammenhang mit dem Management von Informationssicherheitsrisiken | 3.2 Begriffe im Zusammenhang mit dem Management von Informationssicherheitsrisiken | ||

4 Struktur dieses Dokuments | '''4 Struktur dieses Dokuments''' | ||

5 Informationssicherheits-Risikomanagement | '''5 Informationssicherheits-Risikomanagement''' | ||

5.1 Prozess des Informationssicherheits-Risikomanagements | 5.1 Prozess des Informationssicherheits-Risikomanagements | ||

5.2 Zyklen des Informationssicherheits-Risikomanagements | 5.2 Zyklen des Informationssicherheits-Risikomanagements | ||

6 Festlegung des Kontextes | '''6 Festlegung des Kontextes''' | ||

6.1 Organisatorische Überlegungen | 6.1 Organisatorische Überlegungen | ||

6.2 Identifizierung der grundlegenden Anforderungen der interessierten Parteien | 6.2 Identifizierung der grundlegenden Anforderungen der interessierten Parteien | ||

| Zeile 97: | Zeile 50: | ||

6.4 Festlegung und Pflege von Kriterien für Informationssicherheitsrisiken | 6.4 Festlegung und Pflege von Kriterien für Informationssicherheitsrisiken | ||

6.5 Auswahl einer geeigneten Methode | 6.5 Auswahl einer geeigneten Methode | ||

7 Prozess der Risikobewertung der Informationssicherheit | '''7 Prozess der Risikobewertung der Informationssicherheit''' | ||

7.1 Allgemeines | 7.1 Allgemeines | ||

7.2 Identifizierung von Informationssicherheitsrisiken | 7.2 Identifizierung von Informationssicherheitsrisiken | ||

7.3 Analysieren von Informationssicherheitsrisiken | 7.3 Analysieren von Informationssicherheitsrisiken | ||

7.4 Evaluierung der Informationssicherheitsrisiken | 7.4 Evaluierung der Informationssicherheitsrisiken | ||

8 Prozess der Behandlung von Informationssicherheitsrisiken | '''8 Prozess der Behandlung von Informationssicherheitsrisiken''' | ||

8.1 Allgemeines | 8.1 Allgemeines | ||

8.2 Auswahl geeigneter Optionen zur Behandlung von Informationssicherheitsrisiken | 8.2 Auswahl geeigneter Optionen zur Behandlung von Informationssicherheitsrisiken | ||

| Zeile 109: | Zeile 62: | ||

8.5 Erstellung einer Erklärung zur Anwendbarkeit | 8.5 Erstellung einer Erklärung zur Anwendbarkeit | ||

8.6 Plan zur Behandlung von Informationssicherheitsrisiken | 8.6 Plan zur Behandlung von Informationssicherheitsrisiken | ||

9 Betrieb | '''9 Betrieb''' | ||

9.1 Durchführung der Risikobewertung für die Informationssicherheit | 9.1 Durchführung der Risikobewertung für die Informationssicherheit | ||

9.2 Durchführen des Prozesses zur Behandlung von Informationssicherheitsrisiken | 9.2 Durchführen des Prozesses zur Behandlung von Informationssicherheitsrisiken | ||

10 Nutzung von verwandten ISMS-Prozessen | '''10 Nutzung von verwandten ISMS-Prozessen''' | ||

10.1 Kontext der Organisation | 10.1 Kontext der Organisation | ||

10.2 Führung und Engagement | 10.2 Führung und Engagement | ||

| Zeile 121: | Zeile 74: | ||

10.7 Korrektive Maßnahmen | 10.7 Korrektive Maßnahmen | ||

10.8 Kontinuierliche Verbesserung | 10.8 Kontinuierliche Verbesserung | ||

Anhang A Beispiele für Techniken zur Unterstützung des Risikobewertungsprozesses | '''Anhang A''' Beispiele für Techniken zur Unterstützung des Risikobewertungsprozesses | ||

A.1 Kriterien für Informationssicherheitsrisiken | A.1 Kriterien für Informationssicherheitsrisiken | ||

A.2 Praktische Techniken | A.2 Praktische Techniken | ||

Literaturverzeichnis | '''Literaturverzeichnis''' | ||

=== Anhänge === | === Anhänge === | ||

| Zeile 149: | Zeile 102: | ||

|} | |} | ||

== Anhang == | |||

=== ISO/IEC 27005:2022(en) === | |||

Information security, cybersecurity and privacy protection — Guidance on managing information security risks | |||

Foreword | |||

Introduction | |||

1 Scope | |||

2 Normative references | |||

3 Terms and definitions | |||

3.1 Terms related to information security risk | |||

3.2 Terms related to information security risk management | |||

4 Structure of this document | |||

5 Information security risk management | |||

5.1 Information security risk management process | |||

5.2 Information security risk management cycles | |||

6 Context establishment | |||

6.1 Organizational considerations | |||

6.2 Identifying basic requirements of interested parties | |||

6.3 Applying risk assessment | |||

6.4 Establishing and maintaining information security risk criteria | |||

6.5 Choosing an appropriate method | |||

7 Information security risk assessment process | |||

7.1 General | |||

7.2 Identifying information security risks | |||

7.3 Analysing information security risks | |||

7.4 Evaluating the information security risks | |||

8 Information security risk treatment process | |||

8.1 General | |||

8.2 Selecting appropriate information security risk treatment options | |||

8.3 Determining all controls that are necessary to implement the information security risk treatment options | |||

8.4 Comparing the controls determined with those in ISO/IEC 27001:2022, Annex A | |||

8.5 Producing a Statement of Applicability | |||

8.6 Information security risk treatment plan | |||

9 Operation | |||

9.1 Performing information security risk assessment process | |||

9.2 Performing information security risk treatment process | |||

10 Leveraging related ISMS processes | |||

10.1 Context of the organization | |||

10.2 Leadership and commitment | |||

10.3 Communication and consultation | |||

10.4 Documented information | |||

10.5 Monitoring and review | |||

10.6 Management review | |||

10.7 Corrective action | |||

10.8 Continual improvement | |||

Annex A Examples of techniques in support of the risk assessment process | |||

A.1 Information security risk criteria | |||

A.2 Practical techniques | |||

Bibliography | |||

<noinclude> | <noinclude> | ||

=== Siehe auch === | === Siehe auch === | ||

{{Special:PrefixIndex/{{BASEPAGENAME}}}} | {{Special:PrefixIndex/{{BASEPAGENAME}}/}} | ||

---- | ---- | ||

{{Special:PrefixIndex/ISO}} | {{Special:PrefixIndex/ISO}} | ||

=== Links === | |||

==== Weblinks ==== | |||

[[Kategorie:ISO/27000]] | [[Kategorie:ISO/27000]] | ||

[[Kategorie:Risikomanagement/ | [[Kategorie:ISMS/Risikomanagement/Standard]] | ||

</noinclude> | </noinclude> | ||

Aktuelle Version vom 9. April 2026, 16:16 Uhr

ISO 27005 - Risikomanagement in der der Informationssicherheit

Beschreibung

ISO/IEC 27005 - Risikomanagement in der Informationssicherheit

- Prozess-Überblick

| Prozesse | Beschreibung |

|---|---|

| Context Establishment | Rahmenbedingungen klären |

| Risk Identification | Risiken identifizieren |

| Risk Estimation | Risiken einschätzen |

| Risk Evaluation | Risiken bewerten |

| Risk Treatment | Risiken behandeln |

| Risk Acceptance | (Rest-) Risiken akzeptieren |

| Risk Monitoring and Review | Risikoüberwachung und -überprüfung |

| Risk Communication | Risikokommunikation |

Inhalte

ISO/IEC 27005:2022:Informationssicherheit, Cybersicherheit und Schutz der Privatsphäre - Leitfaden für das Management von Informationssicherheitsrisiken

Vorwort Einleitung 1 Anwendungsbereich 2 Normative Verweise 3 Begriffe und Definitionen 3.1 Begriffe im Zusammenhang mit dem Informationssicherheitsrisiko 3.2 Begriffe im Zusammenhang mit dem Management von Informationssicherheitsrisiken 4 Struktur dieses Dokuments 5 Informationssicherheits-Risikomanagement 5.1 Prozess des Informationssicherheits-Risikomanagements 5.2 Zyklen des Informationssicherheits-Risikomanagements 6 Festlegung des Kontextes 6.1 Organisatorische Überlegungen 6.2 Identifizierung der grundlegenden Anforderungen der interessierten Parteien 6.3 Anwendung der Risikobewertung 6.4 Festlegung und Pflege von Kriterien für Informationssicherheitsrisiken 6.5 Auswahl einer geeigneten Methode 7 Prozess der Risikobewertung der Informationssicherheit 7.1 Allgemeines 7.2 Identifizierung von Informationssicherheitsrisiken 7.3 Analysieren von Informationssicherheitsrisiken 7.4 Evaluierung der Informationssicherheitsrisiken 8 Prozess der Behandlung von Informationssicherheitsrisiken 8.1 Allgemeines 8.2 Auswahl geeigneter Optionen zur Behandlung von Informationssicherheitsrisiken 8.3 Bestimmung aller Kontrollen, die zur Umsetzung der Optionen zur Behandlung der Informationssicherheitsrisiken erforderlich sind 8.4 Abgleich der ermittelten Kontrollen mit denen in ISO/IEC 27001:2022, Anhang A 8.5 Erstellung einer Erklärung zur Anwendbarkeit 8.6 Plan zur Behandlung von Informationssicherheitsrisiken 9 Betrieb 9.1 Durchführung der Risikobewertung für die Informationssicherheit 9.2 Durchführen des Prozesses zur Behandlung von Informationssicherheitsrisiken 10 Nutzung von verwandten ISMS-Prozessen 10.1 Kontext der Organisation 10.2 Führung und Engagement 10.3 Kommunikation und Beratung 10.4 Dokumentierte Informationen 10.5 Überwachung und Überprüfung 10.6 Überprüfung durch das Management 10.7 Korrektive Maßnahmen 10.8 Kontinuierliche Verbesserung Anhang A Beispiele für Techniken zur Unterstützung des Risikobewertungsprozesses A.1 Kriterien für Informationssicherheitsrisiken A.2 Praktische Techniken Literaturverzeichnis

Anhänge

| Anhang | Thema | Beschreibung |

|---|---|---|

| A | Geltungsbereich | Bestimmung

|

| B | Assets |

|

| C | Typische Bedrohungen | |

| D | Typische Schwachstellen | Methoden zur Schwachstellenbewertung |

| E | Bewertung | Informationssicherheitsrisiken |

| F | Einwirkungen für das IT-Risikomanagement |

Anhang

ISO/IEC 27005:2022(en)

Information security, cybersecurity and privacy protection — Guidance on managing information security risks

Foreword Introduction 1 Scope 2 Normative references 3 Terms and definitions 3.1 Terms related to information security risk 3.2 Terms related to information security risk management 4 Structure of this document 5 Information security risk management 5.1 Information security risk management process 5.2 Information security risk management cycles 6 Context establishment 6.1 Organizational considerations 6.2 Identifying basic requirements of interested parties 6.3 Applying risk assessment 6.4 Establishing and maintaining information security risk criteria 6.5 Choosing an appropriate method 7 Information security risk assessment process 7.1 General 7.2 Identifying information security risks 7.3 Analysing information security risks 7.4 Evaluating the information security risks 8 Information security risk treatment process 8.1 General 8.2 Selecting appropriate information security risk treatment options 8.3 Determining all controls that are necessary to implement the information security risk treatment options 8.4 Comparing the controls determined with those in ISO/IEC 27001:2022, Annex A 8.5 Producing a Statement of Applicability 8.6 Information security risk treatment plan 9 Operation 9.1 Performing information security risk assessment process 9.2 Performing information security risk treatment process 10 Leveraging related ISMS processes 10.1 Context of the organization 10.2 Leadership and commitment 10.3 Communication and consultation 10.4 Documented information 10.5 Monitoring and review 10.6 Management review 10.7 Corrective action 10.8 Continual improvement Annex A Examples of techniques in support of the risk assessment process A.1 Information security risk criteria A.2 Practical techniques Bibliography