DTLS: Unterschied zwischen den Versionen

K Textersetzung - „==== Dokumentation ====“ durch „=== Dokumentation ===“ |

|||

| (15 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

''' | '''DTLS''' - Datagram Transport Layer Security | ||

== Beschreibung == | == Beschreibung == | ||

{| style="float:right; padding-left:15px; text-align:center;" cellspacing="3" | {| style="float:right; padding-left:15px; text-align:center;" cellspacing="3" | ||

| Zeile 23: | Zeile 24: | ||

|} | |} | ||

'''Datagram Transport Layer Security''' ('''DTLS''') ist ein auf [[Transport Layer Security]] (TLS) basierendes [[Verschlüsselungsprotokoll]], das im Gegensatz zu TLS auch über verbindungslose, [[Zuverlässigkeit (Telekommunikation)|nicht zuverlässige]] [[Transportprotokoll]]e wie das [[User Datagram Protocol]] (UDP) übertragen werden kann | '''Datagram Transport Layer Security''' ('''DTLS''') ist ein auf [[Transport Layer Security]] (TLS) basierendes [[Verschlüsselungsprotokoll]], das im Gegensatz zu TLS auch über verbindungslose, [[Zuverlässigkeit (Telekommunikation)|nicht zuverlässige]] [[Transportprotokoll]]e wie das [[User Datagram Protocol]] (UDP) übertragen werden kann | ||

== Geschichte == | === Geschichte === | ||

{| class="wikitable options" | |||

|- | |||

| 2004 || Erster Entwurf und Implementierung in [[OpenSSL]] | |||

|- | |||

| 2006 || <nowiki>RFC 4347</nowiki> zur Standardisierung von DTLS 1.0 | |||

|- | |||

| 2012 || <nowiki>RFC 6347</nowiki> ersetzt vorherigen RFC und aktualisiert DTLS auf Version 1.2 | |||

|- | |||

| 2022 || DTLS 1.3 wird in <nowiki>RFC 9147</nowiki> veröffentlicht | |||

|} | |||

== Hintergrund == | === Hintergrund === | ||

Mit [[IP-Telefonie|Voice over IP]] (VoIP) und dem dort verbreiteten [[Signalisierung]]sprotokoll [[Session Initiation Protocol|SIP]], welches aufgrund diverser Vorteile bevorzugt über UDP übertragen wird, kam der Bedarf auf, die durch TLS gegebene Sicherheit bei SIP über TCP auch auf den Transport über UDP zu übertragen | Mit [[IP-Telefonie|Voice over IP]] (VoIP) und dem dort verbreiteten [[Signalisierung]]sprotokoll [[Session Initiation Protocol|SIP]], welches aufgrund diverser Vorteile bevorzugt über UDP übertragen wird, kam der Bedarf auf, die durch TLS gegebene Sicherheit bei SIP über TCP auch auf den Transport über UDP zu übertragen | ||

* TLS selbst ist dafür nicht geeignet, da keines der nach einem Paketverlust folgenden Pakete mehr authentifiziert werden kann | |||

Obwohl DTLS im April 2006 im <nowiki>RFC 4347</nowiki | Obwohl DTLS im April 2006 im <nowiki>RFC 4347</nowiki> standardisiert wurde, wird es in der Praxis bis jetzt nur beim ReSIProcate SIP Stack Enlightened Data Transport (ICA über UDP) und bei VPN-Protokollen wie [[Cisco Systems|Cisco]] AnyConnect eingesetzt | ||

* Im 2014 vorgestellten Netzwerkprotokoll [[Thread (Netzwerkprotokoll)|Thread]] für IoT und Smart Home wird DTLS ebenfalls verwendet | |||

== Funktionsweise == | == Funktionsweise == | ||

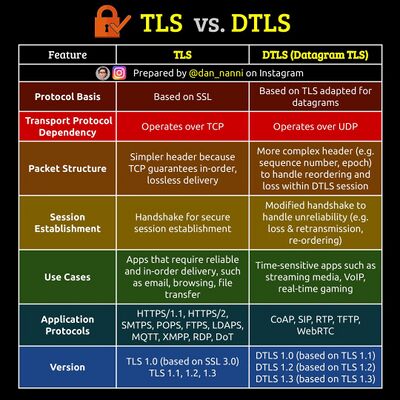

Die Funktionsweise von DTLS entspricht weitgehend der von [[Transport Layer Security|TLS]] | [[File:2024-04-19_11-32-18_UTC.jpg|mini|400px|https://www.instagram.com/p/C58QW7sAf2K/]] | ||

* Wiederherstellen der Zuverlässigkeit des [[Handshake]]s zu Beginn der Kommunikation, da in diesem Teil die Ankunft aller Pakete garantiert werden muss, um eine [[Authentifizierung]] und den Schlüsseltausch ermöglichen zu können | Die Funktionsweise von DTLS entspricht weitgehend der von [[Transport Layer Security|TLS]] | ||

* Explizite Nummerierung der einzelnen Pakete während der Übertragung | * Um nicht durch zu starke Veränderung des ursprünglichen Protokolls eine Implikation bezüglich der Sicherheit des neuen Protokolls herbeizuführen, wurden nur an den Stellen Änderungen vorgenommen, an denen dies bei Verwendung eines nicht zuverlässigen Transportprotokolls notwendig ist | ||

* Eine optionale Replay-Detection für einzelne Pakete | * Diese Änderungen sind: | ||

* Wiederherstellen der Zuverlässigkeit des [[Handshake]]s zu Beginn der Kommunikation, da in diesem Teil die Ankunft aller Pakete garantiert werden muss, um eine [[Authentifizierung]] und den Schlüsseltausch ermöglichen zu können | |||

* Dies geschieht dadurch, dass die Pakete nach einer bestimmten Zeit erneut gesendet werden | |||

* Explizite Nummerierung der einzelnen Pakete während der Übertragung | |||

* Dies geschieht bei TLS nur implizit, wodurch bei einem Paketverlust kein korrekter [[Keyed-Hash Message Authentication Code|HMAC]] mehr berechnet werden kann, was eine Integritätsverletzung darstellt und wiederum zu einem Verbindungsabbruch führt | |||

* Eine optionale Replay-Detection für einzelne Pakete | |||

== Alternativen == | == Alternativen == | ||

Falls die Anwendung einen zuverlässigen Transport benötigt, kann statt DTLS über UDP entweder TLS über [[Transmission Control Protocol|TCP]] oder TLS über [[QUIC]] verwendet werden | Falls die Anwendung einen zuverlässigen Transport benötigt, kann statt DTLS über UDP entweder TLS über [[Transmission Control Protocol|TCP]] oder TLS über [[QUIC]] verwendet werden | ||

* QUIC gilt als Nachfolger von TCP, baut seinerseits auf UDP auf, und wird von Anwendungsprotokollen wie [[HTTP/3]] oder [[DNS over QUIC]] (DoQ) verwendet | |||

<noinclude> | <noinclude> | ||

== Anhang == | == Anhang == | ||

=== Siehe auch === | === Siehe auch === | ||

{{Special:PrefixIndex/{{BASEPAGENAME}}}} | {{Special:PrefixIndex/{{BASEPAGENAME}}/}} | ||

=== Dokumentation === | |||

===== Normen und Standards ===== | ===== Normen und Standards ===== | ||

{| class="wikitable options" | {| class="wikitable options" | ||

| Zeile 72: | Zeile 78: | ||

|} | |} | ||

==== Weblinks ==== | |||

# https://de.wikipedia.org/wiki/Datagram_Transport_Layer_Security | # https://de.wikipedia.org/wiki/Datagram_Transport_Layer_Security | ||

[[Kategorie:TLS]] | [[Kategorie:TLS]] | ||

</noinclude> | </noinclude> | ||

Aktuelle Version vom 21. März 2025, 23:34 Uhr

DTLS - Datagram Transport Layer Security

Beschreibung

| Anwendung | SIP | … | ||

| Transport | DTLS | |||

| UDP | ||||

| Internet | IP (IPv4, IPv6) | |||

| Netzzugang | Ethernet | Token Ring |

FDDI | … |

Datagram Transport Layer Security (DTLS) ist ein auf Transport Layer Security (TLS) basierendes Verschlüsselungsprotokoll, das im Gegensatz zu TLS auch über verbindungslose, nicht zuverlässige Transportprotokolle wie das User Datagram Protocol (UDP) übertragen werden kann

Geschichte

| 2004 | Erster Entwurf und Implementierung in OpenSSL |

| 2006 | RFC 4347 zur Standardisierung von DTLS 1.0 |

| 2012 | RFC 6347 ersetzt vorherigen RFC und aktualisiert DTLS auf Version 1.2 |

| 2022 | DTLS 1.3 wird in RFC 9147 veröffentlicht |

Hintergrund

Mit Voice over IP (VoIP) und dem dort verbreiteten Signalisierungsprotokoll SIP, welches aufgrund diverser Vorteile bevorzugt über UDP übertragen wird, kam der Bedarf auf, die durch TLS gegebene Sicherheit bei SIP über TCP auch auf den Transport über UDP zu übertragen

- TLS selbst ist dafür nicht geeignet, da keines der nach einem Paketverlust folgenden Pakete mehr authentifiziert werden kann

Obwohl DTLS im April 2006 im RFC 4347 standardisiert wurde, wird es in der Praxis bis jetzt nur beim ReSIProcate SIP Stack Enlightened Data Transport (ICA über UDP) und bei VPN-Protokollen wie Cisco AnyConnect eingesetzt

- Im 2014 vorgestellten Netzwerkprotokoll Thread für IoT und Smart Home wird DTLS ebenfalls verwendet

Funktionsweise

Die Funktionsweise von DTLS entspricht weitgehend der von TLS

- Um nicht durch zu starke Veränderung des ursprünglichen Protokolls eine Implikation bezüglich der Sicherheit des neuen Protokolls herbeizuführen, wurden nur an den Stellen Änderungen vorgenommen, an denen dies bei Verwendung eines nicht zuverlässigen Transportprotokolls notwendig ist

- Diese Änderungen sind:

- Wiederherstellen der Zuverlässigkeit des Handshakes zu Beginn der Kommunikation, da in diesem Teil die Ankunft aller Pakete garantiert werden muss, um eine Authentifizierung und den Schlüsseltausch ermöglichen zu können

- Dies geschieht dadurch, dass die Pakete nach einer bestimmten Zeit erneut gesendet werden

- Explizite Nummerierung der einzelnen Pakete während der Übertragung

- Dies geschieht bei TLS nur implizit, wodurch bei einem Paketverlust kein korrekter HMAC mehr berechnet werden kann, was eine Integritätsverletzung darstellt und wiederum zu einem Verbindungsabbruch führt

- Eine optionale Replay-Detection für einzelne Pakete

Alternativen

Falls die Anwendung einen zuverlässigen Transport benötigt, kann statt DTLS über UDP entweder TLS über TCP oder TLS über QUIC verwendet werden

- QUIC gilt als Nachfolger von TCP, baut seinerseits auf UDP auf, und wird von Anwendungsprotokollen wie HTTP/3 oder DNS over QUIC (DoQ) verwendet

Anhang

Siehe auch

Dokumentation

Normen und Standards

| RFC | Titel | Datum | Status |

|---|---|---|---|

| 4347 | Datagram Transport Layer Security | 2006-04 | veraltet |

| 6347 | Datagram Transport Layer Security Version 1.2 | 2012 (Obsoletes 4347) | veraltet |

| 9147 | The Datagram Transport Layer Security (DTLS) Protocol Version 1.3 | 2022-04 |