|

|

| (516 dazwischenliegende Versionen von einem anderen Benutzer werden nicht angezeigt) |

| Zeile 1: |

Zeile 1: |

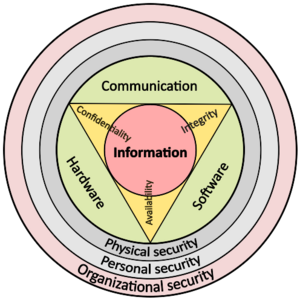

| '''topic''' - Kurzbeschreibung | | '''Informationssicherheit''' - Eigenschaft von Systemen [[Vertraulichkeit]], [[Verfügbarkeit]] und [[Integrität]] sicherzustellen |

| == Beschreibung ==

| |

| == Installation ==

| |

| == Syntax ==

| |

| === Optionen ===

| |

| === Parameter ===

| |

| === Umgebungsvariablen ===

| |

| === Exit-Status ===

| |

| == Anwendung ==

| |

| === Fehlerbehebung ===

| |

| == Konfiguration ==

| |

| === Dateien ===

| |

| == Anhang ==

| |

| === Siehe auch ===

| |

| ==== Unterseiten ====

| |

| {{Special:PrefixIndex/{{BASEPAGENAME}}}}

| |

| ==== Sicherheit ====

| |

| ==== Dokumentation ====

| |

| ===== RFC =====

| |

| ===== Man-Pages =====

| |

| ===== Info-Pages =====

| |

| ==== Links ====

| |

| ===== Einzelnachweise =====

| |

| <references />

| |

| ===== Projekt =====

| |

| ===== Weblinks =====

| |

| <noinclude>

| |

| === Testfragen ===

| |

| <div class="toccolours mw-collapsible mw-collapsed">

| |

| ''Testfrage 1''

| |

| <div class="mw-collapsible-content">'''Antwort1'''</div>

| |

| </div>

| |

| <div class="toccolours mw-collapsible mw-collapsed">

| |

| ''Testfrage 2''

| |

| <div class="mw-collapsible-content">'''Antwort2'''</div>

| |

| </div>

| |

| <div class="toccolours mw-collapsible mw-collapsed">

| |

| ''Testfrage 3''

| |

| <div class="mw-collapsible-content">'''Antwort3'''</div>

| |

| </div>

| |

| <div class="toccolours mw-collapsible mw-collapsed">

| |

| ''Testfrage 4''

| |

| <div class="mw-collapsible-content">'''Antwort4'''</div>

| |

| </div>

| |

| <div class="toccolours mw-collapsible mw-collapsed">

| |

| ''Testfrage 5''

| |

| <div class="mw-collapsible-content">'''Antwort5'''</div>

| |

| </div>

| |

|

| |

|

| [[Kategorie:IT-Sicherheit|!]] | | === Beschreibung === |

| [[Kategorie:Informationssicherheit]] | | ; Systeme |

| | {| class="wikitable options big" |

| | |- |

| | ! System !! Beschreibung |

| | |- |

| | | nicht-technisch || [[IT-Grundschutz/Kompendium/Prozess-Bausteine|Prozessorientiert]] |

| | |- |

| | | technisch || [[IT-Grundschutz/Kompendium/System-Bausteine|Systemorientiert]] |

| | |} |

|

| |

|

| </noinclude>

| | === Begriffe === |

| | {| class="wikitable options big" |

| | |- |

| | ! Begriff !! Beschreibung |

| | |- |

| | | Informationssicherheit || Eigenschaft von Systemen, Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen |

| | |- |

| | | [[Cybersicherheit]] || Sicherheit gegen Gefahren aus dem Internet |

| | |- |

| | | [[IT-Sicherheit]] || Technische Maßnahmen zur Realisierung von [[Grundwerte]]n |

| | |- |

| | | [[Datenschutz]] || Schutz personenbezogener Daten ([[privacy]]) |

| | |- |

| | | [[Business Continuity Management]] || Sicherstellung des Fortbestands von Einrichtungen |

| | |} |

|

| |

|

| = TMP = | | === Informationsverarbeitung === |

| Als '''Informationssicherheit''' oder '''Cybersicherheit''' bezeichnet man Eigenschaften von technischen oder nicht-technischen Systemen zur [[Datenverarbeitung|Informationsverarbeitung]], -[[Datenspeicher|speicherung]] und -lagerung, die die Schutzziele [[Vertraulichkeit]], [[Verfügbarkeit]] und [[Integrität (Informationssicherheit)|Integrität]] sicherstellen. Informationssicherheit dient dem Schutz vor [[Gefahr]]en bzw. [[Bedrohung]]en, der Vermeidung von wirtschaftlichen [[Schaden|Schäden]] und der Minimierung von [[Risiko|Risiken]].

| | {| class="wikitable options big" |

| | |- |

| | ! Tätigkeit !! Beschreibung |

| | |- |

| | | [[Datenerfassung|Erfassen]] || |

| | |- |

| | | [[Datenspeicher|Speichern]] || |

| | |- |

| | | [[Datenübermittlung|Übermitteln]] || |

| | |} |

|

| |

|

| In der Praxis orientiert sich die Informationssicherheit im Rahmen des [[IT-Sicherheitsmanagement]]s unter anderem an der internationalen [[ISO/IEC-27000-Reihe]]. Im deutschsprachigen Raum ist ein Vorgehen nach [[IT-Grundschutz]] verbreitet. Im Bereich der [[Evaluierung]] und [[Zertifizierung]] von IT-Produkten und -systemen findet die Norm [[ISO/IEC 15408]] ([[Common Criteria for Information Technology Security Evaluation|Common Criteria]]) häufig Anwendung.

| | === Informationssicherheit === |

| | ; Informationssicherheit |

| | * Schutz vor [[Gefahr]]en/[[Bedrohung]]en |

| | * Vermeidung von wirtschaftlichen [[Schaden|Schäden]] |

| | * Minimierung von [[Risiko|Risiken]] |

|

| |

|

| Die Normenreihe [[IEC 62443]] befasst sich mit der Informationssicherheit von „Industrial Automation and Control Systems“ (IACS) und verfolgt dabei einen ganzheitlichen Ansatz für Betreiber, Integratoren und Hersteller.

| | ; Begriff ''Informationssicherheit'' |

| | Der Begriff ''Informationssicherheit'' bezieht sich oft auf eine ''globale Informationssicherheit'' |

| | * Bei der die Zahl der möglichen schädlichen Szenarien summarisch reduziert ist ''oder'' der Aufwand zur Kompromittierung für den Betreiber in einem ungünstigen Verhältnis zum erwarteten Informationsgewinn steht |

| | * In dieser Sichtweise ist die Informationssicherheit eine ökonomische Größe, mit der zum Beispiel in Betrieben und Organisationen gerechnet werden muss |

| | * Daneben bezieht sich der Begriff auch auf die Sicherheit ''unter einem bestimmten Szenarium'' |

| | * In diesem Sinn liegt Informationssicherheit vor, wenn über einen bereits bekannten Weg kein Angriff auf das System mehr möglich ist |

| | * Man spricht von einer binären Größe, weil die Information beim Anwenden dieser speziellen Methode entweder sicher oder nicht sicher sein kann |

|

| |

|

| == Begriffsbeschreibungen == | | === Grundwerte=== |

| Viele der nachfolgenden Begriffe werden je nach Autor und sprachlichem Umfeld unterschiedlich interpretiert.

| | ; Grundwerte der Informationssicherheit |

| | {| class="wikitable options" |

| | |- |

| | | [[Vertraulichkeit]] || |

| | |- |

| | | [[Verfügbarkeit]] || |

| | |- |

| | | [[Integrität (Informationssicherheit)|Integrität]] || |

| | |} |

|

| |

|

| Für die Abkürzung IT wird die Bezeichnung [[Informationstechnik]] synonym zu ''Informationstechnologie'' benutzt. Die technische Verarbeitung und Übertragung von Informationen steht bei der IT im Vordergrund.

| | ==== Abhängigkeit von IT-Systemen ==== |

| | * Private und öffentliche [[Unternehmen]] sind in allen Bereichen ihrer Geschäftstätigkeit, Privatpersonen in den meisten Belangen des täglichen Lebens auf IT-Systeme angewiesen |

| | * Da neben der Abhängigkeit auch die Risiken für IT-Systeme in Unternehmungen in der Regel größer sind als für Computer und [[Netzwerk]]e in privaten Haushalten, ist Informationssicherheit überwiegend Aufgabe von Unternehmen |

|

| |

|

| Im Englischen hat der deutsche Begriff der ''IT-Sicherheit'' zwei verschiedene Ausprägungen. Die Eigenschaft der ''Funktionssicherheit'' (englisch: ''safety'') bezeichnet, dass sich ein System entsprechend der zur erwarteten Funktionalität verhält und kann dabei auch weitergehende risikomindernde Maßnahmen umfassen. Diese Maßnahmen werden dann als [[Funktionale Sicherheit]] bezeichnet. ''Informationssicherheit'' (englisch: ''security'') bezieht sich auf den Schutz der technischen Verarbeitung von Informationen und ist eine Eigenschaft eines funktionssicheren Systems. Sie soll verhindern, dass nicht-autorisierte [[Datenmanipulation]]en möglich sind oder die Preisgabe von Informationen stattfindet.<ref name="Eckert_7te" />{{rp|4 f.}}

| | ==== Gesetzte und Regelungen ==== |

| | Entsprechende Verpflichtungen lassen sich im gesamten deutschsprachigen Raum aus den verschiedenen Gesetzen zum Gesellschaftsrecht, Haftungsrecht, Datenschutz, Bankenrecht und weitere herleiten |

| | * Dort stellt Informationssicherheit einen Baustein des [[Risikomanagement]]s dar |

| | * International spielen Vorschriften wie [[Basel II]] und der [[Sarbanes-Oxley Act]] eine wichtige Rolle |

|

| |

|

| Der Begriff ''Informationssicherheit'' bezieht sich oft auf eine ''globale Informationssicherheit'', bei der die Zahl der möglichen schädlichen Szenarien summarisch reduziert ist ''oder'' der Aufwand zur Kompromittierung für den Betreiber in einem ungünstigen Verhältnis zum erwarteten Informationsgewinn steht. In dieser Sichtweise ist die Informationssicherheit eine ökonomische Größe, mit der zum Beispiel in Betrieben und Organisationen gerechnet werden muss. Daneben bezieht sich der Begriff auch auf die Sicherheit ''unter einem bestimmten Szenarium''. In diesem Sinn liegt Informationssicherheit vor, wenn über einen bereits bekannten Weg kein Angriff auf das System mehr möglich ist. Man spricht von einer binären Größe, weil die Information beim Anwenden dieser speziellen Methode entweder sicher oder nicht sicher sein kann.<ref>[http://www.iks-jena.de/mitarb/lutz/usenet/Firewall.html#Sicherheit Einfache Darstellung der Informationssicherheit]</ref>

| | ==== Informationssicherheit und IT-Sicherheit ==== |

|

| |

|

| Folgende Aspekte sind in dem umfassenden Begriff ''Informationssicherheit'' (Schutz der verarbeiteten Informationen) enthalten:

| | === Motivation === |

| | ; Risikoorientierte Herangehensweise |

| | * Vermeidung von Schäden durch Maßnahmen |

| | * Schutz vor Schäden jeglicher Art |

|

| |

|

| === IT-Sicherheit ===

| | ; Klassische Beispiele |

| ''Der IT-Sicherheit'' kommt eine Schlüsselrolle für die [[Sicherheit]] von [[Soziotechnisches System|soziotechnischen Systemen]] zu. IT oder auch ITK-Systeme sind Teil der soziotechnischen Systeme. Zu den Aufgaben der IT-Sicherheit gehört der Schutz von ITK-Systemen von Organisationen (zum Beispiel Unternehmen) gegen Bedrohungen. Damit soll unter anderem wirtschaftlicher Schaden verhindert werden.<ref name="Eckert_7te">Claudia Eckert: ''IT-Sicherheit. Konzepte – Verfahren – Protokolle.'' 7., überarbeitete und erweiterte Auflage. Oldenbourg, 2012, ISBN 978-3-486-70687-1</ref>{{rp|3–7}}

| | * Image- und Vertrauensverlust |

| | * Datenverlust |

| | * Produktivitätsausfall |

| | * Wirtschaftsspionage |

| | * Verletzung von Marken- und Urheberrechten |

|

| |

|

| ''IT-Sicherheit'' ist ein Teil der ''Informationssicherheit''. In Abgrenzung zu ''IT-Sicherheit'' umfasst ''Informationssicherheit'' neben der Sicherheit der [[Informationstechnik|IT]]-Systeme und der darin gespeicherten Daten auch die Sicherheit von nicht elektronisch verarbeiteten Informationen; ein Beispiel: Die „Prinzipien der Informationssicherheit“ können auch auf per Hand auf Papier notierte [[Kochrezept|Rezepte]] eines Restaurants angewendet werden (da Vertraulichkeit, Integrität und Verfügbarkeit der Rezepte für das Restaurant extrem wichtig sein können, selbst wenn dieses Restaurant vollkommen ohne Einsatz irgendeines IT-Systems betrieben wird).

| | ==== IT-Sicherheit ==== |

| | ; Motivationen |

| | {| class="wikitable options big" |

| | |- |

| | ! Motivation !! !! Beschreibung |

| | |- |

| | | Globalisierung || Kommunikationsbedürfnisse und -infrastruktur (Internet) || Verteilte Informatiksysteme sind kritische Ressourcen |

| | * Grenzüberschreitenden Kooperation |

| | ** E-Mail |

| | ** Desktop-Konferenzen |

| | ** Soziale Netzwerke |

| | ** Fernzugriffe |

| | |- |

| | | Offene Systeme || Vielfältige Schnittstellen und Datenaustausch || Erhöhung des Angriffs- und Schadenpotentials |

| | |- |

| | | Physische Sicherheit || Zugang zu Räumen und IT-Systemen || Kann oft nicht gewährleistet werden |

| | |- |

| | | Vertrauen als Ressource || Wem vertraue ich, wem nicht? || Wer ist mein Gegenüber wirklich? |

| | |} |

|

| |

|

| === Computersicherheit === | | ==== Arten und Wichtigkeit von Informationen ==== |

| ''Computersicherheit'': die Sicherheit eines [[Computer]]systems vor Ausfall (man spricht von ungeplanter oder geplanter Ausfallzeit, engl. ''downtime'') und Manipulation (Datensicherheit) sowie vor unerlaubtem Zugriff.

| | ; Informationen sind Werte |

| | [[ISO/IEC 27001]] |

| | * Wertvoll für eine Organisation |

| | * Wie die übrigen Geschäftswerte |

| | * Müssen in geeigneter Weise geschützt werden |

|

| |

|

| === Datensicherheit ===

| | ; Angemessener Schutz |

| ''Datensicherheit'' ist ein häufig mit dem [[Datenschutz]] verknüpfter Begriff, der von diesem zu unterscheiden ist: Datensicherheit hat das ''technische'' Ziel, Daten jeglicher Art in ausreichendem Maße gegen Verlust, Manipulationen und andere Bedrohungen zu sichern. Hinreichende Datensicherheit ist eine Voraussetzung für einen effektiven Datenschutz. Das frühere [[Bundesdatenschutzgesetz|BDSG]] nannte den Begriff der Datensicherheit lediglich im damaligen § 9a BDSG im Zusammenhang mit dem ebenfalls nicht näher definierten „[[Datenschutzaudit]]“.

| | Unabhängig von |

| | * Erscheinungsform |

| | * Art der Nutzung |

| | * Speicherung |

|

| |

|

| Es gibt einen Ansatz namens ''Datenzentrierte Sicherheit'' (englisch Data-centric security), bei dem die Sicherheit der [[Daten]] selbst im Vordergrund steht und nicht die Sicherheit von [[Netzwerken]], [[Server]]n oder Anwendungen.

| | {| class="wikitable options big" |

| | |- |

| | ! Option !! Beschreibung |

| | |- |

| | | Schutzziele || [[IT-Sicherheit/Grundfunktionen]] |

| | |- |

| | | Maßnahmen || [[IT-Grundschutz/Maßnahmen]] |

| | |- |

| | | IT-Sicherheitsmanagement || [[Managementsystem_für_Informationssicherheit]] |

| | |} |

|

| |

|

| === Datensicherung ===

| | ; Aufrechterhaltung (CIA) von Informationen |

| {{Hauptartikel|Datensicherung }}

| | * Vertraulichkeit |

| Datensicherung ist ein Synonym für das englischsprachige „Backup“ (dt. ''Sicherung''), es war der ursprüngliche gesetzliche Begriff für Datensicherheit.

| | * Integrität |

| | * Verfügbarkeit |

|

| |

|

| === Datenschutz ===

| | ; Ziel |

| {{Hauptartikel|Datenschutz}}

| | Sicherstellen, dass [[Informationen]] in kritischen Situationen nicht beeinträchtigt werden |

| Beim Datenschutz geht es nicht um den Schutz von allgemeinen Daten vor Schäden, sondern um den Schutz personenbezogener Daten vor Missbrauch („Datenschutz ist Personenschutz“). Der Schutz [[Personenbezogene Daten|personenbezogener Daten]] stützt sich auf das Prinzip der [[Informationelle Selbstbestimmung|informationellen Selbstbestimmung]]. Diese wurde im [[Volkszählungsurteil|BVerfG-Urteil zur Volkszählung]] festgeschrieben. Geschützt werden muss dabei die Privatsphäre, d. h. Persönlichkeitsdaten bzw. [[Anonymität]] müssen gewahrt bleiben. Datenschutz verlangt über die Datensicherheit hinaus den Ausschluss des Zugangs zu Daten mit unberechtigtem Lesen durch unbefugte Dritte. Das deutsche Bundesdatenschutzgesetz ([[Bundesdatenschutzgesetz|BDSG]]) beschreibt in {{§|1|BDSG|dejure}} ausschließlich Anforderungen für den Umgang mit personenbezogenen Daten. Die DSGVO und das BDSG definieren den Unterschied der Begriffe Datenschutz und Datensicherheit nicht. Nur wenn geeignete Schutzmaßnahmen getroffen werden, kann man davon ausgehen, dass vertrauliche bzw. personenbezogene Daten nicht in die Hände von Unbefugten gelangen. Hierbei spricht man in der Regel von technischen und organisatorischen Maßnahmen zum Datenschutz, die insbesondere in {{Art.|32|DSGVO|dejure}} DSGVO, dem [[Bundesdatenschutzgesetz|BDSG]] und in den Landesdatenschutzgesetzen beschrieben sind.

| |

|

| |

|

| == Motivation und Ziele der Informationssicherheit ==

| | ; Problemfelder |

| Informationen (oder Daten) sind schützenswerte Güter. Der Zugriff auf diese sollte beschränkt und kontrolliert sein. Nur autorisierte Benutzer oder Programme dürfen auf die Information zugreifen. ''[[Schutzziele (Informationssicherheit)|Schutzziele]]'' werden zum Erreichen bzw. Einhalten der Informationssicherheit und damit zum Schutz der Daten vor beabsichtigten Angriffen von IT-Systemen definiert:<ref name="Eckert_7te" />{{rp|6–11}}

| | * Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl |

| | * Während papiergestützte Geschäftsabläufe immer noch weitverbreitet sind und eine eigene Reihe von Informationssicherheitspraktiken erfordern, werden digitale Unternehmensinitiativen immer mehr in den Vordergrund gerückt, wobei die Informationssicherheit jetzt in der Regel von IT-Sicherheitsspezialisten übernommen wird |

| | * Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen) |

| | * Es sei darauf hingewiesen, dass ein [[Computer]] nicht zwangsläufig ein Heimcomputer ist |

|

| |

|

| * Die Allgemeine Schutzziele sind nach ihrer englischen Abkürzung auch als CIA(-Triade)<ref>{{Literatur |Autor=Christoph Wegener |Titel=Informationssicherheits-Management Leitfaden für Praktiker und Begleitbuch zur CISM-Zertifizierung |Auflage=1. Aufl. 2016 |Verlag=[[Springer Science+Business Media|Springer]] |Ort=Berlin, Heidelberg |Datum=2016 |ISBN=978-3-662-49167-6 |Seiten=3 }}</ref> bekannt:

| | ; Was ist ein Computer? |

| ** ''[[Vertraulichkeit]]'' (englisch: ''confidentiality''): Daten dürfen lediglich von autorisierten Benutzern gelesen werden, dies gilt sowohl beim Zugriff auf gespeicherte Daten wie auch während der [[Datenübertragung]]. | | Ein Computer ist jedes Gerät mit einer [[Zentraleinheit|Prozessor]] und etwas Speicher |

| ** ''[[Integrität (Informationssicherheit)|Integrität]]'' (englisch: ''integrity''): Daten dürfen nicht unbemerkt verändert werden. Alle Änderungen müssen nachvollziehbar sein.

| | * Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis zu vernetzten mobilen Computern wie Smartphones und Tablet-Computern reichen |

| ** ''[[Verfügbarkeit]]'' (englisch: ''availability''): Verhinderung von Systemausfällen; der Zugriff auf Daten muss innerhalb eines vereinbarten Zeitrahmens gewährleistet sein.<ref name="Eckert_7te" />{{rp|7–13}}

| |

| * Weitere Schutzziele der Informationssicherheit:<ref name="Eckert_7te" />{{rp|7–13}}

| |

| ** ''[[Authentizität]]'' (englisch: ''authenticity'') bezeichnet die Eigenschaften der Echtheit, Überprüfbarkeit und Vertrauenswürdigkeit eines Objekts.<ref>{{Internetquelle |autor=R. Shirey |url=https://tools.ietf.org/html/rfc4949 |titel=RFC 4949, Internet Security Glossary, Version 2 |hrsg=[[Internet Engineering Task Force|IETF]] |seiten=29 |abruf=2011-11-10 |sprache=en |zitat=The property of being genuine and able to be verified and be trusted.}}</ref>

| |

| ** ''Verbindlichkeit/Nichtabstreitbarkeit'' (englisch: ''non repudiation''): Sie erfordert, dass „kein unzulässiges Abstreiten durchgeführter Handlungen“ möglich ist.<ref name="unibr_itsec05-0a_F25" /> Sie ist unter anderem wichtig beim elektronischen Abschluss von Verträgen. Erreichbar ist sie beispielsweise durch [[elektronische Signatur]]en.<ref name="TUD_itsec1_2_F17">{{Internetquelle |autor=[[Claudia Eckert]] |url=http://www.sec.informatik.tu-darmstadt.de/pages/lehre/WS04-05/itsec1/folien/itsec1_gesamt.pdf |titel=Vorlesung IT-Sicherheit, WS 2002/2003, TU Darmstadt |titelerg=Vorlesungsfolien Kap. 2, Folie 17 |hrsg=TU Darmstadt FG Sicherheit in der Informationstechnik |datum=2004-10-20 |seiten=26 |abruf=2010-11-19 |format=PDF; 6,8 MB |archiv-url=https://web.archive.org/web/20131203020859/http://www.sec.informatik.tu-darmstadt.de/pages/lehre/WS04-05/itsec1/folien/itsec1_gesamt.pdf |archiv-datum=2013-12-03 }}</ref>

| |

| ** ''Zurechenbarkeit'' (englisch: ''accountability''): „Eine durchgeführte Handlung kann einem Kommunikationspartner eindeutig zugeordnet werden.“<ref name="unibr_itsec05-0a_F25">{{Internetquelle |autor=Carsten Bormann et al. |url=http://www-rn.informatik.uni-bremen.de/lehre/itsec/itsec05-0a.pdf |titel=Vorlesungsfolien 0 |werk=Vorlesung Informationssicherheit 1, SS 2005, Uni Bremen |datum=2005-04-16 |abruf=2008-08-30 |format=PDF; 718 kB}} Folie 25.</ref>

| |

| ** in bestimmtem Kontext (zum Beispiel im Internet) auch ''[[Anonymität]]''

| |

| * Besonderes Schutzziel im Zuge der [[Datenschutz-Grundverordnung|DSGVO]]:

| |

| ** ''Resilienz'' (englisch: ''resilience''): Widerstandsfähigkeit/Belastbarkeit gegenüber Ausspähungen, irrtümlichen oder mutwilligen Störungen oder absichtlichen Schädigungen (Sabotagen)

| |

|

| |

|

| Jedes noch so gut geplante und umgesetzte IT-System kann [[Sicherheitslücke|Schwachstellen]] besitzen. Sind bestimmte Angriffe zum Umgehen der vorhandenen Sicherheitsvorkehrungen möglich, ist das System ''[[Verwundbarkeit|verwundbar]]''. Nutzt ein Angreifer eine Schwachstelle oder eine Verwundbarkeit zum Eindringen in ein IT-System, sind die Vertraulichkeit, Datenintegrität und Verfügbarkeit bedroht (englisch: ''threat''). Angriffe auf die Schutzziele bedeuten für Unternehmen Angriffe auf reale [[Unternehmenswert]]e, im Regelfall das Abgreifen oder Verändern von unternehmensinternen Informationen. Jede mögliche Bedrohung ist ein ''[[Risiko]]'' (englisch: ''risk'') für das Unternehmen. Unternehmungen versuchen durch die Verwendung eines [[Risikomanagement]]s (englisch: ''risk management'') die Wahrscheinlichkeit des Eintretens eines Schadens und die daraus resultierende Schadenshöhe zu bestimmen.<ref name="Eckert_7te" />{{rp|14–17}}

| | ; IT-Sicherheitsspezialisten |

| | * IT-Sicherheitsspezialisten sind aufgrund der Art und des Wertes der Daten in größeren Unternehmen fast immer in allen größeren Unternehmen/Einrichtungen zu finden |

| | * Sie sind dafür verantwortlich, dass die gesamte [[Technologie]] des Unternehmens vor böswilligen Cyberangriffen geschützt wird, die häufig darauf abzielen, an wichtige private Informationen zu gelangen oder die Kontrolle über die internen Systeme zu erlangen |

|

| |

|

| Nach einer ''[[Risikoanalyse]]'' und ''Bewertung'' der unternehmensspezifischen IT-Systeme können entsprechende ''Schutzziele'' definiert werden. Anschließend folgt die Auswahl von IT-Sicherheitsmaßnahmen für die jeweiligen [[Geschäftsprozess]]e eines Unternehmens. Dieser Vorgang zählt zu den Tätigkeiten des IT-Sicherheitsmanagements. Eine genormte Vorgehensweise wird durch das Verwenden von IT-Standards ermöglicht.

| | ; Informationssicherheit hat sich in den vergangenen Jahren stark weiterentwickelt |

| | * Es bietet viele Spezialisierungsmöglichkeiten, darunter die Sicherung von Netzwerken und verwandter [[Infrastruktur]], die Sicherung von [[Anwendungssoftware|Anwendungen]] und [[Datenbanken]], [[Sicherheitstests]], die Prüfung von Informationssystemen [[IT-Audit|Auditierung]], [[Geschäftskontinuitätsplanung]], die Aufdeckung elektronischer Daten und [[digitale Forensik]] |

| | * Fachleute für Informationssicherheit sind in ihrem Beschäftigungsverhältnis sehr stabil |

| | * Mehr als 80 Prozent der Fachleute hatten über einen Zeitraum von einem Jahr keinen Wechsel des Arbeitgebers oder der Beschäftigung zu verzeichnen, und die Zahl der Fachleute wird von 2014 bis 2019 voraussichtlich kontinuierlich um mehr als 11 Prozent jährlich steigen |

|

| |

|

| Im Rahmen des IT-Sicherheitsmanagements findet die Auswahl und Umsetzung entsprechender ''IT-Sicherheitsstandards'' statt. Zu diesem Zweck existieren im Bereich IT-Sicherheitsmanagement verschiedene Standards. Mit Hilfe des ''[[ISO/IEC 27001]]''- oder des ''[[IT-Grundschutz]]''-Standards wird mit anerkannten Regeln versucht, die Komplexität [[Soziotechnisches System|soziotechnischer Systeme]] für den Bereich des IT-Sicherheitsmanagements zu reduzieren und ein geeignetes Maß an Informationssicherheit zu finden.

| | ==== Schutz von Informationen ==== |

| | ; [[Risikomanagement für Informationssysteme|Informationsrisikomanagement]] |

| | * Schutz von [[Informationen]] durch die Minderung von Informationsrisiken |

|

| |

|

| == Bedeutung der Informationssicherheit ==

| | ; Risikominderung |

| In den frühen Kindertagen<!-- Entweder präzisieren oder umformulieren. Aktuell klingt dies etwas umgangssprachlich und nicht enzyklopädisch. --> des ([[Personal Computer|Personal]]-)[[Computer]]s verstand man unter Computersicherheit die Sicherstellung der korrekten Funktionalität von Hardware (Ausfall von zum Beispiel Bandlaufwerken oder anderen mechanischen Bauteilen) und Software (richtige Installation und Wartung von Programmen). Mit der Zeit änderten sich die Anforderungen an die Computer ([[Internet]], [[Datenspeicher|Speichermedien]]); die Aufgaben zur Computersicherheit mussten anders gestaltet werden. Somit bleibt der Begriff der Computersicherheit wandelbar.

| | * Eintrittwahrscheinlichkeit |

| | * Schadensausmaß |

|

| |

|

| Private und öffentliche [[Unternehmen]] sind heute in allen Bereichen ihrer Geschäftstätigkeit, Privatpersonen in den meisten Belangen des täglichen Lebens auf IT-Systeme angewiesen. Da neben der Abhängigkeit auch die Risiken für IT-Systeme in Unternehmungen in der Regel größer sind als für Computer und [[Netzwerk]]e in privaten Haushalten, ist Informationssicherheit überwiegend Aufgabe von Unternehmen.

| | ; Gefährdungen von Informationen |

| | [[IT-Grundschutz/Kompendium/Elementaren Gefährdungen]] |

|

| |

|

| Entsprechende Verpflichtungen lassen sich im gesamten deutschsprachigen Raum aus den verschiedenen Gesetzen zum Gesellschaftsrecht, Haftungsrecht, Datenschutz, Bankenrecht usw. herleiten. Dort stellt Informationssicherheit einen Baustein des [[Risikomanagement]]s dar. International spielen Vorschriften wie [[Basel II]] und der [[Sarbanes-Oxley Act]] eine wichtige Rolle.

| | ; Beispiele |

| | {| class="wikitable big options" |

| | |- |

| | ! Gefährdung !! Beschreibung |

| | |- |

| | | Unbefugter/unangemessener Zugriff || |

| | |- |

| | | Unrechtmäßige Nutzung || |

| | |- |

| | | Enthüllung || |

| | |- |

| | | Unterbrechung || |

| | |- |

| | | Löschung || |

| | |- |

| | | [[Datenverfälschung|Korruption]] || |

| | |- |

| | | Änderung || |

| | |- |

| | | Einsichtnahme || |

| | |- |

| | | Aufzeichnung || |

| | |- |

| | | Entwertung || |

| | |} |

|

| |

|

| == Bedrohungen ==

| | ; Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle |

| [[Datei:Burned laptop secumem 16.jpg|mini|Verbrannter Laptop]] | | * Geschützte Informationen können jede Form annehmen, etwa elektronisch oder physisch, materiell (etwa [[Dokument|Papier]]) oder immateriell (etwa [[Wissen]]) |

| Verschiedene Szenarien eines Angriffs lassen sich in der IT-Sicherheit vorstellen. Eine Manipulation der Daten einer Website über eine sogenannte [[SQL-Injection]] ist ein Beispiel. Nachfolgend werden einige Angriffe, Ziele sowie Ursachen beschrieben:

| |

|

| |

|

| === Angriffe und Schutz ===

| | ; CIA-Trias Ausgewogenen Schutz |

| Unter einem Angriff auf den Datenschutz oder Datensicherheit (repräsentiert durch zum Beispiel ein Computersystem) versteht man jeden Vorgang, dessen Folge oder Ziel ein Verlust des Datenschutzes oder der Datensicherheit ist. Auch technisches Versagen wird in diesem Sinne als Angriff gewertet.

| | {| class="wikitable big options" |

| | |- |

| | ! Grundwert !! English !! Abkürzung |

| | |- |

| | | [[Datenvertraulichkeit]] || || |

| | |- |

| | | [[Datenintegrität]] || || |

| | |- |

| | | [[Datenverfügbarkeit]] || || |

| | |} |

|

| |

|

| ''Statistische Sicherheit'': Ein System wird dann als sicher bezeichnet, wenn für den Angreifer der Aufwand für das Eindringen in das System höher ist als der daraus resultierende Nutzen. Deshalb ist es wichtig, die Hürden für einen erfolgreichen Einbruch möglichst hoch zu setzen und damit das [[Risiko]] zu reduzieren.

| | ; Schwerpunkt |

| | * Effiziente Umsetzung von [[Richtlinien]] |

| | * ohne die [[Produktivität]] der Organisation zu beeinträchtigen |

|

| |

|

| ''Absolute Sicherheit'': Ein System ist dann absolut sicher, wenn es jedem denkbaren Angriff widerstehen kann. Die absolute Sicherheit kann nur unter besonderen Bedingungen erreicht werden, die die Arbeitsfähigkeit des Systems oft erheblich einschränken (isolierte Systeme, wenige und hochqualifizierte Zugriffsberechtigte).

| | ; Risikomanagement-Prozess Strukturierter [[Risikomanagement]]-Prozess |

| | * Identifizierung von Informationen und zugehörigen [[Vermögenswert (Computersicherheit)|Vermögenswerten]] sowie potenziellen [[Bedrohung (Computer)|Bedrohungen]], [[Schwachstelle (Computer)|Schwachstellen]] und Auswirkungen; |

| | * Bewertung der Risiken |

| | * Entscheidung, wie mit den Risiken umzugehen ist, d.h |

| | * sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren |

| | * wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung |

| | * Überwachung der Aktivitäten |

| | * Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten |

|

| |

|

| Der Mangel an Computersicherheit ist eine vielschichtige Bedrohung, die nur durch eine anspruchsvolle Abwehr beantwortet werden kann. Der Kauf und die Installation einer [[Software]] ist kein Ersatz für eine umsichtige [[Analyse]] der Risiken, möglicher Verluste, der Abwehr und von Sicherheitsbestimmungen.

| | ; Standardisierte Vorgehensweise |

| | Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu [[Passwort]], [[Antivirensoftware]], [[Firewall (Computer)|firewall]], [[Verschlüsselungssoftware]], [[rechtliche Haftung]], [[Sicherheitsbewusstsein]] und Schulung und weitere anzubieten |

|

| |

|

| Ist einmal die Sicherheit eines Systems verletzt worden, muss es als [[Technische Kompromittierung|kompromittiert]] betrachtet werden, was Maßnahmen zur Verhinderung weiterer Schäden und ggf. zur Datenrettung erfordert.

| | Diese [[Standardisierung]] kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden |

| | * Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der [[Kontinuierlicher Verbesserungsprozess|Kontinuierliche Verbesserung]] eingeführt wird |

|

| |

|

| === Effekte oder Ziele === | | === Definition === |

| * Technischer Systemausfall

| | ==== Attribute ==== |

| * Systemmissbrauch z. B. durch illegitime Ressourcennutzung, Veränderung von publizierten Inhalten wie [[Vandalismus#Virtueller Vandalismus|Vandalismus]] etc.

| | [[File:CIAJMK1209-en.svg|alt=vectorial version|mini]] |

| * [[Sabotage]] | | ; Attribute der Informationssicherheit (CIA) |

| * [[Spionage]] | | * [[Vertraulichkeit]] |

| * Betrug und Diebstahl | | * [[Datenintegrität|Integrität]] |

| | * [[Verfügbarkeit]] |

|

| |

|

| === Ursachen oder Mittel === | | ==== Informationssysteme ==== |

| Das [[Bundesamt für Sicherheit in der Informationstechnik]] (BSI) klassifiziert die unterschiedlichen Angriffsmethoden und -mittel in:<ref>{{Literatur |Hrsg=Bundesamt für Sicherheit in der Informationstechnik |Titel=Die Lage der IT-Sicherheit in Deutschland 2016 |Datum=2016-10 }}</ref>

| | ; Hauptteile von [[Informationssysteme]]n |

| * [[Schadprogramm|Schadsoftware bzw. Malware]], zu denen unter anderem [[Computervirus|Computerviren]], [[Trojanisches Pferd (Computerprogramm)|Trojaner]] und [[Computerwurm|Würmer]] gehören,

| | * Hardware |

| * [[Ransomware]], eine besondere Form von Schadsoftware, die den Zugriff auf Daten und Systeme einschränkt und dessen Ressourcen erst gegen Zahlung eines Lösegelds wieder freigibt,

| | * Software |

| * [[Social Engineering (Sicherheit)|Social Engineering]],

| | * Kommunikation |

| * Advanced Persistent Threats (APT), bei denen der Angreifer sein Ziel sorgfältig aussucht,

| |

| * Unerwünscht zugesandte E-Mails ([[Spam]]), der wiederum in klassischen Spam, Schadprogramm-Spam und [[Phishing]] unterteilt werden,

| |

| * [[Botnet]]ze,

| |

| * [[Denial of Service|Distributed-Denial-of-Service-(DDoS)]]-Angriffe,

| |

| * Drive-by-Exploits und Exploit-Kits, die Schwachstellen in Browser, Browser-Plug-ins oder Betriebssystemen ausnutzen,

| |

| * Identitätsdiebstahl, wie zum Beispiel [[Spoofing]], [[Phishing]], [[Pharming (Internet)|Pharming]] oder [[Vishing]],

| |

| * Seitenkanalangriffe – also solche Angriffe, die Nebeneffekte (Laufzeitverhalten, Energieverbrauch) beobachten und so Rückschlüsse auf die Daten ziehen; dies findet insbesondere bei Schlüsselmaterial Anwendung. | |

| Daneben können die oben genannten Effekte auch durch

| |

| * physischen [[Einbruch]] zum Stehlen sensibler Daten wie [[Schlüssel (Kryptologie)|Schlüssel]] oder zum Platzieren von [[Schadprogramm|Malware]], | |

| * [[höhere Gewalt]], zum Beispiel in Form von [[Blitz]]schlag, [[Feuer]], [[Vulkan]]ausbruch oder [[Überschwemmung]] oder

| |

| * Fehlbedienung durch Personal oder zugangsberechtigte Personen verursacht werden. | |

|

| |

|

| === Viren, Würmer, trojanische Pferde ===

| | ; Ziel |

| Während im Firmenumfeld die ganze Themenbreite der Computersicherheit Beachtung findet, verbinden viele Privatanwender mit diesem Begriff primär den Schutz vor [[Computervirus|Viren]], [[Computerwurm|Würmern]], [[Spyware]] und [[Trojanisches Pferd (Computerprogramm)|Trojanern (trojanische Pferde)]].

| | Informationssicherheits-Industriestandards als Schutz- und Präventionsmechanismen auf drei Ebenen oder Schichten zu identifizieren und anzuwenden: |

| | * [[Physikalische Informationssicherheit|physikalisch]] |

| | * persönlich |

| | * organisatorisch |

|

| |

|

| Die ersten Computerviren waren noch recht harmlos und dienten lediglich dem Aufzeigen diverser Schwachstellen von Computersystemen. Doch recht bald erkannte man, dass Viren zu weitaus mehr in der Lage sind. Es begann eine rasante Weiterentwicklung der Schädlinge und der Ausbau ihrer Fähigkeiten – vom simplen Löschen von Dateien über das Ausspionieren von Daten (zum Beispiel von Passwörtern) bis hin zum Öffnen des Rechners für entfernte Benutzer ([[Backdoor]]).

| | ==== Richtlinien ==== |

| | Verfahren und Richtlinien implementieren |

| | * Administratoren, Benutzern und Betreibern mitteilen, wie Produkte verwendet werden sollen |

| | * Um die Informationssicherheit innerhalb der Organisationen zu gewährleisten |

|

| |

|

| Mittlerweile existieren diverse Baukästen im Internet, die neben einer Anleitung auch alle notwendigen Bestandteile für das einfache Programmieren von Viren liefern. Nicht zuletzt schleusen kriminelle Organisationen Viren auf PCs ein, um diese für ihre Zwecke ([[Spam|UBE]]/[[Spam|UCE]], [[Denial of Service|DoS]]-Angriffe etc.) zu nutzen. So entstanden bereits riesige [[Botnet|Bot-Netze]], die auch illegal vermietet werden.

| | ==== Definitionen von Informationssicherheit ==== |

| | {| class="wikitable big options" |

| | |- |

| | ! Definition !! Beschreibung !! Quelle |

| | |- |

| | | Vertraulichkeit, Integrität und Verfügbarkeit<br>von Informationen || Weitere Eigenschaften |

| | * [[Authentizität]] |

| | * [[Verantwortlichkeit]] |

| | * [[Nichtabstreitbarkeit]] |

| | * [[Zuverlässigkeit]] |

| | | ISO/IEC 27000 |

| | |- |

| | | Schutz von</br>Informationen/Informationssystemen || vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten || CNSS, 2010 |

| | |- |

| | | Nur autorisierte Benutzer || (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit) || [[ISACA]], 2008 |

| | |- |

| | | Ist ein Prozess || des Schutzes des geistigen Eigentums einer Organisation || Pipkin, 2000 |

| | |- |

| | | Disziplin des Risikomanagements || deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten || McDermott und Geer, 2001 |

| | |- |

| | | Gut informiertes Gefühl<br>der Sicherheit || dass Informationsrisiken und -kontrollen im Gleichgewicht sind || Anderson, J., 2003 |

| | |- |

| | | Schutz von Informationen || minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden || Venter und Eloff, 2003 |

| | |} |

|

| |

|

| == Maßnahmen ==

| | ; Multidisziplinäres Studien- und Berufsfeld |

| Die Maßnahmen müssen im Rahmen der Erstellung eines [[Sicherheitskonzept]]es an den Wert der zu schützenden Unternehmenswerte angepasst werden. Zu viele Maßnahmen bedeuten zu hohe finanzielle, organisatorische oder personelle Aufwände. Akzeptanzprobleme treten auf, wenn die Mitarbeiter nicht genügend in den Prozess der IT-Sicherheit eingebunden werden. Implementiert man zu wenig Maßnahmen, bleiben für Angreifer lohnende Sicherheitslücken offen.

| | Das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen |

|

| |

|

| === Management ===

| | ; Bedrohungskategorien |

| Informationssicherheit ist grundsätzlich eine Aufgabe der Leitung einer Organisation oder eines Unternehmens und sollte nach einem Top-Down-Ansatz organisiert sein. Insbesondere die Verabschiedung von Informationsschutz- und Sicherheitsrichtlinien (englisch: ''Security Policy'') ist Aufgabe des obersten Managements. Weitere Aufgabe des Managements kann die Einführung und der Betrieb eines [[Information Security Management System|Informationssicherheitsmanagement-Systems (ISMS)]] sein. Dieses ist für die operative Umsetzung und Kontrolle der Security Policy zuständig. Durch diese Maßnahmen sollen geeignete Organisations- und Managementstrukturen für den Schutz der Unternehmenswerte geschaffen werden. Weitere Informationen sind im Artikel [[IT-Sicherheitsmanagement]] zu finden.

| | Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden |

| | * Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen |

|

| |

|

| === Operative Maßnahmen ===

| | ; Relevanter Satz von Sicherheitszielen |

| Maßnahmen sind unter anderem physische beziehungsweise räumliche Sicherung von Daten und weitere Vorkehrungen der [[Datensicherung]], [[Verschlüsselung]], [[Zugriffskontrolle]]n sowie der Einsatz [[Fehlertoleranz|fehlertoleranter Systeme]]. Wichtige Voraussetzung ist die Sicherheit der verarbeitenden Systeme. Ein effektives [[Sicherheitskonzept]] berücksichtigt neben technischen Maßnahmen auch organisatorische und personelle Maßnahmen.

| | * Vertraulichkeit |

| | * Integrität |

| | * Verfügbarkeit |

| | * Datenschutz |

| | * Authentizität |

| | * Vertrauenswürdigkeit |

| | * Nichtabstreitbarkeit |

| | * Rechenschaftspflicht |

| | * Überprüfbarkeit |

|

| |

|

| Zu den Sicherheitsmaßnahmen, die von jedem Verantwortlichen für die Informationssicherheit in [[Unternehmen]], aber vor allem auch von [[Privathaushalt|privaten Nutzern]] von Computern und Netzwerken für die Informationssicherheit getroffen werden können, gehören unter anderem die folgenden Punkte.<ref>Vergleiche auch [http://www.enisa.europa.eu/publications/eqr/issues/eqr-q3-2006-vol.-2-no.-3 ENISA Quarterly Vol. 2, No. 3, Oct 2006], [[Europäische Agentur für Netz- und Informationssicherheit|ENISA]], abgerufen am 29. Mai 2012</ref>

| | Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung |

|

| |

|

| ==== Zugangskontrolle ==== | | == Verfahren == |

| Der berechtigte [[Authentifizierung|Zugang]] zu Computersystemen und [[Anwendungssoftware]] muss durch eine zuverlässige und sichere [[Zugangskontrolle (Informatik)|Zugangskontrolle]] gewährleistet werden. Dies kann mit individuellen [[Benutzername]]n und hinreichend komplexen [[Kennwort|Kennwörtern]] und insbesondere mit weiteren Faktoren realisiert werden (siehe auch [[Zwei-Faktor-Authentifikation]]), wie zum Beispiel mit [[Transaktionsnummer]]n oder mit [[Security-Token]].

| | {{:Informationssicherheit/Verfahren}} |

|

| |

|

| ==== Eingeschränkte Benutzerkonten verwenden ==== | | <noinclude> |

| Der [[Systemadministrator]] darf tiefgehende Änderungen an einem Computer durchführen. Dies erfordert entsprechende Kenntnis der Gefahren, und es ist für normale Benutzer alles andere als ratsam, mit den Rechten eines Administrators im [[Internet]] zu surfen, [[Datei]]en oder [[E-Mail]]s herunterzuladen. Moderne Betriebssysteme verfügen daher über die Möglichkeit, die [[Zugriffsrecht|Benutzerrechte]] einzuschränken, so dass zum Beispiel Systemdateien nicht verändert werden können.

| | == Anhang == |

| | | {| class="wikitable options" |

| ==== Restriktive Konfiguration ====

| | |- |

| Die Verwendung eingeschränkter Benutzerkonten für die tägliche Arbeit verhindert die [[Technische Kompromittierung|Kompromittierung]] des [[Betriebssystem]]s selbst, der Systemkonfiguration und der (schreibgeschützt) installierten Anwendungs- und System-Programme, bietet aber keinen Schutz gegen Kompromittierung der Benutzerdaten und der Benutzerkonfiguration: unter eingeschränkten Benutzerkonten sind beliebige Programme (dazu zählen auch [[Shellskript]]s und [[Stapelverarbeitungsdatei]]en) ausführbar, obwohl die wenigsten Benutzer diese Möglichkeit überhaupt nutzen.

| | ! Gebiet !! Beschreibung |

| | | |- |

| Da Benutzer typischerweise (nur) die mit dem Betriebssystem gelieferten sowie die von ihrem Administrator installierten Programme verwenden, ist es möglich, Benutzern die Rechte zum Ausführen von Dateien nur dort zu gewähren, wo das Betriebssystem und die installierten Programme abgelegt sind (und sie nicht schreiben können), und überall dort zu entziehen, wo sie selbst schreiben können. Schädliche Programme, die beispielsweise von einer infizierten Webseite heruntergeladen und vom Benutzer unbemerkt als sog. „[[Drive-by-Download]]“ im Cache des [[Webbrowser|Browsers]] abgelegt werden, werden damit unschädlich gemacht.

| | | [[Informationssicherheit/Grundlagen|Grundlagen]] || |

| | | |- |

| Aktuelle Versionen von [[Microsoft]] [[Windows]] erlauben die Umsetzung dieser Restriktion mit den sog. „Softwarebeschränkungsrichtlinien“<ref>[http://support.microsoft.com/kb/310791/de-de Beschreibung der Softwarebeschränkungsrichtlinien in Windows XP], abgerufen am 9. August 2013.</ref><ref>[http://support.microsoft.com/kb/324036/de-de So wird’s gemacht: Verwendung von Richtlinien für Softwareeinschränkung in Windows Server 2003], abgerufen am 9. August 2013.</ref><ref>[http://technet.microsoft.com/de-de/bb457006.aspx Using Software Restriction Policies to Protect Against Unauthorized Software], abgerufen am 9. August 2013.</ref><ref>[http://technet.microsoft.com/de-de/cc507878.aspx Using Software Restriction Policies to Protect Against Unauthorized Software], abgerufen am 9. August 2013.</ref><ref>[http://technet.microsoft.com/de-de/cc786941.aspx How Software Restriction Policies Work], abgerufen am 9. August 2013.</ref> alias „SAFER“.

| | | [[ISMS/Glossar|Begriffe]] || |

| | | |- |

| Die [[Datenausführungsverhinderung]]<ref>[http://support.microsoft.com/kb/875352/de-de Detaillierte Beschreibung der Funktion „Datenausführungsverhinderung“ in Windows XP Service Pack 2, Windows XP Tablet PC Edition 2005 und Windows Server 2003], abgerufen am 9. August 2013.</ref> aktueller Betriebssysteme wendet dieselbe Restriktion im [[Virtueller Speicher|virtuellen Speicher]] an.

| | | [[IT-Sicherheit/Grundfunktionen|Schutzziele]] || |

| | | |- |

| ==== Software aktuell halten ====

| | | [[Managementsystem_für_Informationssicherheit|Managementsystem]] || |

| Für viele Programme werden (regelmäßig) [[Softwareaktualisierung|Aktualisierungen]] angeboten. Diese bieten nicht immer nur eine veränderte oder verbesserte Funktionalität, sondern beheben häufig auch Sicherheitslücken und [[Programmfehler]]. Besonders betroffen sind vor allem Programme, die über [[Netzwerk]]e mit dem Internet kommunizieren, wie zum Beispiel [[Betriebssystem]]e, [[Webbrowser|Browser]], [[Sicherheitssoftware|Schutzprogramme]] oder [[E-Mail]]-Programme.

| | |- |

| | | | [[IT-Grundschutz/Maßnahmen|Maßnahmen]] || |

| Sicherheitsrelevante Software-Aktualisierungen sollten so schnell wie möglich aus [[Digitales Zertifikat|überprüfbaren]] und [[Verifikation|zuverlässigen]] Quellen auf den entsprechenden Rechnersystemen installiert werden. Viele Geräte im [[Internet der Dinge]] und Programme bieten eine automatische Funktion an, die die Aktualisierung im Hintergrund ohne das Eingreifen des Benutzers bewerkstelligt, indem die aktualisierte Software direkt aus dem Internet geladen wird.

| | |- |

| | | | [[Common Criteria]] || |

| Ein aktives, regelmäßiges Patch-Management verhindert das Ausnutzen von Schwachstellen in installierter Software, was laut BSI vor allem für Angriffsziele innerhalb Staat, Verwaltung und Wirtschaft zu den Top-Bedrohungen der IT-Sicherheit zählt.<ref>{{Internetquelle |url=https://www.bsi.bund.de/DE/Service-Navi/Publikationen/Lagebericht/lagebericht_node.html |titel=Die Lage der IT-Sicherheit in Deutschland |sprache=de |abruf=2023-02-14}}</ref> Dem entgegen steht, dass lediglich 35,8 % der Unternehmen in Deutschland im Jahr 2021 ein aktives Patch-Management implementiert hatten.

| | |- |

| ==== Veraltete, unsichere und unbenutzte Software deinstallieren ====

| | | [[Security Engineering]] || |

| Software, deren Hersteller die Wartung eingestellt hat, sogenannte End of Life (EOL), die unsicher ist oder die nicht mehr benutzt wird, muss deinstalliert werden, um den Schutz zu gewährleisten.

| | |- |

| | | | [[:Kategorie:ISMS/Qualifizierung|Qualifizierung]] || |

| ==== Sicherungskopien erstellen ====

| | |- |

| Von jeder [[Datei]], die wichtig ist, muss mindestens eine [[Datensicherung|Sicherungskopie]] auf einem separaten [[Datenspeicher|Speichermedium]] angefertigt werden. Hierzu gibt es zum Beispiel [[Datensicherung|Backup]]-Software, die diese Aufgaben regelmäßig und automatisch erledigt. Im Rahmen von wiederkehrenden Wartungsarbeiten müssen angefertigte Sicherungskopien auf Integrität, Vertraulichkeit und Verfügbarkeit geprüft werden.

| | | [[Informationssicherheit/Audit und Zertifizierungen|Audit und Zertifizierungen]] || |

| | | |- |

| Im Unternehmensbereich kommen [[Backup]]-Lösungen mit örtlicher Distanz wie beispielsweise durch ein zweites Rechenzentrum mit redundanter Spiegelung sowie Cloud-Lösungen infrage. Diese Lösungen sind oftmals kostspielig. Die Verbesserung der Datensicherheit durch Sicherungskopien ist im Privatbereich weniger kostenintensiv. So können je nach Datenmenge auch kleinere Wechseldatenträger wie [[DVD]] oder [[Blu-ray Disc|Blu-ray]] sowie externe (USB-)Festplatten oder [[Network Attached Storage|NAS]]-Systeme zur Sicherung genutzt werden.

| | | [[Informationssicherheit/Rahmenbedingungen|Rahmenbedingungen]] || |

| | | |- |

| Grundsätzlich gilt, dass die Relevanz der Daten für unternehmerische oder private Zwecke über Art und Häufigkeit der Sicherung sowie über die Anzahl der Sicherungskopien entscheiden sollte.

| | | [[Informationssicherheit/Umsetzungsbereiche|Umsetzungsbereiche]] || |

| | | |- |

| ==== Antiviren-Software verwenden ====

| | | [[Mobile Endgeräte]] || |

| Wenn Daten aus dem [[Internet]], von [[Mailserver]]n heruntergeladen oder von [[Datenspeicher|Datenträgern]] kopiert werden, besteht immer die Möglichkeit, dass sich darunter auch schädliche Dateien befinden. Solche [[Schadprogramm]]e sind oft auf [[Computervirus#Gefährdungsgrad unterschiedlicher Betriebssysteme|weitverbreitete Betriebssysteme]] oder [[Webbrowser#Marktanteile und deren Messung|häufig genutzte Browser]] ausgerichtet.

| | |- |

| | | | [[Bedrohung]]en || |

| Zur Vermeidung einer Kompromittierung sollten nur Dateien oder Anhänge geöffnet werden, denen man vertraut oder die von einem sogenannten [[Antivirenprogramm]] als unschädlich erkannt werden.

| | |} |

| | |

| Allerdings können weder Vertrauen noch Antivirenprogramme vor allen schädlichen Dateien schützen. Eine vertrauenswürdige Quelle kann selbst infiziert sein, und Antivirenprogramme können unter Umständen neue sowie unbekannte Schädlinge nicht entdecken. Deshalb sollten sie regelmäßig, eventuell sogar mehrmals täglich aktualisiert werden.

| |

| | |

| Antivirenprogramme können sogar schädliche Nebenwirkungen haben, indem sie unschädliche Systemdateien irrtümlich als „infiziert“ erkennen und diese beseitigen, worauf das Betriebssystem nicht mehr korrekt funktioniert oder gar nicht mehr startet. Wie alle Computerprogramme können sie selbst Fehler und Sicherheitslücken haben, sodass unter Umständen das Computersystem nach der Installation nicht sicherer ist oder sogar unsicherer werden kann. Zudem können sie durch Werbeaussagen wie „bietet umfassenden Schutz gegen alle Bedrohungen“ zu riskanterem Verhalten verleiten.

| |

| | |

| ==== Diversifikation ====

| |

| Eine weitere Maßnahme zur Reduktion der Gefahren besteht in der Diversifizierung von Software, also darin, Software von verschiedenen, auch nicht marktführenden Anbietern zu verwenden. Die Angriffe von [[Cracker (Computersicherheit)|Crackern]] zielen oftmals auf Produkte von großen Anbietern, weil sie bei kriminellen Angriffen damit den größten Gewinn erzielen und ansonsten gegebenenfalls den größten „Ruhm“ erlangen. Insofern kann es ratsam sein, auf Produkte von kleineren und weniger bekannten Unternehmen oder auf [[Open Source|Open-Source]]-Software zurückzugreifen.

| |

| | |

| ==== Firewalls verwenden ====

| |

| Gegen Angriffe, die ohne das aktive Zutun des Nutzers drohen, ist eine [[Firewall|Netzwerk-Firewall]] oder eine [[Personal Firewall]] unerlässlich. Sie verhindert unerwünschte Zugriffe auf den Computer und unbeabsichtigte Aktivitäten des eigenen Computers, die vom Benutzer meist gar nicht bemerkt werden. Die Konfiguration einer Firewall ist nicht [[Trivialität|trivial]] und erfordert eine gewisse Kenntnis der Vorgänge und Gefahren. Sollte man diese Grundkenntnisse nicht besitzen ist es ratsam, einen Experten zu konsultieren, sollte man sich trotzdem eine Firewall einrichten wollen.

| |

| | |

| Eine falsch eingestellte Firewall kann mehr Schaden anrichten, als verhindern.

| |

| | |

| ==== Sandbox ====

| |

| Eine [[Sandbox]] (übertragene Bezeichnung: „Sandkasten“) sperrt ein potenziell schädliches Programm ein. Im schlimmsten Falle kann das Programm im Innern der Sandbox Schaden anrichten. Beispielsweise gibt es keinen Grund, weshalb ein PDF-Reader auf OpenOffice-Dokumente zugreifen muss. Die Sandbox wäre in diesem Fall „alle PDF-Dokumente und sonst nichts“. Techniken wie [[AppArmor]] und [[SELinux]] ermöglichen den Bau einer Sandbox.

| |

| | |

| ==== Aktive Inhalte deaktivieren ====

| |

| Bei [[Aktive Inhalte|aktiven Inhalten]] handelt es sich um Funktionalitäten, die die Bedienung eines Computers vereinfachen sollen. Das automatische Öffnen beziehungsweise Ausführen von heruntergeladenen Dateien birgt jedoch die Gefahr, dass diese schädlichen [[Computerprogramm|Code]] ausführen und den Rechner [[Infektion|infizieren]]. Um dies zu vermeiden, sollten aktive Inhalte, wie zum Beispiel [[ActiveX]], [[Java-Technologie|Java]] oder [[JavaScript]], so weit wie möglich deaktiviert werden.

| |

| | |

| ==== Sensible Daten verschlüsseln ====

| |

| Daten, die nicht in die Hände Dritter geraten sollen, können durch geeignete Maßnahmen, wie zum Beispiel mit der Software [[GNU Privacy Guard|GPG]] oder mit [[Festplattenverschlüsselung]], geschützt werden (siehe auch [[Kryptographie]]). Dies betrifft nicht nur Daten, die sich zwischen zwei Rechnern im Transit befinden, sondern auch Daten, die sich stationär auf [[Massenspeicher]]n befinden. Ein typisches Beispiel ist die Übertragung von Kreditkartennummern während des Online-Einkaufs, welche oft<ref>W3Techs [https://w3techs.com/technologies/details/ce-httpsdefault/all/all ''Usage of Default protocol https for websites'']. Abgerufen am 30. Mai 2019.</ref> via [[Hypertext Transfer Protocol Secure|HTTPS]] geschützt werden. Der Zugriff auf den Inhalt ist nur dann möglich, wenn eine Partei über den richtigen [[Nummerung|Schlüssel]] verfügt. Besonders gefährdet sind unverschlüsselte, kabellose Netze, wie zum Beispiel offene [[Wireless Local Area Network|WLANs]]. Sollten keine weiteren Schutzmaßnahmen ergriffen worden sein, wie z. B. der Einsatz von einem [[Virtual Private Network|VPN]], erhalten Unbefugte potenziell unbemerkten Zugriff auf die übertragenen Daten.

| |

| | |

| Auch für Behörden und Unternehmen ist die Datensicherheit, vor allem in Bezug auf den Datentransport, ein äußerst sensibles Thema. Immer wieder erfordern Geschäftsprozesse die mobile Verfügbarkeit von Forschungs-, Finanz-, Kunden- oder Kontodaten. Bei der Datenaufbewahrung und dem Datentransport müssen sich Behörden und Unternehmen auf höchste Sicherheit verlassen können. Gelangen sensible Daten in unbefugte Hände, entsteht meist ein irreparabler Schaden, insbesondere wenn die Daten verbreitet oder missbraucht werden. Um dies zu verhindern und höchste Datensicherheit für den mobilen Datentransport zu gewährleisten, müssen neben dem Kriterium der Datenverschlüsselung auch die Kriterien wie Datenintegrität (siehe [[Authentifizierung]]) und Lebenszyklus der Schlüssel beachtet werden.

| |

| | |

| Das angestrebte Niveau an Datensicherheit bestimmt die empfohlenen Verschlüsselungsmethoden und Verschlüsselungsstärken. Für Anwendungen mit symmetrischer Verschlüsselung empfiehlt das [[Bundesamt für Sicherheit in der Informationstechnik|BSI (Deutschland)]] die Verschlüsselungsmethode [[Advanced Encryption Standard|AES]] mit einer Schlüssellänge ab 128 Bit<ref>BSI [https://www.bsi.bund.de/SharedDocs/Downloads/DE/BSI/Publikationen/TechnischeRichtlinien/TR02102/BSI-TR-02102.pdf ''TR-02102-1: Kryptographische Verfahren: Empfehlungen und Schlüssellängen''], Seite 22–23, ''[[Bundesamt für Sicherheit in der Informationstechnik]]'', Bonn, 22. Februar 2019. Abgerufen am 30. Mai 2019.</ref>. Als Betriebsart werden [[CCM Mode|CCM]], [[Galois/Counter Mode|GCM]], [[Cipher Block Chaining Mode|CBC]] und [[Counter Mode|CTR]] empfohlen.

| |

| | |

| [[Passwort|Passwörter]], [[persönliche Identifikationsnummer]]n (PIN) und [[Transaktionsnummer]]n (TAN) sollten nicht unverschlüsselt gespeichert oder übertragen werden.

| |

| | |

| ==== Protokollierung ====

| |

| Automatisch erstellte [[Logging|Protokolle]] oder [[Logdatei]]en können dabei helfen, zu einem späteren Zeitpunkt zu ermitteln, wie es zu Schäden an einem Rechnersystem gekommen ist.

| |

| | |

| ==== Sichere Entwicklungssysteme und Laufzeitumgebungen verwenden ====

| |

| Für die Generierung und [[Softwarewartung|Wartung]] sicherer Software ist es sehr nützlich, schon bei der [[Softwaretechnik|Softwareentwicklung]] [[Strukturierte Programmierung|strukturiert zu programmieren]] und leicht überschaubare und erlernbare Werkzeuge zu verwenden, die möglichst enggefasste [[Variable (Programmierung)|Sichtbarkeitsregeln]] und [[Datenkapselung (Programmierung)|gekapselte]] [[Modul (Software)|Programmmodule]] mit eindeutig definierten [[Schnittstelle#Softwareschnittstellen|Schnittstellen]] erlauben.<ref>[http://www.enisa.europa.eu/publications/eqr/issues/eqr-q4-2007-vol.-3-no.-4 ENISA Quarterly, Q4 2007, vol. 3, no. 4], [[Europäische Agentur für Netz- und Informationssicherheit|ENISA]], abgerufen am 29. Mai 2012</ref> Durch eingeschränkte Freiheiten bei der Programmierung, wie zum Beispiel die Beschränkung auf [[Vererbung (Programmierung)#Mehrfachvererbung|einfache Vererbung]] oder das Verbot von [[Zirkelbezug|Zirkelbezügen]] oder kritischen [[Typumwandlung]]en, wird in der Regel zugleich das Potenzial von [[Programmfehler]]n eingeschränkt. Dabei ist es auch sinnvoll und hilfreich, bereits [[Softwaretest|getestete Software]] durch geeignete Maßnahmen wiederzuverwenden, wie zum Beispiel durch die Verwendung von [[Prozedur (Programmierung)|Prozeduren]] oder [[Objektorientierung|objektorientierten]] [[Datenstruktur]]en.

| |

| | |

| Entwickler von Software, die zum sicheren [[Datenaustausch]] zwischen Rechnern eingesetzt wird, müssen moderne [[Integrierte Entwicklungsumgebung|Entwicklungssysteme]] und [[Programmiersprache]]n einsetzen, da ältere Systeme häufig [[Sicherheitslücke]]n aufweisen und nicht über die entsprechende Sicherheitsfunktionalität verfügen. Sichere Software ist nur in entsprechenden, modernen und sicheren [[Laufzeitumgebung]]en lauffähig und sollte mit Entwicklungswerkzeugen (wie zum Beispiel [[Compiler]]n) erstellt werden, die ein möglichst hohes Maß an [[Inhärenz|inhärenter]] Sicherheit bieten, wie zum Beispiel Modulsicherheit, [[Typsicherheit]] oder die Vermeidung von [[Pufferüberlauf|Pufferüberläufen]].

| |

| | |

| Auch bei Geräten, die nicht in einem [[Rechnernetz]] beziehungsweise im [[Internet der Dinge]] betrieben werden, kann die Informationssicherheit durch geeignete Entwicklungssysteme und Laufzeitumgebungen erhöht werden. Datenverlust durch unzuverlässigen Programmcode ([[Absturz (Computer)|Computerabsturz]]) kann vorbeugend zum Beispiel durch [[compiler]]generierte Überprüfung von [[Indexmenge (Mathematik)|Indizes]] von [[Datenfeld]]ern, unzulässigen [[Zeiger (Informatik)|Zeigern]] oder nach dem Auftreten von [[Programmfehler]]n durch [[Ausnahmebehandlung]] in der Laufzeitumgebung vermieden werden. Ferner ist es in objektorientierten Laufzeitumgebungen unerlässlich und auch in anderen Systemen sicherer, eine [[Garbage Collection|automatische Speicherbereinigung]] durchzuführen, damit nicht versehentlich Speicherplatz freigegeben wird.

| |

| | |

| Manche Entwickler vertrauen auf die [[Verifizierung#Informatik (Verifizieren von Software)|Verifikation von Programmcode]], um die [[Korrektheit (Informatik)|Korrektheit von Software]] zu verbessern. Ferner ist es möglich, bereits implementierte Software durch bestimmte Verfahren, wie zum Beispiel die Verwendung von [[Proof-Carrying Code]], erst während der Laufzeit zu überprüfen und deren Ausführung bei der Nichteinhaltung von [[Sicherheitsrichtlinie]]n zu verhindern.

| |

| | |

| ==== Sensibilisierung und Befähigung der Mitarbeiter ====

| |

| Ein wichtiger Aspekt in der Umsetzung von [[Sicherheitsrichtlinie]]n ist die Ansprache der eigenen Mitarbeiter, die Bildung von sogenannter IT-Security-[[Public Awareness|Awareness]]. Hier fordern die ersten [[Arbeitsgericht|Arbeitsrichter]] den Nachweis der erfolgten Mitarbeitersensibilisierung für den Fall eines etwaigen Verstoßes gegen die Firmenrichtlinien.

| |

| | |

| Da [[Wirtschaftsspionage|Industriespionage]] oder gezielte, wirtschaftlich motivierte [[Sabotage]] gegen Unternehmen nicht allein mit technischen Mitteln, sondern beispielsweise durch [[Social Engineering (Sicherheit)|Social Engineering]] ausgeführt werden, erhält diese menschliche Seite der Informationssicherheit zusätzliche Bedeutung. Mitarbeiter sollten über mögliche Tricks der Angreifer orientiert sein und gelernt haben, mit potenziellen Angriffen umzugehen. Die Sensibilisierung variiert typischerweise von Unternehmen zu Unternehmen von Präsenzveranstaltungen über [[Webanwendung|webbasierte]] [[Seminar]]e bis hin zu Sensibilisierungskampagnen.

| |

| | |

| Der Fokus verschiebt sich dabei inzwischen von der reinen Sensibilisierung ''(Awareness)'' hin zur Befähigung ''([[Empowerment]])'' der Anwender, eigenverantwortlich für mehr Sicherheit im Umgang mit IT-gestützten Informationen zu sorgen.<ref>Urs E. Gattiker: [http://www.cytrap.eu/files/info/2007/pdf/2007-10-18-CertGovNL-Presentation-fin-online.pdf ''Why information security awareness initiatives have failed and will continue to do so''.] (PDF; 273 kB) Präsentation auf der govcert.nl 2007 conference.</ref> In Unternehmen kommt dabei dem „Information Security Empowerment“ der Führungskräfte besondere Bedeutung zu, da sie Vorbildfunktion für ihre Abteilungsmitarbeiter haben und dafür verantwortlich sind, dass die Sicherheitsrichtlinien ihres Verantwortungsbereiches zu den Arbeitsabläufen passen – eine wichtige Voraussetzung für die Akzeptanz.<ref>Axel Tietz, Johannes Wiele: ''Awareness ist nur ein Anfang''. In: ''Informationsdienst IT-Grundschutz'', Nr. 5/6, Mai 2009, S. 28–30, ({{ISSN|1862-4375}})</ref>

| |

| | |

| == Standards, „Best Practices“ und Ausbildung im Überblick ==

| |

| Zur Bewertung und [[Zertifizierung]] der ''Sicherheit von Computersystemen'' existieren internationale [[Qualitätsmanagementnorm|Normen]]. Wichtige Normen in diesem Zusammenhang waren die amerikanischen [[Trusted Computer System Evaluation Criteria|TCSEC]] und die europäischen [[Information Technology Security Evaluation Criteria|ITSEC]]-Standards. Beide wurden 1996 von dem neueren [[Common Criteria for Information Technology Security Evaluation|Common-Criteria]]-Standard abgelöst. Die Evaluierung und Zertifizierung von IT-Produkten und -systemen erfolgt in Deutschland in der Regel durch das [[Bundesamt für Sicherheit in der Informationstechnik]] (BSI).

| |

| | |

| === IT-Sicherheitsmanagement ===

| |

| Die Aufgabe des ''[[IT-Sicherheitsmanagement]]s'' ist die systematische Absicherung eines informationsverarbeitenden IT-Verbundes. Gefahren für die Informationssicherheit oder Bedrohungen des Datenschutzes eines Unternehmens oder einer Organisation sollen verhindert oder abgewehrt werden. Die Auswahl und Umsetzung von ''IT-Sicherheitsstandards'' zählt zu den Aufgaben des IT-Sicherheitsmanagements. Standards des IT-Sicherheitsmanagements sind beispielsweise:

| |

| * [[IT-Grundschutz]] des BSI

| |

| ** Die [[IT-Grundschutz-Kataloge]] definieren für die verschiedenen Aspekte einer IT-Landschaft konkrete Maßnahmen, die zur Erhaltung der Sicherheit bei niedrigem und mittlerem Schutzbedarf erfüllt werden müssen [[Waschzettel#Werbung und Public Relations|(Waschzettel)]]. Für Systeme mit hohem Schutzbedarf geben die Grundschutzkataloge ein strukturiertes Vorgehen, um die notwendigen Maßnahmen zu identifizieren. Die Grundschutz-Kataloge sind primär in Deutschland bekannt, liegen allerdings auch englischsprachig vor.

| |

| * [[ISO/IEC 27001]]: Norm für Informationssicherheitsmanagementsysteme (ISMS)

| |

| * [[ISO/IEC 27002]]: Leitfaden für das Informationssicherheitsmanagement (vormals ISO/IEC17799:2005)

| |

| | |

| Weltweit am stärksten verbreitet ist die ISO/IEC 27001-Norm.

| |

| | |

| Weitere Standards sind zu finden im {{Hauptartikel|IT-Sicherheitsmanagement}}

| |

| | |

| === Security Engineering ===

| |

| Das Fachgebiet [[Security Engineering]] stellt Instrumente zur Abwehr und Analyse von Angriffen und Bedrohungen von IT-Systemen bereit.<ref>Claudia Eckert: ''IT-Sicherheit.'' 9. Auflage. De Gruyter, München, 2014, S. 183–222</ref><ref>[http://www.inf.fu-berlin.de/inst/ag-se/teaching/S-BSE/100_gruhn_security-engineering.pdf Security Engineering: Einführung und Überblick] – abgerufen am 26. Mai 2022</ref>

| |

| | |

| === Ausbildung ===

| |

| Neben den Standards zur Informationssicherheit gibt es auch Standards für die Ausbildung von Sicherheitsfachkräften. Als wichtigste sind zu nennen die Zertifizierungen zum [[Certified Information Security Manager]] (CISM) und [[Certified Information Systems Auditor]] (CISA) der [[ISACA]], die Zertifizierung zum [[Certified Information Systems Security Professional]] (CISSP) des International Information Systems Security Certification Consortium (ISC)², die Security+ Zertifizierung von [[CompTIA]], die Zertifizierung zum [[TeleTrusT Information Security Professional]] (TISP)<ref>Frank van der Beek: ''[https://silo.tips/download/wie-lehrt-man-it-sicherheit-am-besten-eine-empirische-studie Wie lehrt man IT-Sicherheit am Besten? Eine empirische Studie]'' (PDF; 2,4 MB). S. 17.</ref> des TeleTrusT – Bundesverband IT-Sicherheit e. V. sowie die GIAC-Zertifizierungen des SANS Institute. Eine erweiterte Übersicht bietet die [[Liste der IT-Zertifikate]].

| |

| | |

| === Audits und Zertifizierungen ===

| |

| Um ein gewisses Standardmaß an Informationssicherheit zu gewährleisten, ist die regelmäßige Überprüfung von Maßnahmen zur Risikominimierung und -dezimierung Pflicht. Auch hier rücken wieder organisatorische und technische Aspekte in den Vordergrund.

| |

| | |

| Technische Sicherheit kann zum Beispiel durch Maßnahmen wie regelmäßige [[Penetrationstest (Informatik)|Penetrationstests]] oder vollständige [[IT-Sicherheitsaudit|Sicherheitsaudits]] erreicht werden, um eventuell bestehende Sicherheitsrisiken im Bereich von informationstechnischen Systemen, Applikationen und/oder in der informationstechnischen [[Infrastruktur]] zu erkennen und zu beseitigen.

| |

| | |

| Organisatorische Sicherheit kann durch [[Audit]]s der entsprechenden Fachabteilungen einer Organisation erreicht und überprüft werden. Beispielsweise können vordefinierte Testschritte beziehungsweise Kontrollpunkte eines Prozesses während eines Audits getestet werden.

| |

| | |

| Aus Feststellungen der weitreichenden Überprüfungsmethoden lassen sich Maßnahmen zur weiteren Risikominimierung beziehungsweise -dezimierung ableiten. Eine Methodik, wie in diesem Absatz beschrieben, ist unmittelbar konform zu [[Normung|Normen]] wie [[ISO/IEC 27001]], [[BS 7799]] oder [[gesetz]]lichen Vorschriften. Hier wird meist eine Nachvollziehbarkeit über Vorgänge der Informationssicherheit unmittelbar eingefordert, indem Unternehmen ein [[Risikomanagement]] abverlangt wird.

| |

| | |

| Bei der Arbeit an Maschinen und Anlagen haben Komponenten der funktionalen Sicherheit für den Menschen eine wichtige Schutzfunktion. Damit Sicherheitsfunktionen von Steuerungen zuverlässig funktionieren, muss auch die Steuerung selbst vor Ausfall und Manipulation geschützt werden. Daher werden auch Security-Aspekte der funktionalen Sicherheit von industriellen Automatisierungssystemen geprüft und zertifiziert. Diese Prüfung/Zertifizierung kann nur in Kombination mit einer Zertifizierung der funktionalen Sicherheit durchgeführt werden oder auf einer solchen Zertifizierung aufbauen. Ein Prüfgrundsatz formuliert Anforderungen für das Erreichen eines Security-Levels 1 (SL 1: Schutz gegen gelegentlichen oder zufälligen Verstoß) nach [[IEC 62443|DIN EN 62443-3-3]]. Weitere Grundlagen dieses Prüfgrundsatzes sind die Normen IEC/TS 62443-1-1, DIN EN IEC 62443-4-1, DIN EN IEC 62443-4-2.<ref>{{Internetquelle |autor=Institut für Arbeitsschutz der Deutschen Gesetzlichen Unfallversicherung (IFA) |url=https://www.dguv.de/medien/dguv-test-medien/_pdf_zip_doc_ppt/pruefgrundsaetze/ifa/gs_ifa_m24_2020_01_200511.pdf |titel=Grundsätze für die Prüfung und Zertifizierung von Security-Aspekten in der funktionalen Sicherheit von industriellen Automatisierungssystemen PDF |abruf=2021-11-10}}</ref> Den organisatorischen Ablauf einer Prüfung/Zertifizierung regelt die DGUV Test Prüf- und Zertifizierungsordnung, Teil 1: Zertifizierung von Produkten, Prozessen und Qualitätsmanagementsystemen (DGUV Grundsatz 300-003).<ref>{{Internetquelle |autor=Deutsche Gesetzliche Unfallversicherung e. V. (DGUV) |url=https://www.dguv.de/medien/dguv-test-medien/_pdf_zip_doc_ppt/agb-und-pzo/7_pzo_teil1_de_2018_07.pdf |titel=DGUV Grundsatz 300-003 |abruf=2021-11-10}}</ref>

| |

| | |

| == Umsetzungsbereiche ==

| |

| Zur Sensibilisierung für die Gefahren im Bereich der IT-Sicherheit und um mögliche Gegenmaßnahmen aufzuzeigen, existieren in Deutschland einige Initiativen. Dazu zählen der Cyber-Sicherheitsrat Deutschland e. V., der Verein [[Deutschland sicher im Netz]], die Allianz für Cyber-Sicherheit und die [[Sicherheitskooperation Cybercrime]].

| |

| | |

| === Privathaushalte ===

| |

| Programmierfehler in fast jeder [[Software]] machen es quasi unmöglich, Sicherheit vor jeder Art von Angriffen zu erreichen. Durch den Anschluss von Computern mit sensiblen Daten (zum Beispiel [[Electronic Banking|Homebanking]], Bearbeitung der [[Dissertation]]) an das [[Internet]] sind diese Schwachstellen auch von außen nutzbar. Der Standard an IT-Sicherheit in Privathaushalten ist geringer, da kaum ausreichende Maßnahmen zur Absicherung der [[Infrastruktur]] (zum Beispiel [[unterbrechungsfreie Stromversorgung]], Einbruchsschutz) ergriffen werden.

| |

| | |

| Aber auch in anderen Bereichen besteht in privaten Haushalten weiterhin ein Defizit.

| |

|

| |

|

| Viele private Benutzer haben noch nicht verstanden, dass es wichtig ist, die Konfiguration der genutzten Software an die jeweiligen Bedürfnisse anzupassen. So ist es bei vielen an das Internet angeschlossenen Rechnern nicht nötig, dass auf ihnen [[Server]]-Programme laufen. Server-Dienste werden von vielen Betriebssystemen in der Standardinstallation geladen; mit deren Deaktivierung schließt man eine Reihe wichtiger Angriffspunkte.

| | ==== Siehe auch ==== |

| | | {{Special:PrefixIndex/Informationssicherheit}} |

| Sicherheitsaspekte wie zum Beispiel die Einrichtung von Zugriffsbeschränkungen sind vielen Benutzern ebenfalls fremd. Außerdem ist es von Bedeutung, sich über Schwachstellen in der eingesetzten Software zu informieren und regelmäßig Aktualisierungen einzuspielen.

| | ---- |

| | | * [[Need-to-know]] |

| Zur Computersicherheit gehört nicht nur der präventive Einsatz technischer Werkzeuge wie beispielsweise [[Firewall]]s, [[Intrusion Detection System|Intrusion-Detection-Systeme]] etc., sondern auch ein organisatorischer Rahmen in Form durchdachter Grundsätze (Policy, Strategie), die den Menschen als Anwender der Werkzeuge in das System einbezieht. Allzu oft gelingt es [[Hacker]]n, durch Ausnutzung eines zu schwachen [[Passwort|Kennworts]] oder durch sogenanntes [[Social Engineering (Sicherheit)|Social Engineering]] Zugang zu sensiblen Daten zu erlangen.

| | * [[Backup]] |

| | | * [[Bedrohungen]] |

| === IT-Sicherheit bei Sparkassen und Banken ===

| | * [[Risikomanagement]] |

| Zur Beschleunigung des Prozesses und Hervorhebung der Wichtigkeit haben unter anderem die Ergebnisse von [[Basel II]], die Vorschriften von [[Bundesanstalt für Finanzdienstleistungsaufsicht|BaFin]] und des [[Kreditwesengesetz|KWG]] sowie der einzelnen Verbandsrevisionen der [[Sparkasse]]n und [[Bank]]en beigetragen. Verstärkt werden sowohl externe als auch interne Prüfungen auf dieses Thema ausgelegt. Gleichzeitig entstand ein umfangreiches Dienstleistungsangebot zur Durchführung verschiedener Projekte, die einen IT-Sicherheitsprozesses in Unternehmen etablieren sollen. Anbieter sind sowohl innerhalb der jeweiligen Unternehmensgruppe als auch auf dem externen Markt zu finden. Bei anderen Finanzdienstleistungsinstituten, Versicherungsunternehmen und den Unternehmen des Wertpapierhandels wird das Konzept im Allgemeinen identisch sein, wobei hier zum Beispiel auch andere Gesetze eine Rolle spielen können.

| | * [[Business Continuity Management]] |

| {{Siehe auch|Krisenreaktionszentrum für IT-Sicherheit der Deutschen Versicherungswirtschaft}}

| |

| | |

| === IT-Sicherheit bei anderen Unternehmen === | |

| Auch wenn die Gesetzgebungen und Prüfungen in anderen Sektoren der Wirtschaft weniger Vorgaben macht, behält die IT-Sicherheit ihren hohen Stellenwert. Hilfestellungen gewähren die kostenfreien [[IT-Grundschutz-Kataloge]] des [[Bundesamt für Sicherheit in der Informationstechnik|BSI]].

| |

| | |

| Durch die zunehmende Vernetzung verschiedener Niederlassungen z. B. bei Firmenzukäufen gewinnt eine Absicherung der IT-Systeme größere Bedeutung. Durch die Datenübertragung aus einem internen, geschlossenen Netzwerk über eine externe, öffentliche Verbindung zum anderen Standort entstehen risikobehaftete Situationen.

| |

| | |

| Die Auswirkungen für Unternehmen sind u. a.:

| |

| | |

| * Verlust von Daten,

| |

| * Manipulation von Daten,

| |

| * unzuverlässiger Empfang von Daten,

| |

| * verspätete Verfügbarkeit von Daten,

| |

| * Abkopplung von Systemen für das operative Geschäft,

| |

| * unzulässige Verwertung von Daten,

| |

| * fehlende Entwicklungsfähigkeit der eingesetzten Systeme.

| |

| | |

| Die Gefahr liegt nicht nur im firmeninternen Datenaustausch. Zunehmend werden Anwendungen direkt zu den Nutzern übertragen, oder externe Mitarbeiter und outgesourcte Dienstleister können auf interne Daten zugreifen und diese bearbeiten und verwalten. Dies erfordert entsprechende Zugriffsberechtigungen ([[Authentifizierung]]) sowie eine Dokumentation der getätigten Aktionen wie Datenabruf oder Datenänderungen.

| |

| | |

| Dieser Thematik folgend entstehen neue Anforderungen an die bestehenden Sicherheitskonzepte. Hinzu kommen die gesetzlichen Vorgaben, die ebenfalls in das IT-Sicherheitskonzept mit integriert werden müssen. Die entsprechenden Gesetze werden von externen und internen Prüfern kontrolliert. Da keine Methoden definiert worden sind, um diese Ergebnisse zu erreichen, wurden hier für die jeweiligen Bereiche verschiedenen „Best Practice“-Methoden entwickelt, wie zum Beispiel [[ITIL]], [[COBIT]], ISO oder [[Basel II]].

| |

| | |

| Hier gilt der Ansatz, ein Unternehmen so zu führen und zu kontrollieren, dass die relevanten und möglichen Risiken abgedeckt sind ([[IT-Governance]]). Grundlagen dafür sind sowohl die ''zwingenden Standards'', also Gesetze ([[Handelsgesetzbuch|HGB]], [[Abgabenordnung|AO]], GOB) und Fachgutachten ([[Sarbanes-Oxley Act]], 8. EU-Audit-Richtlinie), als auch die ''unterstützenden Standards'' ([[Best Practice]]).

| |

| | |

| Die Risiken müssen identifiziert, analysiert und bewertet werden, um ein ganzheitliches Sicherheitskonzept aufbauen zu können. Dies beinhaltet nicht nur die eingesetzten Technologien, sondern auch konzeptionelle Aspekte wie Zuständigkeiten, Berechtigungen, Kontrollinstanzen oder Mindestanforderungen für bestimmte Sicherheitsmerkmale.

| |

| | |

| So werden nun an die EDV besondere Anforderungen gestellt:

| |

| | |

| # Verhinderung von Manipulationen

| |

| # Nachweis von Eingriffen

| |

| # Installation von Frühwarnsystemen

| |

| # Interne Kontrollsysteme

| |

| | |

| Dabei ist zu beachten, dass die Daten der Automation derart gespeichert werden, dass sie jederzeit lesbar, nachvollziehbar und konsistent sind. Dazu müssen diese Daten vor Manipulation und Löschung geschützt werden. Jegliche Änderung soll ein Versionsmanagement auslösen und die Reporte und Statistiken über die Prozesse und deren Änderungen müssen direkt zentral abrufbar sein.

| |

| | |

| Eine Abhilfe können hier hochentwickelte Automatisierungslösungen sein. Dadurch, dass weniger manuelle Eingriffe notwendig sind, werden potenzielle Gefahrenquellen ausgeschlossen. Die RZ-Automation umfasst somit folgende Gebiete:

| |

| | |

| * Risikofaktor Prozessablauf

| |

| * Risikofaktor Ressourcen

| |

| * Risikofaktor Technologie

| |

| * Risikofaktor Zeit

| |

| | |

| === IT-Sicherheit in öffentlichen Einrichtungen und Behörden ===

| |

| Im Bereich öffentliche Einrichtungen und Behörden sind die [[IT-Grundschutz-Kataloge]] des [[Bundesamt für Sicherheit in der Informationstechnik|Bundesamtes für Sicherheit in der Informationstechnik (BSI)]] Standardwerke. In großem Maße erhalten diese Stellen das zugehörige [[GSTOOL]], welches die Durchführung deutlich vereinfacht, kostenlos.

| |

| | |

| == Gesetzliche Rahmenbedingungen ==

| |