ISO/27000: Unterschied zwischen den Versionen

Erscheinungsbild

Markierung: Zurückgesetzt |

|||

| (141 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

'''ISO/IEC 27000''' | '''ISO/27000''' - [[ISMS]] - Überblick und Terminologie | ||

=== Beschreibung === | |||

[[ISO]]/[[IEC]] 27000 - [[Informationssicherheitsmanagementsystem]] - Überblick und Terminologie | |||

* Informationstechnik - Sicherheitsverfahren - Informationssicherheits-Managementsysteme - Überblick und Terminologie | |||

* '''Informativer''' Standard | |||

* Einführung in ISO 27000 ff. | |||

; Definition relevanter Begriffe | |||

* Beschreibt Begriffe nicht abschließend | |||

* Nicht alle Begriffe der ISO 27000 ff. | |||

; Umsetzung eines [[ISMS]] | |||

* Grundsätze | |||

* Generelle Aussagen zur Anwendung, Bedeutung und Wirkung der ISO 27000 ff. | |||

* Aufzählung der wesentlichen Schritte für die Umsetzung des ISMS | |||

; ISO/IEC 2700X/270XX | |||

[[ | * Internationale Standard Familie | ||

; | * Baut auf ISO 17799 und dem British Standard BS 7799 auf | ||

* Diese Standards unterliegen häufigen Änderungen | |||

; Über 20 Normen zu Informationssicherheit | |||

* [[Best-Practice]]-Lösungen | |||

* [[Kriterienkataloge]] | |||

; Aspekte | |||

{| class="wikitable options big" | |||

|- | |||

| Regeln und Richtlinien zur Informationssicherheit | |||

|- | |||

| Organisation von Sicherheitsmaßnahmen und Managementprozessen | |||

|- | |||

| Personelle Sicherheit | |||

|- | |||

| Asset-Management | |||

|- | |||

| Physikalische Sicherheit und Zugangsdienste | |||

|- | |||

| Zugriffskontrolle (Access Control) | |||

|- | |||

| Umgang mit sicherheitstechnischen Vorfällen | |||

|- | |||

| Systementwicklung und deren Wartung | |||

|- | |||

| Planung einer Notfallvorsorge | |||

|- | |||

| Einhaltung gesetzlicher Vorgaben | |||

|- | |||

| Überprüfung durch Audits | |||

|} | |||

; Standards zur Informationssicherheit | ; Standards zur Informationssicherheit | ||

* [[International Organization for Standardization|International Organization for Standardization (ISO)]] | * [[International Organization for Standardization|International Organization for Standardization (ISO)]] | ||

* [[International Electrotechnical Commission|International Electrotechnical Commission (IEC)]] | * [[International Electrotechnical Commission|International Electrotechnical Commission (IEC)]] | ||

; Zusammenarbeit von ISO und IEC | |||

* Standards zur Informationssicherheit unter dem Nummernkreis 2700x ''Information technology - Security techniques'' zusammengefasst | |||

* Der deutsche Anteil an dieser Normungsarbeit wird vom [[IT-Sicherheitsverfahren|DIN NIA-01-27 IT-Sicherheitsverfahren]] betreut | |||

* Für die [[Evaluierung]] und [[Zertifizierung]] von IT-Produkten und -systemen existiert der Standard ISO/IEC 15408 ([[Common Criteria for Information Technology Security Evaluation|Common Criteria]]). | |||

; ISMS | ; ISMS | ||

* [[Information Security Management System]] | * [[Information Security Management System]] | ||

* [[Best Practice|Best-Practice]]-Empfehlungen zur Organisation der [[Informationssicherheit]] | * [[Best Practice|Best-Practice]]-Empfehlungen zur Organisation der [[Informationssicherheit]] | ||

=== Normen === | === Normen === | ||

==== Informationssicherheits-Managementsysteme ==== | |||

{| class="wikitable | Informationssicherheits-Managementsysteme (2700X) | ||

{| class="wikitable options col1center big" | |||

|- | |- | ||

! ISO/IEC !! Beschreibung !! | ! ISO/IEC !! Beschreibung !! | ||

|- | |- | ||

| [[ISO/27000 | 27000]] || Übersicht und Vokabular || Begriffe und Definitionen | | [[ISO/27000|27000]]|| Übersicht und Vokabular || Begriffe und Definitionen | ||

|- | |||

| [[ISO/27001|27001]]|| Anforderungen || Anforderungen an ein [[ISMS]] | |||

|- | |||

| [[ISO/27002|27002]]|| Code of practice || Kontrollmechanismen für Informationssicherheit | |||

|- | |||

| [[ISO/27003|27003]]|| Implementation Guidelines || Leitfaden zur Umsetzung der ISO/IEC 27001 | |||

|- | |||

| [[ISO/27004|27004]]|| Measurements || Information Security Management Measurement | |||

|- | |||

| [[ISO/27005|27005]]|| Information security risk management || IS-Risikomanagement | |||

|- | |||

| [[ISO/27006|27006]]|| Informationstechnik - Sicherheitstechniken - Anforderungen || Kriterien der Auditierung und Zertifizierung | |||

|- | |- | ||

| [[ISO/ | | [[ISO/27007|27007]]|| Informationstechnik - Sicherheitstechniken - Leitfaden || Leitfaden für die Auditierung | ||

|- | |- | ||

| [[ISO/ | | [[ISO/27008|27008]]|| Informationstechnik - Sicherheitstechniken - Leitfaden für Auditoren || Kontrolle eines [[ISMS]] | ||

|} | |||

==== Fachspezifische Normen ==== | |||

Fachspezifische Subnormen (270XX) | |||

{| class="wikitable options col1center big" | |||

|- | |- | ||

! ISO/IEC !! Beschreibung | |||

|- | |- | ||

| | | 27010 || Informationssicherheitsmanagement für sektor- und organisationsübergreifende Kommunikation | ||

|- | |- | ||

| | | 27011 || Informationssicherheitsmanagement-Richtlinien für Telekommunikationsorganisationen | ||

|- | |- | ||

| | | 27013 || Integrierte Implementierung von ISO/IEC 20000-1 und ISO/IEC 27001 | ||

|- | |- | ||

| | | 27014 || Governance der Informationssicherheit | ||

|- | |- | ||

| | | 27015 || Informationssicherheitsmanagement für Finanzdienstleistungen (zurückgezogen) | ||

|- | |- | ||

| | | 27016 || Auditing und Überprüfungen | ||

|- | |- | ||

| | | 27017 || Sicherheitstechniken - Verhaltenskodex - Informationssicherheitskontrollen für Cloud-Computing-Dienste | ||

|- | |- | ||

| | | 27018 || Sicherheitstechniken - Verhaltenskodex - Kontrollen zum Schutz personenbezogener Daten, die in öffentlichen Cloud-Computing-Diensten verarbeitet werden | ||

|- | |- | ||

| | | 27019 || Informationssicherheitsmanagement basierend auf ISO/IEC 27002 für Prozessleitsysteme speziell für die Energiewirtschaft | ||

|- | |- | ||

| | | 27031 || Geschäftskontinuität | ||

|- | |- | ||

| | | 27032 || Richtlinien für Cybersecurity | ||

|- | |- | ||

| | | [[ISO/27033|27033]] || Netzwerksicherheit - Überblick und Konzepte | ||

|- | |- | ||

| | | 27034 || Richtlinien für Anwendungssicherheit | ||

|- | |- | ||

| | | 27035 || Management von Informationssicherheitsvorfällen | ||

|} | |||

==== Weitere ==== | |||

{| class="wikitable options col1center big" | |||

|- | |- | ||

! ISO/IEC !! Beschreibung | |||

|- | |- | ||

| | | [[ISO/15408 | 15408]] || [[Common Criteria]] | ||

|- | |- | ||

| | | [[ISO/22301 | 22301]] || [[Business Continuity Management]] | ||

|- | |- | ||

| | | [[ISO/27799 | 27799]] || Sicherheitsmanagement im Gesundheitswesen bei Verwendung der ISO/IEC 27002 | ||

|- | |- | ||

| | | [[ISO/31000 | 31000]] || [[Risikomanagement]] | ||

|} | |} | ||

{| class="wikitable | == Übersicht == | ||

; ISO/IEC 27000 | |||

{| class="wikitable options float" | |||

|- | |||

| Scope || [[Geltungsbereich]] | |||

|- | |||

| Asset || [[Wert/Schutzobjekt]] | |||

|- | |||

| SOA || [[Statement of Applicability]] | |||

|- | |||

| RTP || [[Risk Treatment Plan]] | |||

|- | |- | ||

| BCP || [[Business Continuity-Plan]] | |||

|- | |- | ||

| | | Logs || [[Log File]]s | ||

|} | |} | ||

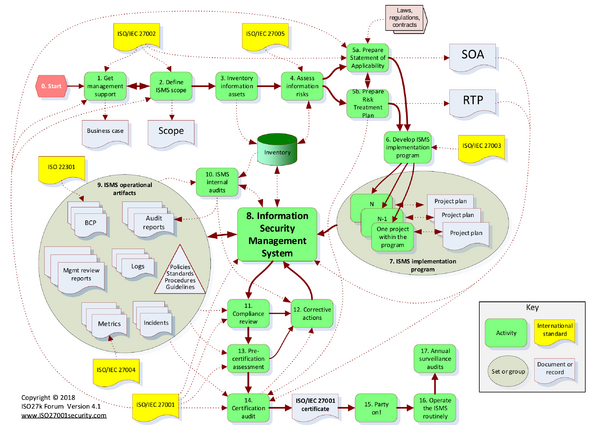

[[File:iso27000overview.png|600px|Quelle: www.iso27000.es]] | |||

: [https://www.iso27000.es/assets/files/ISO27k%20ISMS%20implementation%20and%20certification%20process%204v1.pdf Quelle] | |||

== Ausbildung und Zertifizierung == | |||

{| class="wikitable options big" | |||

|- | |||

! Option !! Beschreibung | |||

|- | |||

| Organisationen || Ein [[Information Security Management System]] kann gegen den normativen Teil [[ISO/IEC 27001]] geprüft und zertifiziert werden | |||

|- | |||

| Personen || Für Personen existieren verschiedene Schemata zur Ausbildung und Zertifizierung | |||

* Diese werden von unterschiedlichen Zertifizierungsunternehmen gestaltet | * Diese werden von unterschiedlichen Zertifizierungsunternehmen gestaltet | ||

* [[Liste der IT-Zertifikate]] | * [[Liste der IT-Zertifikate]] | ||

|} | |||

<noinclude> | <noinclude> | ||

| Zeile 93: | Zeile 175: | ||

== Anhang == | == Anhang == | ||

=== Siehe auch === | === Siehe auch === | ||

{{Special:PrefixIndex/ISO/ | {{Special:PrefixIndex/ISO/2700}} | ||

=== Links === | |||

==== Projekt ==== | |||

==== Weblinks ==== | |||

# https://de.wikipedia.org/wiki/ISO/IEC-27000-Reihe | # https://de.wikipedia.org/wiki/ISO/IEC-27000-Reihe | ||

# [ | # [https://www.iso.org/iso/home/store/catalogue_ics/catalogue_detail_ics.htm?csnumber=54534 Offizielle Seite der Veröffentlichung der ISO/IEC 27001:2013] | ||

# [ | # [https://www.iso27001security.com/ ISO 27000 security: Detaillierte Beschreibungen zu den ISO/IEC 27000-Standards und anderen IT-Sicherheitsstandards] | ||

[[Kategorie:ISO/27000]] | |||

</noinclude> | </noinclude> | ||

Aktuelle Version vom 19. November 2025, 08:01 Uhr

ISO/27000 - ISMS - Überblick und Terminologie

Beschreibung

ISO/IEC 27000 - Informationssicherheitsmanagementsystem - Überblick und Terminologie

- Informationstechnik - Sicherheitsverfahren - Informationssicherheits-Managementsysteme - Überblick und Terminologie

- Informativer Standard

- Einführung in ISO 27000 ff.

- Definition relevanter Begriffe

- Beschreibt Begriffe nicht abschließend

- Nicht alle Begriffe der ISO 27000 ff.

- Umsetzung eines ISMS

- Grundsätze

- Generelle Aussagen zur Anwendung, Bedeutung und Wirkung der ISO 27000 ff.

- Aufzählung der wesentlichen Schritte für die Umsetzung des ISMS

- ISO/IEC 2700X/270XX

- Internationale Standard Familie

- Baut auf ISO 17799 und dem British Standard BS 7799 auf

- Diese Standards unterliegen häufigen Änderungen

- Über 20 Normen zu Informationssicherheit

- Best-Practice-Lösungen

- Kriterienkataloge

- Aspekte

| Regeln und Richtlinien zur Informationssicherheit |

| Organisation von Sicherheitsmaßnahmen und Managementprozessen |

| Personelle Sicherheit |

| Asset-Management |

| Physikalische Sicherheit und Zugangsdienste |

| Zugriffskontrolle (Access Control) |

| Umgang mit sicherheitstechnischen Vorfällen |

| Systementwicklung und deren Wartung |

| Planung einer Notfallvorsorge |

| Einhaltung gesetzlicher Vorgaben |

| Überprüfung durch Audits |

- Standards zur Informationssicherheit

- International Organization for Standardization (ISO)

- International Electrotechnical Commission (IEC)

- Zusammenarbeit von ISO und IEC

- Standards zur Informationssicherheit unter dem Nummernkreis 2700x Information technology - Security techniques zusammengefasst

- Der deutsche Anteil an dieser Normungsarbeit wird vom DIN NIA-01-27 IT-Sicherheitsverfahren betreut

- Für die Evaluierung und Zertifizierung von IT-Produkten und -systemen existiert der Standard ISO/IEC 15408 (Common Criteria).

- ISMS

- Information Security Management System

- Best-Practice-Empfehlungen zur Organisation der Informationssicherheit

Normen

Informationssicherheits-Managementsysteme

Informationssicherheits-Managementsysteme (2700X)

| ISO/IEC | Beschreibung | |

|---|---|---|

| 27000 | Übersicht und Vokabular | Begriffe und Definitionen |

| 27001 | Anforderungen | Anforderungen an ein ISMS |

| 27002 | Code of practice | Kontrollmechanismen für Informationssicherheit |

| 27003 | Implementation Guidelines | Leitfaden zur Umsetzung der ISO/IEC 27001 |

| 27004 | Measurements | Information Security Management Measurement |

| 27005 | Information security risk management | IS-Risikomanagement |

| 27006 | Informationstechnik - Sicherheitstechniken - Anforderungen | Kriterien der Auditierung und Zertifizierung |

| 27007 | Informationstechnik - Sicherheitstechniken - Leitfaden | Leitfaden für die Auditierung |

| 27008 | Informationstechnik - Sicherheitstechniken - Leitfaden für Auditoren | Kontrolle eines ISMS |

Fachspezifische Normen

Fachspezifische Subnormen (270XX)

| ISO/IEC | Beschreibung |

|---|---|

| 27010 | Informationssicherheitsmanagement für sektor- und organisationsübergreifende Kommunikation |

| 27011 | Informationssicherheitsmanagement-Richtlinien für Telekommunikationsorganisationen |

| 27013 | Integrierte Implementierung von ISO/IEC 20000-1 und ISO/IEC 27001 |

| 27014 | Governance der Informationssicherheit |

| 27015 | Informationssicherheitsmanagement für Finanzdienstleistungen (zurückgezogen) |

| 27016 | Auditing und Überprüfungen |

| 27017 | Sicherheitstechniken - Verhaltenskodex - Informationssicherheitskontrollen für Cloud-Computing-Dienste |

| 27018 | Sicherheitstechniken - Verhaltenskodex - Kontrollen zum Schutz personenbezogener Daten, die in öffentlichen Cloud-Computing-Diensten verarbeitet werden |

| 27019 | Informationssicherheitsmanagement basierend auf ISO/IEC 27002 für Prozessleitsysteme speziell für die Energiewirtschaft |

| 27031 | Geschäftskontinuität |

| 27032 | Richtlinien für Cybersecurity |

| 27033 | Netzwerksicherheit - Überblick und Konzepte |

| 27034 | Richtlinien für Anwendungssicherheit |

| 27035 | Management von Informationssicherheitsvorfällen |

Weitere

| ISO/IEC | Beschreibung |

|---|---|

| 15408 | Common Criteria |

| 22301 | Business Continuity Management |

| 27799 | Sicherheitsmanagement im Gesundheitswesen bei Verwendung der ISO/IEC 27002 |

| 31000 | Risikomanagement |

Übersicht

- ISO/IEC 27000

| Scope | Geltungsbereich |

| Asset | Wert/Schutzobjekt |

| SOA | Statement of Applicability |

| RTP | Risk Treatment Plan |

| BCP | Business Continuity-Plan |

| Logs | Log Files |

Ausbildung und Zertifizierung

| Option | Beschreibung |

|---|---|

| Organisationen | Ein Information Security Management System kann gegen den normativen Teil ISO/IEC 27001 geprüft und zertifiziert werden |

| Personen | Für Personen existieren verschiedene Schemata zur Ausbildung und Zertifizierung

|

Anhang

Siehe auch

Links

Projekt

Weblinks

- https://de.wikipedia.org/wiki/ISO/IEC-27000-Reihe

- Offizielle Seite der Veröffentlichung der ISO/IEC 27001:2013

- ISO 27000 security: Detaillierte Beschreibungen zu den ISO/IEC 27000-Standards und anderen IT-Sicherheitsstandards