|

|

| (293 dazwischenliegende Versionen von einem anderen Benutzer werden nicht angezeigt) |

| Zeile 1: |

Zeile 1: |

| '''Informationssicherheit''' - Eigenschaft von Systemen [[Vertraulichkeit]], [[Verfügbarkeit]] und [[Integrität]] sicherzustellen | | '''Informationssicherheit''' - Eigenschaft von Systemen [[Vertraulichkeit]], [[Verfügbarkeit]] und [[Integrität]] sicherzustellen |

|

| |

|

| == Beschreibung == | | === Beschreibung === |

| {| class="wikitable sortable options" style="float:right; margin-left: 10px;" | | ; Systeme |

| | {| class="wikitable options big" |

| |- | | |- |

| ! Option !! Beschreibung | | ! System !! Beschreibung |

| |- | | |- |

| | [[Informationssicherheit:Grundlagen|Grundlagen]] || | | | nicht-technisch || [[IT-Grundschutz/Kompendium/Prozess-Bausteine|Prozessorientiert]] |

| |- | | |- |

| | [[Informationssicherheit:Begriffe|Begriffe]] || | | | technisch || [[IT-Grundschutz/Kompendium/System-Bausteine|Systemorientiert]] |

| | |} |

| | |

| | === Begriffe === |

| | {| class="wikitable options big" |

| |- | | |- |

| | [[Informationssicherheit:Schutzziele|Schutzziele]] ||

| | ! Begriff !! Beschreibung |

| |- | | |- |

| | [[Managementsystem_für_Informationssicherheit|Managementsystem]] || | | | Informationssicherheit || Eigenschaft von Systemen, Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen |

| |- | | |- |

| | [[IT-Grundschutz/Maßnahmen|Maßnahmen]] || | | | [[Cybersicherheit]] || Sicherheit gegen Gefahren aus dem Internet |

| |- | | |- |

| | [[Common Criteria]] || | | | [[IT-Sicherheit]] || Technische Maßnahmen zur Realisierung von [[Grundwerte]]n |

| |- | | |- |

| | [[Security Engineering]] || | | | [[Datenschutz]] || Schutz personenbezogener Daten ([[privacy]]) |

| |- | | |- |

| | [[:Kategorie:Informationssicherheit:Qualifizierung|Qualifizierung]] || | | | [[Business Continuity Management]] || Sicherstellung des Fortbestands von Einrichtungen |

| | |} |

| | |

| | === Informationsverarbeitung === |

| | {| class="wikitable options big" |

| |- | | |- |

| | [[Informationssicherheit:Audit und Zertifizierungen|Audit und Zertifizierungen]] ||

| | ! Tätigkeit !! Beschreibung |

| |- | | |- |

| | [[Informationssicherheit:Rahmenbedingungen|Rahmenbedingungen]] || | | | [[Datenerfassung|Erfassen]] || |

| |- | | |- |

| | [[Informationssicherheit:Umsetzungsbereiche|Umsetzungsbereiche]] || | | | [[Datenspeicher|Speichern]] || |

| |- | | |- |

| | [[Mobile Endgeräte]] || | | | [[Datenübermittlung|Übermitteln]] || |

| |-

| |

| | [[Bedrohung]]en || | |

| |} | | |} |

|

| |

|

| ; '''Informationssicherheit''' - Schutz von Informationen durch Risikominderung | | === Informationssicherheit === |

| '''Informationssicherheit''', manchmal abgekürzt mit '''InfoSec''', ist der Schutz von [[Informationen]] durch die Minderung von Informationsrisiken.

| | ; Informationssicherheit |

| * Sie ist Teil des [[Risikomanagement für Informationssysteme|Informationsrisikomanagement]]. | | * Schutz vor [[Gefahr]]en/[[Bedrohung]]en |

| | * Vermeidung von wirtschaftlichen [[Schaden|Schäden]] |

| | * Minimierung von [[Risiko|Risiken]] |

|

| |

|

| In der Regel geht es darum, die Wahrscheinlichkeit eines unbefugten/unangemessenen Zugriffs auf [[Daten]] oder die unrechtmäßige Nutzung, [[Datenpanne|Enthüllung]], Unterbrechung, Löschung, [[Datenverfälschung|Korruption]], Änderung, Einsichtnahme, Aufzeichnung oder Entwertung von Informationen zu verhindern oder zu verringern.

| | ; Begriff ''Informationssicherheit'' |

| | Der Begriff ''Informationssicherheit'' bezieht sich oft auf eine ''globale Informationssicherheit'' |

| | * Bei der die Zahl der möglichen schädlichen Szenarien summarisch reduziert ist ''oder'' der Aufwand zur Kompromittierung für den Betreiber in einem ungünstigen Verhältnis zum erwarteten Informationsgewinn steht |

| | * In dieser Sichtweise ist die Informationssicherheit eine ökonomische Größe, mit der zum Beispiel in Betrieben und Organisationen gerechnet werden muss |

| | * Daneben bezieht sich der Begriff auch auf die Sicherheit ''unter einem bestimmten Szenarium'' |

| | * In diesem Sinn liegt Informationssicherheit vor, wenn über einen bereits bekannten Weg kein Angriff auf das System mehr möglich ist |

| | * Man spricht von einer binären Größe, weil die Information beim Anwenden dieser speziellen Methode entweder sicher oder nicht sicher sein kann |

|

| |

|

| Er umfasst auch Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle.

| | === Grundwerte=== |

| * Geschützte Informationen können jede Form annehmen, z.B. elektronisch oder physisch, materiell (z.B. [[Dokument|Papier]]) oder immateriell (z.B. [[Wissen]]).

| | ; Grundwerte der Informationssicherheit |

| | {| class="wikitable options" |

| | |- |

| | | [[Vertraulichkeit]] || |

| | |- |

| | | [[Verfügbarkeit]] || |

| | |- |

| | | [[Integrität (Informationssicherheit)|Integrität]] || |

| | |} |

|

| |

|

| Das Hauptaugenmerk der Informationssicherheit liegt auf dem ausgewogenen Schutz der [[Datenvertraulichkeit]], [[Datenintegrität]] und [[Datenverfügbarkeit]] von Daten (auch als CIA-Trias bekannt), wobei der Schwerpunkt auf der effizienten Umsetzung von [[Richtlinien]] liegt, ohne die [[Produktivität]] der Organisation zu beeinträchtigen.

| | ==== Abhängigkeit von IT-Systemen ==== |

| | * Private und öffentliche [[Unternehmen]] sind in allen Bereichen ihrer Geschäftstätigkeit, Privatpersonen in den meisten Belangen des täglichen Lebens auf IT-Systeme angewiesen |

| | * Da neben der Abhängigkeit auch die Risiken für IT-Systeme in Unternehmungen in der Regel größer sind als für Computer und [[Netzwerk]]e in privaten Haushalten, ist Informationssicherheit überwiegend Aufgabe von Unternehmen |

|

| |

|

| ; Dies wird größtenteils durch einen strukturierten [[Risikomanagement]]-Prozess erreicht, der Folgendes umfasst | | ==== Gesetzte und Regelungen ==== |

| * Identifizierung von Informationen und zugehörigen [[Vermögenswert (Computersicherheit)|Vermögenswerten]] sowie potenziellen [[Bedrohung (Computer)|Bedrohungen]], [[Schwachstelle (Computer)|Schwachstellen]] und Auswirkungen; | | Entsprechende Verpflichtungen lassen sich im gesamten deutschsprachigen Raum aus den verschiedenen Gesetzen zum Gesellschaftsrecht, Haftungsrecht, Datenschutz, Bankenrecht und weitere herleiten |

| * Bewertung der Risiken

| | * Dort stellt Informationssicherheit einen Baustein des [[Risikomanagement]]s dar |

| * Entscheidung, wie mit den Risiken umzugehen ist, d.h.

| | * International spielen Vorschriften wie [[Basel II]] und der [[Sarbanes-Oxley Act]] eine wichtige Rolle |

| * sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren

| |

| * wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung

| |

| * Überwachung der Aktivitäten und ggf.

| |

| * Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten

| |

|

| |

|

| Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu [[Passwort]], [[Antivirensoftware]], [[Firewall (Computer)|firewall]], [[Verschlüsselungssoftware]], [[rechtliche Haftung]], [[Sicherheitsbewusstsein]] und Schulung usw.

| | ==== Informationssicherheit und IT-Sicherheit ==== |

| * anzubieten.

| |

|

| |

|

| Diese [[Standardisierung]] kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden.

| | === Motivation === |

| Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der [[Kontinuierlicher Verbesserungsprozess|Kontinuierliche Verbesserung]] eingeführt wird.

| | ; Risikoorientierte Herangehensweise |

| | * Vermeidung von Schäden durch Maßnahmen |

| | * Schutz vor Schäden jeglicher Art |

|

| |

|

| == Definition ==

| | ; Klassische Beispiele |

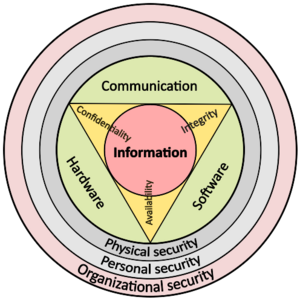

| [[File:CIAJMK1209-en.svg|alt=vectorial version|thumb|'''Information Security Attributes''': or qualities, i.e., [[Confidentiality]], [[Data integrity|Integrity]] and [[Availability]] (CIA). [[Information Systems]] are composed in three main portions, hardware, software and communications with the purpose to help identify and apply information security industry standards, as mechanisms of protection and prevention, at three levels or layers: [[Physical information security|physical]], personal and organizational.

| | * Image- und Vertrauensverlust |

| * Essentially, procedures or policies are implemented to tell administrators, users and operators how to use products to ensure information security within the organizations.]] | | * Datenverlust |

| | * Produktivitätsausfall |

| | * Wirtschaftsspionage |

| | * Verletzung von Marken- und Urheberrechten |

|

| |

|

| ; Im Folgenden werden verschiedene Definitionen von Informationssicherheit vorgeschlagen, die aus unterschiedlichen Quellen stammen | | ==== IT-Sicherheit ==== |

| # Bewahrung der Vertraulichkeit, Integrität und Verfügbarkeit von Informationen.

| | ; Motivationen |

| #: Darüber hinaus können auch andere Eigenschaften, wie Authentizität, Verantwortlichkeit, Nichtabstreitbarkeit und Zuverlässigkeit, einbezogen werden." (ISO/IEC 27000:2009)

| | {| class="wikitable options big" |

| # "Der Schutz von Informationen und Informationssystemen vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten." (CNSS, 2010)

| | |- |

| # "Stellt sicher, dass nur autorisierte Benutzer (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit)." ([[ISACA]], 2008)

| | ! Motivation !! !! Beschreibung |

| # "Informationssicherheit ist der Prozess des Schutzes des geistigen Eigentums einer Organisation." (Pipkin, 2000)

| | |- |

| # "...Informationssicherheit ist eine Disziplin des Risikomanagements, deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten." (McDermott und Geer, 2001)

| | | Globalisierung || Kommunikationsbedürfnisse und -infrastruktur (Internet) || Verteilte Informatiksysteme sind kritische Ressourcen |

| # Ein gut informiertes Gefühl der Sicherheit, dass Informationsrisiken und -kontrollen im Gleichgewicht sind. (Anderson, J., 2003)

| | * Grenzüberschreitenden Kooperation |

| # "Informationssicherheit ist der Schutz von Informationen und minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden." (Venter und Eloff, 2003)

| | ** E-Mail |

| # Informationssicherheit ist ein multidisziplinäres Studien- und Berufsfeld, das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen.

| | ** Desktop-Konferenzen |

| | ** Soziale Netzwerke |

| | ** Fernzugriffe |

| | |- |

| | | Offene Systeme || Vielfältige Schnittstellen und Datenaustausch || Erhöhung des Angriffs- und Schadenpotentials |

| | |- |

| | | Physische Sicherheit || Zugang zu Räumen und IT-Systemen || Kann oft nicht gewährleistet werden |

| | |- |

| | | Vertrauen als Ressource || Wem vertraue ich, wem nicht? || Wer ist mein Gegenüber wirklich? |

| | |} |

|

| |

|

| Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden.

| | ==== Arten und Wichtigkeit von Informationen ==== |

| * Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen. | | ; Informationen sind Werte |

| * Der derzeit relevante Satz von Sicherheitszielen kann Folgendes umfassen: ''Vertraulichkeit, Integrität, Verfügbarkeit, Datenschutz, Authentizität und Vertrauenswürdigkeit, Nichtabstreitbarkeit, Rechenschaftspflicht und Überprüfbarkeit.''" (Cherdantseva und Hilton, 2013) | | [[ISO/IEC 27001]] |

| * Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung (Kurose und Ross, 2010). | | * Wertvoll für eine Organisation |

| | * Wie die übrigen Geschäftswerte |

| | * Müssen in geeigneter Weise geschützt werden |

|

| |

|

| == Überblick ==

| | ; Angemessener Schutz |

| ; Das Kernstück der Informationssicherheit ist die Informationssicherung, d.h. | | Unabhängig von |

| * die Aufrechterhaltung der Vertraulichkeit, Integrität und Verfügbarkeit (CIA) von Informationen, um sicherzustellen, dass [[Informationen]] in kritischen Situationen nicht beeinträchtigt werden.

| | * Erscheinungsform |

| * Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl. | | * Art der Nutzung |

| * Während papiergestützte Geschäftsabläufe immer noch weit verbreitet sind und eine eigene Reihe von Informationssicherheitspraktiken erfordern, werden digitale Unternehmensinitiativen immer mehr in den Vordergrund gerückt, wobei die Informationssicherheit jetzt in der Regel von IT-Sicherheitsspezialisten übernommen wird. | | * Speicherung |

| * Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen).

| |

| * Es sei darauf hingewiesen, dass ein [[Computer]] nicht zwangsläufig ein Heimcomputer ist. | |

|

| |

|

| ; Ein Computer ist jedes Gerät mit einer [[Zentraleinheit|Prozessor]] und etwas Speicher.

| | {| class="wikitable options big" |

| * Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis hin zu vernetzten mobilen Computern wie Smartphones und Tablet-Computern reichen.

| | |- |

| IT-Sicherheitsspezialisten sind aufgrund der Art und des Wertes der Daten in größeren Unternehmen fast immer in allen größeren Unternehmen/Einrichtungen zu finden. | | ! Option !! Beschreibung |

| Sie sind dafür verantwortlich, dass die gesamte [[Technologie]] des Unternehmens vor böswilligen Cyberangriffen geschützt wird, die häufig darauf abzielen, an wichtige private Informationen zu gelangen oder die Kontrolle über die internen Systeme zu erlangen.

| | |- |

| | | Schutzziele || [[IT-Sicherheit/Grundfunktionen]] |

| | |- |

| | | Maßnahmen || [[IT-Grundschutz/Maßnahmen]] |

| | |- |

| | | IT-Sicherheitsmanagement || [[Managementsystem_für_Informationssicherheit]] |

| | |} |

|

| |

|

| ; Der Bereich der Informationssicherheit hat sich in den letzten Jahren stark weiterentwickelt. | | ; Aufrechterhaltung (CIA) von Informationen |

| * Es bietet viele Spezialisierungsmöglichkeiten, darunter die Sicherung von Netzwerken und verwandter [[Infrastruktur]], die Sicherung von [[Anwendungssoftware|Anwendungen]] und [[Datenbanken]], [[Sicherheitstests]], die Prüfung von Informationssystemen [[IT-Audit|Auditierung]], [[Geschäftskontinuitätsplanung]], die Aufdeckung elektronischer Daten und [[digitale Forensik]].Fachleute für Informationssicherheit sind in ihrem Beschäftigungsverhältnis sehr stabil. | | * Vertraulichkeit |

| * Mehr als 80 Prozent der Fachleute hatten über einen Zeitraum von einem Jahr keinen Wechsel des Arbeitgebers oder der Beschäftigung zu verzeichnen, und die Zahl der Fachleute wird von 2014 bis 2019 voraussichtlich kontinuierlich um mehr als 11 Prozent jährlich steigen. | | * Integrität |

| | * Verfügbarkeit |

|

| |

|

| === Bedrohungen ===

| | ; Ziel |

| ; Bedrohungen der Informationssicherheit [[Bedrohung (Computer)|Bedrohungen]] gibt es in vielen verschiedenen Formen

| | Sicherstellen, dass [[Informationen]] in kritischen Situationen nicht beeinträchtigt werden |

| Einige der häufigsten Bedrohungen sind heute Softwareangriffe, Diebstahl von geistigem Eigentum, Identitätsdiebstahl, Diebstahl von Geräten oder Informationen, Sabotage und Informationserpressung.

| |

|

| |

|

| [[Computervirus|Viren]], [[Computerwurm|Würmer]], [[Phishing|Phishing-Angriffe]] und [[Trojanisches Pferd (Computer)|Trojanische Pferde]] sind einige gängige Beispiele für Software-Angriffe.

| | ; Problemfelder |

| * Auch die [[Verletzung geistigen Eigentums|Diebstahl geistigen Eigentums]] ist für viele Unternehmen im Bereich der Informationstechnologie ([[Informationstechnologie|IT]]) ein großes Problem. | | * Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl |

| | * Während papiergestützte Geschäftsabläufe immer noch weitverbreitet sind und eine eigene Reihe von Informationssicherheitspraktiken erfordern, werden digitale Unternehmensinitiativen immer mehr in den Vordergrund gerückt, wobei die Informationssicherheit jetzt in der Regel von IT-Sicherheitsspezialisten übernommen wird |

| | * Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen) |

| | * Es sei darauf hingewiesen, dass ein [[Computer]] nicht zwangsläufig ein Heimcomputer ist |

|

| |

|

| Unter [[Identitätsdiebstahl]] versteht man den Versuch, sich als eine andere Person auszugeben, um an deren persönliche Daten zu gelangen oder deren Zugang zu wichtigen Informationen durch [[Social Engineering (Sicherheit)|Social Engineering]] auszunutzen.

| | ; Was ist ein Computer? |

| | Ein Computer ist jedes Gerät mit einer [[Zentraleinheit|Prozessor]] und etwas Speicher |

| | * Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis zu vernetzten mobilen Computern wie Smartphones und Tablet-Computern reichen |

|

| |

|

| Der Diebstahl von Geräten oder Informationen wird heutzutage immer häufiger, da die meisten Geräte heutzutage mobil sind, Sie sind anfällig für Diebstahl und mit zunehmender Datenkapazität auch sehr viel begehrter geworden.

| | ; IT-Sicherheitsspezialisten |

| | * IT-Sicherheitsspezialisten sind aufgrund der Art und des Wertes der Daten in größeren Unternehmen fast immer in allen größeren Unternehmen/Einrichtungen zu finden |

| | * Sie sind dafür verantwortlich, dass die gesamte [[Technologie]] des Unternehmens vor böswilligen Cyberangriffen geschützt wird, die häufig darauf abzielen, an wichtige private Informationen zu gelangen oder die Kontrolle über die internen Systeme zu erlangen |

|

| |

|

| [[Sabotage]] besteht in der Regel in der Zerstörung der [[Website]] eines Unternehmens, um das Vertrauen der Kunden zu erschüttern. | | ; Informationssicherheit hat sich in den vergangenen Jahren stark weiterentwickelt |

| | * Es bietet viele Spezialisierungsmöglichkeiten, darunter die Sicherung von Netzwerken und verwandter [[Infrastruktur]], die Sicherung von [[Anwendungssoftware|Anwendungen]] und [[Datenbanken]], [[Sicherheitstests]], die Prüfung von Informationssystemen [[IT-Audit|Auditierung]], [[Geschäftskontinuitätsplanung]], die Aufdeckung elektronischer Daten und [[digitale Forensik]] |

| | * Fachleute für Informationssicherheit sind in ihrem Beschäftigungsverhältnis sehr stabil |

| | * Mehr als 80 Prozent der Fachleute hatten über einen Zeitraum von einem Jahr keinen Wechsel des Arbeitgebers oder der Beschäftigung zu verzeichnen, und die Zahl der Fachleute wird von 2014 bis 2019 voraussichtlich kontinuierlich um mehr als 11 Prozent jährlich steigen |

|

| |

|

| Bei der Informationserpressung wird versucht, das Eigentum oder die Informationen eines Unternehmens zu stehlen, um im Gegenzug eine Zahlung für die Rückgabe der Informationen oder des Eigentums an den Eigentümer zu erhalten, wie bei [[Ransomware]].

| | ==== Schutz von Informationen ==== |

| | ; [[Risikomanagement für Informationssysteme|Informationsrisikomanagement]] |

| | * Schutz von [[Informationen]] durch die Minderung von Informationsrisiken |

|

| |

|

| Es gibt viele Möglichkeiten, sich vor einigen dieser Angriffe zu schützen, aber eine der funktionellsten Vorsichtsmaßnahmen ist die regelmäßige Sensibilisierung der Benutzer.

| | ; Risikominderung |

| | * Eintrittwahrscheinlichkeit |

| | * Schadensausmaß |

|

| |

|

| Die größte Bedrohung für jede Organisation sind die Benutzer oder internen Mitarbeiter, die auch als Insider-Bedrohungen bezeichnet werden.

| | ; Gefährdungen von Informationen |

| | [[IT-Grundschutz/Kompendium/Elementaren Gefährdungen]] |

|

| |

|

| [[Regierungen]], [[Militär]], [[Unternehmen]]e, [[Finanzinstitute]], [[Krankenhäuser]], gemeinnützige Organisationen und private [[Unternehmen]] sammeln eine Vielzahl vertraulicher Informationen über ihre Mitarbeiter, Kunden, Produkte, Forschung und Finanzen. | | ; Beispiele |

| Sollten vertrauliche Informationen über Kunden, Finanzen oder eine neue Produktlinie eines Unternehmens in die Hände eines Konkurrenten oder eines [[Black Hat Hacker]]s fallen, könnten ein Unternehmen und seine Kunden einen weitreichenden, nicht wieder gutzumachenden finanziellen Schaden erleiden und auch der Ruf des Unternehmens könnte Schaden nehmen.

| | {| class="wikitable big options" |

| Aus geschäftlicher Sicht muss die Informationssicherheit gegen die Kosten abgewogen werden; das [[Gordon-Loeb-Modell]] bietet einen mathematisch-ökonomischen Ansatz, um dieses Problem zu lösen.

| | |- |

| | ! Gefährdung !! Beschreibung |

| | |- |

| | | Unbefugter/unangemessener Zugriff || |

| | |- |

| | | Unrechtmäßige Nutzung || |

| | |- |

| | | Enthüllung || |

| | |- |

| | | Unterbrechung || |

| | |- |

| | | Löschung || |

| | |- |

| | | [[Datenverfälschung|Korruption]] || |

| | |- |

| | | Änderung || |

| | |- |

| | | Einsichtnahme || |

| | |- |

| | | Aufzeichnung || |

| | |- |

| | | Entwertung || |

| | |} |

|

| |

|

| Für den Einzelnen hat die Informationssicherheit erhebliche Auswirkungen auf die [[Privatsphäre]], die in verschiedenen [[Kulturen]] sehr unterschiedlich gehandhabt wird.

| | ; Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle |

| | * Geschützte Informationen können jede Form annehmen, etwa elektronisch oder physisch, materiell (etwa [[Dokument|Papier]]) oder immateriell (etwa [[Wissen]]) |

|

| |

|

| ==== Reaktionen auf Bedrohungen ==== | | ; CIA-Trias Ausgewogenen Schutz |

| ; Mögliche Reaktionen auf eine Sicherheitsbedrohung oder ein [[IT-Risikomanagement|Risiko]] sind

| | {| class="wikitable big options" |

| * reduzieren/vermindern - Schutzmaßnahmen und Gegenmaßnahmen implementieren, um Schwachstellen zu beseitigen oder Bedrohungen abzuwehren

| | |- |

| * zuweisen/übertragen - die Kosten der Bedrohung auf eine andere Einheit oder Organisation übertragen, z.

| | ! Grundwert !! English !! Abkürzung |

| * B.

| | |- |

| * durch den Abschluss einer Versicherung oder Outsourcing

| | | [[Datenvertraulichkeit]] || || |

| * Akzeptieren - abwägen, ob die Kosten der Gegenmaßnahme die möglichen Verlustkosten aufgrund der Bedrohung überwiegen

| | |- |

| | | [[Datenintegrität]] || || |

| | |- |

| | | [[Datenverfügbarkeit]] || || |

| | |} |

|

| |

|

| == Geschichte ==

| | ; Schwerpunkt |

| Seit den Anfängen der Kommunikation waren sich Diplomaten und militärische Befehlshaber darüber im Klaren, dass ein Mechanismus zum Schutz der Vertraulichkeit der Korrespondenz und ein Mittel zur Aufdeckung von [[Manipulation]]en notwendig war.

| | * Effiziente Umsetzung von [[Richtlinien]] |

| [[Julius Caesar]] wird die Erfindung der [[Caesar-Chiffre]] um 50 v.Chr.

| | * ohne die [[Produktivität]] der Organisation zu beeinträchtigen |

| * zugeschrieben, die verhindern sollte, dass seine geheimen Botschaften gelesen werden konnten, falls eine Nachricht in die falschen Hände geriet.

| |

| In den meisten Fällen wurde der Schutz jedoch durch die Anwendung von Verfahrenskontrollen erreicht.

| |

|

| |

|

| Sensible Informationen wurden gekennzeichnet, um anzuzeigen, dass sie geschützt und von vertrauenswürdigen Personen transportiert, bewacht und in einer sicheren Umgebung oder einem Tresor aufbewahrt werden sollten.

| | ; Risikomanagement-Prozess Strukturierter [[Risikomanagement]]-Prozess |

| * Mit der Ausweitung der Postdienste schufen die Regierungen offizielle Organisationen, um Briefe abzufangen, zu entziffern, zu lesen und wieder zu verschließen (z.B. | | * Identifizierung von Informationen und zugehörigen [[Vermögenswert (Computersicherheit)|Vermögenswerten]] sowie potenziellen [[Bedrohung (Computer)|Bedrohungen]], [[Schwachstelle (Computer)|Schwachstellen]] und Auswirkungen; |

| * das 1653 gegründete britische Secret Office). | | * Bewertung der Risiken |

| | * Entscheidung, wie mit den Risiken umzugehen ist, d.h |

| | * sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren |

| | * wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung |

| | * Überwachung der Aktivitäten |

| | * Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten |

|

| |

|

| Jahrhunderts wurden komplexere [[Verschlusssachen|Klassifizierungssysteme]] entwickelt, die es den Regierungen ermöglichten, ihre Informationen nach dem Grad ihrer Sensibilität zu verwalten.

| | ; Standardisierte Vorgehensweise |

| Die britische Regierung beispielsweise kodifizierte dies bis zu einem gewissen Grad mit der Veröffentlichung des [[Official Secrets Act 1889|Official Secrets Act]] im Jahr 1889.

| | Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu [[Passwort]], [[Antivirensoftware]], [[Firewall (Computer)|firewall]], [[Verschlüsselungssoftware]], [[rechtliche Haftung]], [[Sicherheitsbewusstsein]] und Schulung und weitere anzubieten |

| Abschnitt 1 des Gesetzes betraf die Spionage und die unrechtmäßige Weitergabe von Informationen, während sich Abschnitt 2 mit der Verletzung des offiziellen Vertrauens befasste.

| |

| Bald wurde eine Verteidigung des öffentlichen Interesses hinzugefügt, um die Offenlegung von Informationen im Interesse des Staates zu schützen.

| |

| Ein ähnliches Gesetz wurde 1889 in Indien verabschiedet, der Indian Official Secrets Act, der mit der britischen Kolonialzeit in Verbindung gebracht wurde und dazu diente, gegen Zeitungen vorzugehen, die sich der Politik des Raj widersetzten.

| |

| Eine neuere Version wurde 1923 verabschiedet, die sich auf alle Angelegenheiten mit vertraulichen oder geheimen Informationen für die Regierung erstreckte.

| |

| Zur Zeit des [[Ersten Weltkriegs]] wurden mehrstufige Klassifizierungssysteme für die Übermittlung von Informationen zwischen den verschiedenen Fronten verwendet, was zu einem verstärkten Einsatz von Verschlüsselungsabteilungen in diplomatischen und militärischen Hauptquartieren führte.

| |

| In der Zwischenkriegszeit wurde die Verschlüsselung immer ausgeklügelter, da Maschinen eingesetzt wurden, um Informationen zu ver- und entschlüsseln.

| |

|

| |

|

| Die Einführung der [[Computersicherheit]] leitete die Geschichte der Informationssicherheit ein.

| | Diese [[Standardisierung]] kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden |

| * Die Notwendigkeit dafür ergab sich während des [[Zweiten Weltkrieg]]s.

| | * Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der [[Kontinuierlicher Verbesserungsprozess|Kontinuierliche Verbesserung]] eingeführt wird |

| * Die Menge an Informationen, die von den alliierten Ländern während des Zweiten Weltkriegs ausgetauscht wurden, machte eine formale Anpassung der Klassifizierungssysteme und Verfahrenskontrollen erforderlich.

| |

| Es entwickelte sich eine Reihe von geheimnisvollen Kennzeichnungen, die anzeigten, wer mit Dokumenten umgehen durfte (in der Regel Offiziere und nicht Soldaten) und wo sie aufbewahrt werden sollten, während immer komplexere Tresore und Lagereinrichtungen entwickelt wurden.

| |

| Die [[Enigma-Maschine]], die von den Deutschen zur Verschlüsselung von Kriegsdaten eingesetzt und von [[Alan Turing]] erfolgreich entschlüsselt wurde, kann als eindrucksvolles Beispiel für die Erstellung und Nutzung gesicherter Informationen angesehen werden. | |

| Es wurden Verfahren entwickelt, um sicherzustellen, dass Dokumente ordnungsgemäß vernichtet wurden, und es war die Nichtbeachtung dieser Verfahren, die zu einigen der größten nachrichtendienstlichen Coups des Krieges führte (z.B.die Gefangennahme von [[U-570]]).

| |

|

| |

|

| Während des [[Kalten Krieges]] wurden verschiedene [[Großrechner]] online miteinander verbunden, um anspruchsvollere Aufgaben zu erledigen, und zwar in einem Kommunikationsprozess, der einfacher war als das Hin- und Herschicken von [[Magnetbänder]]n durch Rechenzentren.

| | === Definition === |

| * Daher begann die [[Advanced Research Projects Agency]] (ARPA) des [[US-Verteidigungsministerium]]s mit der Erforschung der Machbarkeit eines vernetzten Kommunikationssystems für den Informationsaustausch innerhalb der [[US-Streitkräfte]].

| | ==== Attribute ==== |

| * Im Jahr 1968 wurde das [[ARPANET]]-Projekt von Dr. [[Lawrence Roberts (Wissenschaftler)|Larry Roberts]] ins Leben gerufen, aus dem sich später das [[Internet]] entwickeln sollte. | | [[File:CIAJMK1209-en.svg|alt=vectorial version|mini]] |

| | ; Attribute der Informationssicherheit (CIA) |

| | * [[Vertraulichkeit]] |

| | * [[Datenintegrität|Integrität]] |

| | * [[Verfügbarkeit]] |

|

| |

|

| 1973 stellte der Internet-Pionier [[Robert Metcalfe]] fest, dass wichtige Elemente der ARPANET-Sicherheit zahlreiche Schwachstellen aufwiesen, wie z.B.: "Anfälligkeit der Passwortstruktur und -formate; fehlende Sicherheitsverfahren für [[Einwahlverbindung|Einwahlverbindungen]]; und nicht vorhandene Benutzeridentifizierung und -autorisierung", abgesehen von den fehlenden Kontrollen und Sicherheitsvorkehrungen zum Schutz der Daten vor unberechtigtem Zugriff.

| | ==== Informationssysteme ==== |

| * Aufgrund dieser Probleme, gepaart mit der ständigen Verletzung der Computersicherheit sowie der exponentiellen Zunahme der Zahl der Hosts und Benutzer des Systems, wurde "Netzwerksicherheit" oft als "Netzwerkunsicherheit" bezeichnet. | | ; Hauptteile von [[Informationssysteme]]n |

| | * Hardware |

| | * Software |

| | * Kommunikation |

|

| |

|

| Jahrhunderts und in den ersten Jahren des einundzwanzigsten Jahrhunderts gab es rasante Fortschritte in der [[Telekommunikation]], der [[Computerhardware|hardware]] und [[Software]] sowie der [[Verschlüsselung]] von Daten.

| | ; Ziel |

| Die Verfügbarkeit kleinerer, leistungsfähigerer und preiswerterer Computergeräte machte die [[Datenverarbeitung|elektronische Datenverarbeitung]] für [[Kleinunternehmen]] und Privatanwender erschwinglich.

| | Informationssicherheits-Industriestandards als Schutz- und Präventionsmechanismen auf drei Ebenen oder Schichten zu identifizieren und anzuwenden: |

| Die Einführung des Transfer Control Protocol/Internetwork Protocol (TCP/IP) in den frühen 1980er Jahren ermöglichte die Kommunikation zwischen verschiedenen Computertypen.

| | * [[Physikalische Informationssicherheit|physikalisch]] |

| Diese Computer wurden schnell durch das [[Internet]] miteinander verbunden.

| | * persönlich |

| | * organisatorisch |

|

| |

|

| Das rasche Wachstum und die weite Verbreitung der elektronischen Datenverarbeitung und des [[elektronischen Geschäftsverkehrs]] über das Internet sowie zahlreiche Fälle von internationalem [[Terrorismus]] führten dazu, dass bessere Methoden zum Schutz der Computer und der von ihnen gespeicherten, verarbeiteten und übertragenen Informationen erforderlich wurden.

| | ==== Richtlinien ==== |

| Es entstanden die akademischen Disziplinen [[Computersicherheit]] und [[Informationssicherung]] sowie zahlreiche Berufsverbände, die alle das gemeinsame Ziel verfolgen, die Sicherheit und Zuverlässigkeit von [[Informationssystemen]]en zu gewährleisten.

| | Verfahren und Richtlinien implementieren |

| | * Administratoren, Benutzern und Betreibern mitteilen, wie Produkte verwendet werden sollen |

| | * Um die Informationssicherheit innerhalb der Organisationen zu gewährleisten |

|

| |

|

| == Grundprinzipien == | | ==== Definitionen von Informationssicherheit ==== |

| === Schlüsselkonzepte === | | {| class="wikitable big options" |

| [[File:Posters for information security for the Ministry of Defense of the Russian Federation.jpg|thumb|Poster promoting information security by the Russian [[Ministry of Defence (Russia)|Ministry of Defence]]]]

| | |- |

| | | ! Definition !! Beschreibung !! Quelle |

| Der CIA-Dreiklang aus Vertraulichkeit, Integrität und Verfügbarkeit ist das Herzstück der Informationssicherheit.

| | |- |

| (Die Mitglieder des klassischen InfoSec-Dreiklangs - Vertraulichkeit, Integrität und Verfügbarkeit - werden in der Literatur auch als Sicherheitsattribute, Eigenschaften, Sicherheitsziele, grundlegende Aspekte, Informationskriterien, kritische Informationsmerkmale und Grundbausteine bezeichnet).

| | | Vertraulichkeit, Integrität und Verfügbarkeit<br>von Informationen || Weitere Eigenschaften |

| Es wird jedoch weiterhin darüber diskutiert, ob diese CIA-Trias ausreicht, um den sich schnell ändernden technologischen und geschäftlichen Anforderungen gerecht zu werden, wobei empfohlen wird, die Überschneidungen zwischen Verfügbarkeit und Vertraulichkeit sowie die Beziehung zwischen Sicherheit und Datenschutz zu erweitern.

| | * [[Authentizität]] |

| | | * [[Verantwortlichkeit]] |

| Der Dreiklang scheint erstmals 1977 in einer [[NIST]]-Publikation erwähnt worden zu sein.

| | * [[Nichtabstreitbarkeit]] |

| | | * [[Zuverlässigkeit]] |

| In den 1992 veröffentlichten und 2002 überarbeiteten ''Guidelines for the Security of Information Systems and Networks'' der [[OECD]]

| | | ISO/IEC 27000 |

| die neun allgemein anerkannten Grundsätze vor: [[Bewusstsein für Informationssicherheit|Bewusstsein]], Verantwortung, Reaktion, Ethik, Demokratie, Risikobewertung, Sicherheitsentwurf und -umsetzung, Sicherheitsmanagement und Neubewertung.

| | |- |

| Darauf aufbauend wurden 2004 in den [[NIST]]s ''Engineering Principles for Information Technology Security'' 33 Grundsätze vorgeschlagen.

| | | Schutz von</br>Informationen/Informationssystemen || vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten || CNSS, 2010 |

| * Aus jedem dieser Grundsätze wurden Leitlinien und Praktiken abgeleitet.

| | |- |

| | | | Nur autorisierte Benutzer || (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit) || [[ISACA]], 2008 |

| 1998 schlug [[Donn Parker]] ein alternatives Modell für die klassische CIA-Triade vor, das er die [[Parkersche Hexade|Sechs atomare Elemente der Information]] nannte.

| | |- |

| * Die Elemente sind [[Vertraulichkeit]], [[Eigentum|Besitz]], [[Integrität]], [[Authentifizierung|Authentizität]], [[Verfügbarkeit]] und [[Nutzen]].

| | | Ist ein Prozess || des Schutzes des geistigen Eigentums einer Organisation || Pipkin, 2000 |

| * Die Vorzüge des [[Parkersche Hexade]]s sind unter Sicherheitsexperten umstritten.

| | |- |

| | | | Disziplin des Risikomanagements || deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten || McDermott und Geer, 2001 |

| Im Jahr 2011 veröffentlichte [[The Open Group]] den Informationssicherheitsmanagement-Standard [[Open Information Security Maturity Model|O-ISM3]].

| | |- |

| Dieser Standard schlägt eine [[operationelle Definition]] der Schlüsselkonzepte der Sicherheit vor, mit Elementen, die als "Sicherheitsziele" bezeichnet werden und sich auf [[Zugriffskontrolle]] (9), [[Verfügbarkeit]] (3), [[Datenqualität]] (1), Compliance und Technik (4) beziehen.

| | | Gut informiertes Gefühl<br>der Sicherheit || dass Informationsrisiken und -kontrollen im Gleichgewicht sind || Anderson, J., 2003 |

| * Im Jahr 2009 hat die [[DoD]] [https://spi.dod.mil/ Software Protection Initiative] die [https://spi.dod.mil/threat.htm Three Tenets of Cybersecurity] veröffentlicht, die die Anfälligkeit des Systems, den Zugang zum Fehler und die Fähigkeit zur Ausnutzung des Fehlers umfassen.

| | |- |

| | | | Schutz von Informationen || minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden || Venter und Eloff, 2003 |

| Keines dieser Modelle ist weit verbreitet.

| | |} |

| | |

| ==== Vertraulichkeit ====

| |

| In der Informationssicherheit ist Vertraulichkeit "die Eigenschaft, dass Informationen nicht für unbefugte Personen, Einrichtungen oder Prozesse zugänglich gemacht oder offengelegt werden".

| |

| | |

| Obwohl sie dem Begriff "Datenschutz" ähneln, sind die beiden Wörter nicht austauschbar.

| |

| * Vielmehr ist die Vertraulichkeit eine Komponente des Datenschutzes, die unsere Daten vor unbefugten Einblicken schützt.

| |

| Beispiele für die Gefährdung der Vertraulichkeit elektronischer Daten sind der Diebstahl von Laptops, der Diebstahl von Passwörtern oder der Versand sensibler E-Mails an die falschen Personen.

| |

| | |

| ==== Integrität ====

| |

| In der IT-Sicherheit bedeutet [[Datenintegrität]], dass die Richtigkeit und Vollständigkeit von Daten während ihres gesamten Lebenszyklus gewahrt und sichergestellt wird.

| |

| Dies bedeutet, dass Daten nicht auf unautorisierte oder unentdeckte Weise verändert werden können.

| |

| Dies ist nicht dasselbe wie die [[referentielle Integrität]] in [[Datenbanken]], obwohl sie als ein Spezialfall der Konsistenz im Sinne des klassischen [[ACID]]-Modells der [[Transaktionsverarbeitung]] angesehen werden kann.

| |

| Informationssicherheitssysteme enthalten in der Regel Kontrollen zur Gewährleistung ihrer eigenen Integrität, insbesondere zum Schutz des Kerns oder der Kernfunktionen gegen absichtliche und zufällige Bedrohungen.

| |

| Mehrzweck- und Mehrbenutzer-Computersysteme zielen darauf ab, die Daten und die Verarbeitung so aufzuteilen, dass kein Benutzer oder Prozess einen anderen nachteilig beeinflussen kann: Die Kontrollen können jedoch nicht erfolgreich sein, wie wir bei Vorfällen wie Malware-Infektionen, Hacks, Datendiebstahl, Betrug und Verletzungen der Privatsphäre sehen.

| |

| | |

| Im weiteren Sinne ist Integrität ein Grundsatz der Informationssicherheit, der sowohl die menschliche/soziale, verfahrenstechnische und wirtschaftliche Integrität als auch die Datenintegrität umfasst.

| |

| * Als solches berührt sie Aspekte wie Glaubwürdigkeit, Konsistenz, Wahrhaftigkeit, Vollständigkeit, Genauigkeit, Aktualität und Sicherheit.

| |

| | |

| ==== Verfügbarkeit ====

| |

| Damit ein Informationssystem seinen Zweck erfüllen kann, müssen die Informationen verfügbar sein, wenn sie benötigt werden.

| |

| Das bedeutet, dass die Computersysteme, die zur Speicherung und Verarbeitung der Informationen verwendet werden, die [[Sicherheitskontrollen]], die zum Schutz der Informationen eingesetzt werden, und die Kommunikationskanäle, über die auf die Informationen zugegriffen wird, korrekt funktionieren müssen.

| |

| [[Hochverfügbarkeit]]ssysteme zielen darauf ab, jederzeit verfügbar zu sein und Dienstunterbrechungen aufgrund von Stromausfällen, Hardwarefehlern und System-Upgrades zu verhindern.

| |

| Zur Sicherstellung der Verfügbarkeit gehört auch die Verhinderung von [[Denial-of-Service-Angriff]]en, wie z.B.

| |

| * eine Flut von eingehenden Nachrichten an das Zielsystem, die es im Wesentlichen zum Abschalten zwingt.

| |

|

| |

|

| Im Bereich der Informationssicherheit kann die Verfügbarkeit oft als einer der wichtigsten Bestandteile eines erfolgreichen Informationssicherheitsprogramms angesehen werden, denn schließlich müssen die Endbenutzer in der Lage sein, ihre Aufgaben zu erfüllen; durch die Sicherstellung der Verfügbarkeit ist ein Unternehmen in der Lage, die von den Interessengruppen des Unternehmens erwarteten Standards zu erfüllen.

| | ; Multidisziplinäres Studien- und Berufsfeld |

| Dies kann Themen wie Proxy-Konfigurationen, Web-Zugang von außen, Zugriff auf freigegebene Laufwerke und die Möglichkeit, E-Mails zu versenden, betreffen.

| | Das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen |

| Führungskräfte haben oft kein Verständnis für die technische Seite der Informationssicherheit und sehen die Verfügbarkeit als einfache Lösung an, aber dies erfordert oft die Zusammenarbeit vieler verschiedener Organisationsteams, wie z.B.

| |

| * Netzwerkbetrieb, Entwicklungsbetrieb, Reaktion auf Zwischenfälle und Richtlinien-/Änderungsmanagement.

| |

| Ein erfolgreiches Informationssicherheitsteam umfasst viele verschiedene Schlüsselrollen, die ineinandergreifen und aufeinander abgestimmt sein müssen, damit die CIA-Dreiergruppe effektiv bereitgestellt werden kann.

| |

|

| |

|

| ==== Unleugbarkeit ====

| | ; Bedrohungskategorien |

| Im Recht bedeutet [[Nichtabstreitbarkeit]] die Absicht einer Person, ihre Verpflichtungen aus einem Vertrag zu erfüllen.

| | Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden |

| * Es bedeutet auch, dass eine Partei einer Transaktion nicht bestreiten kann, eine Transaktion erhalten zu haben, noch kann die andere Partei bestreiten, eine Transaktion gesendet zu haben. | | * Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen |

|

| |

|

| Es ist wichtig, darauf hinzuweisen, dass Technologie wie kryptografische Systeme zwar bei den Bemühungen um Nichtabstreitbarkeit helfen können, das Konzept aber im Kern ein Rechtskonzept ist, das über den Bereich der Technologie hinausgeht.

| | ; Relevanter Satz von Sicherheitszielen |

| So reicht es beispielsweise nicht aus, nachzuweisen, dass die Nachricht mit einer digitalen Signatur übereinstimmt, die mit dem privaten Schlüssel des Absenders unterzeichnet wurde, so dass nur der Absender die Nachricht abgeschickt haben kann und niemand sonst sie während der Übertragung verändert haben kann ([[Datenintegrität]]).

| | * Vertraulichkeit |

| Der angebliche Absender könnte im Gegenzug nachweisen, dass der Algorithmus der digitalen Signatur anfällig oder fehlerhaft ist, oder behaupten oder beweisen, dass sein Signaturschlüssel kompromittiert wurde.

| | * Integrität |

| Die Schuld für diese Verstöße kann beim Absender liegen oder auch nicht, und solche Behauptungen können den Absender von der Haftung befreien oder auch nicht, aber die Behauptung würde die Behauptung entkräften, dass die Signatur notwendigerweise Authentizität und Integrität beweist.

| | * Verfügbarkeit |

| * Als solcher kann der Absender die Nachricht zurückweisen (denn Authentizität und Integrität sind Voraussetzungen für die Nichtabstreitbarkeit). | | * Datenschutz |

| | * Authentizität |

| | * Vertrauenswürdigkeit |

| | * Nichtabstreitbarkeit |

| | * Rechenschaftspflicht |

| | * Überprüfbarkeit |

|

| |

|

| == Risikomanagement ==

| | Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung |

| [[Risikomanagement]]

| |

|

| |

|

| == Verfahren == | | == Verfahren == |

| Die Begriffe "vernünftige und umsichtige Person", "[[Sorgfaltspflicht]]" und "Sorgfaltspflicht" werden seit vielen Jahren in den Bereichen Finanzen, Wertpapiere und Recht verwendet.

| | {{:Informationssicherheit/Verfahren}} |

| * In den letzten Jahren haben diese Begriffe auch in den Bereichen Informatik und Informationssicherheit Einzug gehalten.

| |

| | |

| In der Geschäftswelt erwarten Aktionäre, Kunden, Geschäftspartner und Regierungen, dass die Unternehmensleitung das Unternehmen in Übereinstimmung mit anerkannten Geschäftspraktiken und unter Einhaltung von Gesetzen und anderen Vorschriften führt.

| |

| * Dies wird oft als die Regel der "vernünftigen und umsichtigen Person" beschrieben.

| |

| * Eine umsichtige Person achtet darauf, dass alles Erforderliche getan wird, um das Unternehmen nach soliden Geschäftsprinzipien und auf legale, ethische Weise zu führen.

| |

| * Eine umsichtige Person ist auch gewissenhaft (aufmerksam, fortlaufend) in ihrer Sorgfaltspflicht gegenüber dem Unternehmen.

| |

| | |

| Im Bereich der Informationssicherheit bietet Harris die folgenden Definitionen der Begriffe "due care" und "due diligence" an:

| |

| :''"Due care are steps that are taken to show that a company has taken responsibility for the activities that take place within the corporation and has taken the necessary steps to help protect the company, its resources, and employees''.

| |

| ''."'' Und <nowiki>[Due Diligence sind die]</nowiki> ''"kontinuierliche Aktivitäten, die sicherstellen, dass die Schutzmechanismen kontinuierlich aufrechterhalten werden und funktionsfähig sind."'''

| |

| | |

| Bei diesen Definitionen sollten zwei wichtige Punkte beachtet werden.

| |

| * Erstens werden bei der Sorgfaltspflicht Schritte unternommen, die sich nachweisen lassen; das bedeutet, dass die Schritte überprüft und gemessen werden können oder sogar greifbare Artefakte hervorbringen.

| |

| * Dies bedeutet, dass Menschen tatsächlich etwas tun, um die Schutzmechanismen zu überwachen und aufrechtzuerhalten, und dass diese Aktivitäten fortlaufend sind.

| |

| | |

| Organisationen haben eine Verantwortung, die Sorgfaltspflicht bei der Anwendung der Informationssicherheit zu praktizieren.

| |

| * Der Duty of Care Risk Analysis Standard (DoCRA) bietet Grundsätze und Praktiken für die Bewertung von Risiken.

| |

| * Dabei werden alle Parteien berücksichtigt, die von diesen Risiken betroffen sein könnten.

| |

| * DoCRA hilft bei der Bewertung von Schutzmaßnahmen, ob diese geeignet sind, andere vor Schaden zu bewahren und gleichzeitig eine angemessene Belastung darstellen.

| |

| * Angesichts der zunehmenden Rechtsstreitigkeiten im Zusammenhang mit Datenschutzverletzungen müssen Unternehmen ein Gleichgewicht zwischen Sicherheitskontrollen, Einhaltung der Vorschriften und ihrem Auftrag herstellen.

| |

| | |

| === Sicherheits-Governance ===

| |

| Siehe auch [[Information Security Governance]]

| |

| | |

| Das [[Software Engineering Institute]] an der [[Carnegie Mellon University]] definiert in einer Veröffentlichung mit dem Titel ''Governing for Enterprise Security (GES) Implementation Guide'' die Merkmale einer effektiven Security Governance.

| |

| | |

| Dazu gehören

| |

| * Ein unternehmensweites Thema

| |

| * Führungskräfte sind rechenschaftspflichtig

| |

| * Betrachtung als Geschäftsanforderung

| |

| * Risikobasiert

| |

| * Rollen, Verantwortlichkeiten und Aufgabentrennung definiert

| |

| * In der Politik angesprochen und durchgesetzt

| |

| * Angemessene Ressourcen werden bereitgestellt

| |

| * Sensibilisierung und Schulung der Mitarbeiter

| |

| * Eine Anforderung an den Entwicklungslebenszyklus

| |

| * Geplant, verwaltet, messbar und gemessen

| |

| * Überprüft und auditiert

| |

| | |

| === Vorfallsreaktionspläne ===

| |

| Ein Vorfallsreaktionsplan (IRP) ist eine Gruppe von Richtlinien, die die Reaktion einer Organisation auf einen Cyberangriff vorschreiben.

| |

| * Sobald eine Sicherheitsverletzung festgestellt wurde, zum Beispiel durch ein [[Intrusion detection system|Network Intrusion Detection System]] (NIDS) oder ein [[Host-based intrusion detection system|Host-Based Intrusion Detection System]] (HIDS) (falls entsprechend konfiguriert), wird der Plan in Gang gesetzt.

| |

| Es ist wichtig zu beachten, dass eine Datenpanne rechtliche Folgen haben kann.

| |

| * Die Kenntnis der lokalen und bundesstaatlichen Gesetze ist von entscheidender Bedeutung.

| |

| Jeder Plan ist individuell auf die Bedürfnisse des Unternehmens zugeschnitten und kann Fähigkeiten beinhalten, die nicht Teil eines IT-Teams sind.

| |

| So kann beispielsweise ein Rechtsanwalt in den Reaktionsplan einbezogen werden, um bei der Bewältigung der rechtlichen Folgen einer Datenschutzverletzung zu helfen.

| |

| | |

| Wie bereits erwähnt, ist jeder Plan einzigartig, aber die meisten Pläne umfassen Folgendes:

| |

| | |

| ==== Vorbereitung ====

| |

| Zu einer guten Vorbereitung gehört der Aufbau eines Incident Response Teams (IRT).

| |

| Dieses Team sollte über die folgenden Fähigkeiten verfügen: Penetrationstests, Computerforensik, Netzwerksicherheit usw.

| |

| Dieses Team sollte auch Trends in der [[Cybersicherheit]] und moderne Angriffsstrategien im Auge behalten.

| |

| Ein Schulungsprogramm für Endbenutzer ist ebenfalls wichtig, da die meisten modernen Angriffsstrategien auf die Benutzer im Netzwerk abzielen.

| |

| | |

| ==== Identifizierung ====

| |

| In diesem Teil des Vorfallsreaktionsplans wird festgestellt, ob es ein Sicherheitsereignis gab.

| |

| Wenn ein Endbenutzer Informationen meldet oder ein Administrator Unregelmäßigkeiten feststellt, wird eine Untersuchung eingeleitet.

| |

| * Ein Ereignisprotokoll ist ein wichtiger Bestandteil dieses Schritts.

| |

| Alle Mitglieder des Teams sollten dieses Protokoll aktualisieren, um sicherzustellen, dass die Informationen so schnell wie möglich fließen.

| |

| Wurde festgestellt, dass ein Sicherheitsverstoß vorliegt, sollte der nächste Schritt eingeleitet werden.

| |

| | |

| ==== Eindämmung ====

| |

| In dieser Phase arbeitet das IRT daran, die Bereiche, in denen die Sicherheitsverletzung stattgefunden hat, zu isolieren, um das Ausmaß des Sicherheitsereignisses zu begrenzen.

| |

| In dieser Phase ist es wichtig, Informationen forensisch zu sichern, damit sie später im Prozess analysiert werden können.

| |

| Die Eingrenzung kann so einfach sein wie die physische Eingrenzung eines Serverraums oder so komplex wie die Segmentierung eines Netzwerks, um die Verbreitung eines Virus zu verhindern.

| |

| | |

| ==== Ausrottung ====

| |

| Hier wird die identifizierte Bedrohung von den betroffenen Systemen entfernt.

| |

| Dies kann das Löschen bösartiger Dateien, das Beenden kompromittierter Konten oder das Löschen anderer Komponenten umfassen.

| |

| | |

| Bei einigen Ereignissen ist dieser Schritt nicht erforderlich, aber es ist wichtig, das Ereignis vollständig zu verstehen, bevor man zu diesem Schritt übergeht.

| |

| So kann sichergestellt werden, dass die Bedrohung vollständig beseitigt wird.

| |

| | |

| ==== Wiederherstellung ====

| |

| In dieser Phase werden die Systeme wieder in ihren ursprünglichen Zustand versetzt.

| |

| Dieser Schritt kann die Wiederherstellung von Daten, die Änderung von Benutzerzugangsdaten oder die Aktualisierung von Firewall-Regeln oder -Richtlinien umfassen, um einen Angriff in Zukunft zu verhindern.

| |

| | |

| Ohne diesen Schritt könnte das System weiterhin anfällig für künftige Sicherheitsbedrohungen sein.

| |

| | |

| ==== Gelernte Lektionen ====

| |

| In diesem Schritt werden die in diesem Prozess gesammelten Informationen verwendet, um künftige Sicherheitsentscheidungen zu treffen.

| |

| Dieser Schritt ist entscheidend, um sicherzustellen, dass zukünftige Ereignisse verhindert werden.

| |

| * Die Nutzung dieser Informationen für die Weiterbildung der Administratoren ist für den Prozess von entscheidender Bedeutung.

| |

| Dieser Schritt kann auch zur Verarbeitung von Informationen genutzt werden, die von anderen Stellen, die ein Sicherheitsereignis erlebt haben, weitergegeben werden.

| |

| | |

| === Änderungsmanagement ===

| |

| Haupt: [[Change Management (ITSM)]]

| |

| | |

| Das Änderungsmanagement ist ein formaler Prozess zur Steuerung und Kontrolle von Änderungen an der Informationsverarbeitungsumgebung.

| |

| | |

| Dazu gehören Änderungen an Desktop-Computern, dem Netzwerk, Servern und Software.

| |

| Ziel des Änderungsmanagements ist es, die mit Änderungen an der Informationsverarbeitungsumgebung verbundenen Risiken zu verringern und die Stabilität und Zuverlässigkeit der Verarbeitungsumgebung bei Änderungen zu verbessern.

| |

| Es ist nicht das Ziel des Änderungsmanagements, die Durchführung notwendiger Änderungen zu verhindern oder zu behindern.

| |

| | |

| Jede Änderung der Informationsverarbeitungsumgebung birgt ein gewisses Risiko.

| |

| Selbst scheinbar einfache Änderungen können unerwartete Auswirkungen haben.

| |

| Eine der vielen Aufgaben des Managements ist das Management von Risiken.

| |

| | |

| Das Änderungsmanagement ist ein Instrument zur Bewältigung der Risiken, die durch Änderungen in der Informationsverarbeitungsumgebung entstehen.

| |

| Ein Teil des Änderungsmanagementprozesses stellt sicher, dass Änderungen nicht zu einem ungünstigen Zeitpunkt durchgeführt werden, wenn sie kritische Geschäftsprozesse stören oder mit anderen Änderungen kollidieren könnten.

| |

| | |

| Nicht jede Änderung muss verwaltet werden.

| |

| | |

| Einige Arten von Änderungen sind Teil der täglichen Routine der Informationsverarbeitung und folgen einem vordefinierten Verfahren, wodurch das Gesamtrisiko für die Verarbeitungsumgebung verringert wird.

| |

| Das Anlegen eines neuen Benutzerkontos oder die Bereitstellung eines neuen Desktop-Computers sind Beispiele für Änderungen, die im Allgemeinen kein Änderungsmanagement erfordern.

| |

| * Die Verlagerung von Benutzerdateifreigaben oder die Aufrüstung des E-Mail-Servers stellen jedoch ein wesentlich höheres Risiko für die Verarbeitungsumgebung dar und gehören nicht zu den alltäglichen Aktivitäten.

| |

| * Die entscheidenden ersten Schritte beim Änderungsmanagement sind (a) die Definition der Änderung (und die Kommunikation dieser Definition) und (b) die Festlegung des Umfangs des Änderungssystems.

| |

| | |

| Das Änderungsmanagement wird normalerweise von einem Änderungsprüfungsausschuss überwacht, der sich aus Vertretern der wichtigsten Geschäftsbereiche zusammensetzt, Sicherheit, Netzwerke, Systemadministratoren, Datenbankadministratoren, Anwendungsentwickler, Desktop-Support und Helpdesk.

| |

| * Die Aufgaben des Änderungsprüfungsausschusses können durch den Einsatz einer automatisierten Workflow-Anwendung erleichtert werden.

| |

| * Die Aufgabe des Änderungsprüfungsausschusses besteht darin, sicherzustellen, dass die dokumentierten Änderungsmanagementverfahren der Organisation befolgt werden.

| |

| | |

| Der Änderungsmanagementprozess sieht wie folgt aus

| |

| * '''Antrag:''' Jeder kann eine Änderung beantragen.

| |

| : Die Person, die den Änderungsantrag stellt, kann oder muss nicht dieselbe Person sein, die die Analyse durchführt oder die Änderung umsetzt.

| |

| : Wenn ein Änderungsantrag eingeht, kann er einer Vorprüfung unterzogen werden, um festzustellen, ob die beantragte Änderung mit dem [[Geschäftsmodell]] und den Praktiken des Unternehmens vereinbar ist, und um den Umfang der für die Umsetzung der Änderung erforderlichen Ressourcen zu ermitteln.

| |

| * '''Genehmigen:''' Das Management leitet das Unternehmen und kontrolliert die Zuteilung von Ressourcen, daher muss das Management Änderungsanträge genehmigen und jeder Änderung eine Priorität zuweisen.

| |

| : Die Geschäftsleitung kann einen Änderungsantrag ablehnen, wenn die Änderung nicht mit dem Geschäftsmodell, den Industriestandards oder bewährten Verfahren vereinbar ist.

| |

| : Die Geschäftsleitung kann einen Änderungsantrag auch ablehnen, wenn die Änderung mehr Ressourcen erfordert, als für die Änderung zugewiesen werden können.

| |

| * '''Plan:''' Die Planung einer Änderung umfasst die Ermittlung des Umfangs und der Auswirkungen der vorgeschlagenen Änderung, die Analyse der Komplexität der Änderung, die Zuweisung von Ressourcen sowie die Entwicklung, Prüfung und Dokumentation von Implementierungs- und Back-Out-Plänen.

| |

| Es müssen die Kriterien festgelegt werden, anhand derer eine Entscheidung über einen Rückzug getroffen wird.

| |

| * '''Test:''' Jede Änderung muss in einer sicheren Testumgebung getestet werden, die die tatsächliche Produktionsumgebung genau widerspiegelt, bevor die Änderung auf die Produktionsumgebung angewendet wird.

| |

| * Auch der Backout-Plan muss getestet werden.

| |

| * '''Zeitplan:''' Ein Teil der Verantwortung des Änderungsprüfungsausschusses besteht darin, bei der Planung von Änderungen zu helfen, indem er das vorgeschlagene Implementierungsdatum auf mögliche Konflikte mit anderen geplanten Änderungen oder kritischen Geschäftsaktivitäten überprüft.

| |

| * '''Kommunizieren:''' Sobald eine Änderung geplant wurde, muss sie kommuniziert werden.

| |

| * Die Kommunikation soll anderen die Möglichkeit geben, den Änderungsprüfungsausschuss an andere Änderungen oder kritische Geschäftsaktivitäten zu erinnern, die bei der Planung der Änderung übersehen worden sein könnten.

| |

| * Eine weitere Aufgabe des Änderungsprüfungsausschusses besteht darin, sicherzustellen, dass die geplanten Änderungen denjenigen mitgeteilt werden, die von der Änderung betroffen sind oder anderweitig ein Interesse an der Änderung haben.

| |

| * '''Umsetzung:''' Zum festgelegten Datum und Zeitpunkt müssen die Änderungen umgesetzt werden.

| |

| | |

| Ein Teil des Planungsprozesses bestand darin, einen Implementierungsplan, einen Testplan und einen Ausweichplan zu entwickeln.

| |

| | |

| Sollte die Implementierung der Änderung scheitern, die Tests nach der Implementierung fehlschlagen oder andere "drop dead"-Kriterien erfüllt sein, sollte der Ausstiegsplan umgesetzt werden.

| |

| * '''Dokumentieren:''' Alle Änderungen müssen dokumentiert werden.

| |

| | |

| Die Dokumentation umfasst den ursprünglichen Änderungsantrag, seine Genehmigung, die ihm zugewiesene Priorität, die Durchführung, Die Dokumentation umfasst den ursprünglichen Änderungsantrag, seine Genehmigung, die ihm zugewiesene Priorität, die Implementierungs-, Test- und Back-Out-Pläne, die Ergebnisse der Kritik des Änderungsprüfungsausschusses, das Datum/die Uhrzeit der Implementierung der Änderung, wer sie durchgeführt hat und ob die Änderung erfolgreich durchgeführt wurde, fehlgeschlagen ist oder verschoben wurde.

| |

| * '''Überprüfung nach der Änderung:''' Der Änderungsprüfungsausschuss sollte eine Überprüfung der Änderungen nach der Implementierung durchführen.

| |

| Es ist besonders wichtig, gescheiterte und zurückgestellte Änderungen zu überprüfen.

| |

| * Der Prüfungsausschuss sollte versuchen, die aufgetretenen Probleme zu verstehen und nach Verbesserungsmöglichkeiten zu suchen.

| |

| | |

| Einfach zu befolgende und leicht anzuwendende Verfahren für das Änderungsmanagement können die Gesamtrisiken, die bei Änderungen an der Informationsverarbeitungsumgebung entstehen, erheblich verringern.

| |

| Gute Änderungsmanagementverfahren verbessern die Gesamtqualität und den Erfolg von Änderungen bei deren Umsetzung.

| |

| Dies wird durch Planung, gegenseitige Überprüfung, Dokumentation und Kommunikation erreicht.

| |

| | |

| [ISO/IEC 20000]], Das Visible OPS-Handbuch: ITIL-Implementierung in 4 praktischen und überprüfbaren Schritten

| |

| (Vollständige Buchzusammenfassung), und [[ITIL]] bieten alle wertvolle Anleitungen zur Implementierung eines effizienten und effektiven Änderungsmanagementprogramms für die Informationssicherheit.

| |

| | |

| == Business Continuity Management ==

| |

| ; Geschäftskontinuität

| |

| Das Business Continuity Management ([[Business Continuity Planning|BCM]]) befasst sich mit Vorkehrungen, die darauf abzielen, die kritischen Geschäftsfunktionen einer Organisation vor Unterbrechungen aufgrund von Zwischenfällen zu schützen oder zumindest die Auswirkungen zu minimieren.

| |

| | |

| BCM ist für jede Organisation unerlässlich, um die Technologie und das Geschäft mit den aktuellen Bedrohungen für die Fortführung des Geschäftsbetriebs in Einklang zu bringen.

| |

| | |

| Das BCM sollte in den [[Risikoanalyse]]-Plan einer Organisation aufgenommen werden, um sicherzustellen, dass alle erforderlichen Geschäftsfunktionen über die notwendigen Mittel verfügen, um im Falle einer Bedrohung einer beliebigen Geschäftsfunktion weiterarbeiten zu können.

| |

| | |

| Sie umfasst:

| |

| * Analyse der Anforderungen, z.B.

| |

| * Identifizierung kritischer Geschäftsfunktionen, Abhängigkeiten und potenzieller Fehlerpunkte, potenzieller Bedrohungen und somit Vorfälle oder Risiken, die für die Organisation von Bedeutung sind;

| |

| * Spezifikation, z.B.

| |

| * maximal tolerierbare Ausfallzeiten; Wiederherstellungspunktziele (maximal akzeptable Zeiten für Datenverluste);

| |

| * Architektur und Design, z.B.

| |

| * eine geeignete Kombination von Ansätzen, einschließlich der Ausfallsicherheit (z.B.

| |

| * Entwicklung von IT-Systemen und -Prozessen für hohe Verfügbarkeit), Vermeidung oder Vorbeugung von Situationen, die zu einer Unterbrechung des Geschäftsbetriebs führen könnten), Störungs- und Notfallmanagement (z.B.

| |

| * Evakuierung von Räumlichkeiten, Anruf bei den Notdiensten, Triage/Situationsbewertung und Aufrufen von Wiederherstellungsplänen)

| |

| Bewertung der Situation und Aufrufen von Wiederherstellungsplänen), Wiederherstellung (z.B.

| |

| * Wiederaufbau) und Notfallmanagement (allgemeine Fähigkeiten zur positiven Bewältigung von Ereignissen mit allen verfügbaren Ressourcen);

| |

| * Implementierung, z.B.

| |

| * Konfiguration und Planung von Backups, Datenübertragungen usw., Duplizierung und Verstärkung kritischer Elemente; Vertragsabschluss mit Dienstleistungs- und Ausrüstungsanbietern;

| |

| * Testen, z.B. Übungen zur Geschäftskontinuität verschiedener Arten, Kosten und Sicherheitsstufen;

| |

| * Management, z.B.

| |

| * Definition von Strategien, Festlegung von Zielen und Vorgaben, Planung und Leitung der Arbeit, Zuweisung von Mitteln, Personal und anderen Ressourcen, Festlegung von Prioritäten im Verhältnis zu anderen Aktivitäten, Teambildung, Führung, Kontrolle, Motivation und Koordinierung mit anderen Unternehmensfunktionen und -aktivitäten (z.B.

| |

| * IT, Einrichtungen, Personalwesen, Risikomanagement, Informationsrisiko und -sicherheit, Betrieb); Überwachung der Situation, Überprüfung und Aktualisierung der Vorkehrungen, wenn sich die Dinge ändern; Reifung des Ansatzes durch kontinuierliche Verbesserung, Lernen und angemessene Investitionen;

| |

| * Gewährleistung, z.B.

| |

| * Testen anhand festgelegter Anforderungen; Messen, Analysieren und Berichten von Schlüsselparametern; Durchführen zusätzlicher Tests, Überprüfungen und Audits, um das Vertrauen zu stärken, dass die Vorkehrungen bei Inanspruchnahme wie geplant funktionieren.

| |

| | |

| Während BCM einen umfassenden Ansatz zur Minimierung katastrophenbedingter Risiken verfolgt, indem es sowohl die Wahrscheinlichkeit als auch die Schwere von Vorfällen reduziert, konzentriert sich ein [[Disaster Recovery Plan]] (DRP) speziell darauf, den Geschäftsbetrieb nach einer Katastrophe so schnell wie möglich wieder aufzunehmen.

| |

| Ein Disaster-Recovery-Plan, der kurz nach einer Katastrophe aufgerufen wird, legt die Schritte fest, die zur Wiederherstellung kritischer [[Informations- und Kommunikationstechnologie]] (IKT)-Infrastruktur erforderlich sind.

| |

| Die Wiederherstellungsplanung im Katastrophenfall umfasst die Einrichtung einer Planungsgruppe, die Durchführung einer Risikobewertung, die Festlegung von Prioritäten, die Entwicklung von Wiederherstellungsstrategien, die Erstellung von Inventaren und die Dokumentation des Plans, die Entwicklung von Überprüfungskriterien und -verfahren und schließlich die Umsetzung des Plans.

| |

| | |

| == Gesetze und Vorschriften ==

| |

| [[File:Privacy International 2007 privacy ranking map.png|thumb|600px|[[Privacy International]] 2007 privacy ranking<br />green: Protections and safeguards<br />red: Endemic surveillance societies]]

| |

| | |

| Nachfolgend finden Sie eine unvollständige Auflistung staatlicher Gesetze und Vorschriften in verschiedenen Teilen der Welt, die sich erheblich auf die Datenverarbeitung und die Informationssicherheit auswirken, ausgewirkt haben oder auswirken werden.

| |

| | |

| Wichtige branchenspezifische Vorschriften sind ebenfalls aufgeführt, wenn sie sich erheblich auf die Informationssicherheit auswirken.

| |

| * Das britische [[Data Protection Act 1984|Data Protection Act 1998]] enthält neue Bestimmungen zur Regelung der Verarbeitung personenbezogener Daten, einschließlich der Erlangung, des Besitzes, der Verwendung und der Offenlegung solcher Daten.

| |

| | |

| Die Datenschutzrichtlinie der Europäischen Union (EUDPD) verlangt, dass alle EU-Mitglieder nationale Vorschriften erlassen, um den Schutz des [[Informationsschutzes|Datenschutzes]] für die Bürger in der gesamten EU zu vereinheitlichen.

| |

| * Das [[Computermissbrauchsgesetz]] 1990 ist ein Gesetz des [[Parlament des Vereinigten Königreichs|U.K.-Parlaments]], das Computerkriminalität (z.B.

| |

| * Hacking) unter Strafe stellt.

| |

| Das Gesetz wurde zum Vorbild für mehrere andere Länder, Kanada]] und die [[Republik Irland]], haben sich bei der Ausarbeitung ihrer eigenen Gesetze zur Informationssicherheit davon inspirieren lassen.

| |

| * Die [[Richtlinie über die Vorratsdatenspeicherung]] der EU (aufgehoben) verpflichtet Internetanbieter und Telefongesellschaften, Daten über jede gesendete elektronische Nachricht und jeden getätigten Anruf zwischen sechs Monaten und zwei Jahren zu speichern.

| |

| * Das [[Family Educational Rights and Privacy Act]] (FERPA) (g; 34 CFR Part 99) ist ein US-amerikanisches Bundesgesetz, das die Privatsphäre von Schülerunterlagen schützt.

| |

| Das Gesetz gilt für alle Schulen, die im Rahmen eines entsprechenden Programms des [[US-Bildungsministerium]]s Mittel erhalten.

| |

| Im Allgemeinen müssen die Schulen die schriftliche Erlaubnis der Eltern oder des berechtigten Schülers haben um Informationen aus den Bildungsunterlagen eines Schülers freizugeben.

| |

| * Die Sicherheitsrichtlinien für Prüfer des [[Federal Financial Institutions Examination Council]] (FFIEC) enthalten Anforderungen an die Sicherheit im Online-Banking.

| |

| * Der [[Health Insurance Portability and Accountability Act]] (HIPAA) von 1996 schreibt die Einführung nationaler Standards für elektronische Transaktionen im Gesundheitswesen und nationaler Kennungen für Leistungserbringer, Krankenversicherungspläne und Arbeitgeber vor.

| |

| Darüber hinaus verpflichtet es Gesundheitsdienstleister, Versicherungsanbieter und Arbeitgeber, die Sicherheit und den Datenschutz von Gesundheitsdaten zu gewährleisten.

| |

| * Der [[Gramm-Leach-Bliley Act]] von 1999 (GLBA), auch bekannt als Financial Services Modernization Act von 1999, schützt die Privatsphäre und die Sicherheit privater Finanzdaten, die von Finanzinstituten gesammelt, gespeichert und verarbeitet werden.

| |

| * Abschnitt 404 des [[Sarbanes-Oxley Act|Sarbanes-Oxley Act of 2002 (SOX)]] verpflichtet börsennotierte Unternehmen, die Wirksamkeit ihrer internen Kontrollen für die Finanzberichterstattung in den Jahresberichten zu bewerten, die sie am Ende eines jeden Geschäftsjahres vorlegen.

| |

| Die Chief Information Officers sind für die Sicherheit, Genauigkeit und Zuverlässigkeit der Systeme verantwortlich, die die Finanzdaten verwalten und ausweisen.

| |

| Das Gesetz verpflichtet börsennotierte Unternehmen außerdem, unabhängige Prüfer zu beauftragen, die die Gültigkeit ihrer Bewertungen bestätigen und darüber berichten müssen.

| |

| * Der [[Payment Card Industry Data Security Standard|Payment Card Industry Data Security Standard (PCI DSS)]] legt umfassende Anforderungen zur Verbesserung der Sicherheit von Zahlungskontodaten fest.

| |

| Er wurde von den Gründungsmitgliedern des PCI Security Standards Council entwickelt - darunter [[American Express]], [[Discover Card|Discover Financial Services]], JCB, MasterCard Worldwide, und [[Visa Inc.|Visa International]] - entwickelt, um die breite Einführung einheitlicher [[Datensicherheit]]smaßnahmen auf globaler Basis zu erleichtern.

| |

| Der PCI DSS ist ein vielschichtiger Sicherheitsstandard, der Anforderungen an Sicherheitsmanagement, Richtlinien, Verfahren, [[Netzwerkarchitektur]], Softwaredesign und andere wichtige Schutzmaßnahmen enthält.

| |

| * Staatliche [[Gesetze zur Meldung von Sicherheitsverletzungen]] (Kalifornien und viele andere) verpflichten Unternehmen, gemeinnützige Organisationen und staatliche Einrichtungen, Verbraucher zu benachrichtigen, wenn unverschlüsselte "personenbezogene Daten" möglicherweise kompromittiert wurden, verloren gegangen oder gestohlen worden sind.

| |

| * Das kanadische Gesetz zum Schutz persönlicher Daten und elektronischer Dokumente ([[Personal Information Protection and Electronic Documents Act|PIPEDA]]) unterstützt und fördert den elektronischen Handel durch den Schutz persönlicher Daten, die unter bestimmten Umständen erhoben, verwendet oder weitergegeben werden,

| |

| | |

| indem es die Verwendung elektronischer Mittel zur Übermittlung oder Aufzeichnung von Informationen oder Transaktionen vorsieht und den [[Canada Evidence Act]], den Statutory Instruments Act und den Statute Revision Act ändert.

| |

| * Die griechische Behörde für Kommunikationssicherheit und Datenschutz (ADAE) (Gesetz 165/2011) legt die Mindestkontrollen für die Informationssicherheit fest, die jedes Unternehmen, das elektronische Kommunikationsnetze und/oder -dienste in Griechenland anbietet, zum Schutz der Vertraulichkeit der Kunden einsetzen sollte.

| |

| Dazu gehören sowohl verwaltungstechnische als auch technische Kontrollen (z.B.

| |

| * sollten Protokollaufzeichnungen zwei Jahre lang aufbewahrt werden).

| |

| * Griechenlands griechische Behörde für Kommunikationssicherheit und Datenschutz (ADAE) (Gesetz 205/2013) konzentriert sich auf den Schutz der Integrität und Verfügbarkeit der von griechischen Telekommunikationsunternehmen angebotenen Dienste und Daten.

| |

| Das Gesetz zwingt diese und andere damit verbundene Unternehmen dazu, geeignete Pläne für die Geschäftskontinuität und redundante Infrastrukturen zu entwickeln, einzusetzen und zu testen.

| |

| | |

| Das US-Verteidigungsministerium (DoD) erließ im Jahr 2004 die DoD-Richtlinie 8570, ergänzt durch die DoD-Richtlinie 8140, die vorschreibt, dass alle DoD-Mitarbeiter und alle DoD-Vertragspersonen, die in der Informationssicherung tätig sind, verschiedene IT-Zertifizierungen erwerben und aufrechterhalten müssen, um sicherzustellen, dass alle DoD-Mitarbeiter, die an der Verteidigung der Netzwerkinfrastruktur beteiligt sind, über ein Mindestmaß an in der IT-Branche anerkannten Kenntnissen, Fähigkeiten und Fertigkeiten (KSA) verfügen.

| |

| * Andersson und Reimers (2019) berichten, dass diese Zertifizierungen von CompTIAs A+ und Security+ bis hin zu ICS2.orgs CISSP usw.

| |

| * reichen.

| |

| | |

| == Kultur ==

| |

| Die Kultur der Informationssicherheit beschreibt nicht nur, wie sicherheitsbewusst die Mitarbeiter sind, sondern auch die Ideen, Bräuche und sozialen Verhaltensweisen einer Organisation, die sich sowohl positiv als auch negativ auf die Informationssicherheit auswirken.

| |

| Kulturelle Konzepte können dazu beitragen, dass verschiedene Segmente der Organisation effektiv arbeiten oder der Effektivität der Informationssicherheit innerhalb einer Organisation entgegenwirken.

| |

| * Die Art und Weise, wie Mitarbeiter über Sicherheit denken und fühlen und wie sie handeln, kann einen großen Einfluss auf die Informationssicherheit in Organisationen haben.

| |

| * Roer & Petric (2017) identifizieren sieben Kerndimensionen der Informationssicherheitskultur in Organisationen:

| |

| * Haltungen: Gefühle und Emotionen der Mitarbeiter in Bezug auf die verschiedenen Aktivitäten, die mit der organisatorischen Informationssicherheit zusammenhängen.

| |

| * Verhaltensweisen: Tatsächliche oder beabsichtigte Aktivitäten und risikobehaftete Handlungen von Mitarbeitern, die sich direkt oder indirekt auf die Informationssicherheit auswirken.

| |

| * Kognition: Bewusstsein, überprüfbares Wissen und Überzeugungen der Mitarbeiter in Bezug auf Praktiken, Aktivitäten und [[Selbstwirksamkeit]], die mit der Informationssicherheit in Zusammenhang stehen.

| |

| * Kommunikation: Die Art und Weise, wie Mitarbeiter miteinander kommunizieren, das Gefühl der Zugehörigkeit, die Unterstützung bei Sicherheitsfragen und die Meldung von Vorfällen.

| |

| * Einhaltung: Befolgung der Sicherheitsrichtlinien des Unternehmens, Bewusstsein für die Existenz solcher Richtlinien und die Fähigkeit, sich an den Inhalt solcher Richtlinien zu erinnern.

| |

| * Normen: Wahrnehmung sicherheitsrelevanter organisatorischer Verhaltensweisen und Praktiken, die informell von den Mitarbeitern und ihren Kollegen als normal oder abweichend angesehen werden, z.B.

| |

| * verborgene Erwartungen in Bezug auf Sicherheitsverhalten und ungeschriebene Regeln für die Nutzung von Informations- und Kommunikationstechnologien.

| |

| * Verantwortlichkeiten: Das Verständnis der Mitarbeiter für die Rollen und Verantwortlichkeiten, die sie haben, ist ein entscheidender Faktor für die Aufrechterhaltung oder Gefährdung der Informationssicherheit und damit der Organisation.

| |

| | |

| Andersson und Reimers (2014) stellten fest, dass Mitarbeiter sich oft nicht als Teil der "Bemühungen" der Organisation um die Informationssicherheit sehen und häufig Handlungen vornehmen, die die Interessen der Organisation an der Informationssicherheit ignorieren.

| |

| Die Forschung zeigt, dass die Informationssicherheitskultur kontinuierlich verbessert werden muss.

| |