Informationssicherheit: Unterschied zwischen den Versionen

| (221 dazwischenliegende Versionen von einem anderen Benutzer werden nicht angezeigt) | |||

| Zeile 1: | Zeile 1: | ||

'''Informationssicherheit''' - Eigenschaft von Systemen [[Vertraulichkeit]], [[Verfügbarkeit]] und [[Integrität]] sicherzustellen | '''Informationssicherheit''' - Eigenschaft von Systemen [[Vertraulichkeit]], [[Verfügbarkeit]] und [[Integrität]] sicherzustellen | ||

== Beschreibung == | === Beschreibung === | ||

; | ; Systeme | ||

{| class="wikitable options big" | |||

|- | |||

! System !! Beschreibung | |||

|- | |||

| nicht-technisch || [[IT-Grundschutz/Kompendium/Prozess-Bausteine|Prozessorientiert]] | |||

|- | |||

| technisch || [[IT-Grundschutz/Kompendium/System-Bausteine|Systemorientiert]] | |||

|} | |||

=== Begriffe === | |||

{| class="wikitable options big" | |||

|- | |||

! Begriff !! Beschreibung | |||

|- | |||

| Informationssicherheit || Eigenschaft von Systemen, Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen | |||

|- | |||

| [[Cybersicherheit]] || Sicherheit gegen Gefahren aus dem Internet | |||

|- | |||

| [[IT-Sicherheit]] || Technische Maßnahmen zur Realisierung von [[Grundwerte]]n | |||

|- | |||

| [[Datenschutz]] || Schutz personenbezogener Daten ([[privacy]]) | |||

|- | |||

| [[Business Continuity Management]] || Sicherstellung des Fortbestands von Einrichtungen | |||

|} | |||

=== Informationsverarbeitung === | |||

{| class="wikitable options big" | |||

|- | |||

! Tätigkeit !! Beschreibung | |||

|- | |||

| [[Datenerfassung|Erfassen]] || | |||

|- | |||

| [[Datenspeicher|Speichern]] || | |||

|- | |||

| [[Datenübermittlung|Übermitteln]] || | |||

|} | |||

; | === Informationssicherheit === | ||

* | ; Informationssicherheit | ||

* | * Schutz vor [[Gefahr]]en/[[Bedrohung]]en | ||

* | * Vermeidung von wirtschaftlichen [[Schaden|Schäden]] | ||

* Minimierung von [[Risiko|Risiken]] | |||

; | ; Begriff ''Informationssicherheit'' | ||

* | Der Begriff ''Informationssicherheit'' bezieht sich oft auf eine ''globale Informationssicherheit'' | ||

* Bei der die Zahl der möglichen schädlichen Szenarien summarisch reduziert ist ''oder'' der Aufwand zur Kompromittierung für den Betreiber in einem ungünstigen Verhältnis zum erwarteten Informationsgewinn steht | |||

* In dieser Sichtweise ist die Informationssicherheit eine ökonomische Größe, mit der zum Beispiel in Betrieben und Organisationen gerechnet werden muss | |||

* Daneben bezieht sich der Begriff auch auf die Sicherheit ''unter einem bestimmten Szenarium'' | |||

* In diesem Sinn liegt Informationssicherheit vor, wenn über einen bereits bekannten Weg kein Angriff auf das System mehr möglich ist | |||

* Man spricht von einer binären Größe, weil die Information beim Anwenden dieser speziellen Methode entweder sicher oder nicht sicher sein kann | |||

; | === Grundwerte=== | ||

; Grundwerte der Informationssicherheit | |||

{| class="wikitable options" | |||

|- | |||

| [[Vertraulichkeit]] || | |||

|- | |||

| [[Verfügbarkeit]] || | |||

|- | |||

| [[Integrität (Informationssicherheit)|Integrität]] || | |||

|} | |||

==== | ==== Abhängigkeit von IT-Systemen ==== | ||

; | * Private und öffentliche [[Unternehmen]] sind in allen Bereichen ihrer Geschäftstätigkeit, Privatpersonen in den meisten Belangen des täglichen Lebens auf IT-Systeme angewiesen | ||

* | * Da neben der Abhängigkeit auch die Risiken für IT-Systeme in Unternehmungen in der Regel größer sind als für Computer und [[Netzwerk]]e in privaten Haushalten, ist Informationssicherheit überwiegend Aufgabe von Unternehmen | ||

==== Gesetzte und Regelungen ==== | |||

Entsprechende Verpflichtungen lassen sich im gesamten deutschsprachigen Raum aus den verschiedenen Gesetzen zum Gesellschaftsrecht, Haftungsrecht, Datenschutz, Bankenrecht und weitere herleiten | |||

* Dort stellt Informationssicherheit einen Baustein des [[Risikomanagement]]s dar | |||

* International spielen Vorschriften wie [[Basel II]] und der [[Sarbanes-Oxley Act]] eine wichtige Rolle | |||

==== Informationssicherheit und IT-Sicherheit ==== | |||

=== Motivation === | |||

; Risikoorientierte Herangehensweise | |||

* Vermeidung von Schäden durch Maßnahmen | |||

* Schutz vor Schäden jeglicher Art | |||

; Klassische Beispiele | ; Klassische Beispiele | ||

| Zeile 34: | Zeile 88: | ||

* Verletzung von Marken- und Urheberrechten | * Verletzung von Marken- und Urheberrechten | ||

; | ==== IT-Sicherheit ==== | ||

; Motivationen | |||

{| class="wikitable options big" | |||

|- | |||

! Motivation !! !! Beschreibung | |||

|- | |||

| Globalisierung || Kommunikationsbedürfnisse und -infrastruktur (Internet) || Verteilte Informatiksysteme sind kritische Ressourcen | |||

* | * Grenzüberschreitenden Kooperation | ||

* | ** E-Mail | ||

* Desktop- | ** Desktop-Konferenzen | ||

* Soziale Netzwerke | ** Soziale Netzwerke | ||

** Fernzugriffe | |||

|- | |||

| Offene Systeme || Vielfältige Schnittstellen und Datenaustausch || Erhöhung des Angriffs- und Schadenpotentials | |||

|- | |||

| Physische Sicherheit || Zugang zu Räumen und IT-Systemen || Kann oft nicht gewährleistet werden | |||

|- | |||

| Vertrauen als Ressource || Wem vertraue ich, wem nicht? || Wer ist mein Gegenüber wirklich? | |||

|} | |||

==== Arten und Wichtigkeit von Informationen ==== | ==== Arten und Wichtigkeit von Informationen ==== | ||

; ISO/IEC 27001 | ; Informationen sind Werte | ||

[[ISO/IEC 27001]] | |||

* Wertvoll für eine Organisation | * Wertvoll für eine Organisation | ||

* Wie die übrigen Geschäftswerte | * Wie die übrigen Geschäftswerte | ||

* Müssen in geeigneter Weise geschützt werden | * Müssen in geeigneter Weise geschützt werden | ||

; Angemessener Schutz | ; Angemessener Schutz | ||

Unabhängig von | |||

* Erscheinungsform | * Erscheinungsform | ||

* Art der Nutzung | * Art der Nutzung | ||

* Speicherung | * Speicherung | ||

{| class="wikitable | {| class="wikitable options big" | ||

|- | |- | ||

! Option !! Beschreibung | ! Option !! Beschreibung | ||

|- | |- | ||

| Schutzziele || [[ | | Schutzziele || [[IT-Sicherheit/Grundfunktionen]] | ||

|- | |- | ||

| Maßnahmen || [[IT-Grundschutz/Maßnahmen]] | | Maßnahmen || [[IT-Grundschutz/Maßnahmen]] | ||

| Zeile 81: | Zeile 132: | ||

|} | |} | ||

; Aufrechterhaltung (CIA) von Informationen | |||

; | * Vertraulichkeit | ||

* Integrität | |||

* Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl | * Verfügbarkeit | ||

* Während papiergestützte Geschäftsabläufe immer noch | |||

* Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen) | ; Ziel | ||

* Es sei darauf hingewiesen, dass ein [[Computer]] nicht zwangsläufig ein Heimcomputer ist | Sicherstellen, dass [[Informationen]] in kritischen Situationen nicht beeinträchtigt werden | ||

; Problemfelder | |||

* Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl | |||

* Während papiergestützte Geschäftsabläufe immer noch weitverbreitet sind und eine eigene Reihe von Informationssicherheitspraktiken erfordern, werden digitale Unternehmensinitiativen immer mehr in den Vordergrund gerückt, wobei die Informationssicherheit jetzt in der Regel von IT-Sicherheitsspezialisten übernommen wird | |||

* Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen) | |||

* Es sei darauf hingewiesen, dass ein [[Computer]] nicht zwangsläufig ein Heimcomputer ist | |||

; Ein Computer ist jedes Gerät mit einer [[Zentraleinheit|Prozessor]] und etwas Speicher | ; Was ist ein Computer? | ||

* Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis | Ein Computer ist jedes Gerät mit einer [[Zentraleinheit|Prozessor]] und etwas Speicher | ||

* Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis zu vernetzten mobilen Computern wie Smartphones und Tablet-Computern reichen | |||

; | ; IT-Sicherheitsspezialisten | ||

* | * IT-Sicherheitsspezialisten sind aufgrund der Art und des Wertes der Daten in größeren Unternehmen fast immer in allen größeren Unternehmen/Einrichtungen zu finden | ||

* Sie sind dafür verantwortlich, dass die gesamte [[Technologie]] des Unternehmens vor böswilligen Cyberangriffen geschützt wird, die häufig darauf abzielen, an wichtige private Informationen zu gelangen oder die Kontrolle über die internen Systeme zu erlangen | |||

=== Schutz von Informationen === | ; Informationssicherheit hat sich in den vergangenen Jahren stark weiterentwickelt | ||

* Es bietet viele Spezialisierungsmöglichkeiten, darunter die Sicherung von Netzwerken und verwandter [[Infrastruktur]], die Sicherung von [[Anwendungssoftware|Anwendungen]] und [[Datenbanken]], [[Sicherheitstests]], die Prüfung von Informationssystemen [[IT-Audit|Auditierung]], [[Geschäftskontinuitätsplanung]], die Aufdeckung elektronischer Daten und [[digitale Forensik]] | |||

* Fachleute für Informationssicherheit sind in ihrem Beschäftigungsverhältnis sehr stabil | |||

* Mehr als 80 Prozent der Fachleute hatten über einen Zeitraum von einem Jahr keinen Wechsel des Arbeitgebers oder der Beschäftigung zu verzeichnen, und die Zahl der Fachleute wird von 2014 bis 2019 voraussichtlich kontinuierlich um mehr als 11 Prozent jährlich steigen | |||

==== Schutz von Informationen ==== | |||

; [[Risikomanagement für Informationssysteme|Informationsrisikomanagement]] | |||

* Schutz von [[Informationen]] durch die Minderung von Informationsrisiken | * Schutz von [[Informationen]] durch die Minderung von Informationsrisiken | ||

; Risikominderung | ; Risikominderung | ||

* Eintrittwahrscheinlichkeit | * Eintrittwahrscheinlichkeit | ||

* Schadensausmaß | * Schadensausmaß | ||

; Gefährdungen von Informationen | ; Gefährdungen von Informationen | ||

[[IT-Grundschutz/Kompendium/Elementaren Gefährdungen]] | |||

; Beispiele | |||

{| class="wikitable big options" | |||

|- | |||

! Gefährdung !! Beschreibung | |||

|- | |||

| Unbefugter/unangemessener Zugriff || | |||

|- | |||

| Unrechtmäßige Nutzung || | |||

|- | |||

| Enthüllung || | |||

|- | |||

| Unterbrechung || | |||

|- | |||

| Löschung || | |||

|- | |||

| [[Datenverfälschung|Korruption]] || | |||

|- | |||

| Änderung || | |||

|- | |||

| Einsichtnahme || | |||

|- | |||

| Aufzeichnung || | |||

|- | |||

| Entwertung || | |||

|} | |||

; Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle | ; Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle | ||

* Geschützte Informationen können jede Form annehmen, etwa elektronisch oder physisch, materiell (etwa [[Dokument|Papier]]) oder immateriell (etwa [[Wissen]]) | * Geschützte Informationen können jede Form annehmen, etwa elektronisch oder physisch, materiell (etwa [[Dokument|Papier]]) oder immateriell (etwa [[Wissen]]) | ||

; CIA-Trias Ausgewogenen Schutz | ; CIA-Trias Ausgewogenen Schutz | ||

{| class="wikitable | {| class="wikitable big options" | ||

|- | |- | ||

! Grundwert !! English !! Abkürzung | ! Grundwert !! English !! Abkürzung | ||

| Zeile 140: | Zeile 218: | ||

* Identifizierung von Informationen und zugehörigen [[Vermögenswert (Computersicherheit)|Vermögenswerten]] sowie potenziellen [[Bedrohung (Computer)|Bedrohungen]], [[Schwachstelle (Computer)|Schwachstellen]] und Auswirkungen; | * Identifizierung von Informationen und zugehörigen [[Vermögenswert (Computersicherheit)|Vermögenswerten]] sowie potenziellen [[Bedrohung (Computer)|Bedrohungen]], [[Schwachstelle (Computer)|Schwachstellen]] und Auswirkungen; | ||

* Bewertung der Risiken | * Bewertung der Risiken | ||

* Entscheidung, wie mit den Risiken umzugehen ist, d.h | * Entscheidung, wie mit den Risiken umzugehen ist, d.h | ||

* sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren | * sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren | ||

* wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung | * wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung | ||

* Überwachung der Aktivitäten | * Überwachung der Aktivitäten | ||

* Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten | * Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten | ||

; Standardisierte Vorgehensweise Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu [[Passwort]], [[Antivirensoftware]], [[Firewall (Computer)|firewall]], [[Verschlüsselungssoftware]], [[rechtliche Haftung]], [[Sicherheitsbewusstsein]] und Schulung | ; Standardisierte Vorgehensweise | ||

Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu [[Passwort]], [[Antivirensoftware]], [[Firewall (Computer)|firewall]], [[Verschlüsselungssoftware]], [[rechtliche Haftung]], [[Sicherheitsbewusstsein]] und Schulung und weitere anzubieten | |||

Diese [[Standardisierung]] kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden | Diese [[Standardisierung]] kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden | ||

* Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der [[Kontinuierlicher Verbesserungsprozess|Kontinuierliche Verbesserung]] eingeführt wird | * Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der [[Kontinuierlicher Verbesserungsprozess|Kontinuierliche Verbesserung]] eingeführt wird | ||

== Definition == | === Definition === | ||

[[File:CIAJMK1209-en.svg|alt=vectorial version| | ==== Attribute ==== | ||

* | [[File:CIAJMK1209-en.svg|alt=vectorial version|mini]] | ||

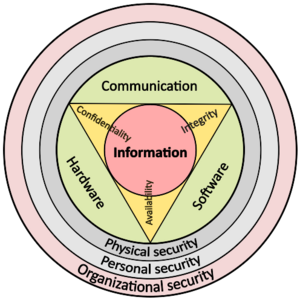

; Attribute der Informationssicherheit (CIA) | |||

* [[Vertraulichkeit]] | |||

* [[Datenintegrität|Integrität]] | |||

* [[Verfügbarkeit]] | |||

; | ==== Informationssysteme ==== | ||

; Hauptteile von [[Informationssysteme]]n | |||

* Hardware | |||

* Software | |||

* Kommunikation | |||

; Ziel | |||

* | Informationssicherheits-Industriestandards als Schutz- und Präventionsmechanismen auf drei Ebenen oder Schichten zu identifizieren und anzuwenden: | ||

* | * [[Physikalische Informationssicherheit|physikalisch]] | ||

* | * persönlich | ||

* organisatorisch | |||

==== Richtlinien ==== | |||

Verfahren und Richtlinien implementieren | |||

* Administratoren, Benutzern und Betreibern mitteilen, wie Produkte verwendet werden sollen | |||

* Um die Informationssicherheit innerhalb der Organisationen zu gewährleisten | |||

== | ==== Definitionen von Informationssicherheit ==== | ||

{| class="wikitable | {| class="wikitable big options" | ||

|- | |- | ||

! | ! Definition !! Beschreibung !! Quelle | ||

|- | |- | ||

| [[ | | Vertraulichkeit, Integrität und Verfügbarkeit<br>von Informationen || Weitere Eigenschaften | ||

* [[Authentizität]] | |||

* [[Verantwortlichkeit]] | |||

* [[Nichtabstreitbarkeit]] | |||

* [[Zuverlässigkeit]] | |||

| ISO/IEC 27000 | |||

|- | |- | ||

| | | Schutz von</br>Informationen/Informationssystemen || vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten || CNSS, 2010 | ||

|- | |- | ||

| | | Nur autorisierte Benutzer || (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit) || [[ISACA]], 2008 | ||

|- | |- | ||

| Ist ein Prozess || des Schutzes des geistigen Eigentums einer Organisation || Pipkin, 2000 | |||

|- | |- | ||

| | | Disziplin des Risikomanagements || deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten || McDermott und Geer, 2001 | ||

|- | |- | ||

| | | Gut informiertes Gefühl<br>der Sicherheit || dass Informationsrisiken und -kontrollen im Gleichgewicht sind || Anderson, J., 2003 | ||

|- | |- | ||

| | | Schutz von Informationen || minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden || Venter und Eloff, 2003 | ||

|} | |} | ||

; Multidisziplinäres Studien- und Berufsfeld | |||

Das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen | |||

; Bedrohungskategorien | |||

* | Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden | ||

* Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen | |||

; Relevanter Satz von Sicherheitszielen | |||

* Vertraulichkeit | |||

* Integrität | |||

* Verfügbarkeit | |||

* Datenschutz | |||

* Authentizität | |||

* Vertrauenswürdigkeit | |||

* Nichtabstreitbarkeit | |||

* Rechenschaftspflicht | |||

* Überprüfbarkeit | |||

Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung | |||

== Verfahren == | |||

{{:Informationssicherheit/Verfahren}} | |||

== | |||

<noinclude> | <noinclude> | ||

== Anhang == | == Anhang == | ||

{| class="wikitable options" | {| class="wikitable options" | ||

|- | |- | ||

! Gebiet !! Beschreibung | ! Gebiet !! Beschreibung | ||

| Zeile 288: | Zeile 311: | ||

| [[Informationssicherheit/Grundlagen|Grundlagen]] || | | [[Informationssicherheit/Grundlagen|Grundlagen]] || | ||

|- | |- | ||

| [[ | | [[ISMS/Glossar|Begriffe]] || | ||

|- | |- | ||

| [[ | | [[IT-Sicherheit/Grundfunktionen|Schutzziele]] || | ||

|- | |- | ||

| [[Managementsystem_für_Informationssicherheit|Managementsystem]] || | | [[Managementsystem_für_Informationssicherheit|Managementsystem]] || | ||

| Zeile 300: | Zeile 323: | ||

| [[Security Engineering]] || | | [[Security Engineering]] || | ||

|- | |- | ||

| [[:Kategorie: | | [[:Kategorie:ISMS/Qualifizierung|Qualifizierung]] || | ||

|- | |- | ||

| [[Informationssicherheit/Audit und Zertifizierungen|Audit und Zertifizierungen]] || | | [[Informationssicherheit/Audit und Zertifizierungen|Audit und Zertifizierungen]] || | ||

| Zeile 313: | Zeile 336: | ||

|} | |} | ||

=== Siehe auch === | ==== Siehe auch ==== | ||

{{Special:PrefixIndex/Informationssicherheit}} | {{Special:PrefixIndex/Informationssicherheit}} | ||

---- | ---- | ||

| Zeile 321: | Zeile 344: | ||

* [[Risikomanagement]] | * [[Risikomanagement]] | ||

* [[Business Continuity Management]] | * [[Business Continuity Management]] | ||

* [[Need-to-know-Prinzip]] | * [[Need-to-know-Prinzip]] | ||

* [[TeleTrusT]] | * [[TeleTrusT]] | ||

| Zeile 331: | Zeile 350: | ||

==== Links ==== | ==== Links ==== | ||

===== Weblinks ===== | ===== Weblinks ===== | ||

# https://de.wikipedia.org/wiki/Informationssicherheit | |||

# https://en.wikipedia.org/wiki/Information_security | # https://en.wikipedia.org/wiki/Information_security | ||

[[Kategorie:ISMS]] | |||

[[Kategorie: | [[Kategorie:ISMS/Glossar]] | ||

[[ | |||

</noinclude> | </noinclude> | ||

Aktuelle Version vom 6. Dezember 2025, 12:15 Uhr

Informationssicherheit - Eigenschaft von Systemen Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen

Beschreibung

- Systeme

| System | Beschreibung |

|---|---|

| nicht-technisch | Prozessorientiert |

| technisch | Systemorientiert |

Begriffe

| Begriff | Beschreibung |

|---|---|

| Informationssicherheit | Eigenschaft von Systemen, Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen |

| Cybersicherheit | Sicherheit gegen Gefahren aus dem Internet |

| IT-Sicherheit | Technische Maßnahmen zur Realisierung von Grundwerten |

| Datenschutz | Schutz personenbezogener Daten (privacy) |

| Business Continuity Management | Sicherstellung des Fortbestands von Einrichtungen |

Informationsverarbeitung

| Tätigkeit | Beschreibung |

|---|---|

| Erfassen | |

| Speichern | |

| Übermitteln |

Informationssicherheit

- Informationssicherheit

- Schutz vor Gefahren/Bedrohungen

- Vermeidung von wirtschaftlichen Schäden

- Minimierung von Risiken

- Begriff Informationssicherheit

Der Begriff Informationssicherheit bezieht sich oft auf eine globale Informationssicherheit

- Bei der die Zahl der möglichen schädlichen Szenarien summarisch reduziert ist oder der Aufwand zur Kompromittierung für den Betreiber in einem ungünstigen Verhältnis zum erwarteten Informationsgewinn steht

- In dieser Sichtweise ist die Informationssicherheit eine ökonomische Größe, mit der zum Beispiel in Betrieben und Organisationen gerechnet werden muss

- Daneben bezieht sich der Begriff auch auf die Sicherheit unter einem bestimmten Szenarium

- In diesem Sinn liegt Informationssicherheit vor, wenn über einen bereits bekannten Weg kein Angriff auf das System mehr möglich ist

- Man spricht von einer binären Größe, weil die Information beim Anwenden dieser speziellen Methode entweder sicher oder nicht sicher sein kann

Grundwerte

- Grundwerte der Informationssicherheit

| Vertraulichkeit | |

| Verfügbarkeit | |

| Integrität |

Abhängigkeit von IT-Systemen

- Private und öffentliche Unternehmen sind in allen Bereichen ihrer Geschäftstätigkeit, Privatpersonen in den meisten Belangen des täglichen Lebens auf IT-Systeme angewiesen

- Da neben der Abhängigkeit auch die Risiken für IT-Systeme in Unternehmungen in der Regel größer sind als für Computer und Netzwerke in privaten Haushalten, ist Informationssicherheit überwiegend Aufgabe von Unternehmen

Gesetzte und Regelungen

Entsprechende Verpflichtungen lassen sich im gesamten deutschsprachigen Raum aus den verschiedenen Gesetzen zum Gesellschaftsrecht, Haftungsrecht, Datenschutz, Bankenrecht und weitere herleiten

- Dort stellt Informationssicherheit einen Baustein des Risikomanagements dar

- International spielen Vorschriften wie Basel II und der Sarbanes-Oxley Act eine wichtige Rolle

Informationssicherheit und IT-Sicherheit

Motivation

- Risikoorientierte Herangehensweise

- Vermeidung von Schäden durch Maßnahmen

- Schutz vor Schäden jeglicher Art

- Klassische Beispiele

- Image- und Vertrauensverlust

- Datenverlust

- Produktivitätsausfall

- Wirtschaftsspionage

- Verletzung von Marken- und Urheberrechten

IT-Sicherheit

- Motivationen

| Motivation | Beschreibung | |

|---|---|---|

| Globalisierung | Kommunikationsbedürfnisse und -infrastruktur (Internet) | Verteilte Informatiksysteme sind kritische Ressourcen

|

| Offene Systeme | Vielfältige Schnittstellen und Datenaustausch | Erhöhung des Angriffs- und Schadenpotentials |

| Physische Sicherheit | Zugang zu Räumen und IT-Systemen | Kann oft nicht gewährleistet werden |

| Vertrauen als Ressource | Wem vertraue ich, wem nicht? | Wer ist mein Gegenüber wirklich? |

Arten und Wichtigkeit von Informationen

- Informationen sind Werte

- Wertvoll für eine Organisation

- Wie die übrigen Geschäftswerte

- Müssen in geeigneter Weise geschützt werden

- Angemessener Schutz

Unabhängig von

- Erscheinungsform

- Art der Nutzung

- Speicherung

| Option | Beschreibung |

|---|---|

| Schutzziele | IT-Sicherheit/Grundfunktionen |

| Maßnahmen | IT-Grundschutz/Maßnahmen |

| IT-Sicherheitsmanagement | Managementsystem_für_Informationssicherheit |

- Aufrechterhaltung (CIA) von Informationen

- Vertraulichkeit

- Integrität

- Verfügbarkeit

- Ziel

Sicherstellen, dass Informationen in kritischen Situationen nicht beeinträchtigt werden

- Problemfelder

- Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl

- Während papiergestützte Geschäftsabläufe immer noch weitverbreitet sind und eine eigene Reihe von Informationssicherheitspraktiken erfordern, werden digitale Unternehmensinitiativen immer mehr in den Vordergrund gerückt, wobei die Informationssicherheit jetzt in der Regel von IT-Sicherheitsspezialisten übernommen wird

- Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen)

- Es sei darauf hingewiesen, dass ein Computer nicht zwangsläufig ein Heimcomputer ist

- Was ist ein Computer?

Ein Computer ist jedes Gerät mit einer Prozessor und etwas Speicher

- Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis zu vernetzten mobilen Computern wie Smartphones und Tablet-Computern reichen

- IT-Sicherheitsspezialisten

- IT-Sicherheitsspezialisten sind aufgrund der Art und des Wertes der Daten in größeren Unternehmen fast immer in allen größeren Unternehmen/Einrichtungen zu finden

- Sie sind dafür verantwortlich, dass die gesamte Technologie des Unternehmens vor böswilligen Cyberangriffen geschützt wird, die häufig darauf abzielen, an wichtige private Informationen zu gelangen oder die Kontrolle über die internen Systeme zu erlangen

- Informationssicherheit hat sich in den vergangenen Jahren stark weiterentwickelt

- Es bietet viele Spezialisierungsmöglichkeiten, darunter die Sicherung von Netzwerken und verwandter Infrastruktur, die Sicherung von Anwendungen und Datenbanken, Sicherheitstests, die Prüfung von Informationssystemen Auditierung, Geschäftskontinuitätsplanung, die Aufdeckung elektronischer Daten und digitale Forensik

- Fachleute für Informationssicherheit sind in ihrem Beschäftigungsverhältnis sehr stabil

- Mehr als 80 Prozent der Fachleute hatten über einen Zeitraum von einem Jahr keinen Wechsel des Arbeitgebers oder der Beschäftigung zu verzeichnen, und die Zahl der Fachleute wird von 2014 bis 2019 voraussichtlich kontinuierlich um mehr als 11 Prozent jährlich steigen

Schutz von Informationen

- Schutz von Informationen durch die Minderung von Informationsrisiken

- Risikominderung

- Eintrittwahrscheinlichkeit

- Schadensausmaß

- Gefährdungen von Informationen

IT-Grundschutz/Kompendium/Elementaren Gefährdungen

- Beispiele

| Gefährdung | Beschreibung |

|---|---|

| Unbefugter/unangemessener Zugriff | |

| Unrechtmäßige Nutzung | |

| Enthüllung | |

| Unterbrechung | |

| Löschung | |

| Korruption | |

| Änderung | |

| Einsichtnahme | |

| Aufzeichnung | |

| Entwertung |

- Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle

- Geschützte Informationen können jede Form annehmen, etwa elektronisch oder physisch, materiell (etwa Papier) oder immateriell (etwa Wissen)

- CIA-Trias Ausgewogenen Schutz

| Grundwert | English | Abkürzung |

|---|---|---|

| Datenvertraulichkeit | ||

| Datenintegrität | ||

| Datenverfügbarkeit |

- Schwerpunkt

- Effiziente Umsetzung von Richtlinien

- ohne die Produktivität der Organisation zu beeinträchtigen

- Risikomanagement-Prozess Strukturierter Risikomanagement-Prozess

- Identifizierung von Informationen und zugehörigen Vermögenswerten sowie potenziellen Bedrohungen, Schwachstellen und Auswirkungen;

- Bewertung der Risiken

- Entscheidung, wie mit den Risiken umzugehen ist, d.h

- sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren

- wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung

- Überwachung der Aktivitäten

- Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten

- Standardisierte Vorgehensweise

Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu Passwort, Antivirensoftware, firewall, Verschlüsselungssoftware, rechtliche Haftung, Sicherheitsbewusstsein und Schulung und weitere anzubieten

Diese Standardisierung kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden

- Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der Kontinuierliche Verbesserung eingeführt wird

Definition

Attribute

- Attribute der Informationssicherheit (CIA)

Informationssysteme

- Hauptteile von Informationssystemen

- Hardware

- Software

- Kommunikation

- Ziel

Informationssicherheits-Industriestandards als Schutz- und Präventionsmechanismen auf drei Ebenen oder Schichten zu identifizieren und anzuwenden:

- physikalisch

- persönlich

- organisatorisch

Richtlinien

Verfahren und Richtlinien implementieren

- Administratoren, Benutzern und Betreibern mitteilen, wie Produkte verwendet werden sollen

- Um die Informationssicherheit innerhalb der Organisationen zu gewährleisten

Definitionen von Informationssicherheit

| Definition | Beschreibung | Quelle |

|---|---|---|

| Vertraulichkeit, Integrität und Verfügbarkeit von Informationen |

Weitere Eigenschaften | ISO/IEC 27000 |

| Schutz von Informationen/Informationssystemen |

vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten | CNSS, 2010 |

| Nur autorisierte Benutzer | (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit) | ISACA, 2008 |

| Ist ein Prozess | des Schutzes des geistigen Eigentums einer Organisation | Pipkin, 2000 |

| Disziplin des Risikomanagements | deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten | McDermott und Geer, 2001 |

| Gut informiertes Gefühl der Sicherheit |

dass Informationsrisiken und -kontrollen im Gleichgewicht sind | Anderson, J., 2003 |

| Schutz von Informationen | minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden | Venter und Eloff, 2003 |

- Multidisziplinäres Studien- und Berufsfeld

Das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen

- Bedrohungskategorien

Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden

- Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen

- Relevanter Satz von Sicherheitszielen

- Vertraulichkeit

- Integrität

- Verfügbarkeit

- Datenschutz

- Authentizität

- Vertrauenswürdigkeit

- Nichtabstreitbarkeit

- Rechenschaftspflicht

- Überprüfbarkeit

Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung

Verfahren

Informationssicherheit/Verfahren

Beschreibung

| Verfahren | Beschreibung |

|---|---|

| Sicherheits-Governance | |

| Vorfallsreaktionspläne | |

| Änderungsmanagement |

Sorgfaltspflicht

"Vernünftige und umsichtige Person", "Sorgfaltspflicht"

- Lange in Bereichen Finanzen, Wertpapiere und Recht verwendet

- In den vergangenen Jahren haben diese Begriffe auch in den Bereichen Informatik und Informationssicherheit Einzug gehalten

Einhaltung von Gesetzen und Vorschriften

Aktionäre, Kunden, Geschäftspartner und Regierungen erwarten

- dass die Unternehmensleitung das Unternehmen in Übereinstimmung mit anerkannten Geschäftspraktiken und unter Einhaltung von Gesetzen und anderen Vorschriften führt

- Dies wird oft als die Regel der "vernünftigen und umsichtigen Person" beschrieben

- Eine umsichtige Person achtet darauf, dass alles Erforderliche getan wird, um das Unternehmen nach soliden Geschäftsprinzipien und auf legale, ethische Weise zu führen

- Eine umsichtige Person ist auch gewissenhaft (aufmerksam, fortlaufend) in ihrer Sorgfaltspflicht gegenüber dem Unternehmen

"due care" und "due diligence"

Im Bereich der Informationssicherheit bietet Harris die folgenden Definitionen der Begriffe "due care" und "due diligence" an:

- "Due care are steps that are taken to show that a company has taken responsibility for the activities that take place within the corporation and has taken the necessary steps to help protect the company, its resources, and employees."

Und [Due Diligence sind die] "kontinuierliche Aktivitäten, die sicherstellen, dass die Schutzmechanismen kontinuierlich aufrechterhalten werden und funktionsfähig sind."'

- Bei diesen Definitionen sollten zwei wichtige Punkte beachtet werden

- Erstens werden bei der Sorgfaltspflicht Schritte unternommen, die sich nachweisen lassen; das bedeutet, dass die Schritte überprüft und gemessen werden können oder sogar greifbare Artefakte hervorbringen

- Dies bedeutet, dass Menschen tatsächlich etwas tun, um die Schutzmechanismen zu überwachen und aufrechtzuerhalten, und dass diese Aktivitäten fortlaufend sind

Verantwortung

Organisationen haben eine Verantwortung

- Sorgfaltspflicht bei der Anwendung der Informationssicherheit praktizieren

- Der Duty of Care Risk Analysis Standard (DoCRA) bietet Grundsätze und Praktiken für die Bewertung von Risiken

- Dabei werden alle Parteien berücksichtigt, die von diesen Risiken betroffen sein könnten

- DoCRA hilft bei der Bewertung von Schutzmaßnahmen, ob diese geeignet sind, andere vor Schaden zu bewahren und gleichzeitig eine angemessene Belastung darstellen

- Angesichts der zunehmenden Rechtsstreitigkeiten im Zusammenhang mit Datenschutzverletzungen müssen Unternehmen ein Gleichgewicht zwischen Sicherheitskontrollen, Einhaltung der Vorschriften und ihrem Auftrag herstellen

Anhang

Siehe auch

- Need-to-know

- Backup

- Bedrohungen

- Risikomanagement

- Business Continuity Management

- Need-to-know-Prinzip

- TeleTrusT

- Mind Map der Informationssicherheit