ISO/27000: Unterschied zwischen den Versionen

K Textersetzung - „Kategorie:ISO 27000“ durch „Kategorie:ISO/27000“ |

|||

| Zeile 22: | Zeile 22: | ||

* Der deutsche Anteil an dieser Normungsarbeit wird vom [[IT-Sicherheitsverfahren|DIN NIA-01-27 IT-Sicherheitsverfahren]] betreut | * Der deutsche Anteil an dieser Normungsarbeit wird vom [[IT-Sicherheitsverfahren|DIN NIA-01-27 IT-Sicherheitsverfahren]] betreut | ||

* Für die [[Evaluierung]] und [[Zertifizierung]] von IT-Produkten und -systemen existiert der Standard ISO/IEC 15408 ([[Common Criteria for Information Technology Security Evaluation|Common Criteria]]). | * Für die [[Evaluierung]] und [[Zertifizierung]] von IT-Produkten und -systemen existiert der Standard ISO/IEC 15408 ([[Common Criteria for Information Technology Security Evaluation|Common Criteria]]). | ||

; ISO/IEC 2700X | |||

ISO/IEC 2700X ist eine Familie internationaler Standards, die u.a. auf der nicht mehr gültigen ISO 17799 und dem British Standard BS 7799 aufbaut. | |||

Darin werden über 20 Normen definiert, in denen u. a. dem Anwender in einem Kriterienkatalog Best-Practice-Lösungen für die Informationssicherheit unter Berücksichtigung folgender Aspekte bereitgestellt werden: | |||

Regeln und Richtlinien zur Informationssicherheit Organisation von Sicherheitsmaßnahmen und Managementprozessen Personelle Sicherheit Asset-Management Physikalische Sicherheit und Zugangsdienste Zugriffskontrolle (Access Control) | |||

Umgang mit sicherheitstechnischen Vorfällen Systementwicklung und deren Wartung Planung einer Notfallvorsorge Einhaltung gesetzlicher Vorgaben und Überprüfung durch Audits | |||

=== ISO/IEC 27000 === | === ISO/IEC 27000 === | ||

Version vom 23. Dezember 2023, 12:26 Uhr

ISO/IEC 27000 - Standards zur Informationssicherheit

Beschreibung

- ISO/IEC 27000

- ISO27k

- Reihe/Familie

- Standards zur Informationssicherheit

- International Organization for Standardization (ISO)

- International Electrotechnical Commission (IEC)

- ISMS

- Information Security Management System

- Best-Practice-Empfehlungen zur Organisation der Informationssicherheit

- Änderungen

- Diese Standards unterliegen häufigen Änderungen

- Zusammenarbeit von ISO und IEC

- Standards zur Informationssicherheit unter dem Nummernkreis 2700x Information technology – Security techniques zusammengefasst

- Der deutsche Anteil an dieser Normungsarbeit wird vom DIN NIA-01-27 IT-Sicherheitsverfahren betreut

- Für die Evaluierung und Zertifizierung von IT-Produkten und -systemen existiert der Standard ISO/IEC 15408 (Common Criteria).

- ISO/IEC 2700X

ISO/IEC 2700X ist eine Familie internationaler Standards, die u.a. auf der nicht mehr gültigen ISO 17799 und dem British Standard BS 7799 aufbaut.

Darin werden über 20 Normen definiert, in denen u. a. dem Anwender in einem Kriterienkatalog Best-Practice-Lösungen für die Informationssicherheit unter Berücksichtigung folgender Aspekte bereitgestellt werden:

Regeln und Richtlinien zur Informationssicherheit Organisation von Sicherheitsmaßnahmen und Managementprozessen Personelle Sicherheit Asset-Management Physikalische Sicherheit und Zugangsdienste Zugriffskontrolle (Access Control) Umgang mit sicherheitstechnischen Vorfällen Systementwicklung und deren Wartung Planung einer Notfallvorsorge Einhaltung gesetzlicher Vorgaben und Überprüfung durch Audits

ISO/IEC 27000

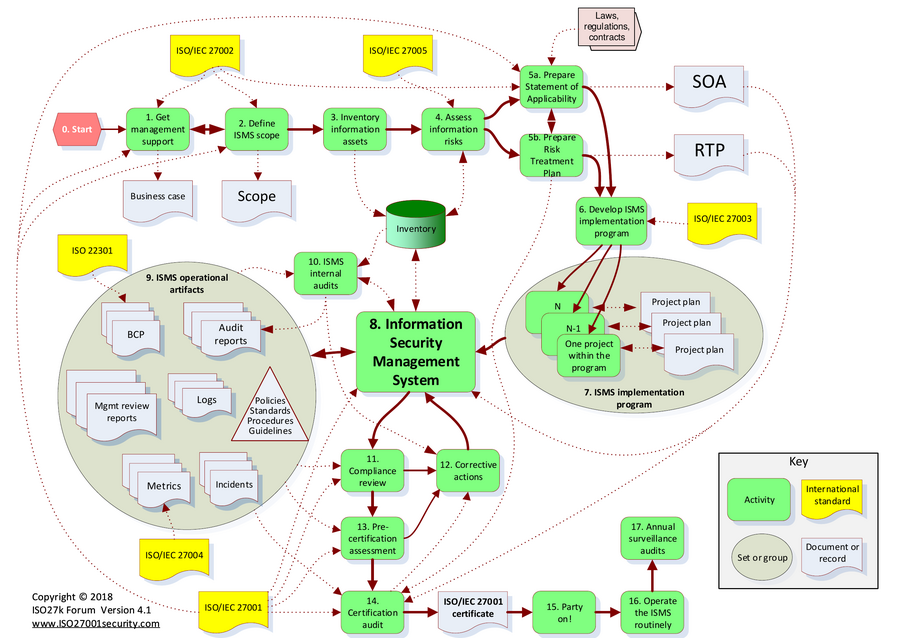

| Scope | Geltungsbereich |

| Asset | Wert/Schutzobjekt |

| SOA | Statement of Applicability |

| RTP | Risk Treatment Plan |

| BCP | Business Continuity-Plan |

| Logs | Log Files |

Normen

Informationssicherheits-Managementsysteme

| ISO/IEC | Beschreibung | |

|---|---|---|

| 27000 | Übersicht und Vokabular | Begriffe und Definitionen |

| 27001 | Anforderungen | Anforderungen an ein ISMS |

| 27002 | Code of practice | Kontrollmechanismen für Informationssicherheit |

| 27003 | Implementation Guidelines | Leitfaden zur Umsetzung der ISO/IEC 27001 |

| 27004 | Measurements | Information Security Management Measurement |

| 27005 | Information security risk management | IS-Risikomanagement |

| 27006 | Informationstechnik - Sicherheitstechniken - Anforderungen | Kriterien der Auditierung und Zertifizierung |

| 27007 | Informationstechnik - Sicherheitstechniken - Leitfaden | Leitfaden für die Auditierung |

| 27008 | Informationstechnik - Sicherheitstechniken - Leitfaden für Auditoren | Kontrolle eines ISMS |

Fachspezifische Subnormen

| ISO/IEC | Beschreibung | |

|---|---|---|

| 27010 | Informationssicherheitsmanagement für sektor- und organisationsübergreifende Kommunikation | (herausgegeben im April 2012, aktualisiert November 2015) |

| 27011 | Informationssicherheitsmanagement-Richtlinien für Telekommunikationsorganisationen | basierend auf ISO/IEC 27002, herausgegeben im Dezember 2008, aktualisiert Dezember 2016 |

| 27013 | Leitfaden zur integrierten Implementierung von ISO/IEC 20000-1 und ISO/IEC 27001 | herausgegeben im Juli 2012, überarbeitet Dezember 2015 |

| 27014 | Governance der Informationssicherheit | herausgegeben im Mai 2013 |

| 27015 | Information security management guidelines for financial services | herausgegeben im Dezember 2012, zurückgezogen |

| 27016 | Auditing und Überprüfungen | |

| 27017 | Sicherheitstechniken - Verhaltenskodex | Informationssicherheitskontrollen für Cloud-Computing-Dienste |

| 27018 | Sicherheitstechniken - Verhaltenskodex | Kontrollen zum Schutz personenbezogener Daten, die in öffentlichen Cloud-Computing-Diensten verarbeitet werden |

| 27019 | Leitfaden für das Informationssicherheitsmanagement basierend auf ISO/IEC 27002 für Prozessleitsysteme speziell für die Energiewirtschaft | Übersetzung DIN EN ISO/IEC 27019:2020-08 |

| 27031 | Geschäftskontinuität | |

| 27032 | Richtlinien für Cybersecurity | herausgegeben im Juli 2012 |

| 27033 | ||

| 27034 | Richtlinien für Anwendungssicherheit | |

| 27035 | Management von Informationssicherheitsvorfällen |

Weitere

| ISO/IEC | Beschreibung | |

|---|---|---|

| 31000 | ||

| 22301 | ||

| 27799 | EN ISO 27799: Sicherheitsmanagement im Gesundheitswesen bei Verwendung der ISO/IEC 27002 | |

| 15408 |

Ausbildung und Zertifizierung

- Organisationen

Das Information Security Management System kann gegen den normativen Teil ISO/IEC 27001 geprüft und zertifiziert werden

- Personen

Für Personen existieren verschiedene Schemata zur Ausbildung und Zertifizierung

- Diese werden von unterschiedlichen Zertifizierungsunternehmen gestaltet

- Liste der IT-Zertifikate