IT-Grundschutz: Unterschied zwischen den Versionen

Keine Bearbeitungszusammenfassung |

|||

| Zeile 52: | Zeile 52: | ||

<noinclude> | <noinclude> | ||

== Anhang == | == Anhang == | ||

=== Siehe auch === | === Siehe auch === | ||

| Zeile 77: | Zeile 76: | ||

[[Kategorie:Grundschutz]] | [[Kategorie:Grundschutz]] | ||

</noinclude> | </noinclude> | ||

Version vom 17. Mai 2023, 09:54 Uhr

IT-Grundschutz - Vom Bundesamt für Sicherheit in der Informationstechnik (BSI) entwickelte Vorgehensweise zum Identifizieren und Umsetzen von Sicherheitsmaßnahmen in der Informationstechnik (IT)

Beschreibung

- Ziel

- mittleres, angemessenes und ausreichendes Schutzniveau

- Vorgehen

Zum Erreichen des Ziels empfiehlt das IT-Grundschutz-Kompendium (vormals: IT-Grundschutz-Kataloge) technische Sicherheitsmaßnahmen und infrastrukturelle, organisatorische und personelle Schutzmaßnahmen.

- Wie auch im Bundesdatenschutzgesetz werden die Begriffe Sicherheit und Schutz vermengt

- Der IT-Grundschutz ist ein griffiger Titel für eine Zusammenstellung von grundlegenden Sicherheitsmaßnahmen und dazu ergänzenden Schutzprogrammen für Behörden und Unternehmen.

- Damit werden auch technische Maßnahmen für Datenschutz umgesetzt, aber aufgrund eines anderen Schutzobjekts, nämlich den einzelnen Betroffenen, kann IT-Grundschutz die operativen Anforderungen des Datenschutzes nicht erfüllen.

- In methodischer Analogie zum IT-Grundschutz ist dafür das Standard-Datenschutzmodell (SDM) entwickelt worden, das auch die Basis für ein entwickeltes Datenschutz-Management ist.

- Unternehmen und Behörden können ihr systematisches Vorgehen bei der Absicherung ihrer IT-Systeme (Informationssicherheits-Managementsystem (ISMS)) gegen Gefährdungen der IT-Sicherheit mit Hilfe des ISO/IEC 27001-Zertifikats auf Basis von IT-Grundschutz nachweisen.

Bestandteile

| Bestandteil | Beschreibung |

|---|---|

| Standards | Vorgehen zur Gewährleistung von Informationssicherheit, Organisatorischer Rahmen |

| Kompendium | mit dem die in den -Standards formulierten allgemeinen Empfehlungen zum Management von Informationssicherheit konkretisiert und umgesetzt werden können |

- BSI-Standards und IT-Grundschutz-Kataloge

- Durch die Umstrukturierung und Erweiterung des IT-Grundschutzhandbuchs im Jahr 2006 durch das Bundesamt für Sicherheit in der Informationstechnik (BSI) wurden die Methodik und die IT-Grundschutz-Kataloge getrennt.

- Seit diesem Zeitpunkt gleicht das BSI seine eigenen Standards regelmäßig an internationale Normen wie der ISO/IEC 27001 an.

- Die frei verfügbaren BSI-Standards enthalten Angaben zum Aufbau eines Informationssicherheitsmanagementsystems (ISMS) und zur Umsetzung des IT-Grundschutzes.

- Im Oktober 2017 lösten die BSI-Standards 200-1, 200-2 und 200-3 die BSI-Standards der Reihe 100-x weitgehend ab[1].

- Nur der 2008 veröffentlichte BSI-Standard 100-4 ist weiterhin gültig, er vereint Elemente aus dem BS 25999 sowie dem ITIL Service Continuity Management mit den relevanten Bausteinen der IT-Grundschutz-Kataloge.

- Mit Umsetzung dieses Standards ist eine Zertifizierung gemäß BS 25999-2 möglich.

- Der designierte Nachfolger BSI-Standard 200-4 („Business Continuity Management“) liegt Stand 23. Februar 2022 als Community Draft vor.

Motivation

Konzept

BSI-Standards

BSI/Standard - Vom BSI veröffentlichte Standards

Beschreibung

| Standards | |

|---|---|

| 200-1 | Anforderungen an ein ISMS |

| 200-2 | Umsetzung der Anforderungen |

| 200-3 | Risikoanalyse |

| 200-4 | Business Continuity Management |

| Kompendium | |

| Kapitel 1 | IT-Grundschutz/Kompendium/Vorspann |

| Kapitel 2 | Schichtenmodell / Modellierung |

| Elementare Gefährdungen |

Elementare Gefährdungen |

| Schichten | Prozesse Systeme |

Version 200

| Standard | Titel | Status | Beschreibung |

|---|---|---|---|

| 200-1 | Managementsysteme für Informationssicherheit | Standard | Information Security Management System |

| 200-2 | IT-Grundschutz-Methodik | Standard | Vorgehensweise |

| 200-3 | Risikomanagement | Standard | Risikoanalyse |

| 200-4 | Business Continuity Management | Standard | Notfallmanagement |

Kompendium

IT-Grundschutz/Kompendium - Arbeitsinstrument und Nachschlagewerk zur Informationssicherheit

Beschreibung

Sammlung von Dokumenten (Bausteine)

- IT-Grundschutz-Bausteine

- Aspekte der Informationssicherheit

- Typische Gefährdungen

- Typische Sicherheitsanforderungen

- Einführung eines Information Security Management Systems (ISMS)

- Schrittweise

- Praxisnah

- Reduzierter Aufwand

- Thematische Schichten

- Unterschiedliche Aspekte

- Gegenstand der Bausteine

Übergeordnete Themen

- Informationssicherheitsmanagement

- Notfallmanagement

Spezielle technische Systeme

- Üblicherweise in Unternehmen und Behörden im Einsatz, etwa

- Clients

- Server

- Mobile Systeme

- Industrielle Steuerungen

- Aktualisierung und Erweiterung

- Kontinuierlich

- Berücksichtigung von Anwenderwünschen

- Anpassung an die Entwicklung der zugrunde liegenden Standards

- Anpassung an die Gefährdungslage

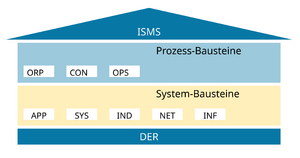

Schichten

- Schichtenmodell der Grundschutz-Bausteine

- Komplexität reduzieren

- Redundanzen vermeiden

- Zuständigkeiten bündeln

- Einzelaspekte aktualisieren, ohne andere Teile zu beeinflussen

Inhalte

Gliederung des IT-Grundschutz Kompendiums - Aufbau und Inhalte

Gliederung

| Kapitel | Beschreibung |

|---|---|

| Einführung |

|

| Schichtenmodell und Modellierung | |

| Rollen | |

| Glossar | |

| Elementare Gefährdungen | |

| Bausteine |

Rollen

IT-Grundschutz/Kompendium/Rollen - Definitionen und Zuständigkeiten

Übersicht

| Rolle | Aufgabe |

|---|---|

| Auditteamleitung | Leitung des Auditteams |

| Auditteam | Fachlich Unterstützung der Auditteamleitung |

| Bauleitung | Umsetzung von Baumaßnahmen |

| Benutzende | Informationstechnische Systeme nutzen |

| Bereichssicherheitsbeauftragte | Sicherheitsbelange der Geschäftsprozesse, Anwendungen und IT-Systeme in ihren Bereichen |

| Beschaffungsstelle | Initiiert und überwacht Beschaffungen |

| Brandschutzbeauftragte | Brandschutz |

| Datenschutzbeauftragte | Gesetzeskonformen Umgang mit personenbezogenen Daten |

| Compliance-Beauftragte | Vorgaben identifizieren und deren Einhaltung zu prüfen |

| Entwickelnde | Planung, Entwicklung oder Pflege von Software, Hardware oder ganzen Systemen |

| Errichterfirma | Unternehmen, das Gewerke oder aber auch Gebäude errichtet |

| Fachabteilung | Teil einer Behörde beziehungsweise eines Unternehmens, das fachspezifische Aufgaben zu erledigen hat |

| Fachverantwortliche | Inhaltlich für ein oder mehrere Geschäftsprozesse oder Fachverfahren zuständig |

| Haustechnik | Infrastruktur in Gebäuden und Liegenschaften |

| ICS-Informationssicherheitsbeauftragte | Sicherheit von ICS-Systemen |

| Informationssicherheitsbeauftragte (ISB) | Informationssicherheitsbeauftragte sind von der Institutionsleitung ernannte Personen, die im Auftrag der Leitungsebene die Aufgabe Informationssicherheit koordinieren und innerhalb der Behörde beziehungsweise des Unternehmens vorantreiben |

| ISMS Management-Team | |

| Institution | Mit dem Begriff Institution werden im IT-Grundschutz Unternehmen, Behörden und sonstige öffentliche oder private Organisationen bezeichnet |

| Institutionsleitung | Dies bezeichnet die Leitungsebene der Institution beziehungsweise der betrachteten Organisationseinheit |

| IS-Revisionsteam | Das IS-Revisionsteam besteht aus IS-Revisoren und IS-Revisorinnen sowie Fachleuten, die die verantwortliche Leitung für die IS-Revision insbesondere fachlich während der IS-Revision unterstützen |

| IT-Betrieb | Als IT-Betrieb wird die Organisationseinheit bezeichnet, die die interne IT einrichtet, betreibt, überwacht und wartet

Mitarbeitende Die Mitarbeitenden sind Teil einer Institution |

| Notfallbeauftragte | Notfallbeauftragte steuern alle Aktivitäten rund um das Notfallmanagement

zung, Pflege und Betreuung des institutionsweiten Notfallmanagements und der zugehörigen Dokumente, Rege- lungen und Maßnahmen zuständig

densereignis |

| OT-Betrieb (Operational Technology, OT) | Der OT-Betrieb ist für Einrichtung, Betrieb, Überwachung und Wartung der ICS-Systeme zuständig |

| OT-Leitung | Die OT-Leitung bezeichnet die Leitung des Bereichs Produktion und Fertigung beziehungsweise

die industriellen Steuerungssysteme (ICS), die von der Institution eingesetzt werden Die OT-Leitung ist dafür zuständig, Risiken aus der Informationssicherheit für die Integrität der SIS (Safety Instru- mented Systems) zu beurteilen und dem Stand der Technik entsprechende Maßnahmen zu ergreifen

ist die OT-Leitung dafür zuständig, die Belegschaft für die Belange der Informationssicherheit zu schulen |

| Personalabteilung | |

| Planende | Mit dem allgemeinen Begriff Planende werden Rollen zur Planung unterschiedlicher Aspekte zusammengefasst

|

| Risikomanager | Person, die alle Aufgaben des Risikomanagements wahrnimmt |

| Testende | Testende sind Personen, die gemäß einem Testplan nach vorher festgelegten Verfahren und Kriterien eine neue oder veränderte Software beziehungsweise Hardware testen und die Testergebnisse mit den erwarteten Ergebnissen vergleichen |

| Vorgesetzte | Mitarbeitenden einer Institution bezeichnet, die gegenüber anderen, ihnen zugeordnetungspersonal |

| Wartungspersonal | Mitarbeitende von Dienstleistenden, die mit der Wartung von technischen Systemen (etwa ICS- oder IT-Systeme) im Informationsverbund beauftragt wurden

|

| Zentrale Verwaltung | Die Rolle bezeichnet die Organisationseinheit, die den allgemeinen Betrieb regelt und überwacht sowie alle Verwaltungsdienstleistungen plant, organisiert und durchführt

|

Hilfsmittel

IT-Grundschutz/Hilfsmittel

Übersicht

| Angebot | Beschreibung |

|---|---|

| Grundschutz-Profile |

|

| Zertifizierung |

|

| BSI-Webseite |

|

| Software-Tools |

|

| Fachlicher Austausch |

|

| Beispielumsetzung RECPLAST |

|

| Umsetzungshinweise | |

| Kompendium | |

| Checklisten |

Anhang

Siehe auch

Dokumentation

- BSI-Standard 200-1: Managementsysteme für Informationssicherheit

- BSI-Standard 200-2: IT-Grundschutz-Methodik

- BSI-Standard 200-3: Risikomanagement

- BSI-Standard 100-4: Notfallmanagement

- BSI-Standard 200-4: Business Continuity Management (Community Draft)

Links

Einzelnachweise

Projekt

Weblinks

- https://de.wikipedia.org/wiki/IT-Grundschutz

- IT-Grundschutz – Seite beim Bundesamt für Sicherheit in der Informationstechnik

- Tools zum IT-Grundschutz

- Seiten-Check der Initiative-S der Task Force "IT-Sicherheit in der Wirtschaft" Service des eco Verband der deutschen Internetwirtschaft e.V gefördert durch das Bundesministerium für Wirtschaft und Technologie (BMWi)