Netzwerk/Sicherheit: Unterschied zwischen den Versionen

Keine Bearbeitungszusammenfassung |

|||

| (21 dazwischenliegende Versionen desselben Benutzers werden nicht angezeigt) | |||

| Zeile 2: | Zeile 2: | ||

== Beschreibung == | == Beschreibung == | ||

Netzsicherheit (network security) | |||

; Allgemeine Bedeutung | |||

* [[Verkehrsnetz]]/[[Verkehrssicherheit]] | * [[Verkehrsnetz]]/[[Verkehrssicherheit]] | ||

* [[Energienetz]]/[[Energiesicherheit]] | * [[Energienetz]]/[[Energiesicherheit]] | ||

* [[Stromnetz]] | * [[Stromnetz]] | ||

* | |||

; Axiome | |||

* | * Ausfall eines beliebigen [[Netzwerkelement]]s sorgt nicht zu einer Versorgungsunterbrechung | ||

* Fallen mindestens zwei Elemente aus, ist ein Ausfall möglich | |||

* [[Redundanz (Technik)|Redundanz]] erhöht die Verfügbarkeit | |||

; Abgrenzung | ; Abgrenzung | ||

Netzwerksicherheit ist Teil der | Netzwerksicherheit ist Teil der [[Informationssicherheit]] | ||

Technischen oder nicht-technischen Systemen | |||

* [[Datenverarbeitung|Informationsverarbeitung]] | |||

* [[Datenspeicher|speicherung]] und -lagerung | |||

; Schutzziele sicherstellen | |||

* [[Vertraulichkeit]] | |||

* [[Verfügbarkeit]] | |||

* [[Integrität (Informationssicherheit)|Integrität]] | |||

=== Protokolle, Architekturen und Komponenten === | === Protokolle, Architekturen und Komponenten === | ||

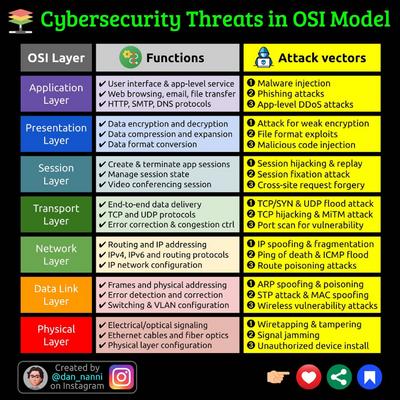

[[File:osiSecutity.png|mini|400px|https://www.instagram.com/dan_nanni/]] | |||

{| class="wikitable sortable options" | {| class="wikitable sortable options" | ||

|- | |- | ||

| Zeile 32: | Zeile 41: | ||

| [[S/MIME]], [[Pretty Good Privacy|PGP]] || Schutz von [[E-Mail]]s | | [[S/MIME]], [[Pretty Good Privacy|PGP]] || Schutz von [[E-Mail]]s | ||

|- | |- | ||

| [[Extensible Authentication Protocol|EAP]] || Authentifizierung in | | [[Extensible Authentication Protocol|EAP]] || Authentifizierung in beispielsweise [[Wi-Fi Protected Access|WPA]], [[Transport Layer Security|TLS]] und [[IPsec]] | ||

|- | |- | ||

| [[Firewall]]s || Filtern von Paketen | | [[Firewall]]s || Filtern von Paketen | ||

| Zeile 42: | Zeile 51: | ||

== Rechnernetzwerke == | == Rechnernetzwerke == | ||

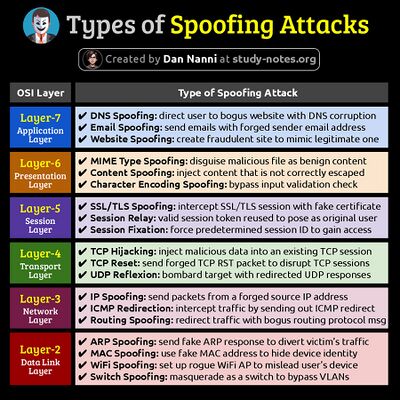

; Sicherheit an sich ist dabei stets nur relativ zu verstehen und kein unverändert bleibender Zustand | [[File:spoofingAttacks.jpg|mini|400px|https://www.instagram.com/dan_nanni/p/DLCimHNgINS/]] | ||

* Einerseits muss überlegt werden, wie wertvoll die [[Daten]] sind, die im Netzwerk kursieren, und andererseits ist das Netzwerk durch Ausbau und technische Weiterentwicklung permanenten Veränderungen unterworfen, die sich auch in geänderter Sicherheitsarchitektur widerspiegeln müssen | ; Sicherheit an sich ist dabei stets nur relativ zu verstehen und kein unverändert bleibender Zustand | ||

* Steigerungen im Bereich der Sicherheit sind oft mit größer werdenden Hürden bei der Benutzung einhergehend | * Einerseits muss überlegt werden, wie wertvoll die [[Daten]] sind, die im Netzwerk kursieren, und andererseits ist das Netzwerk durch Ausbau und technische Weiterentwicklung permanenten Veränderungen unterworfen, die sich auch in geänderter Sicherheitsarchitektur widerspiegeln müssen | ||

* Steigerungen im Bereich der Sicherheit sind oft mit größer werdenden Hürden bei der Benutzung einhergehend | |||

; Bei Rechnernetzwerken zielt die Netzwerksicherheit darauf ab, die durch das [[Internet]] auf [[Computer]] einwirkenden [[Bedrohung]]en durch eine geeignete Kombination des Schutzes der [[Endgerät]]e, [[Peripheriegerät]]e, [[Wiedergabegerät]]e, von Teilnetzen und der Daten auszugleichen oder zu vermeiden | ; Bei Rechnernetzwerken zielt die Netzwerksicherheit darauf ab, die durch das [[Internet]] auf [[Computer]] einwirkenden [[Bedrohung]]en durch eine geeignete Kombination des Schutzes der [[Endgerät]]e, [[Peripheriegerät]]e, [[Wiedergabegerät]]e, von Teilnetzen und der Daten auszugleichen oder zu vermeiden | ||

* Netzwerksicherheit ist in Netzwerken die Gewährleistung des [[Betreiber|Netzbetreibers]], [[Netzstörung]]en zu vermeiden und die [[Verfügbarkeit]] des Netzes dauerhaft aufrechtzuerhalten | * Netzwerksicherheit ist in Netzwerken die Gewährleistung des [[Betreiber|Netzbetreibers]], [[Netzstörung]]en zu vermeiden und die [[Verfügbarkeit]] des Netzes dauerhaft aufrechtzuerhalten | ||

* Netzwerksicherheit soll insbesondere vor jeder Art von [[Computerkriminalität]] und [[Internetkriminalität]] schützen | * Netzwerksicherheit soll insbesondere vor jeder Art von [[Computerkriminalität]] und [[Internetkriminalität]] schützen | ||

=== | === Netzwerkkarten === | ||

; Zu unterscheiden sind nach | ; Zu unterscheiden sind nach | ||

* Art der [[Übertragungstechnik]]: [[Direktverbindung]] oder [[Broadcast]] | * Art der [[Übertragungstechnik]]: [[Direktverbindung]] oder [[Broadcast]] | ||

* Art des Übertragungsmediums: [[kabel]]gebunden oder [[Funktechnik|Funk]] | * Art des Übertragungsmediums: [[kabel]]gebunden oder [[Funktechnik|Funk]] | ||

* Ausdehnung: | * Ausdehnung: | ||

** LAN: [[Local Area Network]] | ** LAN: [[Local Area Network]] | ||

** MAN: [[Metropolitan Area Network]] | ** MAN: [[Metropolitan Area Network]] | ||

** PAN: [[Personal Area Network]] | ** PAN: [[Personal Area Network]] | ||

** WAN: [[Wide Area Network]] | ** WAN: [[Wide Area Network]] | ||

; Alle Arten sind sicherheitsrelevant | ; Alle Arten sind sicherheitsrelevant | ||

| Zeile 73: | Zeile 83: | ||

== Schwachstellen == | == Schwachstellen == | ||

Die [[Architektur (Informatik)|Netzwerkarchitektur]] befasst sich insbesondere mit Fragen zur Netzwerksicherheit gegen den Ausfall von einzelnen Netzwerkelelementen, gegen [[Krise]]n oder gegen [[Cyberangriff]]e. [[Schwachstelle (Organisation)|Schwachstellen]] sind [[Betriebssystem]]e ([[Programmfehler]] in Betriebssystemen und [[Anwendungsprogramm]]en) | Die [[Architektur (Informatik)|Netzwerkarchitektur]] befasst sich insbesondere mit Fragen zur Netzwerksicherheit gegen den Ausfall von einzelnen Netzwerkelelementen, gegen [[Krise]]n oder gegen [[Cyberangriff]]e. [[Schwachstelle (Organisation)|Schwachstellen]] sind [[Betriebssystem]]e ([[Programmfehler]] in Betriebssystemen und [[Anwendungsprogramm]]en) | ||

* Die [[ISO/IEC-27000-Reihe|ISO/IEC-27033]] stellt Unternehmen Richtlinien zur Verfügung, um Netzwerksicherheit zu planen, entwerfen, implementieren und dokumentieren, wobei auch Netzwerkelemente einbezogen sind | * Die [[ISO/IEC-27000-Reihe|ISO/IEC-27033]] stellt Unternehmen Richtlinien zur Verfügung, um Netzwerksicherheit zu planen, entwerfen, implementieren und dokumentieren, wobei auch Netzwerkelemente einbezogen sind | ||

== Angriffe == | == Angriffe == | ||

* So vielfältig wie Netze sind, so vielfältig sind auch die Angriffsmöglichkeiten auf ein Netz | * So vielfältig wie Netze sind, so vielfältig sind auch die Angriffsmöglichkeiten auf ein Netz | ||

* In vielen Fällen werden mehrere Angriffe kombiniert, um ein Ziel zu erreichen | * In vielen Fällen werden mehrere Angriffe kombiniert, um ein Ziel zu erreichen | ||

=== | === Software === | ||

; Angriffe auf Software(-implementierungen) | ; Angriffe auf Software(-implementierungen) | ||

Da [[Kommunikationsnetz]]e stets aus einer (großen) Menge von Systemen bestehen, werden sehr oft genau diese Systeme über das Kommunikationsnetz angegriffen | Da [[Kommunikationsnetz]]e stets aus einer (großen) Menge von Systemen bestehen, werden sehr oft genau diese Systeme über das Kommunikationsnetz angegriffen | ||

* Hierbei zielen viele Angriffe auf Schwächen in Software(-implementierungen): | * Hierbei zielen viele Angriffe auf Schwächen in Software(-implementierungen): | ||

* [[Pufferüberlauf]]: vor allem in Programmen in der [[C (Programmiersprache)|Programmiersprache C]] findet man häufig den Fehler, dass über einen Puffer hinausgeschrieben wird und hierbei andere Daten oder Kontrollinformationen überschrieben werden; | * [[Pufferüberlauf]]: vor allem in Programmen in der [[C (Programmiersprache)|Programmiersprache C]] findet man häufig den Fehler, dass über einen Puffer hinausgeschrieben wird und hierbei andere Daten oder Kontrollinformationen überschrieben werden; | ||

* [[Stack Smashing]]: hierbei überschreibt z. B. ein [[Pufferüberlauf]] den [[Softwarestack|Stack]] eines Programmes, hierdurch können Schadroutinen eingeschleust und ausgeführt werden ([[Exploit]]); | * [[Stack Smashing]]: hierbei überschreibt z. B. ein [[Pufferüberlauf]] den [[Softwarestack|Stack]] eines Programmes, hierdurch können Schadroutinen eingeschleust und ausgeführt werden ([[Exploit]]); | ||

* [[Formatstring-Angriff]]e: Ausgaberoutinen, wie printf, nutzen einen Format-String um eine Ausgabe zu modifizieren | * [[Formatstring-Angriff]]e: Ausgaberoutinen, wie printf, nutzen einen Format-String um eine Ausgabe zu modifizieren | ||

* Durch die Nutzung sehr spezieller Formatierungsanweisung können hierbei Speicherbereiche überschrieben werden | * Durch die Nutzung sehr spezieller Formatierungsanweisung können hierbei Speicherbereiche überschrieben werden | ||

=== | === Netzwerkprotokolle === | ||

* [[Man-In-The-Middle-Angriff]]: falls keine gegenseitige Authentifizierung durchgeführt wird, täuscht ein Angreifer den Kommunikationspartnern jeweils den anderen vor (z. B. [[telnet]], [[rlogin]], [[Secure Shell|SSH]], [[Global System for Mobile Communications|GSM]], Ciscos XAUTH) | ; Angriffe auf Netzwerkprotokolle | ||

* Unerlaubte Ressourcennutzung: falls keine sichere Authentifizierung bzw. sichere Autorisierung vorhanden (z. B. rlogin) ist | * [[Man-In-The-Middle-Angriff]]: falls keine gegenseitige Authentifizierung durchgeführt wird, täuscht ein Angreifer den Kommunikationspartnern jeweils den anderen vor (z. B. [[telnet]], [[rlogin]], [[Secure Shell|SSH]], [[Global System for Mobile Communications|GSM]], Ciscos XAUTH) | ||

* Mitlesen von Daten und Kontrollinformationen: alle unverschlüsselten Protokolle, wie [[POP3]], [[Internet Message Access Protocol|IMAP]], [[Simple Mail Transfer Protocol|SMTP]], [[Telnet]], [[rlogin]], [[Hypertext Transfer Protocol|http]] sind betroffen | * Unerlaubte Ressourcennutzung: falls keine sichere Authentifizierung bzw. sichere Autorisierung vorhanden (z. B. rlogin) ist | ||

* Einschleusen von Daten oder Informationen: alle Protokolle ohne ausreichende Nachrichtenauthentifizierung wie POP3, SMTP, Telnet, rlogin, http | * Mitlesen von Daten und Kontrollinformationen: alle unverschlüsselten Protokolle, wie [[POP3]], [[Internet Message Access Protocol|IMAP]], [[Simple Mail Transfer Protocol|SMTP]], [[Telnet]], [[rlogin]], [[Hypertext Transfer Protocol|http]] sind betroffen | ||

* [[Tunnel (Rechnernetz)|Tunnel]] können verwendet werden, um [[Datenverkehr]] in zugelassene Protokolle (z. B. Http) einzubetten | * Einschleusen von Daten oder Informationen: alle Protokolle ohne ausreichende Nachrichtenauthentifizierung wie POP3, SMTP, Telnet, rlogin, http | ||

* Dadurch können Firewallregeln unterlaufen werden | * [[Tunnel (Rechnernetz)|Tunnel]] können verwendet werden, um [[Datenverkehr]] in zugelassene Protokolle (z. B. Http) einzubetten | ||

** ''Beispiel:'' Der [[Secure Shell|SSH-Client]] baut über [[HTTPS]] und den Proxy eine Verbindung zu einem [[Server]] außerhalb des internen Netzes auf | * Dadurch können Firewallregeln unterlaufen werden | ||

* Dadurch umgeht er die Regeln, die den SSH-Verkehr nach außen kontrollieren | ** ''Beispiel:'' Der [[Secure Shell|SSH-Client]] baut über [[HTTPS]] und den Proxy eine Verbindung zu einem [[Server]] außerhalb des internen Netzes auf | ||

* Diese Verbindung kann auch umgedreht werden, wodurch eine Verbindung von außen in das interne Netz geschaltet wird | * Dadurch umgeht er die Regeln, die den SSH-Verkehr nach außen kontrollieren | ||

* Diese Verbindung kann auch umgedreht werden, wodurch eine Verbindung von außen in das interne Netz geschaltet wird | |||

** Die ''Bekämpfung'' erfordert entsprechende Regeln im Proxy, die eine Einschränkung der Methoden CONNECT bzw. | ** Die ''Bekämpfung'' erfordert entsprechende Regeln im Proxy, die eine Einschränkung der Methoden CONNECT bzw. | ||

* POST bewirken | * POST bewirken | ||

* Der Url-Filter [[UfdbGuard]] ermöglicht es, Https-Tunnel zu erkennen und zu blockieren | * Der Url-Filter [[UfdbGuard]] ermöglicht es, Https-Tunnel zu erkennen und zu blockieren | ||

=== Angriffe auf die Netzstruktur | === Netzstruktur === | ||

* Die Überlastung von Diensten wird als [[Denial of Service|Denial-of-Service]]-Angriff (DoS) bezeichnet | ; Angriffe auf die Netzstruktur | ||

* Besonders verteilte DoS-Angriffe werden auch als [[Denial of Service|Distributed-Denial-of-Service]]-Angriffe (DDoS) bezeichnet | * Die Überlastung von Diensten wird als [[Denial of Service|Denial-of-Service]]-Angriff (DoS) bezeichnet | ||

* Sehr effektiv sind Angriffe, die mit nur einem [[Datenpaket]] auskommen, wie z. B. der TCP-SYN-Angriff, da hierbei die Absenderadresse und somit die Herkunft gefälscht werden kann | * Besonders verteilte DoS-Angriffe werden auch als [[Denial of Service|Distributed-Denial-of-Service]]-Angriffe (DDoS) bezeichnet | ||

* Sehr effektiv sind Angriffe, die mit nur einem [[Datenpaket]] auskommen, wie z. B. der TCP-SYN-Angriff, da hierbei die Absenderadresse und somit die Herkunft gefälscht werden kann | |||

=== Tarnung | === Tarnung === | ||

* Die [[Fragmentierung (Informationstechnik)|Fragmentierung]] von Datenpaketen, vor allem bei überlappenden Fragmenten, kann genutzt werden, um Angriffe vor Angriffserkennern zu verstecken | ; Tarnung von Angriffen | ||

* [[Spoofing]]: das Fälschen von meist Absendeadressen zum Verschleiern der Herkunft von Datenpaketen (siehe auch [[Firewall]]) | * Die [[Fragmentierung (Informationstechnik)|Fragmentierung]] von Datenpaketen, vor allem bei überlappenden Fragmenten, kann genutzt werden, um Angriffe vor Angriffserkennern zu verstecken | ||

* [[Spoofing]]: das Fälschen von meist Absendeadressen zum Verschleiern der Herkunft von Datenpaketen (siehe auch [[Firewall]]) | |||

=== Verwandte Angriffe === | === Verwandte Angriffe === | ||

; Verwandte Angriffe werden durch die verteilte Struktur eher begünstigt | ; Verwandte Angriffe werden durch die verteilte Struktur eher begünstigt | ||

* [[Social Engineering (Sicherheit)|Social Engineering]] wird die Vorgehensweise genannt, soziale Aspekte auszunutzen, um bestimmte Ziele, z. B. das Umgehen einer Passwortabfrage, zu erreichen | * [[Social Engineering (Sicherheit)|Social Engineering]] wird die Vorgehensweise genannt, soziale Aspekte auszunutzen, um bestimmte Ziele, z. B. das Umgehen einer Passwortabfrage, zu erreichen | ||

* Passwörter können erlangt werden, um Zugang zu [[Dienst (Telekommunikation)|Diensten]] zu erhalten | * Passwörter können erlangt werden, um Zugang zu [[Dienst (Telekommunikation)|Diensten]] zu erhalten | ||

* Geschieht dies durch Ausprobieren aller Möglichkeiten, spricht man von einer [[Brute-Force|Brute-Force]]-Attacke | * Geschieht dies durch Ausprobieren aller Möglichkeiten, spricht man von einer [[Brute-Force|Brute-Force]]-Attacke | ||

* Mangelhafte Installationen können einen Angriff mit Standard-Passwörtern erfolgreich machen | * Mangelhafte Installationen können einen Angriff mit Standard-Passwörtern erfolgreich machen | ||

* Aus der Außenwelt kommende Daten werden nicht auf ihre [[Validität]] überprüft, sondern als | * Aus der Außenwelt kommende Daten werden nicht auf ihre [[Validität]] überprüft, sondern als "korrekt" hingenommen ([[Tainted Data]] oder [[Cross-Site Scripting]] und [[SQL Injection]]) | ||

* Überflutung mit sinnlosen oder nicht angeforderten [[E-Mail]]s wird als [[Unsolicited Bulk E-Mail|UBE]] ({{enS|unsolicited bulk e-mail}}) und insbesondere, wenn es sich um [[Werbung]] handelt, als [[Spam#UCE|UCE]] ({{enS|unsolicited commercial e-mail}}) bezeichnet | * Überflutung mit sinnlosen oder nicht angeforderten [[E-Mail]]s wird als [[Unsolicited Bulk E-Mail|UBE]] ({{enS|unsolicited bulk e-mail}}) und insbesondere, wenn es sich um [[Werbung]] handelt, als [[Spam#UCE|UCE]] ({{enS|unsolicited commercial e-mail}}) bezeichnet | ||

* [[Computerwurm|Würmer]], [[Trojanisches Pferd (Computerprogramm)|Trojanische Pferde]], [[Dialer]] oder [[Computervirus|Viren]] | * [[Computerwurm|Würmer]], [[Trojanisches Pferd (Computerprogramm)|Trojanische Pferde]], [[Dialer]] oder [[Computervirus|Viren]] | ||

* Leichtgläubigkeit und die leichte technische Möglichkeit zum Vorspiegeln falscher Webseiten können durch [[Phishing]] ausgenutzt werden | * Leichtgläubigkeit und die leichte technische Möglichkeit zum Vorspiegeln falscher Webseiten können durch [[Phishing]] ausgenutzt werden | ||

* Leichtgläubigkeit lässt Anwender auch unbekannte Programme ausführen, die per Mail versandt wurden | * Leichtgläubigkeit lässt Anwender auch unbekannte Programme ausführen, die per Mail versandt wurden | ||

== Maßnahmen == | == Maßnahmen == | ||

=== Firewall === | === Firewall === | ||

; [[Proxy-Server|Proxy-Server]] und [[Firewall]]s sorgen für Netzwerksicherheit | ; [[Proxy-Server|Proxy-Server]] und [[Firewall]]s sorgen für Netzwerksicherheit | ||

* Ein [[Datenschutz]] vor [[Spam]] oder [[Malware]] kann durch [[Virenscanner]] erreicht werden, die auch fremde externe [[Datenträger]] untersuchen | * Ein [[Datenschutz]] vor [[Spam]] oder [[Malware]] kann durch [[Virenscanner]] erreicht werden, die auch fremde externe [[Datenträger]] untersuchen | ||

* Für [[Datensicherheit]] sorgt die [[Datensicherung]], Netzstörungen interner Netzwerke sind zu vermeiden. [[Redundanz (Technik)|Redundanzen]] wie [[Systemwiederherstellung|Sicherungsdateien]] oder ausgelagerte Computeranlagen sind ebenfalls eine Möglichkeit der Netzwerksicherheit | * Für [[Datensicherheit]] sorgt die [[Datensicherung]], Netzstörungen interner Netzwerke sind zu vermeiden. [[Redundanz (Technik)|Redundanzen]] wie [[Systemwiederherstellung|Sicherungsdateien]] oder ausgelagerte Computeranlagen sind ebenfalls eine Möglichkeit der Netzwerksicherheit | ||

* Diese kann durch eine [[Netzwerkanalyse (Informatik)|Netzwerkanalyse]] ermittelt werden, wobei der gesamte [[Datenverkehr]] zu überprüfen ist (vgl. [[Sniffer]]) | * Diese kann durch eine [[Netzwerkanalyse (Informatik)|Netzwerkanalyse]] ermittelt werden, wobei der gesamte [[Datenverkehr]] zu überprüfen ist (vgl. [[Sniffer]]) | ||

* Anwender können die Ressourcen des Netzwerks erst nach einer [[Identitätsfeststellung|Identifizierung]] und einer anschließenden [[Authentifizierung]] und [[Autorisierung]] nutzen | * Anwender können die Ressourcen des Netzwerks erst nach einer [[Identitätsfeststellung|Identifizierung]] und einer anschließenden [[Authentifizierung]] und [[Autorisierung]] nutzen | ||

* Damit eine [[Technische Kompromittierung|Kompromittierung]] eines Rechners im Netzwerk erkannt werden kann, werden Rechner oft überwacht | * Damit eine [[Technische Kompromittierung|Kompromittierung]] eines Rechners im Netzwerk erkannt werden kann, werden Rechner oft überwacht | ||

* Dies kann ''intern'' (sind die Daten noch konsistent?, sind Veränderungen aufgetreten?) oder auch ''extern'' (sind die Dienste des Rechners noch erreichbar und funktional?) geschehen | * Dies kann ''intern'' (sind die Daten noch konsistent?, sind Veränderungen aufgetreten?) oder auch ''extern'' (sind die Dienste des Rechners noch erreichbar und funktional?) geschehen | ||

=== Unternehmen und Behörden === | === Unternehmen und Behörden === | ||

Die [[Wirtschaftsspionage]] hat vor allem [[Unternehmen]] und [[Behörde]]n im Visier, wobei unter anderem das [[Know-how]], [[Patent]]e, [[Produktionstechnik]], [[Produktionsverfahren]] oder sonstige [[Unternehmensdaten]] und [[Wissen]] durch die [[Wettbewerb (Wirtschaft)|Konkurrenz]] oder durch [[Geheimdienst]]e ausgeforscht werden ([[Informationskrieg]]) | Die [[Wirtschaftsspionage]] hat vor allem [[Unternehmen]] und [[Behörde]]n im Visier, wobei unter anderem das [[Know-how]], [[Patent]]e, [[Produktionstechnik]], [[Produktionsverfahren]] oder sonstige [[Unternehmensdaten]] und [[Wissen]] durch die [[Wettbewerb (Wirtschaft)|Konkurrenz]] oder durch [[Geheimdienst]]e ausgeforscht werden ([[Informationskrieg]]) | ||

Geht es in Unternehmen oder Behörden darum, durch den [[Internetfilter]] sicherzustellen, dass [[Arbeitnehmer]] oder [[Mitarbeiter]] nicht auf [[Webseite]]n zugreifen, die sie von der Erfüllung der [[Arbeitspflicht (Arbeitsrecht)|Arbeitspflicht]] abhalten, ist dies eine arbeitsrechtliche Netzwerksicherheit | Geht es in Unternehmen oder Behörden darum, durch den [[Internetfilter]] sicherzustellen, dass [[Arbeitnehmer]] oder [[Mitarbeiter]] nicht auf [[Webseite]]n zugreifen, die sie von der Erfüllung der [[Arbeitspflicht (Arbeitsrecht)|Arbeitspflicht]] abhalten, ist dies eine arbeitsrechtliche Netzwerksicherheit | ||

* Proxy Server sind in Unternehmen zwischen den [[Personal Computer]] und das Internet geschaltet und dienen dem [[Caching]] und zur Netzwerksicherheit | * Proxy Server sind in Unternehmen zwischen den [[Personal Computer]] und das Internet geschaltet und dienen dem [[Caching]] und zur Netzwerksicherheit | ||

Im Rahmen der [[Arbeitssicherheit]] muss die [[Netzwerkorganisation]] insbesondere sicherstellen, dass die Platzierung von [[Computervirus|Computerviren]] durch [[Hackerangriff]]e oder [[Spionage]] vermieden wird | Im Rahmen der [[Arbeitssicherheit]] muss die [[Netzwerkorganisation]] insbesondere sicherstellen, dass die Platzierung von [[Computervirus|Computerviren]] durch [[Hackerangriff]]e oder [[Spionage]] vermieden wird | ||

Potentieller [[Datenverlust]] durch fehlerhafte Software, Fehlbedienung, Fahrlässigkeit oder Altersverschleiß der [[Hardware]] wird durch eine [[Datensicherung]] verhindert, die dann an einem anderen Ort gelagert werden soll | Potentieller [[Datenverlust]] durch fehlerhafte Software, Fehlbedienung, Fahrlässigkeit oder Altersverschleiß der [[Hardware]] wird durch eine [[Datensicherung]] verhindert, die dann an einem anderen Ort gelagert werden soll | ||

* Sicherheitslücken in der Software kann durch das rechtzeitige Einspielen von [[Softwareaktualisierung]]en entgegengewirkt werden | * Sicherheitslücken in der Software kann durch das rechtzeitige Einspielen von [[Softwareaktualisierung]]en entgegengewirkt werden | ||

* Zusätzliche Sicherheit kann noch durch den Einsatz bestimmter Software erhöht werden, die als sicher gilt, weil sie z. B. einer [[Open Source|Open-Source]]-Lizenz unterliegt | * Zusätzliche Sicherheit kann noch durch den Einsatz bestimmter Software erhöht werden, die als sicher gilt, weil sie z. B. einer [[Open Source|Open-Source]]-Lizenz unterliegt | ||

* Auch der entgegengesetzte Fall kann vorkommen: Software, die als unsicher gilt, kann verboten werden | * Auch der entgegengesetzte Fall kann vorkommen: Software, die als unsicher gilt, kann verboten werden | ||

* Durch Schulung der Anwender kann ein Sicherheitsbedürfnis oder Problembewusstsein entstehen, indem man vermittelt, dass die Daten eines Netzwerkes sehr wertvoll sind | * Durch Schulung der Anwender kann ein Sicherheitsbedürfnis oder Problembewusstsein entstehen, indem man vermittelt, dass die Daten eines Netzwerkes sehr wertvoll sind | ||

* Dadurch soll der Anwender Verständnis für die Maßnahmen aufbringen und sie nicht unterlaufen, indem er komplizierte Passwörter auf [[Klebezettel|Zettel]] schreibt und diese an seinen Monitor klebt | * Dadurch soll der Anwender Verständnis für die Maßnahmen aufbringen und sie nicht unterlaufen, indem er komplizierte Passwörter auf [[Klebezettel|Zettel]] schreibt und diese an seinen Monitor klebt | ||

* Schließlich kann der physische Zugang zum Netzwerk selbst noch mit Hilfe von Zugangskontrollen beschränkt werden | * Schließlich kann der physische Zugang zum Netzwerk selbst noch mit Hilfe von Zugangskontrollen beschränkt werden | ||

=== Privatpersonen === | === Privatpersonen === | ||

[[Privatperson]]en können ihre Personal Computer, [[Laptop]]s oder [[Smartphone]]s durch [[Antivirenprogramm]]e, [[Sicherheitssoftware]], [[Jugendschutz]], [[Kindersicherung]] oder [[Werbeblocker]] sichern | [[Privatperson]]en können ihre Personal Computer, [[Laptop]]s oder [[Smartphone]]s durch [[Antivirenprogramm]]e, [[Sicherheitssoftware]], [[Jugendschutz]], [[Kindersicherung]] oder [[Werbeblocker]] sichern | ||

* Eine wichtige Sicherungsmaßnahme ist nach der Internetnutzung die Löschung des [[Verlauf]]s der Daten des [[Webbrowser]]s, auch um [[Spyware]] zu verhindern | * Eine wichtige Sicherungsmaßnahme ist nach der Internetnutzung die Löschung des [[Verlauf]]s der Daten des [[Webbrowser]]s, auch um [[Spyware]] zu verhindern | ||

* Der Webbrowser legt in einem temporären Ordner (Cache) heruntergeladene [[Datei]]en auf der [[Massenspeicher|Festplatte]] ab und [[Speichern (Informatik)|speichert]] dort von Webseiten vergebene [[Cookie]]s automatisch, die sich durch Dritte ausspionieren und auswerten lassen | * Der Webbrowser legt in einem temporären Ordner (Cache) heruntergeladene [[Datei]]en auf der [[Massenspeicher|Festplatte]] ab und [[Speichern (Informatik)|speichert]] dort von Webseiten vergebene [[Cookie]]s automatisch, die sich durch Dritte ausspionieren und auswerten lassen | ||

* Der Browser führt in der Verlaufsliste penibel Buch, welche Webseiten in der jüngeren Vergangenheit besucht wurden | * Der Browser führt in der Verlaufsliste penibel Buch, welche Webseiten in der jüngeren Vergangenheit besucht wurden | ||

=== Vorsorge === | === Vorsorge === | ||

Die Vorsorge-Maßnahmen sind ebenso vielfältig und veränderlich wie die Angriffsmöglichkeiten | Die Vorsorge-Maßnahmen sind ebenso vielfältig und veränderlich wie die Angriffsmöglichkeiten | ||

* Mit Hilfe einer [[Authentifizierung]] wird der [[Benutzer]] erkannt, und es werden die ihm zustehenden Rechte zugewiesen ([[Autorisierung]]) | * Mit Hilfe einer [[Authentifizierung]] wird der [[Benutzer]] erkannt, und es werden die ihm zustehenden Rechte zugewiesen ([[Autorisierung]]) | ||

* Man spricht von einem [[Single Sign-on|Single-Sign-On]], hierbei sollte nur eine einmalige Anmeldung notwendig sein, um alle erlaubten Ressourcen zu nutzen | * Man spricht von einem [[Single Sign-on|Single-Sign-On]], hierbei sollte nur eine einmalige Anmeldung notwendig sein, um alle erlaubten Ressourcen zu nutzen | ||

* Sehr verbreitet ist hierbei [[Kerberos (Informatik)|Kerberos]], welches mittlerweile die Basis für die Windows-Netze bildet | * Sehr verbreitet ist hierbei [[Kerberos (Informatik)|Kerberos]], welches mittlerweile die Basis für die Windows-Netze bildet | ||

* Ursprünglich wurde es vom [[Massachusetts Institute of Technology|MIT]] entwickelt | * Ursprünglich wurde es vom [[Massachusetts Institute of Technology|MIT]] entwickelt | ||

Die Sicherheit von Computernetzen ist Gegenstand internationaler [[Qualitätssicherungsnorm|Normen]] zur [[Qualitätssicherung]] | Die Sicherheit von Computernetzen ist Gegenstand internationaler [[Qualitätssicherungsnorm|Normen]] zur [[Qualitätssicherung]] | ||

* Wichtige Normen in diesem Zusammenhang sind vor allem die amerikanische [[TCSEC]] und die europäische [[ITSEC]]-Standards sowie der neuere ''[[Common Criteria]]'' Standard | * Wichtige Normen in diesem Zusammenhang sind vor allem die amerikanische [[TCSEC]] und die europäische [[ITSEC]]-Standards sowie der neuere ''[[Common Criteria]]'' Standard | ||

* Die [[Zertifizierung]] der Sicherheit erfolgt in Deutschland in der Regel durch das [[Bundesamt für Sicherheit in der Informationstechnik]] | * Die [[Zertifizierung]] der Sicherheit erfolgt in Deutschland in der Regel durch das [[Bundesamt für Sicherheit in der Informationstechnik]] | ||

=== Zuständigkeit === | === Zuständigkeit === | ||

Weite Teile der [[öffentliche Verwaltung|öffentlichen Verwaltung]], [[Krankenhaus|Krankenhäuser]], ganze [[kritische Infrastruktur]]en und [[kleine und mittlere Unternehmen]] sind in Deutschland nicht ausreichend gegen Cyberangriffe und Spionage geschützt | Weite Teile der [[öffentliche Verwaltung|öffentlichen Verwaltung]], [[Krankenhaus|Krankenhäuser]], ganze [[kritische Infrastruktur]]en und [[kleine und mittlere Unternehmen]] sind in Deutschland nicht ausreichend gegen Cyberangriffe und Spionage geschützt | ||

Das [[Bundesamt für Sicherheit in der Informationstechnik]] ist für die [[Informationssicherheit]] auf der Grundlage des [[BSI-Gesetz]]es zuständig | |||

* Danach sind gemäß {{§|2|bsig_2009|juris}} Abs. 2 BSIG "Informationen sowie informationsverarbeitende Systeme, Komponenten und Prozesse besonders schützenswert | |||

* Der Zugriff auf diese darf ausschließlich durch autorisierte Personen oder Programme erfolgen | |||

* Die [[Sicherheit in der Informationstechnik]] und der damit verbundene Schutz von Informationen und informationsverarbeitenden Systemen vor Angriffen und unautorisierten Zugriffen im Sinne dieses Gesetzes erfordert die Einhaltung bestimmter Sicherheitsstandards zur Gewährleistung der informationstechnischen Grundwerte und Schutzziele | |||

* Sicherheit in der Informationstechnik im Sinne dieses Gesetzes bedeutet die Einhaltung bestimmter Sicherheitsstandards" | |||

* Die Aufgaben des Bundesamtes sind abschließend in {{§|3|bsig_2009|juris}} Abs. 1 BSIG geregelt | |||

<noinclude> | <noinclude> | ||

| Zeile 191: | Zeile 194: | ||

== Anhang == | == Anhang == | ||

=== Siehe auch === | === Siehe auch === | ||

{{Special:PrefixIndex/{{BASEPAGENAME}}}} | {{Special:PrefixIndex/{{BASEPAGENAME}}/}} | ||

---- | |||

* [[Datensicherheit]] | * [[Datensicherheit]] | ||

=== Links === | |||

==== Weblinks ==== | |||

# https://de.wikipedia.org/wiki/Netzwerksicherheit | # https://de.wikipedia.org/wiki/Netzwerksicherheit | ||

# | # https://www.opensecurityarchitecture.org Offene Community für die Entwicklung einer standard-basierten Sicherheitsarchitektur | ||

# | # https://www.securityfocus.com/ | ||

# [https://www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Standards-und-Zertifizierung/Grundschutz/it-grundschutz_node.html IT-Grundschutz (Bundesamt für Informationstechnik)] | # [https://www.bsi.bund.de/DE/Themen/Unternehmen-und-Organisationen/Standards-und-Zertifizierung/Grundschutz/it-grundschutz_node.html IT-Grundschutz (Bundesamt für Informationstechnik)] | ||

# | # https://www.sans.org/ | ||

# [ | # [https://www.tu-ilmenau.de/fakia/Netzsicherheit.netzsicherheitbuch.0.html Vorlesung Netzsicherheit an der TU Ilmenau] | ||

# [ | # [https://telematics.tm.kit.edu/teaching.php Vorlesung Netzsicherheit an dem Karlsruher institut für Technologie (KIT)] | ||

[[Kategorie:Netzwerk/Sicherheit]] | [[Kategorie:Netzwerk/Sicherheit]] | ||

</noinclude> | </noinclude> | ||

Aktuelle Version vom 13. November 2025, 20:07 Uhr

Netzwerksicherheit - Sicherheit von Rechnernetzwerken

Beschreibung

Netzsicherheit (network security)

- Allgemeine Bedeutung

- Axiome

- Ausfall eines beliebigen Netzwerkelements sorgt nicht zu einer Versorgungsunterbrechung

- Fallen mindestens zwei Elemente aus, ist ein Ausfall möglich

- Redundanz erhöht die Verfügbarkeit

- Abgrenzung

Netzwerksicherheit ist Teil der Informationssicherheit

Technischen oder nicht-technischen Systemen

- Informationsverarbeitung

- speicherung und -lagerung

- Schutzziele sicherstellen

Protokolle, Architekturen und Komponenten

| Option | Beschreibung |

|---|---|

| Kerberos | Authentifizierung, Autorisierung und Abrechnung |

| X.509 | Standard für Zertifikate und deren Infrastruktur |

| IPsec | Protokoll zum Schutz von Verbindungen |

| SSL/TLS | Schützt beispielsweise http, welches dann mit https bezeichnet wird |

| S/MIME, PGP | Schutz von E-Mails |

| EAP | Authentifizierung in beispielsweise WPA, TLS und IPsec |

| Firewalls | Filtern von Paketen |

| IDS | Angriffe erkennen |

| Honeypot | Ermittlung von Sicherheitslücken und Angriffsvektoren |

Rechnernetzwerke

- Sicherheit an sich ist dabei stets nur relativ zu verstehen und kein unverändert bleibender Zustand

- Einerseits muss überlegt werden, wie wertvoll die Daten sind, die im Netzwerk kursieren, und andererseits ist das Netzwerk durch Ausbau und technische Weiterentwicklung permanenten Veränderungen unterworfen, die sich auch in geänderter Sicherheitsarchitektur widerspiegeln müssen

- Steigerungen im Bereich der Sicherheit sind oft mit größer werdenden Hürden bei der Benutzung einhergehend

- Bei Rechnernetzwerken zielt die Netzwerksicherheit darauf ab, die durch das Internet auf Computer einwirkenden Bedrohungen durch eine geeignete Kombination des Schutzes der Endgeräte, Peripheriegeräte, Wiedergabegeräte, von Teilnetzen und der Daten auszugleichen oder zu vermeiden

- Netzwerksicherheit ist in Netzwerken die Gewährleistung des Netzbetreibers, Netzstörungen zu vermeiden und die Verfügbarkeit des Netzes dauerhaft aufrechtzuerhalten

- Netzwerksicherheit soll insbesondere vor jeder Art von Computerkriminalität und Internetkriminalität schützen

Netzwerkkarten

- Zu unterscheiden sind nach

- Art der Übertragungstechnik: Direktverbindung oder Broadcast

- Art des Übertragungsmediums: kabelgebunden oder Funk

- Ausdehnung:

- LAN: Local Area Network

- MAN: Metropolitan Area Network

- PAN: Personal Area Network

- WAN: Wide Area Network

- Alle Arten sind sicherheitsrelevant

- So besitzt beispielsweise ein Broadcast-Funk-LAN mehr Angriffsrisiken als eine drahtgebundene Direktverbindung

- Aspekte

- Systemsoftware härtet gegen Sicherheitslücken

- Passwortschutz

- Verschlüsselung

- Einsatz von Firewalls/DMZ

- Verwendung von VPN

- Einsatz drahtloser Netze

- Einbruchserkennung

Schwachstellen

Die Netzwerkarchitektur befasst sich insbesondere mit Fragen zur Netzwerksicherheit gegen den Ausfall von einzelnen Netzwerkelelementen, gegen Krisen oder gegen Cyberangriffe. Schwachstellen sind Betriebssysteme (Programmfehler in Betriebssystemen und Anwendungsprogrammen)

- Die ISO/IEC-27033 stellt Unternehmen Richtlinien zur Verfügung, um Netzwerksicherheit zu planen, entwerfen, implementieren und dokumentieren, wobei auch Netzwerkelemente einbezogen sind

Angriffe

- So vielfältig wie Netze sind, so vielfältig sind auch die Angriffsmöglichkeiten auf ein Netz

- In vielen Fällen werden mehrere Angriffe kombiniert, um ein Ziel zu erreichen

Software

- Angriffe auf Software(-implementierungen)

Da Kommunikationsnetze stets aus einer (großen) Menge von Systemen bestehen, werden sehr oft genau diese Systeme über das Kommunikationsnetz angegriffen

- Hierbei zielen viele Angriffe auf Schwächen in Software(-implementierungen):

- Pufferüberlauf: vor allem in Programmen in der Programmiersprache C findet man häufig den Fehler, dass über einen Puffer hinausgeschrieben wird und hierbei andere Daten oder Kontrollinformationen überschrieben werden;

- Stack Smashing: hierbei überschreibt z. B. ein Pufferüberlauf den Stack eines Programmes, hierdurch können Schadroutinen eingeschleust und ausgeführt werden (Exploit);

- Formatstring-Angriffe: Ausgaberoutinen, wie printf, nutzen einen Format-String um eine Ausgabe zu modifizieren

- Durch die Nutzung sehr spezieller Formatierungsanweisung können hierbei Speicherbereiche überschrieben werden

Netzwerkprotokolle

- Angriffe auf Netzwerkprotokolle

- Man-In-The-Middle-Angriff: falls keine gegenseitige Authentifizierung durchgeführt wird, täuscht ein Angreifer den Kommunikationspartnern jeweils den anderen vor (z. B. telnet, rlogin, SSH, GSM, Ciscos XAUTH)

- Unerlaubte Ressourcennutzung: falls keine sichere Authentifizierung bzw. sichere Autorisierung vorhanden (z. B. rlogin) ist

- Mitlesen von Daten und Kontrollinformationen: alle unverschlüsselten Protokolle, wie POP3, IMAP, SMTP, Telnet, rlogin, http sind betroffen

- Einschleusen von Daten oder Informationen: alle Protokolle ohne ausreichende Nachrichtenauthentifizierung wie POP3, SMTP, Telnet, rlogin, http

- Tunnel können verwendet werden, um Datenverkehr in zugelassene Protokolle (z. B. Http) einzubetten

- Dadurch können Firewallregeln unterlaufen werden

- Beispiel: Der SSH-Client baut über HTTPS und den Proxy eine Verbindung zu einem Server außerhalb des internen Netzes auf

- Dadurch umgeht er die Regeln, die den SSH-Verkehr nach außen kontrollieren

- Diese Verbindung kann auch umgedreht werden, wodurch eine Verbindung von außen in das interne Netz geschaltet wird

- Die Bekämpfung erfordert entsprechende Regeln im Proxy, die eine Einschränkung der Methoden CONNECT bzw.

- POST bewirken

- Der Url-Filter UfdbGuard ermöglicht es, Https-Tunnel zu erkennen und zu blockieren

Netzstruktur

- Angriffe auf die Netzstruktur

- Die Überlastung von Diensten wird als Denial-of-Service-Angriff (DoS) bezeichnet

- Besonders verteilte DoS-Angriffe werden auch als Distributed-Denial-of-Service-Angriffe (DDoS) bezeichnet

- Sehr effektiv sind Angriffe, die mit nur einem Datenpaket auskommen, wie z. B. der TCP-SYN-Angriff, da hierbei die Absenderadresse und somit die Herkunft gefälscht werden kann

Tarnung

- Tarnung von Angriffen

- Die Fragmentierung von Datenpaketen, vor allem bei überlappenden Fragmenten, kann genutzt werden, um Angriffe vor Angriffserkennern zu verstecken

- Spoofing: das Fälschen von meist Absendeadressen zum Verschleiern der Herkunft von Datenpaketen (siehe auch Firewall)

Verwandte Angriffe

- Verwandte Angriffe werden durch die verteilte Struktur eher begünstigt

- Social Engineering wird die Vorgehensweise genannt, soziale Aspekte auszunutzen, um bestimmte Ziele, z. B. das Umgehen einer Passwortabfrage, zu erreichen

- Passwörter können erlangt werden, um Zugang zu Diensten zu erhalten

- Geschieht dies durch Ausprobieren aller Möglichkeiten, spricht man von einer Brute-Force-Attacke

- Mangelhafte Installationen können einen Angriff mit Standard-Passwörtern erfolgreich machen

- Aus der Außenwelt kommende Daten werden nicht auf ihre Validität überprüft, sondern als "korrekt" hingenommen (Tainted Data oder Cross-Site Scripting und SQL Injection)

- Überflutung mit sinnlosen oder nicht angeforderten E-Mails wird als UBE () und insbesondere, wenn es sich um Werbung handelt, als UCE () bezeichnet

- Würmer, Trojanische Pferde, Dialer oder Viren

- Leichtgläubigkeit und die leichte technische Möglichkeit zum Vorspiegeln falscher Webseiten können durch Phishing ausgenutzt werden

- Leichtgläubigkeit lässt Anwender auch unbekannte Programme ausführen, die per Mail versandt wurden

Maßnahmen

Firewall

- Proxy-Server und Firewalls sorgen für Netzwerksicherheit

- Ein Datenschutz vor Spam oder Malware kann durch Virenscanner erreicht werden, die auch fremde externe Datenträger untersuchen

- Für Datensicherheit sorgt die Datensicherung, Netzstörungen interner Netzwerke sind zu vermeiden. Redundanzen wie Sicherungsdateien oder ausgelagerte Computeranlagen sind ebenfalls eine Möglichkeit der Netzwerksicherheit

- Diese kann durch eine Netzwerkanalyse ermittelt werden, wobei der gesamte Datenverkehr zu überprüfen ist (vgl. Sniffer)

- Anwender können die Ressourcen des Netzwerks erst nach einer Identifizierung und einer anschließenden Authentifizierung und Autorisierung nutzen

- Damit eine Kompromittierung eines Rechners im Netzwerk erkannt werden kann, werden Rechner oft überwacht

- Dies kann intern (sind die Daten noch konsistent?, sind Veränderungen aufgetreten?) oder auch extern (sind die Dienste des Rechners noch erreichbar und funktional?) geschehen

Unternehmen und Behörden

Die Wirtschaftsspionage hat vor allem Unternehmen und Behörden im Visier, wobei unter anderem das Know-how, Patente, Produktionstechnik, Produktionsverfahren oder sonstige Unternehmensdaten und Wissen durch die Konkurrenz oder durch Geheimdienste ausgeforscht werden (Informationskrieg)

Geht es in Unternehmen oder Behörden darum, durch den Internetfilter sicherzustellen, dass Arbeitnehmer oder Mitarbeiter nicht auf Webseiten zugreifen, die sie von der Erfüllung der Arbeitspflicht abhalten, ist dies eine arbeitsrechtliche Netzwerksicherheit

- Proxy Server sind in Unternehmen zwischen den Personal Computer und das Internet geschaltet und dienen dem Caching und zur Netzwerksicherheit

Im Rahmen der Arbeitssicherheit muss die Netzwerkorganisation insbesondere sicherstellen, dass die Platzierung von Computerviren durch Hackerangriffe oder Spionage vermieden wird

Potentieller Datenverlust durch fehlerhafte Software, Fehlbedienung, Fahrlässigkeit oder Altersverschleiß der Hardware wird durch eine Datensicherung verhindert, die dann an einem anderen Ort gelagert werden soll

- Sicherheitslücken in der Software kann durch das rechtzeitige Einspielen von Softwareaktualisierungen entgegengewirkt werden

- Zusätzliche Sicherheit kann noch durch den Einsatz bestimmter Software erhöht werden, die als sicher gilt, weil sie z. B. einer Open-Source-Lizenz unterliegt

- Auch der entgegengesetzte Fall kann vorkommen: Software, die als unsicher gilt, kann verboten werden

- Durch Schulung der Anwender kann ein Sicherheitsbedürfnis oder Problembewusstsein entstehen, indem man vermittelt, dass die Daten eines Netzwerkes sehr wertvoll sind

- Dadurch soll der Anwender Verständnis für die Maßnahmen aufbringen und sie nicht unterlaufen, indem er komplizierte Passwörter auf Zettel schreibt und diese an seinen Monitor klebt

- Schließlich kann der physische Zugang zum Netzwerk selbst noch mit Hilfe von Zugangskontrollen beschränkt werden

Privatpersonen

Privatpersonen können ihre Personal Computer, Laptops oder Smartphones durch Antivirenprogramme, Sicherheitssoftware, Jugendschutz, Kindersicherung oder Werbeblocker sichern

- Eine wichtige Sicherungsmaßnahme ist nach der Internetnutzung die Löschung des Verlaufs der Daten des Webbrowsers, auch um Spyware zu verhindern

- Der Webbrowser legt in einem temporären Ordner (Cache) heruntergeladene Dateien auf der Festplatte ab und speichert dort von Webseiten vergebene Cookies automatisch, die sich durch Dritte ausspionieren und auswerten lassen

- Der Browser führt in der Verlaufsliste penibel Buch, welche Webseiten in der jüngeren Vergangenheit besucht wurden

Vorsorge

Die Vorsorge-Maßnahmen sind ebenso vielfältig und veränderlich wie die Angriffsmöglichkeiten

- Mit Hilfe einer Authentifizierung wird der Benutzer erkannt, und es werden die ihm zustehenden Rechte zugewiesen (Autorisierung)

- Man spricht von einem Single-Sign-On, hierbei sollte nur eine einmalige Anmeldung notwendig sein, um alle erlaubten Ressourcen zu nutzen

- Sehr verbreitet ist hierbei Kerberos, welches mittlerweile die Basis für die Windows-Netze bildet

- Ursprünglich wurde es vom MIT entwickelt

Die Sicherheit von Computernetzen ist Gegenstand internationaler Normen zur Qualitätssicherung

- Wichtige Normen in diesem Zusammenhang sind vor allem die amerikanische TCSEC und die europäische ITSEC-Standards sowie der neuere Common Criteria Standard

- Die Zertifizierung der Sicherheit erfolgt in Deutschland in der Regel durch das Bundesamt für Sicherheit in der Informationstechnik

Zuständigkeit

Weite Teile der öffentlichen Verwaltung, Krankenhäuser, ganze kritische Infrastrukturen und kleine und mittlere Unternehmen sind in Deutschland nicht ausreichend gegen Cyberangriffe und Spionage geschützt

Das Bundesamt für Sicherheit in der Informationstechnik ist für die Informationssicherheit auf der Grundlage des BSI-Gesetzes zuständig

- Danach sind gemäß Vorlage:§ Abs. 2 BSIG "Informationen sowie informationsverarbeitende Systeme, Komponenten und Prozesse besonders schützenswert

- Der Zugriff auf diese darf ausschließlich durch autorisierte Personen oder Programme erfolgen

- Die Sicherheit in der Informationstechnik und der damit verbundene Schutz von Informationen und informationsverarbeitenden Systemen vor Angriffen und unautorisierten Zugriffen im Sinne dieses Gesetzes erfordert die Einhaltung bestimmter Sicherheitsstandards zur Gewährleistung der informationstechnischen Grundwerte und Schutzziele

- Sicherheit in der Informationstechnik im Sinne dieses Gesetzes bedeutet die Einhaltung bestimmter Sicherheitsstandards"

- Die Aufgaben des Bundesamtes sind abschließend in Vorlage:§ Abs. 1 BSIG geregelt

Anhang

Siehe auch

Links

Weblinks

- https://de.wikipedia.org/wiki/Netzwerksicherheit

- https://www.opensecurityarchitecture.org Offene Community für die Entwicklung einer standard-basierten Sicherheitsarchitektur

- https://www.securityfocus.com/

- IT-Grundschutz (Bundesamt für Informationstechnik)

- https://www.sans.org/

- Vorlesung Netzsicherheit an der TU Ilmenau

- Vorlesung Netzsicherheit an dem Karlsruher institut für Technologie (KIT)