Skript/ISMS

Skript/ISMS - Information Security Management System (ISMS)

Inhalte

Einführung

Informationssicherheit - Eigenschaft von Systemen Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen

Beschreibung

- Systeme

| System | Beschreibung |

|---|---|

| nicht-technisch | Prozessorientiert |

| technisch | Systemorientiert |

Begriffe

| Begriff | Beschreibung |

|---|---|

| Informationssicherheit | Eigenschaft von Systemen, Vertraulichkeit, Verfügbarkeit und Integrität sicherzustellen |

| Cybersicherheit | Sicherheit gegen Gefahren aus dem Internet |

| IT-Sicherheit | Technische Maßnahmen zur Realisierung von Grundwerten |

| Datenschutz | Schutz personenbezogener Daten (privacy) |

| Business Continuity Management | Sicherstellung des Fortbestands von Einrichtungen |

Informationsverarbeitung

| Tätigkeit | Beschreibung |

|---|---|

| Erfassen | |

| Speichern | |

| Übermitteln |

Informationssicherheit

- Informationssicherheit

- Schutz vor Gefahren/Bedrohungen

- Vermeidung von wirtschaftlichen Schäden

- Minimierung von Risiken

- Begriff Informationssicherheit

Der Begriff Informationssicherheit bezieht sich oft auf eine globale Informationssicherheit

- Bei der die Zahl der möglichen schädlichen Szenarien summarisch reduziert ist oder der Aufwand zur Kompromittierung für den Betreiber in einem ungünstigen Verhältnis zum erwarteten Informationsgewinn steht

- In dieser Sichtweise ist die Informationssicherheit eine ökonomische Größe, mit der zum Beispiel in Betrieben und Organisationen gerechnet werden muss

- Daneben bezieht sich der Begriff auch auf die Sicherheit unter einem bestimmten Szenarium

- In diesem Sinn liegt Informationssicherheit vor, wenn über einen bereits bekannten Weg kein Angriff auf das System mehr möglich ist

- Man spricht von einer binären Größe, weil die Information beim Anwenden dieser speziellen Methode entweder sicher oder nicht sicher sein kann

Grundwerte

- Grundwerte der Informationssicherheit

| Vertraulichkeit | |

| Verfügbarkeit | |

| Integrität |

Abhängigkeit von IT-Systemen

- Private und öffentliche Unternehmen sind in allen Bereichen ihrer Geschäftstätigkeit, Privatpersonen in den meisten Belangen des täglichen Lebens auf IT-Systeme angewiesen

- Da neben der Abhängigkeit auch die Risiken für IT-Systeme in Unternehmungen in der Regel größer sind als für Computer und Netzwerke in privaten Haushalten, ist Informationssicherheit überwiegend Aufgabe von Unternehmen

Gesetzte und Regelungen

Entsprechende Verpflichtungen lassen sich im gesamten deutschsprachigen Raum aus den verschiedenen Gesetzen zum Gesellschaftsrecht, Haftungsrecht, Datenschutz, Bankenrecht und weitere herleiten

- Dort stellt Informationssicherheit einen Baustein des Risikomanagements dar

- International spielen Vorschriften wie Basel II und der Sarbanes-Oxley Act eine wichtige Rolle

Informationssicherheit und IT-Sicherheit

Motivation

- Risikoorientierte Herangehensweise

- Vermeidung von Schäden durch Maßnahmen

- Schutz vor Schäden jeglicher Art

- Klassische Beispiele

- Image- und Vertrauensverlust

- Datenverlust

- Produktivitätsausfall

- Wirtschaftsspionage

- Verletzung von Marken- und Urheberrechten

IT-Sicherheit

- Motivationen

| Motivation | Beschreibung | |

|---|---|---|

| Globalisierung | Kommunikationsbedürfnisse und -infrastruktur (Internet) | Verteilte Informatiksysteme sind kritische Ressourcen

|

| Offene Systeme | Vielfältige Schnittstellen und Datenaustausch | Erhöhung des Angriffs- und Schadenpotentials |

| Physische Sicherheit | Zugang zu Räumen und IT-Systemen | Kann oft nicht gewährleistet werden |

| Vertrauen als Ressource | Wem vertraue ich, wem nicht? | Wer ist mein Gegenüber wirklich? |

Arten und Wichtigkeit von Informationen

- Informationen sind Werte

- Wertvoll für eine Organisation

- Wie die übrigen Geschäftswerte

- Müssen in geeigneter Weise geschützt werden

- Angemessener Schutz

Unabhängig von

- Erscheinungsform

- Art der Nutzung

- Speicherung

| Option | Beschreibung |

|---|---|

| Schutzziele | IT-Sicherheit/Grundfunktionen |

| Maßnahmen | IT-Grundschutz/Maßnahmen |

| IT-Sicherheitsmanagement | Managementsystem_für_Informationssicherheit |

- Aufrechterhaltung (CIA) von Informationen

- Vertraulichkeit

- Integrität

- Verfügbarkeit

- Ziel

Sicherstellen, dass Informationen in kritischen Situationen nicht beeinträchtigt werden

- Problemfelder

- Zu diesen Problemen gehören unter anderem Naturkatastrophen, Computer-/Serverfehlfunktionen und physischer Diebstahl

- Während papiergestützte Geschäftsabläufe immer noch weitverbreitet sind und eine eigene Reihe von Informationssicherheitspraktiken erfordern, werden digitale Unternehmensinitiativen immer mehr in den Vordergrund gerückt, wobei die Informationssicherheit jetzt in der Regel von IT-Sicherheitsspezialisten übernommen wird

- Diese Spezialisten wenden die Informationssicherheit auf die Technologie an (meistens auf eine Form von Computersystemen)

- Es sei darauf hingewiesen, dass ein Computer nicht zwangsläufig ein Heimcomputer ist

- Was ist ein Computer?

Ein Computer ist jedes Gerät mit einer Prozessor und etwas Speicher

- Solche Geräte können von nicht vernetzten, eigenständigen Geräten wie Taschenrechnern bis zu vernetzten mobilen Computern wie Smartphones und Tablet-Computern reichen

- IT-Sicherheitsspezialisten

- IT-Sicherheitsspezialisten sind aufgrund der Art und des Wertes der Daten in größeren Unternehmen fast immer in allen größeren Unternehmen/Einrichtungen zu finden

- Sie sind dafür verantwortlich, dass die gesamte Technologie des Unternehmens vor böswilligen Cyberangriffen geschützt wird, die häufig darauf abzielen, an wichtige private Informationen zu gelangen oder die Kontrolle über die internen Systeme zu erlangen

- Informationssicherheit hat sich in den vergangenen Jahren stark weiterentwickelt

- Es bietet viele Spezialisierungsmöglichkeiten, darunter die Sicherung von Netzwerken und verwandter Infrastruktur, die Sicherung von Anwendungen und Datenbanken, Sicherheitstests, die Prüfung von Informationssystemen Auditierung, Geschäftskontinuitätsplanung, die Aufdeckung elektronischer Daten und digitale Forensik

- Fachleute für Informationssicherheit sind in ihrem Beschäftigungsverhältnis sehr stabil

- Mehr als 80 Prozent der Fachleute hatten über einen Zeitraum von einem Jahr keinen Wechsel des Arbeitgebers oder der Beschäftigung zu verzeichnen, und die Zahl der Fachleute wird von 2014 bis 2019 voraussichtlich kontinuierlich um mehr als 11 Prozent jährlich steigen

Schutz von Informationen

- Schutz von Informationen durch die Minderung von Informationsrisiken

- Risikominderung

- Eintrittwahrscheinlichkeit

- Schadensausmaß

- Gefährdungen von Informationen

IT-Grundschutz/Kompendium/Elementaren Gefährdungen

- Beispiele

| Gefährdung | Beschreibung |

|---|---|

| Unbefugter/unangemessener Zugriff | |

| Unrechtmäßige Nutzung | |

| Enthüllung | |

| Unterbrechung | |

| Löschung | |

| Korruption | |

| Änderung | |

| Einsichtnahme | |

| Aufzeichnung | |

| Entwertung |

- Maßnahmen zur Verringerung der nachteiligen Auswirkungen solcher Vorfälle

- Geschützte Informationen können jede Form annehmen, etwa elektronisch oder physisch, materiell (etwa Papier) oder immateriell (etwa Wissen)

- CIA-Trias Ausgewogenen Schutz

| Grundwert | English | Abkürzung |

|---|---|---|

| Datenvertraulichkeit | ||

| Datenintegrität | ||

| Datenverfügbarkeit |

- Schwerpunkt

- Effiziente Umsetzung von Richtlinien

- ohne die Produktivität der Organisation zu beeinträchtigen

- Risikomanagement-Prozess Strukturierter Risikomanagement-Prozess

- Identifizierung von Informationen und zugehörigen Vermögenswerten sowie potenziellen Bedrohungen, Schwachstellen und Auswirkungen;

- Bewertung der Risiken

- Entscheidung, wie mit den Risiken umzugehen ist, d.h

- sie zu vermeiden, abzuschwächen, zu teilen oder zu akzeptieren

- wenn eine Risikominderung erforderlich ist, Auswahl oder Entwurf geeigneter Sicherheitskontrollen und deren Implementierung

- Überwachung der Aktivitäten

- Anpassung an Probleme, Veränderungen und Verbesserungsmöglichkeiten

- Standardisierte Vorgehensweise

Um diese Disziplin zu standardisieren, arbeiten Akademiker und Fachleute zusammen, um Leitlinien, Richtlinien und Industriestandards zu Passwort, Antivirensoftware, firewall, Verschlüsselungssoftware, rechtliche Haftung, Sicherheitsbewusstsein und Schulung und weitere anzubieten

Diese Standardisierung kann durch eine Vielzahl von Gesetzen und Vorschriften vorangetrieben werden, die sich darauf auswirken, wie Daten abgerufen, verarbeitet, gespeichert, übertragen und vernichtet werden

- Die Umsetzung von Standards und Leitlinien innerhalb einer Organisation kann jedoch nur begrenzte Wirkung haben, wenn keine Kultur der Kontinuierliche Verbesserung eingeführt wird

Definition

Attribute

- Attribute der Informationssicherheit (CIA)

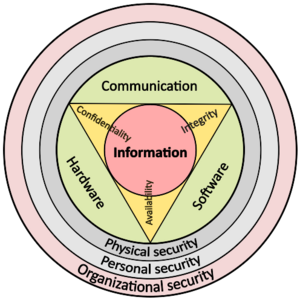

Informationssysteme

- Hauptteile von Informationssystemen

- Hardware

- Software

- Kommunikation

- Ziel

Informationssicherheits-Industriestandards als Schutz- und Präventionsmechanismen auf drei Ebenen oder Schichten zu identifizieren und anzuwenden:

- physikalisch

- persönlich

- organisatorisch

Richtlinien

Verfahren und Richtlinien implementieren

- Administratoren, Benutzern und Betreibern mitteilen, wie Produkte verwendet werden sollen

- Um die Informationssicherheit innerhalb der Organisationen zu gewährleisten

Definitionen von Informationssicherheit

| Definition | Beschreibung | Quelle |

|---|---|---|

| Vertraulichkeit, Integrität und Verfügbarkeit von Informationen |

Weitere Eigenschaften | ISO/IEC 27000 |

| Schutz von Informationen/Informationssystemen |

vor unbefugtem Zugriff, Verwendung, Offenlegung, Störung, Änderung oder Zerstörung, um Vertraulichkeit, Integrität und Verfügbarkeit zu gewährleisten | CNSS, 2010 |

| Nur autorisierte Benutzer | (Vertraulichkeit) bei Bedarf Zugang zu genauen und vollständigen Informationen (Integrität) haben (Verfügbarkeit) | ISACA, 2008 |

| Ist ein Prozess | des Schutzes des geistigen Eigentums einer Organisation | Pipkin, 2000 |

| Disziplin des Risikomanagements | deren Aufgabe es ist, die Kosten des Informationsrisikos für das Unternehmen zu verwalten | McDermott und Geer, 2001 |

| Gut informiertes Gefühl der Sicherheit |

dass Informationsrisiken und -kontrollen im Gleichgewicht sind | Anderson, J., 2003 |

| Schutz von Informationen | minimiert das Risiko, dass Informationen Unbefugten zugänglich gemacht werden | Venter und Eloff, 2003 |

- Multidisziplinäres Studien- und Berufsfeld

Das sich mit der Entwicklung und Umsetzung von Sicherheitsmechanismen aller verfügbaren Arten (technisch, organisatorisch, menschlich und rechtlich) befasst, um Informationen an all ihren Orten (innerhalb und außerhalb der Unternehmensgrenzen) und folglich auch Informationssysteme, in denen Informationen erstellt, verarbeitet, gespeichert, übertragen und vernichtet werden, vor Bedrohungen zu schützen

- Bedrohungskategorien

Bedrohungen für Informationen und Informationssysteme können in Kategorien eingeteilt werden, und für jede Kategorie von Bedrohungen kann ein entsprechendes Sicherheitsziel definiert werden

- Ein Satz von Sicherheitszielen, der als Ergebnis einer Bedrohungsanalyse ermittelt wurde, sollte regelmäßig überarbeitet werden, um seine Angemessenheit und Konformität mit dem sich entwickelnden Umfeld sicherzustellen

- Relevanter Satz von Sicherheitszielen

- Vertraulichkeit

- Integrität

- Verfügbarkeit

- Datenschutz

- Authentizität

- Vertrauenswürdigkeit

- Nichtabstreitbarkeit

- Rechenschaftspflicht

- Überprüfbarkeit

Die Sicherheit von Informationen und Informationsressourcen unter Verwendung von Telekommunikationssystemen oder -geräten bedeutet den Schutz von Informationen, Informationssystemen oder Büchern vor unbefugtem Zugriff, Beschädigung, Diebstahl oder Zerstörung

Verfahren

Informationssicherheit/Verfahren

Beschreibung

| Verfahren | Beschreibung |

|---|---|

| Sicherheits-Governance | |

| Vorfallsreaktionspläne | |

| Änderungsmanagement |

Sorgfaltspflicht

"Vernünftige und umsichtige Person", "Sorgfaltspflicht"

- Lange in Bereichen Finanzen, Wertpapiere und Recht verwendet

- In den vergangenen Jahren haben diese Begriffe auch in den Bereichen Informatik und Informationssicherheit Einzug gehalten

Einhaltung von Gesetzen und Vorschriften

Aktionäre, Kunden, Geschäftspartner und Regierungen erwarten

- dass die Unternehmensleitung das Unternehmen in Übereinstimmung mit anerkannten Geschäftspraktiken und unter Einhaltung von Gesetzen und anderen Vorschriften führt

- Dies wird oft als die Regel der "vernünftigen und umsichtigen Person" beschrieben

- Eine umsichtige Person achtet darauf, dass alles Erforderliche getan wird, um das Unternehmen nach soliden Geschäftsprinzipien und auf legale, ethische Weise zu führen

- Eine umsichtige Person ist auch gewissenhaft (aufmerksam, fortlaufend) in ihrer Sorgfaltspflicht gegenüber dem Unternehmen

"due care" und "due diligence"

Im Bereich der Informationssicherheit bietet Harris die folgenden Definitionen der Begriffe "due care" und "due diligence" an:

- "Due care are steps that are taken to show that a company has taken responsibility for the activities that take place within the corporation and has taken the necessary steps to help protect the company, its resources, and employees."

Und [Due Diligence sind die] "kontinuierliche Aktivitäten, die sicherstellen, dass die Schutzmechanismen kontinuierlich aufrechterhalten werden und funktionsfähig sind."'

- Bei diesen Definitionen sollten zwei wichtige Punkte beachtet werden

- Erstens werden bei der Sorgfaltspflicht Schritte unternommen, die sich nachweisen lassen; das bedeutet, dass die Schritte überprüft und gemessen werden können oder sogar greifbare Artefakte hervorbringen

- Dies bedeutet, dass Menschen tatsächlich etwas tun, um die Schutzmechanismen zu überwachen und aufrechtzuerhalten, und dass diese Aktivitäten fortlaufend sind

Verantwortung

Organisationen haben eine Verantwortung

- Sorgfaltspflicht bei der Anwendung der Informationssicherheit praktizieren

- Der Duty of Care Risk Analysis Standard (DoCRA) bietet Grundsätze und Praktiken für die Bewertung von Risiken

- Dabei werden alle Parteien berücksichtigt, die von diesen Risiken betroffen sein könnten

- DoCRA hilft bei der Bewertung von Schutzmaßnahmen, ob diese geeignet sind, andere vor Schaden zu bewahren und gleichzeitig eine angemessene Belastung darstellen

- Angesichts der zunehmenden Rechtsstreitigkeiten im Zusammenhang mit Datenschutzverletzungen müssen Unternehmen ein Gleichgewicht zwischen Sicherheitskontrollen, Einhaltung der Vorschriften und ihrem Auftrag herstellen

Begriffe

Begriffe der Informations- und IT-Sicherheit

Glossar

Begriffe werden je nach Autor und sprachlichem Umfeld unterschiedlich interpretiert

| Begriff | Synonyme | Beschreibung |

|---|---|---|

| Authentizität | ||

| Bedrohung | ||

| Computersicherheit | ||

| Datenschutz | ||

| Datensicherheit | ||

| Datensicherung | ||

| Informationssicherheit | ||

| Informationstechnik | IT, Informationstechnologie | Technische Verarbeitung und Übertragung von Informationen |

| IT-Sicherheit | ||

| IT-System | ||

| Risiko | ||

| Risikoanalyse | ||

| Scope | ||

| Sicherheit | ||

| Sicherheitskultur | ||

| Sicherheitslücke |

ISO/IEC 27000

Normreihe ISO/IEC 2700x

ISO/27000 - ISMS - Überblick und Terminologie

Beschreibung

ISO/IEC 27000 - Informationssicherheitsmanagementsystem - Überblick und Terminologie

- Informationstechnik - Sicherheitsverfahren - Informationssicherheits-Managementsysteme - Überblick und Terminologie

- Informativer Standard

- Einführung in ISO 27000 ff.

- Definition relevanter Begriffe

- Beschreibt Begriffe nicht abschließend

- Nicht alle Begriffe der ISO 27000 ff.

- Umsetzung eines ISMS

- Grundsätze

- Generelle Aussagen zur Anwendung, Bedeutung und Wirkung der ISO 27000 ff.

- Aufzählung der wesentlichen Schritte für die Umsetzung des ISMS

- ISO/IEC 2700X/270XX

- Internationale Standard Familie

- Baut auf ISO 17799 und dem British Standard BS 7799 auf

- Diese Standards unterliegen häufigen Änderungen

- Über 20 Normen zu Informationssicherheit

- Best-Practice-Lösungen

- Kriterienkataloge

- Aspekte

| Regeln und Richtlinien zur Informationssicherheit |

| Organisation von Sicherheitsmaßnahmen und Managementprozessen |

| Personelle Sicherheit |

| Asset-Management |

| Physikalische Sicherheit und Zugangsdienste |

| Zugriffskontrolle (Access Control) |

| Umgang mit sicherheitstechnischen Vorfällen |

| Systementwicklung und deren Wartung |

| Planung einer Notfallvorsorge |

| Einhaltung gesetzlicher Vorgaben |

| Überprüfung durch Audits |

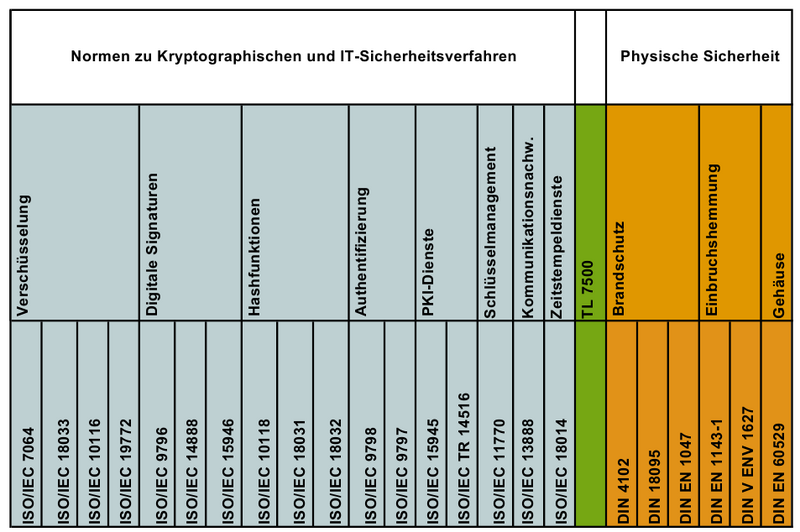

- Standards zur Informationssicherheit

- International Organization for Standardization (ISO)

- International Electrotechnical Commission (IEC)

- Zusammenarbeit von ISO und IEC

- Standards zur Informationssicherheit unter dem Nummernkreis 2700x Information technology - Security techniques zusammengefasst

- Der deutsche Anteil an dieser Normungsarbeit wird vom DIN NIA-01-27 IT-Sicherheitsverfahren betreut

- Für die Evaluierung und Zertifizierung von IT-Produkten und -systemen existiert der Standard ISO/IEC 15408 (Common Criteria).

- ISMS

- Information Security Management System

- Best-Practice-Empfehlungen zur Organisation der Informationssicherheit

Normen

Informationssicherheits-Managementsysteme

Informationssicherheits-Managementsysteme (2700X)

| ISO/IEC | Beschreibung | |

|---|---|---|

| 27000 | Übersicht und Vokabular | Begriffe und Definitionen |

| 27001 | Anforderungen | Anforderungen an ein ISMS |

| 27002 | Code of practice | Kontrollmechanismen für Informationssicherheit |

| 27003 | Implementation Guidelines | Leitfaden zur Umsetzung der ISO/IEC 27001 |

| 27004 | Measurements | Information Security Management Measurement |

| 27005 | Information security risk management | IS-Risikomanagement |

| 27006 | Informationstechnik - Sicherheitstechniken - Anforderungen | Kriterien der Auditierung und Zertifizierung |

| 27007 | Informationstechnik - Sicherheitstechniken - Leitfaden | Leitfaden für die Auditierung |

| 27008 | Informationstechnik - Sicherheitstechniken - Leitfaden für Auditoren | Kontrolle eines ISMS |

Fachspezifische Normen

Fachspezifische Subnormen (270XX)

| ISO/IEC | Beschreibung |

|---|---|

| 27010 | Informationssicherheitsmanagement für sektor- und organisationsübergreifende Kommunikation |

| 27011 | Informationssicherheitsmanagement-Richtlinien für Telekommunikationsorganisationen |

| 27013 | Integrierte Implementierung von ISO/IEC 20000-1 und ISO/IEC 27001 |

| 27014 | Governance der Informationssicherheit |

| 27015 | Informationssicherheitsmanagement für Finanzdienstleistungen (zurückgezogen) |

| 27016 | Auditing und Überprüfungen |

| 27017 | Sicherheitstechniken - Verhaltenskodex - Informationssicherheitskontrollen für Cloud-Computing-Dienste |

| 27018 | Sicherheitstechniken - Verhaltenskodex - Kontrollen zum Schutz personenbezogener Daten, die in öffentlichen Cloud-Computing-Diensten verarbeitet werden |

| 27019 | Informationssicherheitsmanagement basierend auf ISO/IEC 27002 für Prozessleitsysteme speziell für die Energiewirtschaft |

| 27031 | Geschäftskontinuität |

| 27032 | Richtlinien für Cybersecurity |

| 27033 | Netzwerksicherheit - Überblick und Konzepte |

| 27034 | Richtlinien für Anwendungssicherheit |

| 27035 | Management von Informationssicherheitsvorfällen |

Weitere

| ISO/IEC | Beschreibung |

|---|---|

| 15408 | Common Criteria |

| 22301 | Business Continuity Management |

| 27799 | Sicherheitsmanagement im Gesundheitswesen bei Verwendung der ISO/IEC 27002 |

| 31000 | Risikomanagement |

Übersicht

- ISO/IEC 27000

| Scope | Geltungsbereich |

| Asset | Wert/Schutzobjekt |

| SOA | Statement of Applicability |

| RTP | Risk Treatment Plan |

| BCP | Business Continuity-Plan |

| Logs | Log Files |

Ausbildung und Zertifizierung

| Option | Beschreibung |

|---|---|

| Organisationen | Ein Information Security Management System kann gegen den normativen Teil ISO/IEC 27001 geprüft und zertifiziert werden |

| Personen | Für Personen existieren verschiedene Schemata zur Ausbildung und Zertifizierung

|

Management der Informationssicherheit

Information Security Management System (ISMS) - Managementsystem für Informationssicherheit

Beschreibung

- IT-Sicherheitsmanagement

Managementsystem zur Gewährleistung der Informationssicherheit/IT-Sicherheit

- Aufgaben

- Systematische Absicherung eines IT-Verbundes

- Gefahren und Bedrohungen abwehren

- Auswahl und Umsetzung von IT-Sicherheitsmaßnahmen

- für Geschäftsprozesse

- Vorgehensweise

- Eine normierte Vorgehensweise durch Verwenden von IT-Standards ermöglichen

- Begriffsherkunft

Der Begriff des IT-Sicherheitsmanagements taucht erstmals mit der Veröffentlichung der Green Books im Jahre 1989 auf

- Aus einem Teil der Green Books entwickelte sich die BS-7799-Norm für Informationssicherheit

- Gleichwohl wurden bereits von amerikanischen Behörden in den 1970er-Jahren Methoden für ein strukturiertes Vorgehen zur Absicherung gegen Bedrohungen der Informationssicherheit verwendet

- In den 1980er-Jahren folgten im englischsprachigen Bereich einige Studien und Aufsätze zum Thema computer abuse and security und wie eine effektive Informationssicherheit durch organisatorische Maßnahmen in einem Unternehmen erreicht werden konnte

Sicherheitstechnik

- Institutionen nutzt Sicherheitstechnik

Beispielsweise um sich vor Gefahren aus dem Internet abzusichern

- Virenschutzprogramme

- Spamfilter

- gestaffelte Firewalls

- Software zur Angriffserkennung

Sicherheitsorganisation

- Organisatorische Maßnahme

Richtlinien

- Für die Benutzung mobiler Systeme

- Mitarbeiter über Gefahren im Internet informieren

- ...

- Fehlende Konzeption

Sowohl die Anwendung von Technik als auch die Einführung organisatorischer Maßnahmen erfolgt oft jedoch ohne Konzept und Erfolgskontrolle

- Isolierte Maßnahmen

Für eine angemessene Informationssicherheit ist die isolierte Umsetzung einzelner technischer oder organisatorischer Maßnahmen erfahrungsgemäß, allerdings weder effektiv noch effizient

- Vielmehr ist ein Rahmen erforderlich, der dafür sorgt, dass alle Maßnahmen zielgerichtet gesteuert und überwacht werden

- Komponenten eines Managementsystem für Informationssicherheit

- Managementprinzipien

- etwa der Vorgabe von Zielen in der Organisation, der Erstellung von Kommunikationsgrundsätzen oder Regelungen für Kosten-Nutzen-Analysen,

- Ressourcen und Mitarbeitern

- Steuerung des Einsatzes von Technik und Personal

- Beschreibung des Sicherheitsprozesses

- Worauf sollten Sie beim Aufbau und Betrieb eines ISMS achten?

BSI-Standard 200-1: Managementsysteme für Informationssicherheit

- Die dort genannten Empfehlungen werden im -Standard 200-2: -Grundschutz-Methodik konkretisiert

- In den Kapiteln 3 und 4 erfahren Sie dort beispielsweise, worauf bei der Initiierung und Organisation des Sicherheitsprozesses zu achten ist

- Aspekte des Managements von Informationssicherheit gemäß IT-Grundschutz

| Aspekt | Beschreibung |

|---|---|

| Sicherheitsprozess | |

| Managementprinzipien | |

| Sicherheitsorganisation | |

| Sicherheitsleitlinie | |

| Sicherheitskonzept | |

| Dokumentation |

Aufgabe

- Systematische Absicherung eines Informationsverbunds

- Gefahren für die Informationssicherheit oder Bedrohungen des Datenschutzes eines Unternehmens oder einer Organisation sollen verhindert oder abgewehrt werden

- Die Auswahl und Umsetzung von IT-Sicherheitsstandards zählt zu den Aufgaben des IT-Sicherheitsmanagements

Standards

- IT-Grundschutz des BSI

- Die IT-Grundschutz-Kataloge definieren für die verschiedenen Aspekte einer IT-Landschaft konkrete Maßnahmen, die zur Erhaltung der Sicherheit bei niedrigem und mittlerem Schutzbedarf erfüllt werden müssen

- Für Systeme mit hohem Schutzbedarf geben die Grundschutzkataloge ein strukturiertes Vorgehen, um die notwendigen Maßnahmen zu identifizieren

- Die Grundschutz-Kataloge sind primär in Deutschland bekannt, liegen allerdings auch englischsprachig vor

- ISO/IEC 27001

- Norm für Informationssicherheitsmanagementsysteme (ISMS)

- ISO/IEC 27002

- Leitfaden für das Informationssicherheitsmanagement

Weltweit am stärksten verbreitet ist die ISO/IEC 27001-Norm

- Folgende Standards werden dem IT-Sicherheitsmanagement zugerechnet

Weltweit am stärksten verbreitet ist die ISO/IEC-27001-Norm

| IT-Grundschutz des BSI | IT-Grundschutz-Kataloge definieren für die verschiedenen Aspekte einer IT-Landschaft konkrete Anforderungen, die zur Erhaltung der Sicherheit bei niedrigem und mittlerem Schutzbedarf erfüllt werden müssen (Waschzettel) |

| Für Systeme mit hohem Schutzbedarf | geben die Grundschutzkataloge ein strukturiertes Vorgehen, um die notwendigen Maßnahmen zu identifizieren |

| Die Grundschutz-Kataloge sind primär in Deutschland bekannt | liegen allerdings auch englischsprachig vor |

| ISO/IEC 27001 | Norm für Informationsicherheitsmanagementsysteme (ISMS) |

| ISO/IEC 27002 | Leitfaden für das Informationssicherheitsmanagement (vormals ISO/IEC17799:2005) |

| BS 7799-1 und BS 7799-2 | Vorgänger der ISO/IEC 27001 und ISO/IEC 27002 |

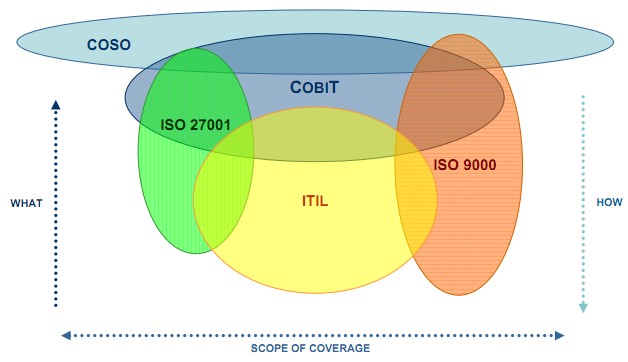

- Weitere Standards mit IT-Sicherheitsaspekten

| ITIL | Best-Practices-Sammlung für das IT-Servicemanagement |

| ISO/IEC 20000 | die ISO/IEC-Norm für IT-Servicemanagement |

| BS 15000 | Britischer Standard für IT-Servicemanagement |

| COBIT | IT-Governance-Framework |

| ISO/IEC 13335 | Ehemalige Normenreihe zum Sicherheitsmanagement in der Informations- und Kommunikationstechnik |

| EN ISO 27799 | Medizinische Informatik - Sicherheitsmanagement im Gesundheitswesen bei Verwendung der ISO/IEC 27002 (speziell für den Gesundheitsbereich) |

| VdS 10005 | Richtlinie für IT-Sicherheit im kleinen Mittelstand |

| Payment Card Industry Data Security Standard (PCI-DSS) | Regelwerk für die Abwicklung von Kreditkartentransaktionen |

| Benchmarks des Center for Internet Security | |

| Federal Information Processing Standards (FIPS) | weitere des US National Institute of Standards and Technology (NIST) |

Verfahren und Regeln

- Verfahren und Regeln innerhalb einer Organisation

- Informationssicherheit

- definieren

- steuern

- kontrollieren

- aufrechterhalten

- fortlaufend verbessern

- Begriff wird im Standard ISO/IEC 27002 definiert

- ISO/IEC 27001 beschreibt ein ISMS

- Deutscher Anteil an dieser Normungsarbeit

Informationssicherheit und Datenschutz

- Überschneidende Zuständigkeiten

- Informationssicherheitsbeauftragte (ISB) und Datenschutzbeauftragter (DSB)

- Sollten personell getrennt wahrgenommen werden

- ISO/IEC 27701

Mit der ISO/IEC 27701 wird das klassische Informationssicherheitsmanagementsystem um Datenschutzaspekte erweitert

- Sodass beide Beauftragte über das gleiche Dokumentenwerk gegenseitig zuarbeiten können

Allgemeine Ansätze

| Ansatz | Beschreibung |

|---|---|

| Verankerung in der Organisation | Die Verantwortlichkeiten und Befugnisse für den Informationssicherheitsprozess werden vom obersten Management eindeutig und widerspruchsfrei zugewiesen

|

| Verbindliche Ziele | Die durch den Informationssicherheitsprozess zu erreichenden Ziele werden durch das Topmanagement vorgegeben. |

| Richtlinien | Verabschiedung von Sicherheitsrichtlinien (Security Policy), die den sicheren Umgang mit der IT-Infrastruktur und den Informationen definieren durch das oberste Management |

| Personalmanagement | Bei Einstellung, Einarbeitung sowie Beendigung oder Wechsel der Anstellung von Mitarbeitern werden die Anforderungen der Informationssicherheit berücksichtigt. |

| Aktualität des Wissens | Es wird sichergestellt, dass das Unternehmen über aktuelles Wissen in Bezug auf Informationssicherheit verfügt. |

| Qualifikation und Fortbildung | Es wird sichergestellt, dass das Personal seine Verantwortlichkeiten versteht und es für seine Aufgaben geeignet und qualifiziert ist. |

| Adaptive Sicherheit | Das angestrebte Niveau der Informationssicherheit wird definiert, umgesetzt und fortlaufend an die aktuellen Bedürfnisse sowie die Gefährdungslage angepasst (Kontinuierlicher Verbesserungsprozess) |

| Vorbereitung | Das Unternehmen ist auf Störungen, Ausfälle und Sicherheitsvorfälle in der elektronischen Datenverarbeitung vorbereitet |

Zertifizierung

IT-Sicherheitsgesetz

Informationssicherheitsgesetz - Anforderungen an Betreiber von kritischen Infrastrukturen (KRITIS)

Beschreibung

Seit 2015

- Ziele

- Schutz der Bürger

- Stärkung des Staates

- Schutz der öffentlichen Informationstechnik

- Informationstechnisch robuste Wirtschaft

- Festlegung kritischer Infrastrukturen

- Pflichten

- ISMS inkl. IT-Risikoanalysen

- Krisenreaktionsplänen in Abstimmung mit den Aufsichtsbehörden (BCM)

- Systeme zur Angriffserkennung (SIEM)

- ISMS und BCM

Business Continuity Management und Informationssicherheitsmanagement

IT-risikospezifische Verbindung zwischen

für einen sicheren und konformen IT-Betrieb bei KRITIS-Betreibern

Kritische Infrastrukturen

Kritische Infrastrukturen - Infrastrukturen mit wesentlicher Bedeutung für die Aufrechterhaltung wichtiger gesellschaftlicher Funktionen

Beschreibung

- Was sind Kritische Infrastrukturen?

- Störungen mit erheblichen Auswirkungen

Wirtschaftliches/soziales Wohlergehen der Bevölkerung

Allgemeines

- Definition KRITIS

- Kritische Infrastrukturen (KRITIS) sind Organisationen und Einrichtungen mit wichtiger Bedeutung für das staatliche Gemeinwesen, bei deren Ausfall oder Beeinträchtigung nachhaltig wirkende Versorgungsengpässe, erhebliche Störungen der öffentlichen Sicherheit oder andere dramatische Folgen eintreten würden.

Infrastrukturen sind jedermann zugängliche staatliche oder private Anlagen oder Einrichtungen, die in einem festgelegten organisatorischen und/oder geografischen Bereich Dienstleistungen zur Verfügung stellen

Dazu gehören auch die ablaufenden Prozesse, die eingesetzte Informationstechnik sowie die tätigen Arbeitskräfte

- Kritische Infrastrukturen sind dementsprechend "Organisationen und Einrichtungen mit wichtiger Bedeutung für das staatliche Gemeinwesen, bei deren Ausfall oder Beeinträchtigung nachhaltig wirkende Versorgungsengpässe, erhebliche Störungen der öffentlichen Sicherheit oder andere dramatische Folgen eintreten würden."

- "Kritisch" bezieht sich auf die Systemrelevanz der Infrastrukturen, also auf die für das Gesamtsystem und die Daseinsvorsorge besonders bedeutsamen Einrichtungen

Es bedarf auch des Schutzes Kritischer Informationsinfrastrukturen (, CIIP). "Kritisch" meint hierbei nicht, dass die Eintrittswahrscheinlichkeit von Störungen hoch ist

- Es ist vielmehr so zu verstehen, dass Störungen oder Ausfälle weitreichende Folgen bis hin zu katastrophalen Auswirkungen für Staat, Wirtschaft und/oder große Teile der Bevölkerung haben können

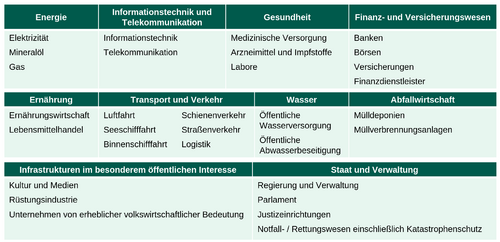

Sektoren

- Sektoren Kritischer Infrastrukturen

- Energie

- Informationstechnik und Telekommunikation

- Transport und Verkehr

- Gesundheit

- Medien und Kultur

- Wasser

- Ernährung

- Finanz- und Versicherungswesen

- Siedlungsabfallentsorgung

- Staat und Verwaltung

Alle Organisationen aus diesen Sektoren zählen unabhängig von ihrer Größe zu den Kritischen Infrastrukturen (KRITIS)

- Die Sektoren Staat und Verwaltung sowie Medien und Kultur unterliegen jedoch nicht der Regulierung durch das BSIG

- Durch das BSIG regulierte KRITIS-Sektoren

Gemäß § 2 Absatz 10 BSIG sind Kritische Infrastrukturen im Sinne dieses Gesetzes Einrichtungen, Anlagen oder Teile davon, die den Sektoren Energie, Informationstechnik und Telekommunikation, Transport und Verkehr, Gesundheit, Wasser, Ernährung, Finanz- und Versicherungswesen sowie Siedlungsabfallentsorgung angehören und von hoher Bedeutung für das Funktionieren des Gemeinwesens sind, weil durch ihren Ausfall oder ihre Beeinträchtigung erhebliche Versorgungsengpässe oder Gefährdungen für die öffentliche Sicherheit eintreten würden. Die Kritischen Infrastrukturen im Sinne dieses Gesetzes werden durch die Rechtsverordnung nach § 10 Absatz 1 BSIG (BSI-Kritisverordnung) näher bestimmt:

Arten

Kritische Infrastrukturen setzen sich zusammen aus technischen Basisinfrastrukturen und sozioökonomischen Infrastrukturen

- Technische Basisinfrastrukturen gewährleisten die

- Energieversorgung

- Trinkwasserversorgung sowie Abwasserentsorgung und

- ermöglichen Informationsaustausch, Kommunikation sowie

- Transport und Verkehr bis hin zu

- Absatz- und Lieferketten

- Sozioökonomische Infrastrukturen betreffen

- die Nahrungsmittelversorgung

- das Finanzwesen

- Rettungsdienste sowie die

- Versorgung mit Massenmedien und Kultur

Teilweise sind sie interdependent wie beispielsweise Transport und Nahrungsmittelversorgung (Lieferketten)

Rechtsfragen

Im Sinne der EU-Richtlinie des Rates vom 8. Dezember 2008 über die Ermittlung und Ausweisung europäischer Kritischer Infrastrukturen und die Bewertung der Notwendigkeit, ihren Schutz zu verbessern, ist eine Kritische Infrastruktur eine Anlage, ein System oder ein Teil davon, die von wesentlicher Bedeutung für die Aufrechterhaltung wichtiger gesellschaftlicher Funktionen, der Gesundheit, der Sicherheit und des wirtschaftlichen oder sozialen Wohlergehens der Bevölkerung sind und deren Störung oder Zerstörung erhebliche Auswirkungen hätte, da ihre Funktionen nicht aufrechterhalten werden könnten

Die CER-Richtlinie (EU 2022/2557) reguliert die Resilienz bei Kritischen Infrastrukturen in der EU durch Maßnahmen in Unternehmen und staatliche Aufsicht

- Die NIS-2-Richtlinie weitet Cybersicherheitsvorgaben auf mehr Sektoren und mehr Unternehmen aus

Dienstleistungen und Schwellenwerte

- BSI-Kritisverordnung definiert kritische Dienstleistungen und Schwellenwerte

Welche Einrichtungen, Anlagen oder Teile davon wegen ihrer Bedeutung für die Versorgung der Bevölkerung und damit für das Funktionieren des Gemeinwesens als Kritische Infrastrukturen im Sinne des BSIG gelten, wird durch die BSI-Kritisverordnung definiert. Ob ein bedeutender Versorgungsgrad vorliegt, ist vom Erreichen oder Überschreiten von in der BSI-Kritisverordnung aufgeführten Schwellenwerten abhängig. Werden diese Schwellenwerte erreicht oder überschritten, gelten für KRITIS-Betreiber die gesetzlichen Melde- und Nachweispflichten des BSIG.

Auch wenn Ihre Anlagen die Schwellenwerte der BSI-Kritisverordnung unterschreiten, empfehlen wir Ihnen die Teilnahme am UP KRITIS

- Ergänzende Informationen auf der Website des Bundesamtes für Bevölkerungsschutz und Katastrophenhilfe (BBK)

Internetseiten des BBK zum Schutz Kritischer Infrastrukturen

Wirtschaftliche Aspekte

Aufgrund der Vernetzung Kritischer Infrastrukturen sowohl sektorübergreifend als auch grenzüberschreitend bestehen starke, nicht-lineare Interdependenzen

- Dies kann dazu führen, dass sich eine Störung von einem Betreiber einer Kritischen Infrastruktur durch Kaskadeneffekt auf andere Betreiber ausbreitet und somit die Bevölkerung gefährdet

- Betreiber ist nach Vorlage:§ Nr. 2 BSI-KritisV eine natürliche oder juristische Person, die unter Berücksichtigung der rechtlichen, wirtschaftlichen und tatsächlichen Umstände bestimmenden Einfluss auf die Beschaffenheit und den Betrieb einer Anlage oder Teilen davon ausübt

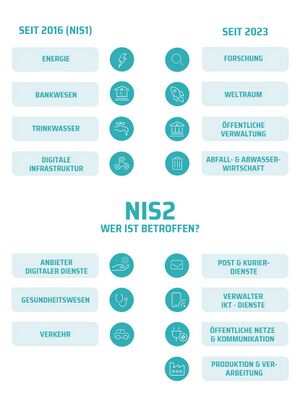

NIS2

NIS2-Richtlinie - Network and Information Security Directive 2

Beschreibung

- EU-Richtlinien zur Netzwerk- und Informationssicherheit

Einheitliche Maßnahmen für ein hohes Cybersicherheitsniveau in der gesamten EU

Cybersicherheit

EU Gesetzgebung zur Cybersicherheit

- Steigerung des Gesamtniveaus der Cybersicherheit in der EU

Die 2016 eingeführten Cybersicherheitsvorschriften der EU wurden durch die 2023 in Kraft getretene NIS2-Richtlinie aktualisiert

- Es modernisierte den bestehenden Rechtsrahmen, um mit der zunehmenden Digitalisierung und einer sich entwickelnden Bedrohungslandschaft für Cybersicherheit Schritt zu halten

- Durch die Ausweitung des Anwendungsbereichs der Cybersicherheitsvorschriften auf neue Sektoren und Einrichtungen verbessert sie die Resilienz- und Reaktionskapazitäten öffentlicher und privater Stellen, der zuständigen Behörden und der EU insgesamt weiter

Die Richtlinie über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der gesamten Union (NIS2-Richtlinie) sieht rechtliche Maßnahmen vor, um das Gesamtniveau der Cybersicherheit in der EU zu erhöhen, indem Folgendes gewährleistet wird:

- Vorbereitung der Mitgliedstaaten, indem sie verlangt, dass sie angemessen ausgerüstet sind

- Zum Beispiel mit einem Computer Security Incident Response Team (CSIRT) und einer zuständigen nationalen Behörde für Netzwerk- und Informationssysteme (NIS)

- Zusammenarbeit zwischen allen Mitgliedstaaten durch Einsetzung einer Kooperationsgruppe

- zur Unterstützung und Erleichterung der strategischen Zusammenarbeit und des Informationsaustauschs zwischen den Mitgliedstaaten

- eine Kultur der Sicherheit in allen Sektoren, die für Wirtschaft und Gesellschaft von entscheidender Bedeutung sind und stark auf IKT angewiesen sind, wie Energie, Verkehr, Wasser, Banken, Finanzmarktinfrastrukturen, Gesundheitsversorgung und digitale Infrastruktur

- Sicherheitsmaßnahmen und Meldepflichten

Unternehmen, die von den Mitgliedstaaten als Betreiber wesentlicher Dienste in den oben genannten Sektoren eingestuft wurden, müssen geeignete Sicherheitsmaßnahmen ergreifen und die zuständigen nationalen Behörden über schwerwiegende Vorfälle informieren

- Wichtige Anbieter digitaler Dienste wie Suchmaschinen, Cloud-Computing-Dienste und Online-Marktplätze müssen die Sicherheits- und Benachrichtigungsanforderungen der Richtlinie erfüllen.

Netz- und Informationssicherheit

Richtline zur Netz- und Informationssicherheit

- Muss bis Oktober 2024 umgesetzt werden

Anfang 2023 ist die zweite Fassung der Richtlinie zur Netzwerk- und Informationssicherheit (NIS 2) EU-weit in Kraft getreten

- Die EU-Mitgliedsstaaten müssen NIS 2 bis zum 17. Oktober 2024 in nationales Recht umsetzen

- In Deutschland liegt bereits jetzt ein Referentenentwurf des Bundesinnenministeriums zum NIS-2-Umsetzungsgesetz (NIS2UmsuCG) vor

Daraus geht hervor, dass nicht nur die Zahl der betroffenen Unternehmen massiv ansteigen, sondern es zusätzlich auch noch wesentlich höhere Anforderungen geben wird

Cybersicherheit

- Klarere Vorgaben für die Cybersicherheit

Die Europäische Union hat im Jahr 2016 mit der Richtlinie zur Netzwerk- und Informationssicherheit (Network and Information Security Directive, NIS 1) Vorschriften zur Cybersicherheit eingeführt

- NIS 1 verpflichtete die EU-Mitgliedsstaaten Betreiber "kritischer Dienste" zu ermitteln und für diese bestimmte Verfahren zur Cybersicherheit und Meldepflichten für Sicherheitsvorfälle einzuführen

- Die Richtlinie wurde zeitnah in nationale Regelungen überführt

In Frankreich beispielsweise wurden Unternehmen zu Operateurs de Services Essentiels (OSE) erklärt, in Deutschland zu KRITIS-Betreibern (KRITIS = Kritische Infrastrukturen)

Die nationalen Umsetzungen erfolgten jedoch uneinheitlich und sehr unterschiedlich, sodass vergleichbare Unternehmen in manchen der 27 EU-Staaten als kritische Dienste oder Betreiber eingestuft wurden, in anderen dagegen nicht:

- Je nach EU-Mitgliedsstaat lag die Zahl der kritischen Dienste daher zwischen 12 und 87 und die der Betreiber zwischen 20 und 10.897

- Neufassung der NIS-Richtlinie (NIS 2)

- Mit der Neufassung der NIS-Richtlinie (NIS 2) schafft die EU nun Klarheit und legt genau fest, welche Unternehmen zu den kritischen Diensten gehören und welche Anforderungen für sie gelten

- Die Unternehmen werden verpflichtet, ihre Maßnahmen zum Schutz vor Cyberangriffen zu erhöhen, strengere Sicherheitsstandards zu etablieren und ihre IT-Systeme stets auf dem neuesten Stand zu halten

Geltungsbereich

- Ausweitung des Geltungsbereichs

Der Geltungsbereich der neuen NIS-Richtlinie geht weit über die bisher bekannten Schlüsselunternehmen im Bereich der kritischen Infrastrukturen hinaus

- "wesentlichen Einrichtungen" und "wichtigen Einrichtungen"

Konkret wird bei NIS 2 zwischen "wesentlichen Einrichtungen" und "wichtigen Einrichtungen" unterschieden

- Wesentliche Einrichtungen (Essential Entities)

| Energie | Lieferung, Verteilung, Übertragung und Verkauf von Strom, Gas, Öl, Wasserstoff, Heizung sowie Ladestationen für die Elektromobilität |

| Straßen-, Schienen, Luft- und Schiffsverkehr | dazu zählen auch Reedereien, Hafenanlagen und Flughäfen |

| Wasser | Trink- und Abwasserversorgungsunternehmen |

| Digitale Infrastruktur und IT-Dienste | dazu zählen auch Rechenzentren, Cloud-Dienste, elektronische Kommunikationsdienste, Internetknoten sowie Anbieter öffentlicher elektronischer Kommunikationsnetze und -dienste |

| Bank- und Finanzwesen | Kredit, Handel, Markt, Infrastruktur und Versicherungswesen |

| Gesundheit | Gesundheitsdienstleister, Pharmazeutika, Hersteller medizinischer Geräte, Forschungseinrichtungen |

| Öffentliche Verwaltung | |

| Raumfahrt |

- Einrichtungen (Important Entities)

| Abfallwirtschaft | |

| Post- und Kurierdienste | |

| Chemische Erzeugnisse | Produktion und Vertrieb |

| Lebensmittel | Produktion und Vertrieb |

| Hersteller | Computer, Elektronik, Optik, Maschinen, Kraftfahrzeuge und Anhänger, Transportmittel |

| Digitale Anbieter | Suchmaschinen, soziale Netzwerke, Online-Marktplätze |

| Forschungseinrichtungen |

- Unternehmensgröße und Umsatz

Welche Unternehmen die NIS-2-Vorgaben erfüllen müssen, richtet sich nach der Unternehmensgröße und dem Umsatz

Unterschieden werden dabei mittlere und große Unternehmen:

| Mittelgroße Unternehmen | 50 bis 250 Mitarbeiter, 10 bis 50 Millionen EUR Umsatz, Bilanzsumme kleiner als 43 Millionen EUR |

| Große Unternehmen | mehr als 250 Mitarbeiter, mehr als 50 Millionen EUR Umsatz, Bilanzsumme größer als 43 Millionen EUR |

Die konkreten Angaben zur Bemessung der Unternehmensgröße haben zur Folge, dass sich die Zahl der Unternehmen, die zum Bereich der kritischen Infrastrukturen gezählt werden, massiv erhöht

- NIS 2 sorgt dafür, dass Maßnahmen zur Stärkung der Cybersicherheit für die breite Masse der Unternehmen in ganz Europa obligatorisch werden

- Allein in Deutschland werden etwa 30.000 Unternehmen von NIS 2 betroffen sein

- Betroffenheit muss selbst ermittelt werden

Unternehmen, für die NIS 2 gilt, müssen ein Risikomanagement einführen und technische sowie organisatorische Vorkehrungen treffen, um die Sicherheit ihrer Anlagen, Netzwerke, IT-Systeme und Lieferketten zu erhöhen und abzusichern

- Das Besondere dabei ist, dass die Unternehmen anhand der genannten Kriterien selbst ermitteln müssen, ob NIS 2 für sie zutrifft

- Ihnen wird von behördlicher Seite nicht mitgeteilt, dass für sie die NIS-2-Vorgaben gelten

Meldepflichten

- Verschärfung der Meldepflicht

Unternehmen müssen ihrer nationalen Cyber Security Authority unverzüglich signifikante Störungen, Vorfälle und Cyber Threads melden

- In Deutschland ist die zuständige Behörde das Bundesamt für Sicherheit in der Informationstechnik (BSI)

- Dreistufiger Prozess

- Innerhalb von 24 Stunden muss direkt nach Bekanntwerden eines Vorfalls ein vorläufiger Bericht übermittelt werden

- Innerhalb von 72 Stunden muss ein vollständiger Bericht folgen, der auch eine erste Bewertung des Vorfalls enthält

- Innerhalb eines Monats muss ein Abschlussbericht eingereicht werden, der detaillierte Beschreibungen des Vorfalls, der Art der Bedrohung und der grenzüberschreitenden Auswirkungen enthält

Sanktionen

- Verschärfung der Sanktionsmaßnahmen

Außer der Meldepflicht für Vorfälle verschärft NIS 2 auch die Sanktionen für die Missachtung der Vorgaben

- Bei wesentlichen Einrichtungen können die Bußgelder bis zu 10 Millionen EUR oder 2 Prozent des weltweiten Jahresumsatzes betragen, je nachdem welcher Betrag höher ist

- Bei wichtigen Einrichtungen ist das maximale Bußgeld auf 7 Millionen EUR oder 1,4 Prozent des weltweiten Jahresumsatzes gedeckelt

- Referentenentwurf des Bundesinnenministeriums

Der Referentenentwurf des Bundesinnenministeriums sieht außerdem vor, dass

- Geschäftsführer und andere Leitungsorgane von Unternehmen für die Einhaltung der Risikomanagementmaßnahmen mit ihrem Privatvermögen haften

- Das Bußgeld kann dabei maximal 2 Prozent des weltweiten Jahresumsatzes betragen

Nationale Umsetzung

- Nationale Umsetzung und Rolle des BSI

NIS-2-Richtlinie in Kraft getreten

Am 27.12.2022 wurde die zweite -Richtlinie zur Netzwerk- und Informationssicherheit im Amtsblatt L333 der Europäischen Union veröffentlicht

- Die Mitgliedstaaten müssen die Richtlinie bis Oktober 2024 in nationales Recht umsetzen

- Die aktuelle stellt eine Weiterentwicklung der (ersten) aus dem Jahr 2016 dar ("EU-Richtlinie über Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz- und Informationssystemen in der Union")

Das nationale Gesetz zur Umsetzung der wird derzeit erarbeitet

- Die Federführung dafür liegt beim Bundesministerium des Innern und für Heimat

- Wir bitten um Verständnis, dass das sich nicht zu Gesetzgebungsvorhaben äußert, deren Abstimmung innerhalb der Bundesregierung noch nicht abgeschlossen ist

- Historie der aus dem Jahr 2016

Das Gesetz zur Umsetzung wurde am 29.06.2017 verkündet

- Es diente im Wesentlichen der Umsetzung der in deutsches Recht

- Die definiert Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz- und Informationssystemen in der Europäischen Union

- Mit der wurde ein einheitlicher Rechtsrahmen für den -weiten Aufbau nationaler Kapazitäten für die Cybersicherheit geschaffen

- Insbesondere sieht die eine stärkere Zusammenarbeit der Mitgliedstaaten sowie Mindestsicherheitsanforderungen und Meldepflichten für Kritische Infrastrukturen () sowie für bestimmte Anbieter digitaler Dienste vor

- Das erhielt vor diesem Hintergrund neue Aufgaben und Befugnisse

In Deutschland existierte mit dem -Sicherheitsgesetz (-SiG) bereits seit Juli 2015 ein einheitlicher Rechtsrahmen für die Zusammenarbeit von Staat und Unternehmen für mehr Cybersicherheit bei

- Das -SiG sieht vor, dass -Betreiber sich beim registrieren, ihre -Sicherheit nach dem "Stand der Technik" umsetzen und erhebliche -Sicherheitsvorfälle an das melden

Befugnisse des BSI

- Erweitert die Befugnisse des BSI und stärkt gleichzeitig die Kooperation von Staat und Wirtschaft

Das setzt sich dafür ein, dass der mit dem gelebte kooperative Ansatz im Zuge der nationalen Umsetzung der intensiviert wird, da die erheblichen Herausforderungen im Bereich der -Sicherheit nur von Staat und Wirtschaft gemeinsam bewältigt werden können

- Damit wird das seiner Vorreiterrolle innerhalb der auf dem Gebiet der Cybersicherheit gerecht

- Das unterstützt -Betreiber aktiv, auch vor Ort

sind ein attraktives Ziel für Cyberangriffe, die potenziell zu hohen wirtschaftlichen Schäden bis hin zu Versorgungsausfällen führen können

- Um die Betreiber Kritischer Infrastrukturen noch wirksamer zu unterstützen, hat das Mobile Incident Response Teams (MIRT) eingerichtet

- Diese Spezial-Task-Forces bestehen aus Cybersicherheitsexpertinnen und -experten des , die auf Wunsch der -Betreiber besonders schwerwiegende Cyberangriffe vor Ort untersuchen und bei deren Bewältigung helfen

Gesetzliche Grundlagen

- EU-Richtlinie 2022/2555 über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der Union (NIS-2-Richtlinie)

- EU-Richtlinie 2016/1148 über Maßnahmen zur Gewährleistung eines hohen gemeinsamen Sicherheitsniveaus von Netz- und Informationssystemen in der Union (NIS-Richtlinie)

- Gesetz zur Umsetzung der NIS-Richtlinie

- Organisatorisch

- Aufbau-Organisation

- Ablauf-Organisation

ISO/IEC 27001

- Anforderungen

- Bestandteile

ISO/27001 - Anforderungen an ein Informationssicherheitsmanagementsystem

Beschreibung

Internationale Norm

- Informationstechnologie - Sicherheitstechniken - Informationssicherheitsmanagementsysteme - Anforderungen

- Information technology - Security techniques - Information security management systems - Requirements

Dokumentiertes Informationssicherheits-Managementsystems

- unter Berücksichtigung des Kontexts einer Organisation

- Anforderungen an ein ISMS

| Einrichtung |

| Umsetzung |

| Aufrechterhaltung |

| Fortlaufende Verbesserung |

- Beurteilung und Behandlung von Informationssicherheitsrisiken

Weiterhin beinhaltet die Norm Anforderungen für die Beurteilung und Behandlung von Informationssicherheitsrisiken entsprechend den individuellen Bedürfnissen der Organisation

- Hierbei werden sämtliche Arten von Organisationen (beispielsweise Handelsunternehmen, staatliche Organisationen, Non-Profitorganisationen) berücksichtigt

- Die Norm wurde auch als DIN-Norm veröffentlicht und ist Teil der ISO 27000-Reihe

Die Norm spezifiziert Anforderungen für die Implementierung von geeigneten Sicherheitsmechanismen, welche an die Gegebenheiten der einzelnen Organisationen adaptiert werden sollen

- Der deutsche Anteil an diesem internationalen Normungsprojekt wird vom DIN NIA-01-27 IT-Sicherheitsverfahren betreut

Inhalte

Anwendung

- Bereiche

- Formulierung von Anforderungen und Zielsetzungen zur Informationssicherheit

- Kosteneffizientes Management von Sicherheitsrisiken

- Sicherstellung der Konformität mit Gesetzen und Regulatorien

- Prozessrahmen für die Implementierung und das Management von Maßnahmen zur Sicherstellung von spezifischen Zielen zur Informationssicherheit

- Definition von neuen Informationssicherheits-Managementprozessen

- Identifikation und Definition von bestehenden Informationssicherheits-Managementprozessen

- Definition von Informationssicherheits-Managementtätigkeiten

- Gebrauch durch interne und externe Auditoren zur Feststellung des Umsetzungsgrades von Richtlinien und Standards

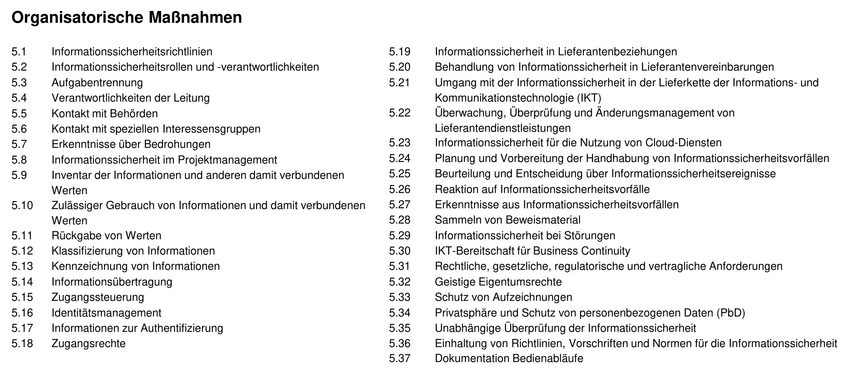

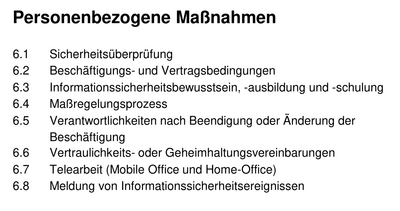

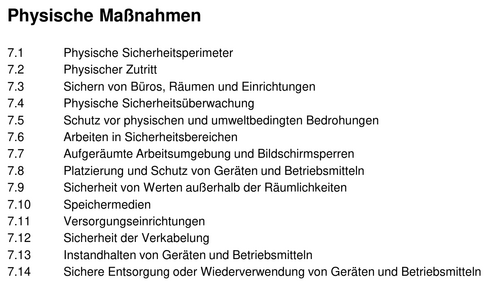

Anforderungen

Anhang (Normativ)

- Beispiele für Anforderungen

Zuordnung ISO und IT-Grundschutz

Zuordnung ISO und IT-Grundschutz

Zertifizierung

Managementsysteme

Viele Einrichtungen haben interne Sicherheitsrichtlinien für ihre IT

- Durch eine interne Begutachtung (Audit) können Unternehmen ihr korrektes Vorgehen im Abgleich mit ihren eigenen Vorgaben überprüfen

- Unternehmen können damit allerdings ihre Kompetenzen im Bereich der IT-Sicherheit nicht öffentlichkeitswirksam gegenüber (möglichen) Kunden aufzeigen

- Dazu ist eine Zertifizierung beispielsweise nach ISO/IEC 27001, ISO/IEC 27001-Zertifikat auf Basis von IT-Grundschutz oder nach IT-Grundschutz sinnvoll

- Konformität zu Normen und Standards

- Konformität von sich aus verkünden

- Kunden bitten, die Konformität zu bestätigen

- Unabhängiger externen Auditor kann die Konformität verifizieren

- Begutachtung durch eine staatliche Stelle (beispielsweise das BSI)

- Die ISO selbst führt keine Zertifizierungen durch

- Gibt den Rahmen vor

Personen

Es existieren verschiedene, meist modulare, Schemata zur Ausbildung und Zertifizierung von Personen im Bereich der ISO/IEC 27000-Reihe

- Diese werden von unterschiedlichen Zertifizierungsunternehmen gestaltet, siehe Liste der IT-Zertifikate

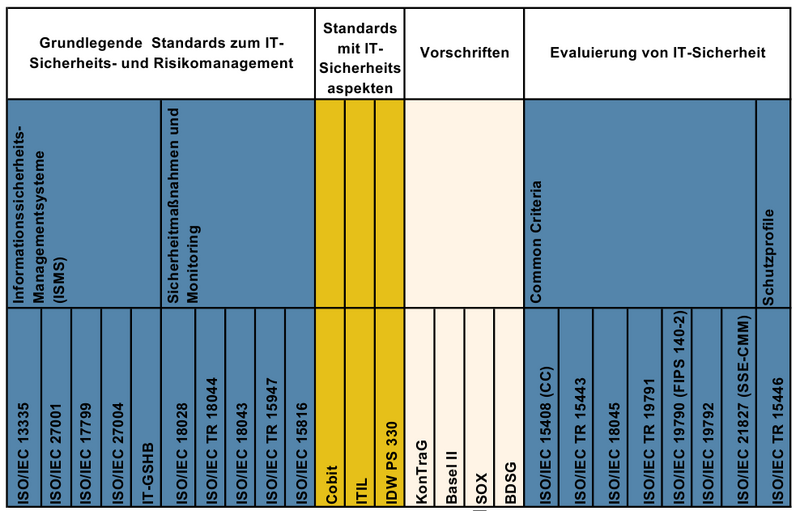

Normen, Standards, Rahmenwerke

Weitere relevante Standards ISMS/Standard - Standards zur Informationssicherheit

Beschreibung

Normen und Standards im Überblick

- Gründe für Standards

Aufwand für die Sicherung von IT-Ressourcen kann sehr hoch sein

- Traditionell

- wird zuerst eine Analyse der vorhandenen schützenswerten Objekte (Assets) und eine Risiko-/Bedrohungsanalyse durchgeführt

- Danach

- werden die notwendigen Sicherheitsmaßnahmen ausgewählt

- die zum Schutz der jeweiligen Assets für nötig erachtet werden

Um den Zeit- und Arbeitsaufwand für die Sicherung reduzieren

- zu können und unternommene Sicherheitsbemühungen besser vergleichen zu können, werden in der Praxis oft Kriterienkataloge angewandt, die den Sicherheitsverantwortlichen bei seiner Arbeit unterstützen

- Die verschiedenen Kriterienwerke haben aber eine unterschiedliche Auslegung bezüglich der Anwendung, der verwendeten Methoden und der betrachteten Problemstellungen

Normen und Standards

In der Praxis orientiert sich die Informationssicherheit im Rahmen des IT-Sicherheitsmanagements an der ISO/IEC-27000-Reihe

- Im deutschsprachigen Raum ist ein Vorgehen nach IT-Grundschutz verbreitet

- Im Bereich der Evaluierung und Zertifizierung von IT-Produkten und -systemen findet die Norm ISO/IEC 15408 (Common Criteria) häufig Anwendung

- Die Normenreihe IEC 62443 befasst sich mit der Informationssicherheit von "Industrial Automation and Control Systems" (IACS) und verfolgt dabei einen ganzheitlichen Ansatz für Betreiber, Integratoren und Hersteller

Nutzen von Sicherheitsstandards

| Option | Beschreibung |

|---|---|

| Kostensenkung |

|

| Angemessenes Sicherheitsniveau |

|

| Wettbewerbsvorteile |

|

| Rechtssicherheit |

|

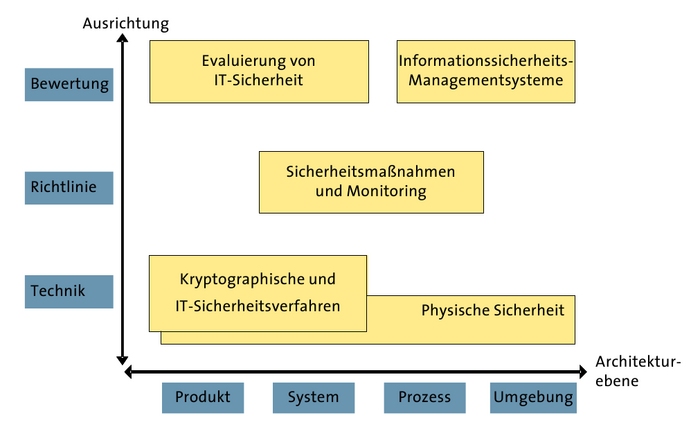

Zweck und Struktur relevanter Normen und Richtlinien

Arten von Normen und Standards

- Standards zur Informationssicherheit im Überblick

Beispiele

- Beispiele für Normen und Standards

Kriterienwerke

Verbindlichkeit

Normen/Modalverben - Modalverben beschreiben die Verbindlichkeit einer Anforderung

Beschreibung

| MUSS | |

| SOLL | |

| KANN |

MUSS

| Ausdruck | Verbindlichkeit |

|---|---|

| MUSS, DARF NUR | Anforderung muss unbedingt erfüllt werden |

| DARF NICHT, DARF KEIN | Darf in keinem Fall getan werden |

soll - MUSS wenn kann. Abweichung in stichhaltig begründeten Fällen möglich.

SOLL

| Ausdruck | Verbindlichkeit |

|---|---|

| SOLLTE | Anforderung ist normalerweise zu erfüllt (MUSS, wenn kann). Abweichung in stichhaltig begründeten Fällen möglich |

| SOLLTE NICHT SOLLTE KEIN |

Etwas darf normalerweise nicht getan werden. Abweichung in stichhaltig begründeten Fällen möglich |

| SHOULD, SHOULD NOT RECOMMENDED, NOT RECOMMENDED |

Empfohlene Anforderung, Abweichung in begründeten Einzelfällen möglich. |

KANN

| MAY, OPTIONAL | Anforderung liegt im Ermessen des Herstellers |

IT-Grundschutz

IT-Grundschutz - Vorgehensweise zum Aufbau eines Informationssicherheits-Managementsystem (ISMS)

Beschreibung

| Standards | |

|---|---|

| 200-1 | Anforderungen an ein ISMS |

| 200-2 | Umsetzung der Anforderungen |

| 200-3 | Risikoanalyse |

| 200-4 | Business Continuity Management |

| Kompendium | |

| Kapitel 1 | IT-Grundschutz/Kompendium/Vorspann |

| Kapitel 2 | Schichtenmodell / Modellierung |

| Elementare Gefährdungen |

Elementare Gefährdungen |

| Schichten | Prozesse Systeme |

Identifizieren und Umsetzen von Sicherheitsmaßnahmen

- Bestandteile

| Standards | Vorgehen zur Gewährleistung von Informationssicherheit, Organisatorischer Rahmen |

| Kompendium | mit dem die in den Standards formulierten allgemeinen Empfehlungen zum Management von Informationssicherheit konkretisiert und umgesetzt werden können |

- Sicherheitsniveau

- Mittel

- Im Allgemeinen ausreichend und angemessen

- Erweiterbar für erhöhten Schutzbedarf

Anforderungen

| Bereich | Beschreibung |

|---|---|

| Technisch | Geräte, Netzwerke, Strukturen, ... |

| Infrastrukturell | Räume, Gebäude, Gelände, Strom, Wasser, Zuwege, Netzanbindung, Brandschutz, ... |

| Organisatorisch | Ablauforganisation, Aufbauorganisation |

| Personell | Rollen, Zuständigkeiten, Schnittstellen, Informationsaustausch, ... |

Zertifizierung

- ISO/IEC 27001-Zertifikat auf Basis von IT-Grundschutz

Nachweis eines

- Systematischen Vorgehens (Informationssicherheits-Managementsystem (ISMS))

- Absicherung von IT-Systemen gegen Gefährdungen

Bedeutung von Informationen

- Wichtigkeit und Bedeutung von Informationen

Für Unternehmen und Behörden ist es unerlässlich, dass Informationen

- korrekt vorliegen

- vertraulich behandelt werden

- Entsprechend wichtig ist, dass

Technischen Systeme, mit denen Informationen gespeichert, verarbeitet oder übertragen werden

- reibungslos funktionieren

- wirksam gegen vielfältige Gefährdungen geschützt sind

IT-Grundschutz des BSI

- Grundlage

- Herausforderungen professionell gerecht werden

- Bemühungen für Informationssicherheit strukturieren

- IT-Grundschutz ermöglicht

- Systematische Schwachstellensuche

- Prüfen der Angemessenheit von Schutzmaßnahmen

- Sicherheitskonzepte entwickeln und fortschreiben

- passend zu den Geschäftsprozessen, Fachaufgaben und Organisationsstrukturen einer Institution

- Allgemein anerkannten Standards zu genügen

- Best Practice

Wege zur Informationssicherheit

Es gibt viele Wege zur Informationssicherheit

- Mit dem IT-Grundschutz haben Sie die Möglichkeit, dieses Ziel effizient zu erreichen, unterwegs Umwege zu vermeiden und mögliche Gefährdungen im Blick zu behalten

- Grundschutz will nicht nur eine Landkarte, sondern ein Wegweiser für Informationssicherheit sein

Herausforderungen

| Herausforderung | Beschreibung |

|---|---|

| Komplexität | Komplexität der Gefährdungslage

|

| Ganzheitlichkeit | Ganzheitlichkeit der Sicherheitskonzepte

|

| Zusammenwirken | Zusammenwirken der Sicherheitsmaßnahmen

|

| Angemessenheit | Angemessenheit der Sicherheitsmaßnahmen

|

| Externe Anforderungen | Erfüllung externer Anforderungen

|

| Nachhaltigkeit | Nachhaltigkeit der Sicherheitsmaßnahmen

|

Konzept

- Verzicht auf initiale Risikoanalysen

Pauschale Gefährdungen

- Auf die differenzierte Einteilung nach Schadenshöhe und Eintrittswahrscheinlichkeit wird zunächst verzichtet

Schutzbedarf

- Drei Schutzbedarfskategorien

Schutzbedarf des Untersuchungsgegenstandes festlegen

| Kategorie | Schaden |

|---|---|

| Normal | überschaubar |

| Hoch | beträchtlich |

| Sehr Hoch | existenzgefährdend |

Anforderungen

- Sicherheitsmaßnahmen

Passende Sicherheitsmaßnahmen auswählen

- personell

- technisch

- organisatorisch

- infrastrukturell

Kochrezepte

- Basierend auf dem IT-Grundschutz-Kompendium

BSI-Standard 200-2 bietet "Kochrezepte" für ein Normales Schutzniveau

- Eintrittswahrscheinlichkeit und Schadenshöhe

Dabei werden neben Eintrittswahrscheinlichkeiten und potenzieller Schadenshöhe auch die Kosten der Umsetzung berücksichtigt

- IT-Grundschutz-Kompendium

Durch die Verwendung des IT-Grundschutz-Kompendiums entfällt eine aufwendige Sicherheitsanalyse

- das Expertenwissen erfordert

- da anfangs mit pauschalisierten Gefährdungen gearbeitet wird

- Es ist möglich, auch als relativer Laie die zu ergreifenden Maßnahmen zu identifizieren und in Zusammenarbeit mit Fachleuten umzusetzen

- Erfolgreiche Umsetzung

Als Bestätigung für das erfolgreiche Umsetzen des Grundschutzes zusammen mit dem Etablieren eines Informationssicherheitsmanagementsystems (ISMS) wird vom BSI ein Zertifikat ISO/IEC 27001 auf Basis von IT-Grundschutz vergeben

- Basis dieses Verfahrens sind die neuen BSI-Sicherheitsstandards

- Dieses Verfahren trägt einer Entwicklung Rechnung, die bereits seit einiger Zeit vorherrscht

- Unternehmen, die sich nach dem ISO/IEC 27001-Standard zertifizieren lassen, sind zur Risikoanalyse verpflichtet

- Um es sich komfortabler zu gestalten, wird meist auf die Schutzbedarfsfeststellung gemäß IT-Grundschutz-Katalogen ausgewichen

- Der Vorteil ist sowohl das Erreichen der Zertifizierung nach ISO/IEC 27001, als auch eine Konformität zu den strengen Richtlinien des BSI

- Darüber hinaus bietet das BSI einige Hilfsmittel wie Musterrichtlinien an

- Datenschutz

Es liegt auch ein Baustein für den Datenschutz vor, der von dem Bundesbeauftragten für den Datenschutz und die Informationsfreiheit in Zusammenarbeit mit den Datenschutzbehörden der Länder erarbeitet und in die IT-Grundschutz-Kataloge integriert wurde

- Dieser Baustein findet jedoch als nationale Ausprägung im Zertifizierungsverfahren für eine internationale Norm keine Berücksichtigung

Umsetzung

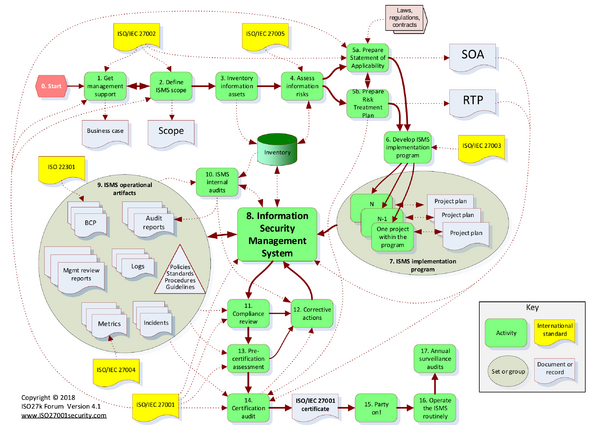

- Umsetzung eines ISMS nach ISO 27001

- Theoretisch

- Praktisch

- Zertifizierung